MDR-Dashboard

Das MDR-Dashboard (Managed Detection and Response) bietet Einblick in die Arbeit, die unsere Teams hinter den Kulissen leisten, um den MDR-Service bereitzustellen und Ihr Unternehmen zu schützen. Außerdem wird eine Zusammenfassung der Bedrohungen angezeigt, die wir kürzlich für Sie erkannt, untersucht und abgemildert haben, sowie eine Zusammenfassung Ihrer aktuellen Kontointegrität.

Um das MDR-Dashboard anzuzeigen, melden Sie sich bei Sophos Central an und gehen Sie zu Meine Produkte > MDR.

Zusammenfassung der Kontointegrität

In der Zusammenfassung der Kontointegrität wird Ihr aktueller Gesamtwert für den Zustand Ihres Kontos von 100 angezeigt.

Wenn Ihre Punktzahl weniger als 100 beträgt, klicken Sie auf Alle anzeigen oder klicken Sie auf das Symbol der Kontosicherheitsprüfung ![]() oben rechts auf der Seite, um die Details zu Ihrer Kontointegrität und Empfehlungen zur Verbesserung Ihres Gesamtergebnisses anzuzeigen.

oben rechts auf der Seite, um die Details zu Ihrer Kontointegrität und Empfehlungen zur Verbesserung Ihres Gesamtergebnisses anzuzeigen.

Sie bietet außerdem einen Vergleich Ihres Ergebnisses mit anderen Unternehmen, die dieselbe Anzahl von Geräten in Ihrer Region haben.

Wenn Sie über MDR Complete verfügen und Ihr Ergebnis weniger als 100 beträgt, wird eine Meldung angezeigt, dass die MDR Breach Protection Warranty gefährdet ist. Siehe Breach Protection Warranty für MDR Complete.

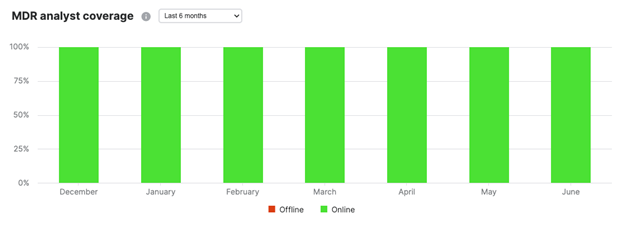

MDR-Analystenabdeckung

MDR ist ein 24/7/365-Service. In diesem Diagramm werden der Online-Status und die Verfügbarkeit der Analysten innerhalb von 24 Stunden angezeigt (grün dargestellt).

Um sicherzustellen, dass immer jemand verfügbar ist und sich aktiv um die eingehenden Fälle und die Erkennung unserer MDR-Kunden kümmert, prüfen wir innerhalb von 24 Stunden auf mindestens drei aktive Online-Analysten pro 8-Stunden-Schicht.

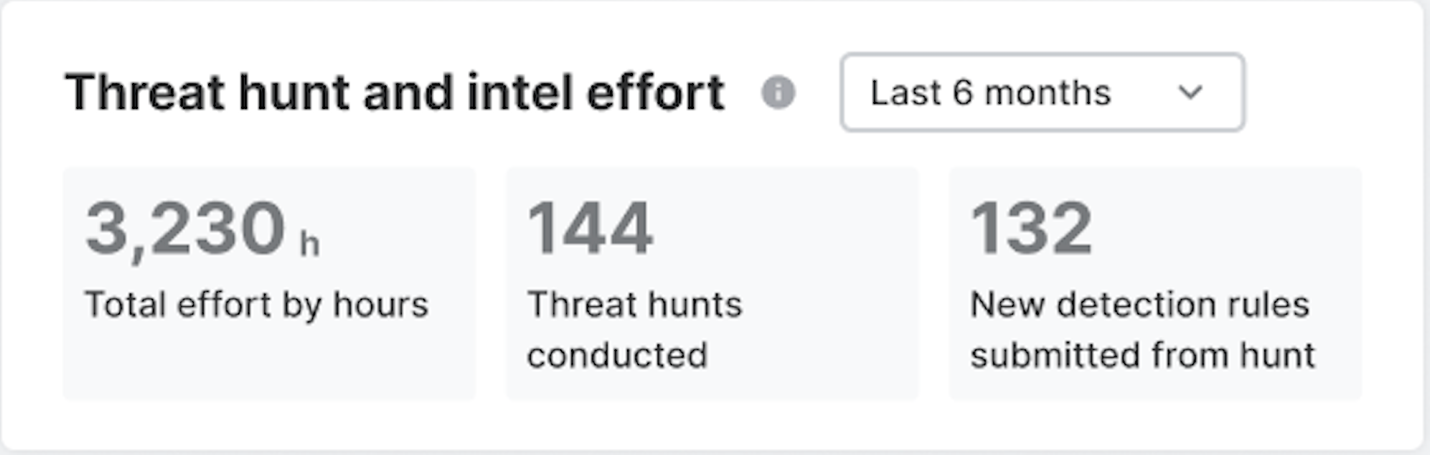

Aufwand Bedrohungssuche und Aufklärung

Dieses Widget bietet drei wichtige Kennzahlen, die den Wert des MDR-Services demonstrieren.

Gesamtaufwand in Stunden

Der Gesamtaufwand nach Stunden ist die kombinierte Anstrengung der Sophos-Threat-Hunting und Threat-Intelligence-Teams. Diese Stunden sind ein Maß für den Aufwand, der für die proaktive Verfolgung etablierter und neu entstehender Angreifergruppen und die Untersuchung ihrer Tools, Techniken und Taktiken aufgewendet wird, um sie besser zu schützen und die Erkennungen zu optimieren.

Es ist auch ein Maß für die Stunden, die für die Abfrage Ihrer Daten aufgebracht wird, um Bedrohungen in Ihrer Umgebung zu suchen, mit dem Ziel, eine Zero-Day-Bedrohung zu finden oder einfach Verbesserungen in unseren Schutz- und Erkennungsfunktionen zu finden. Diese kombinierten Stunden stellen die proaktive Arbeit hinter den Kulissen dar, abgesehen von der Erkennung und der Erstellung von Fällen. Sie ist ein wichtiger Teil des MDR-Services, um Sie in der sich ständig ändernden Bedrohungslandschaft zu schützen.

Durchgeführte Bedrohungssuchen

Durchgeführte Bedrohungssuchen zeigt die Gesamtzahl der vom Team durchgeführten Bedrohungssuchen an. Mithilfe Ihrer Daten, sowohl von Sophos als auch von Drittanbietern, identifizieren unsere proaktiven Bedrohungssuchen Verhaltensweisen von Angreifern, die nur ein Mensch erkennen kann, und eliminieren Bedrohungen, die sich der Erkennung durch Standard-Toolsets oder andere Sicherheitsprodukte entziehen. Jede Bedrohungssuche berücksichtigt das MITRE ATT&CK-Framework, um Angreiferverhalten umfassen zu analysieren.

Neue Erkennungen aus Bedrohungssuche

Neue Erkennungen aus Bedrohungssuche sind alle Erkennungsregeln, die auf Basis von Bedrohungssuche-Informationen zur Verbesserung der Erkennung von Bedrohungen eingereicht wurden. Sophos überprüft diese Einreichungen, um Regeln für die Erkennung zu erstellen und zu aktualisieren.

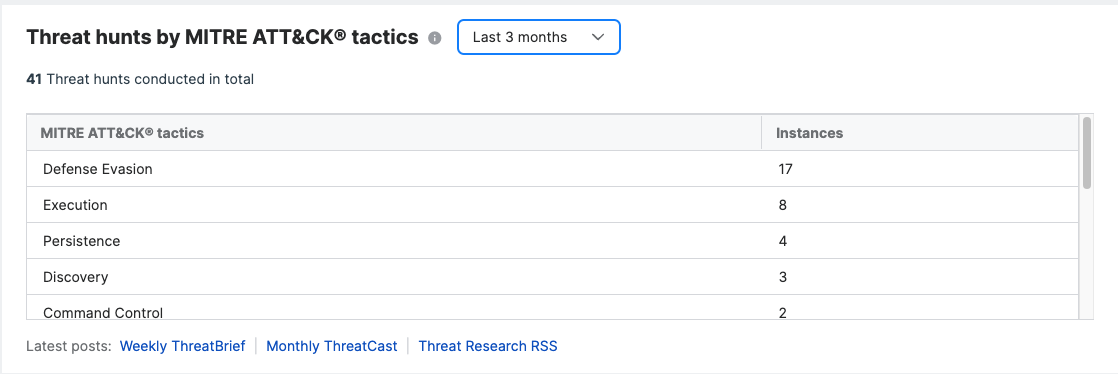

Bedrohungssuchen mit MITRE ATT&CK®️-Taktiken

Dies ist eine Aufschlüsselung der verschiedenen MITRE-ATT&CK®-Taktiken, die bei durchgeführten Threat Hunts gefunden wurden. Es ist eine gute Ergänzung zum bestehenden Widget Aufwand Bedrohungssuche und Aufklärung. In diesem neuen Widget sehen Sie alle MITRE ATT&CK-® Taktiken und wie viele von den Threat Hunts unseres MDR-Teams gefunden wurden. Es gibt auch Links zum neuesten ThreatBrief und ThreatCast des MDR-Teams. Sie können die URL im RSS-Feed von Threat Research kopieren und zu Ihrer RSS-Feed-App hinzufügen, damit Sie immer die neuesten Nachrichten von Threat Research erhalten.

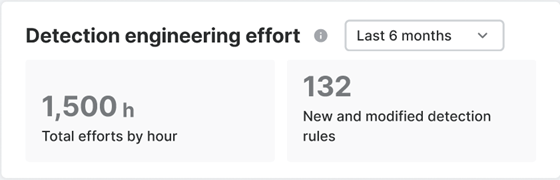

Detection-Engineering-Aufwand

Detection-Engineering-Aufwand beschreibt den kombinierten und ungefähren Aufwand in Personenstunden eines kleinen Teils unseres Detection-Engineering-Teams. Dieses Team, neben dem es noch viele andere Teams gibt, erstellt und pflegt Sicherheitsanalysen, um die Erkennung von Bedrohungen zu verbessern. Die Zahlen sind für alle MDR-Kunden gleich, da alle von diesem Aufwand profitieren.

Neue und geänderte Erkennungsregeln

Neue und geänderte Erkennungsregeln sind die Gesamtzahl neuer und geänderter Erkennungsregeln, die von einem Teil unseres Detection-Engineering-Teams erstellt wurden. Fokus aller dieser Regeln sind Anwendungsfälle für Integrationen mit Drittanbieter-Bedrohungserkennungen.

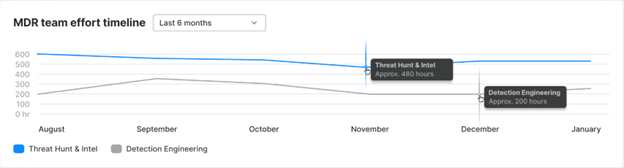

MDR-Teamaufwand-Zeitleiste

Dies ist der Gesamtaufwand der Teams für Bedrohungssuche, Aufklärung und Erkennungs-Engineering in Personenstunden (näherungsweise) im zeitlichen Verlauf.

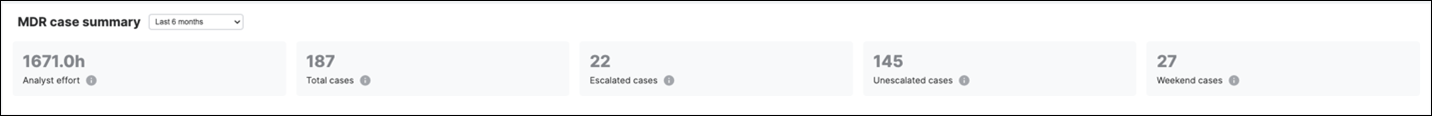

MDR-Fallzusammenfassung

Analystenaufwand zeigt in Stunden den Aufwand unseres MDR-Analystenteams bei der Durchführung einer gründlichen und methodischen Analyse Ihrer Erkennungen und Fälle. Dieser Aufwand umfasst auch die Zeit, die für die Ausführung umfangreicher Reaktionsmaßnahmen in Ihrem Namen aufgewendet wird, um den bei der Falluntersuchung identifizierten Angriff remote zu stoppen, einzudämmen und vollständig zu beseitigen.

Die Fallaufschlüsselung ermöglicht einen Überblick über die Anzahl der Fälle, die „eskaliert“ sind und eine umfassende Analyse und Reaktion durch Analysten erfordern. Unter Umständen ist bei der Behebung eskalierter Fälle auch Ihr Zutun erforderlich. Die Kennzahlen zeigen auch die Anzahl Ihrer „nicht eskalierten“ Fälle an, die unsere Analysten für Sie vollständig untersucht und gelöst haben. Hier müssen Sie nicht tätig werden.

Wir haben auch die Anzahl der Fälle hinzugefügt, die am Wochenende erstellt wurden. Aufgrund der geringen Benutzeraktivität am Wochenende ist diese Zahl wahrscheinlich niedriger. Angreifer sind jedoch an Wochenenden immer noch aktiv, daher überwachen unsere MDR-Analysten diese Fälle rund um die Uhr und reagieren darauf.

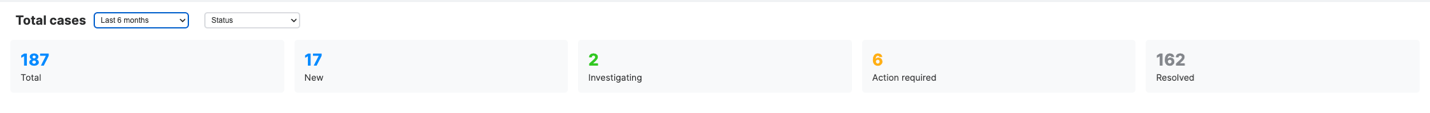

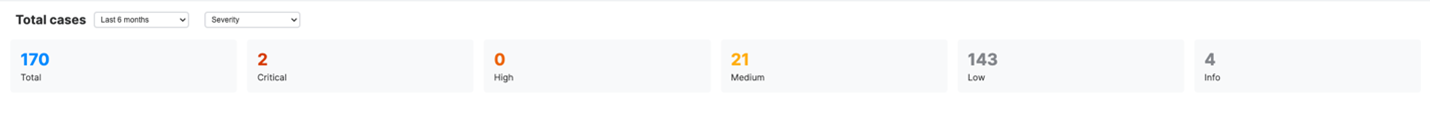

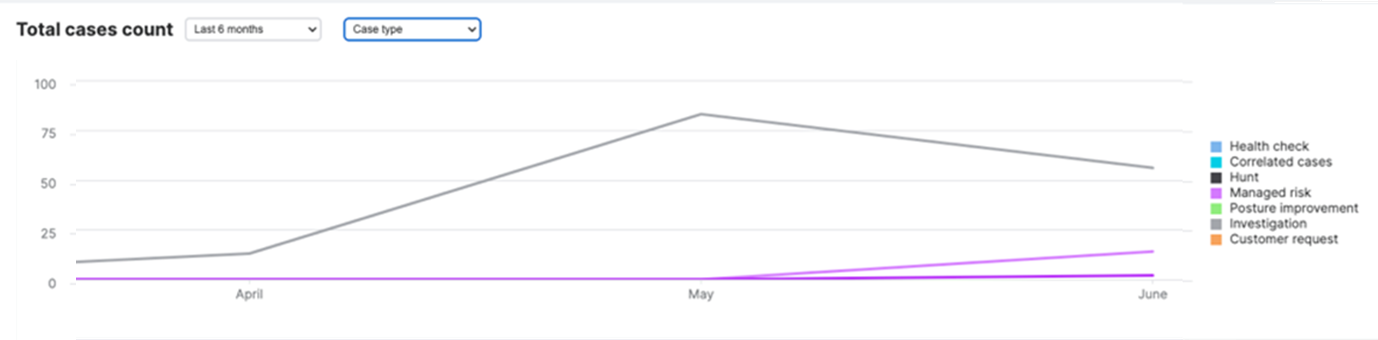

Gesamtzahl der Fälle und Gesamtanzahl Fälle

Diese Widgets bieten unsere standardmäßigen Fallmetriken mit verschiedenen Gruppierungsoptionen. Dadurch erhalten Sie einen besseren Überblick über die verschiedenen Arten von Fällen, die für Ihre Umgebung generiert wurden, und können verstehen, wie diese nach Schweregrad, Falltyp, Status, Urteil und mehr aufgeschlüsselt sind.

Hinweis

Die Fallanzahl für den Fallstatus „Aktion erforderlich“ wird vom Datumsbereichsfilter nicht beeinflusst. Dies spiegelt alle Fälle wider, die Sie derzeit haben und auf Ihre Antwort warten.

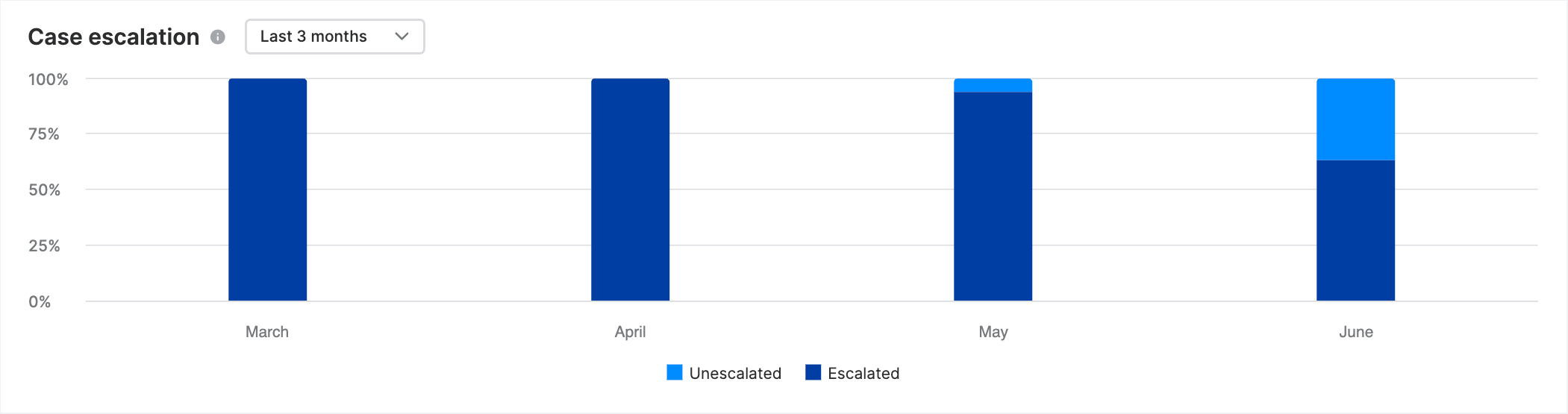

Fall-Eskalation

Die Anzahl Ihrer eskalierten und nicht eskalierten Sophos-Managed-Fälle. Dies ist ein Maß für die Wahrscheinlichkeit, dass Ihre Sophos-Managed-Fälle bösartig sind.

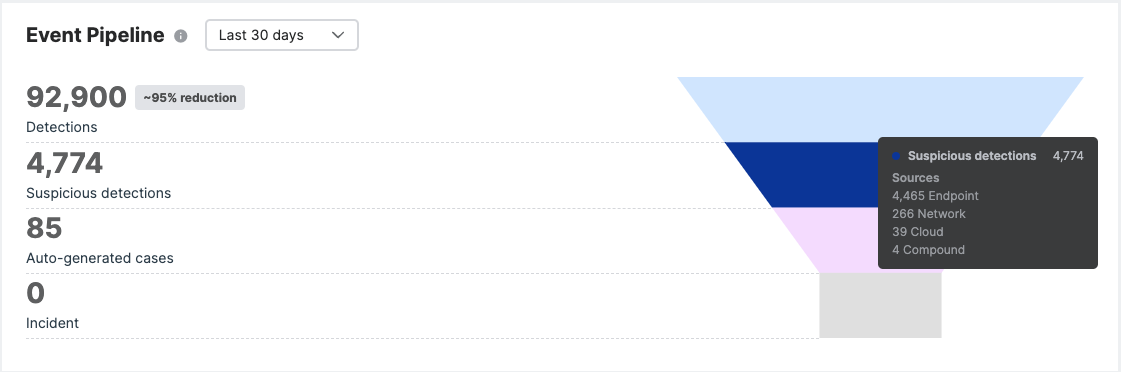

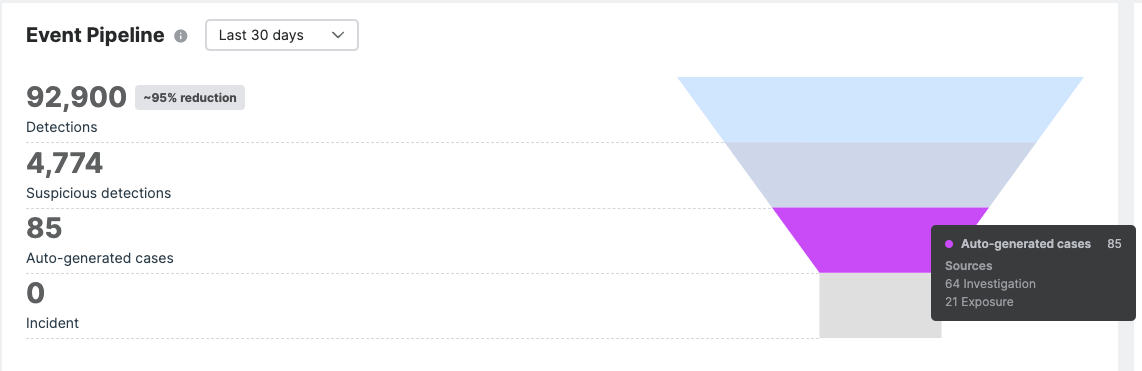

Ereignis-Pipeline

Die Ereignis-Pipeline zeigt den Lebenszyklus der Daten, die wir empfangen und aus denen wir Erkennungen generieren, in grafischer Form.

Wir verwenden kontinuierlich aktualisierte Erkennungsregeln, um Unnötiges zu reduzieren und uns auf die wichtigsten Erkennungen zu konzentrieren, nämlich diejenigen mit Anzeichen verdächtigen Verhaltens. Diese Erkennungen generieren automatisch Fälle, die unser MDR-Ops-Team untersucht und bei Bedarf eskaliert.

Sie können die Rauschreduzierung als Prozentsatz neben der Gesamtzahl der Erkennungen sehen.

Bewegen Sie den Mauszeiger über jede Ebene, um eine Aufschlüsselung der Erkennungsquellen, verdächtigen Erkennungstypen und des Typs der automatisch generierten Fälle zu sehen.

Sie können auch auf jede Ebene klicken, um die Liste der Erkennungen und Fälle anzuzeigen.

- Die Seite Erkennungen listet Erkennungen von bis zu 30 Tagen zuvor auf.

- Die Seite Fälle listet sowohl Ihre automatisch generierten Fälle als auch Fälle auf, die Sie manuell erstellt haben.

- Beide Seiten verfügen über Filter, die Sie verwenden können, um Ihre Liste weiter zu verwalten.

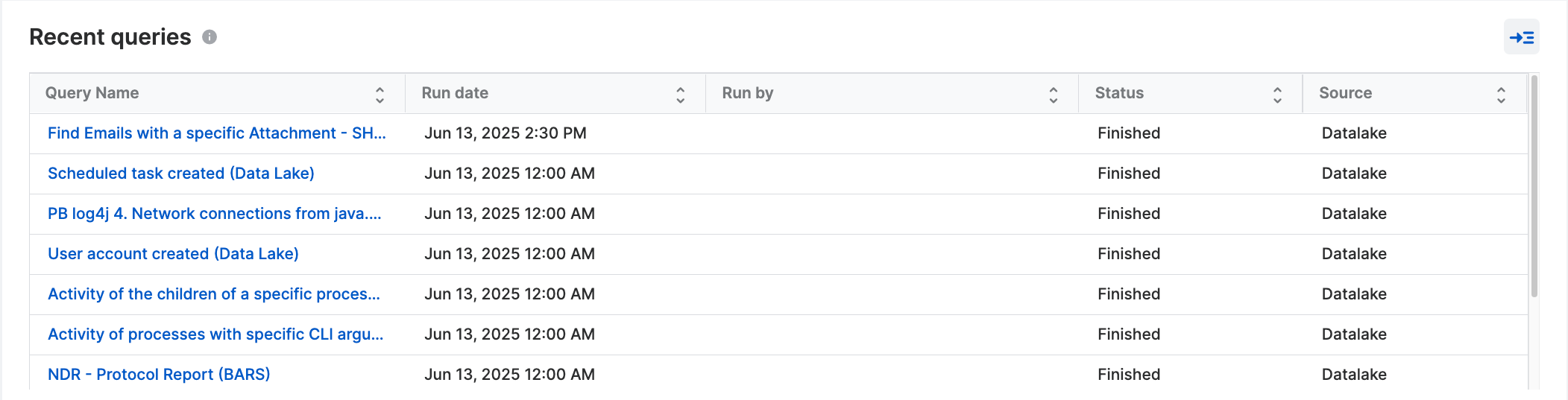

Jüngste Abfragen

Hier werden die kürzlich ausgeführten Abfragen zu Ihren Daten für Analysen und Threat Hunting angezeigt. Die Liste umfasst die letzten 24 Stunden der Data Lake-Abfragen und die letzten 2 Stunden der Endpoint-Abfragen, die in Live Discover ausgeführt wurden.

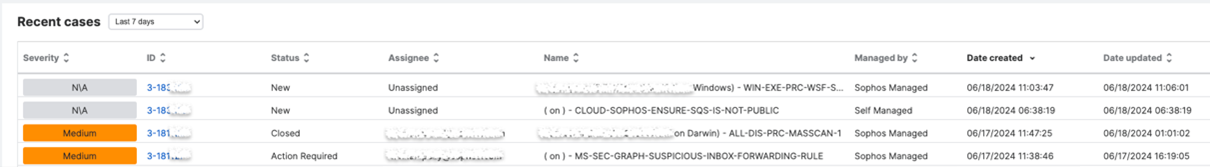

Aktuelle Fälle

Hier wird eine Liste der kürzlich generierten Fälle für Ihre Umgebung angezeigt. Sie bietet Einblicke in die jüngsten Fallaktivitäten, die das MDR-Team untersucht und für Sie abgemildert hat. Außerdem werden alle kürzlich von Ihnen manuell erstellten Fälle aufgelistet.

Hilfe zu Dashboard-Widgets

Wir haben auch QuickInfo-Informationen hinzugefügt, damit Sie sich mit allen Dashboard-Widgets und deren Inhalt vertraut machen können. Bewegen Sie den Mauszeiger über das Informationssymbol, um es anzuzeigen.

Alle Widgets im neuen MDR-Dashboard sind auch in der Sophos-Widgets-Galerie verfügbar. Sie können Sie zur Erstellung Ihrer benutzerdefinierten Dashboards verwenden. Siehe Dashboard erstellen oder bearbeiten.