Managed Risk 認証情報

Managed Risk 認証スキャンは、認証されていないスキャンでは見逃される可能性のある内部ネットワークの脆弱性を特定できます。

このページでは認証スキャンに必要な認証情報の作成と管理方法について説明します。

開始する前に必要な確認または作業

認証情報を追加する前に、システムを構成して認証スキャンを許可するようにします。以下のセクション内のリンクを使用して、各 OS の詳細な設定要件を確認します。

Windows

Windows の要件については、Tenable: Credentialed Checks on Windows を参照してください。

以下のベストプラクティスに従います。

-

検索用の専用ローカル管理者アカウントを作成します。通常の Windows システムの検索には、Domain Admins ではなく、Local Admins グループのアカウントを使用します。これは潜在的な資格情報の流出を制限します。

-

適切に保護されたドメイン管理者の資格情報を使用して、ドメインコントローラー用に個別の検索を作成します。これにより、これらの強力な資格情報が他の場所で使用されるのを防ぐことができます。

これらの資格情報に関連する Active Directory ポリシー設定を強化するためのガイダンスについては、Additional Tenable Guidance を参照してください。

macOS

macOS の要件については、Tenable: Credentialed Checks on macOS を参照してください。

Linux

Linux の要件については、Tenable: Credentialed Checks on Linux を参照してください。

認証情報の追加

認証情報を追加するには、次の手順を実行します。

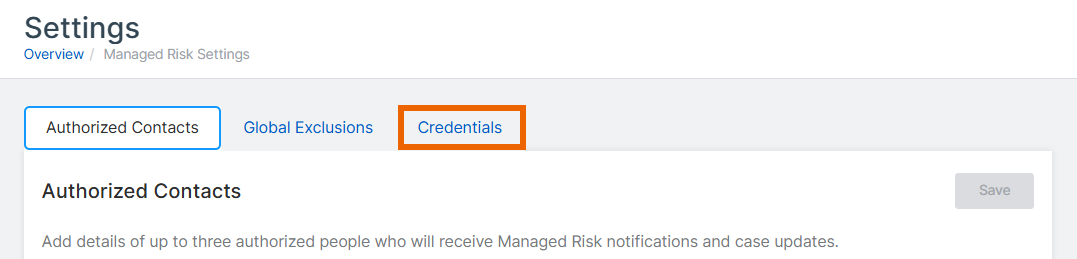

- 「Managed Risk > 設定」を参照します。

-

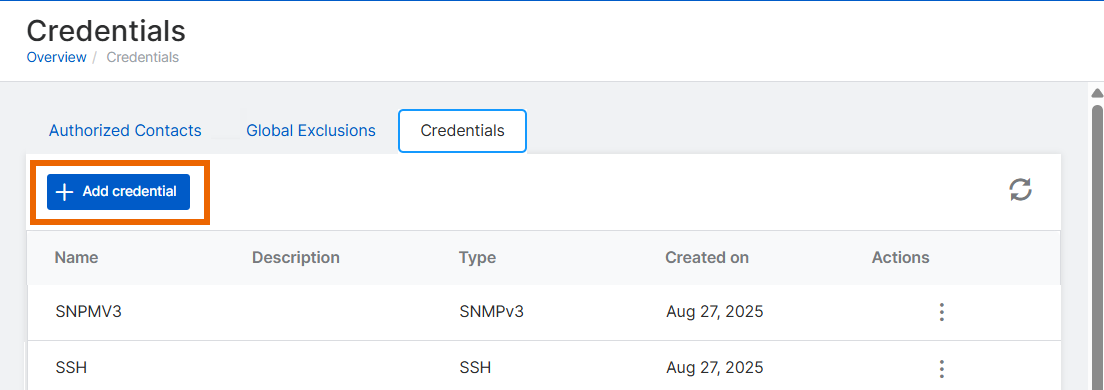

「認証情報」タブを選択します。

-

「認証情報の追加」をクリックします。

-

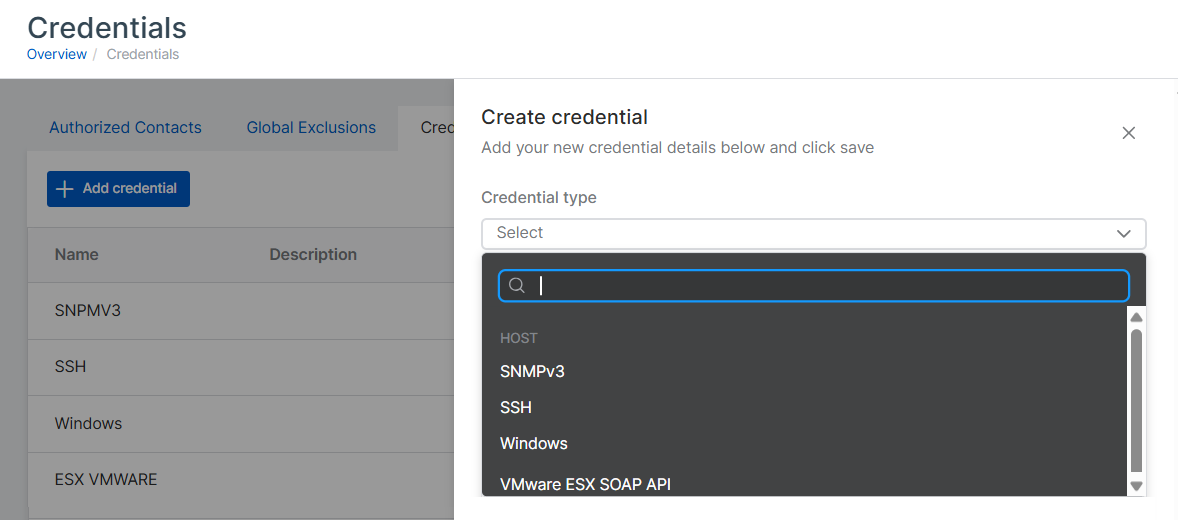

「認証情報の作成」で環境に適した認証情報の種類を選択します。

- SNMPv3: SNMP バージョン 3 をサポートするネットワークデバイス用。

- SSH: UNIX/Linux/macOS システム用。

- Windows: Windows ドメインまたはローカル認証用。

- VMware ESX SOAP API: VMware ESX/ESXi ホスト用。

注

Managed Risk はプレーンテキスト認証をサポートしていません。

-

下記の手順に従って認証情報を作成します。認証情報の種類に応じて、下のタブをクリックしてください。

SNMPv3 認証情報を追加するには、次の手順を実行します。

- 「認証情報の種類」で、「SNMPv3」を選択します。

- 一意の 認証情報名 を入力します。

- (任意) この認証情報を特定するのに役立つ「説明」を追加します。

- SNMPv3 アカウントの「Username」を入力します。

- 「Port」番号を指定します。デフォルトの値は 161 です。

- 「Security Level」で、「Authentication and privacy」を選択します。これには認証と暗号化の両方が使用されており、現時点では唯一のオプションです。

- 次から「Authentication algorithm」 (認証アルゴリズム) を選択します。SHA-256、SHA-384、または SHA-512。

- 認証パスワードを入力します。

- 次から「Privacy algorithm」(プライバシーアルゴリズム)を選択します。AES-256 または AES-256C。

- プライバシーパスワードを入力します。

- 「作成」をクリックして、認証情報を保存します。

Windows 資格情報を追加するには、次の手順を実行します。

- 「認証情報の種類」で、「Windows」を選択します。

- 一意の 認証情報名 を入力します。

- (任意) この認証情報を特定するのに役立つ「説明」を追加します。

-

次から認証方式を選択します。

- Kerberos: Kerberos 認証はドメイン環境向けです。

- NTLM ハッシュ: NTLM ハッシュベースの認証

- パスワード: 標準のユーザー名とパスワード認証

この Kerberos 認証を選択した場合は、以下の手順に従います。

- ユーザー名を入力します。

- パスワードを入力します。

- ドメインを入力します。

- Key Distribution Center (KDC) アドレスを入力します。

- 「KDC Transport」を入力します。デフォルトの値は 88 です。

- 次の KDC Transport プロトコルを選択します: TCP または UDP

- Realm を入力します。

NTLM ハッシュ認証を選択した場合は、以下の手順に従います。

- ユーザー名を入力します。

- ハッシュを入力します。

- ドメインを入力します。

このパスワード認証を選択した場合は、以下の手順に従います。

- ユーザー名を入力します。

- パスワードを入力します。

- (任意) ドメインを入力します。

-

「作成」をクリックして、認証情報を保存します。

認証情報をテストする場合は、Managed Risk 認証情報のテストを参照してください。

確実に Windows のスキャンを行うためには、設定手順について Tenable: Credentialed Checks on Windows を参照してください。

- 「認証情報の種類」で、「SSH」を選択します。

- 一意の 認証情報名 を入力します。

- (任意) この認証情報を特定するのに役立つ「説明」を追加します。

-

次から認証方式を選択します。

- Kerberos: Kerberos 認証は統合環境向けです。

- パスワード: 標準のユーザー名とパスワード認証

- 公開鍵: SSH キー ペアを使用した認証

この Kerberos 認証を選択した場合は、以下の手順に従います。

- ユーザー名を入力します。

- Key Distribution Center (KDC) アドレスを入力します。

- 「KDC Transport」を入力します。デフォルトの値は 88 です。

- 次の KDC Transport プロトコルを選択します: TCP または UDP

- Realm を入力します。

このパスワード認証を選択した場合は、以下の手順に従います。

- ユーザー名を入力します。

- パスワードを入力します。

- 必要に応じて、「Elevate privileges with」オプションを選択します。

公開鍵認証を選択した場合は、以下の手順に従います。

- ユーザー名を入力します。

-

「秘密鍵」については、「ファイルの追加」をクリックして、秘密鍵ファイルをアップロードするか、直接、秘密鍵を貼り付けます。

注

RSA と DSA の OpenSSH 鍵のみがサポートされています。

-

「秘密鍵のパスフレーズ」を入力します (鍵が保護されている場合)。

-

「Elevate privileges with」で、次から適切なオプションを選択します。

- Nothing: 権限昇格を使用しません。

- sudo: 権限昇格には sudo を使用します。

- sudo ユーザー (権限を昇格するアカウント) を入力します。

- 必要に応じて、sudo のパスワードを入力します。

-

(任意) Targets を入力して、ホスト名、IP、または CIDRブロックの認証情報を優先順位付けします (コンマまたはスペースで区切ります)。

- 「作成」をクリックして、認証情報を保存します。

SSH ホストベースの認証設定については、Configure a Tenable Nessus Scan for SSH Host-Based Checks を参照してください。

- 「認証情報の種類」で、「VMware ESX SOAP API」を選択します。

- 一意の 認証情報名 を入力します。

- (任意) この認証情報を特定するのに役立つ「説明」を追加します。

-

「ESX SOAP API Authentication Method」で「Username and Password」を選択します。現在利用可能なオプションはこれのみです。

- VMware アカウントに管理権限を持つユーザー名を入力します。

- アカウントに対するパスワードを入力します。

-

「作成」をクリックして、認証情報を保存します。

包括的なスキャンを実行するには、アカウントに VMware ESX/ESXi ホストへの管理アクセス権限が必要です。この認証の種類は、VMware 仮想環境のスキャンに特化して設計されています。

認証情報の編集

認証情報を編集するには、次の手順を実行します。

- 「Managed Risk > 設定」を参照します。

- 「認証情報」タブを選択します。

- リスト内で編集が必要な認証情報を見つけます。

- 「アクション」列で、3つのドット

をクリックします。

をクリックします。 - 「編集」を選択します。

- 認証情報の詳細を変更します。

- 「更新」をクリックします。

認証情報の削除

- 「Managed Risk > 設定」を参照します。

- 「認証情報」タブを選択します。

- リスト内で削除が必要な認証情報を見つけます。

- 「アクション」列で、3つのドット

をクリックします。

をクリックします。 - 「削除」を選択します。

- 確認ダイアログで、「確認」をクリックして認証情報を完全に削除します。

認証情報を削除すると、それを使用していたすべてのスキャン設定から削除されます。これはその認証情報を使用するように設定されている今後のスキャンに影響する可能性があります。

認証情報リストの更新

認証情報のリストを更新するには、リストの右上にある更新アイコン ![]() をクリックします。

をクリックします。

トラブルシューティング

Managed Risk 認証情報に問題がある場合は、以下を実行します。

- スキャンアプライアンスの IP アドレスからのトラフィックを許可するファイアウォールルールを確認ます。

- 対象システムでリモート レジストリ サービスが実行されていることを確認します。

認証情報のテストの詳細については、Managed Risk 認証情報のテストを参照してください。