기존 AWS CloudTrail 통합

이 AWS 연동 기능은 향후 종료될 예정입니다. Sophos Cloud Optix가 지원되는 동안에는 계속해서 Sophos Cloud Optix를 사용하여 AWS를 Sophos Central 과 통합할 수 있습니다. 자세한 내용은 Sophos Cloud Optix를 참조하십시오.

MSP Flex 고객은 이 기능을 사용하려면 퍼블릭 클라우드 통합 라이선스 팩을 보유해야 합니다.

기존 AWS CloudTrail을 Sophos Central과 통합하려면 먼저 구성해야 합니다.

트레일을 확인하고 구성하려면 다음과 같이 하십시오.

트레일 검토

-

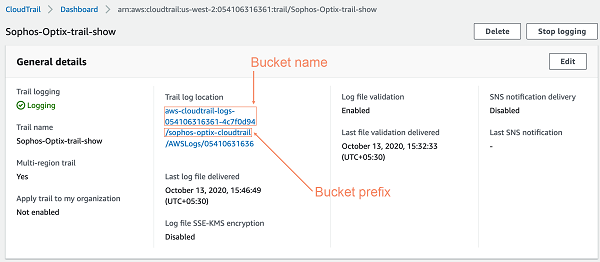

AWS에서 CloudTrail 대시보드로 이동하여 내보내기 버킷 이름을 복사합니다.

이는 SNS 주제를 구성하는 데 사용되며 나중에 Sophos Central에서 사용된다.

-

나중에 사용하기 위해 S3 버킷 접두사를 복사할 수도 있습니다. 버킷 접두사는 선택 사항입니다.

S3 버킷 접두사에 대한 자세한 내용은 Amazon 도움말에서 새 버킷 만들기 단계를 참조하십시오. 트레일 만들기를 참조하십시오.

다음 스크린샷은 버킷 이름과 버킷 접두사를 선택하는 방법을 보여줍니다.

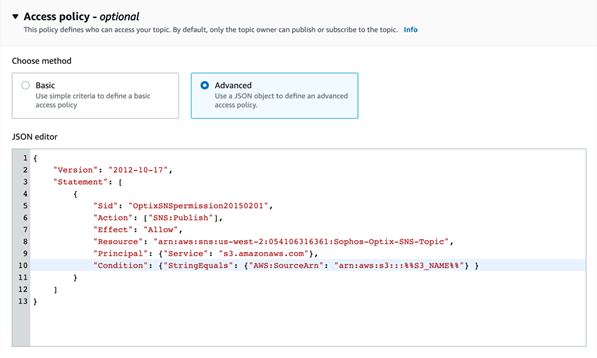

SNS 주제 및 액세스 정책 구정

- AWS에서 S3 버킷을 사용하여 CloudTrail을 내보내는 동일한 리전에서 SNS 주제를 만들거나 기존 SNS 주제를 편집합니다.

- 이 SNS 주제의 이름을 복사합니다.

-

JSON 편집기에서 다음과 같이 액세스 정책을 지정합니다.

-

SNS 주제를 저장합니다.

S3 버킷 알림 구성

- AWS에서 S3 버킷으로 이동합니다.

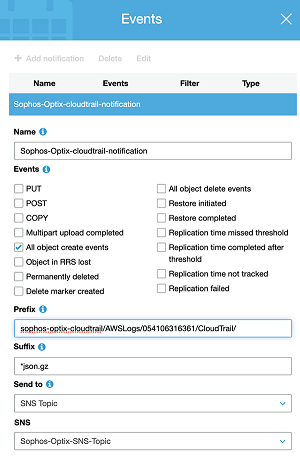

- 새 알림 이벤트를 설정하려면 속성 > 이벤트 > 알림 추가를 선택합니다.

- CloudTrail 생성 이벤트에 설정된 기존 알림이 없는지 확인합니다.

- 알림 이벤트의 이름을 입력합니다.

- 모든 개체 생성 이벤트를 선택합니다.

- 입력하다 :

json.gz접미사 값 으로 사용합니다. -

접두사 값을 만들려면 이전에 복사한 버킷 접두사,

/AWSLogs/, 계정 ID,/CloudTrail/을 차례로 입력합니다.형식은

<Bucket prefix>/AWSLogs/<AccountId>/Cloudtrail/이어야 합니다.AWS Organizations 관리형 CloudTrail을 사용하거나 여러 계정의 CloudTrail을 단일 계정으로 내보내는 경우 각 계정 ID에 대해 별도의 이벤트를 만들어야 합니다.

-

전송 대상을

SNS로 설정하고 이전에 만든 SNS 주제 이름을 사용합니다.다음 스크린샷은 이벤트 메뉴 설정을 보여 줍니다.

-

저장을 클릭합니다.

이제 S3 버킷 속성에 성공 알림이 표시됩니다.

Sophos Central로 이동하여 AWS CloudTrail 통합을 계속 진행하십시오.