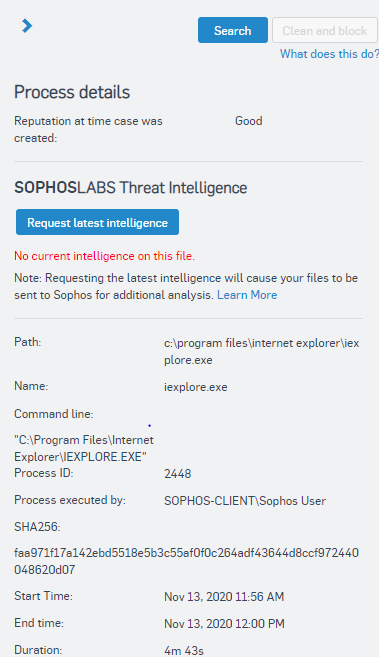

프로세스 세부 정보

위협 그래프에서 영향을 받는 파일을 클릭하면 프로세스 세부 정보 창에 파일의 최신 세부 정보가 표시됩니다.

여기에는 파일의 전역 신뢰도, 경로, 이름, 명령줄, 프로세스 ID, 실행 사용자, SHA256, 시작 및 종료 시간, 지속 시간 등이 포함됩니다. 다음 스크린샷은 Internet Explorer 11과 관련된 프로세스의 세부 정보를 보여줍니다.

최신 인텔리전스 요청

추가 분석을 위해 파일이 Sophos에 제출되지 않은 경우 이 파일에는 현재 인텔리전스가 없습니다. 텍스트가 표시됩니다. 파일이 제출되지 않았거나 업데이트된 인텔리전스가 있는지 확인하려면 최신 인텔리전스 요청을 클릭하십시오. 그러면 SophosLabs에 파일을 업로드하라는 요청이 컴퓨터로 전송됩니다.

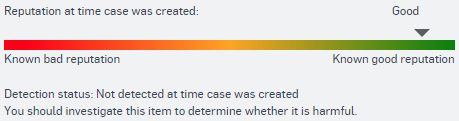

파일이 분석되면 파일의 전역 신뢰도 및 조사가 필요한지 여부에 대한 최신 정보를 볼 수 있습니다.

신뢰도 점수는 파일의 신뢰성을 나타냅니다. Sophos는 빨간색(불량)에서 녹색(양호)까지의 척도로 점수를 매깁니다. 알려진 클린 파일은 척도의 녹색 범위에 표시되고 알려진 악성 파일은 빨간색 범위에 표시됩니다.

신뢰도 점수는 파일이 Sophos에 의해 확인된 시점 및 빈도, 파일의 정적/동작 속성을 포함하여 다양한 이유로 올라가거나 내려갑니다. 파일이 처음 확인되는 경우, 이는 새 파일이기 때문에 주황색 범위(알 수 없음)에서 점수가 매겨질 수 있습니다. Sophos가 분석하고 나면 점수가 알려진 불량 또는 알려진 양호 범위로 이동할 수 있습니다.

Sophos XDR을 사용 중인 경우 다음과 같이 더 많은 정보와 옵션을 확인할 수 있습니다.

보고서 요약

보고서 요약에서, 파일의 신뢰도와 배포, 머신 러닝 분석 결과를 확인할 수 있습니다. 이는 파일의 의심스러운 정도를 나타냅니다.

머신 러닝 분석

| 설정 | 설명 |

|---|---|

| 배포 | SophosLabs에서 파일을 확인한 빈도를 나타냅니다. |

| 처음 확인 날짜 | SophosLabs에서 처음으로 와일드에서 파일을 확인한 시간입니다. |

| 마지막 표시 | SophosLabs에서 마지막으로 와일드에서 파일을 확인한 시간입니다. |

| 머신 러닝 분석 | 파일의 의심스러운 정도가 요약되어 있습니다. |

머신 러닝 분석

머신 러닝 분석에서, Sophos의 전체 분석 결과를 볼 수 있습니다.

속성은 해당 파일의 특성을 수백만 개의 알려진 불량 및 알려진 양호 파일의 특성과 비교하여 보여줍니다. 이를 통해 각 특성이 얼마나 의심스러운지 확인하고, 따라서 해당 파일이 양호할지 불량할지 여부를 판단할 수 있습니다. 다음과 같은 특성을 볼 수 있습니다.

- 가져오기는 외부 DLL에서 파일이 사용하는 기능을 설명합니다.

- 문자열은 파일에서 가장 중요한 문자열을 설명합니다.

- 컴파일러는 C++, Delphi, Visual Basic, .NET과 같이 소스 코드를 컴파일하는 데 사용된 언어를 지정합니다.

- 완화는 악용되는 것을 막기 위해 파일이 사용하는 기법을 설명합니다.

- 리소스는 압축되거나 암호화된 것처럼 보이는 리소스를 지정합니다.

- 요약은 예를 들면, 구축 또는 컴파일 날짜와 흔히 관련됩니다.

- Packer는 흔히 의심스러운 섹션 이름 또는 섹션이 쓰기 가능 및 실행 가능 섹션이라는 사실과 같이 파일의 특정 섹션에 대한 참고 사항을 지정합니다.

- Peid는 다양한 맬웨어 서명에 대해 PE 파일을 스캔하는 타사 도구인 PEiD의 출력을 말합니다.

- Btcaddress는 파일에 있는 유효한 Bitcoin 주소를 표시합니다.

- Findcrypto는 의심스러운 암호화 상수를 표시합니다.

코드 유사성은 해당 파일을 수백만 개의 알려진 불량 및 알려진 양호 파일과 비교하여 가장 일치하는 항목을 나열합니다. 일치하는 다른 항목은 결과에 집계되며 해당 파일의 등급에 영향을 미칠 수 있습니다. 일치하는 불량 파일이 많을수록 그리고 더 근접하게 일치할수록, 해당 파일이 더 의심스러운 것입니다.

파일 속성

파일 속성에서, 파일 자체에 대한 주요 정보(예: 제품, 유형, 저작권 정보, 버전, 회사 이름, 크기 및 타임스탬프)를 볼 수 있습니다.

파일 분석

PE 파일 섹션은 코드, 데이터 또는 리소스와 같은 파일의 각 섹션에 대한 정보를 보여줍니다. 섹션 이름은 예를 들어 특정 패커, 컴파일러 또는 기능을 나타낼 수 있습니다. 맬웨어는 expleede, slang 등과 같은 문자열을 포함하므로 명확하게 구분할 수 있습니다.

디스크 및 메모리에 있는 섹션 크기 대한 정보도 있습니다. 경우에 따라 섹션이 매우 작거나 매우 클 수 있으며, 디스크에만 있거나 메모리에만 있는 경우도 있습니다. 섹션의 엔트로피를 볼 수 있으며 읽기 가능, 쓰기 가능 또는 실행 가능 여부를 확인할 수 있습니다. 이 모든 정보를 바탕으로 섹션이 압축되어 있는지, 데이터가 포함되어 있는지, 코드가 포함되어 있는지 또는 비정상적인지를 확인할 수 있습니다.

파일 섹션에 대한 자세한 내용은 섹션 표(섹션 머리글)를 참조하십시오.

PE 가져오기는 파일이 사용하는 DLL과, 각 DLL을 확장하면 해당 DLL에서 가져오기 되는 API를 표시합니다. 네트워크 활동에 사용되는 DLL이나 암호 추출에 도움이 될 수 있는 API를 볼 수 있습니다. DLL 이름은 실제로 일반적일 수 있습니다. 또는, 인터넷 검색에서 파일이 의심스럽거나 악의적인 것으로 나타나는 것은 일반적이지 않을 수 있으며, 따라서 그런 파일을 가져오는 것도 일반적이지 않을 수 있습니다. PE 가져오기에 대한 자세한 내용은 라이브러리 형식 가져오기를 참조하십시오.

또한 PE 내보내기도 볼 수 있는데, 이는 해당 파일이 다른 파일에 대해 사용할 수 있게 하는 코드를 표시합니다. 이는 해가 없거나 명백히 불량한 것으로 보일 수 있습니다. PE 내보내기에 대한 자세한 내용은 .edata 섹션(이미지만)을 참조하십시오.

검색

검색을 클릭하여 네트워크에서 해당 파일의 더 많은 예를 찾을 수 있습니다.

정리 및 차단

파일이 의심스러우면 정리 및 차단을 사용할 수 있습니다.

이렇게 하면 이미 장치에 있는 파일(및 관련 파일과 키)이 정리됩니다. 또한 차단 목록에 추가하여 다른 장치에서 실행할 수 없도록 합니다.

차단된 항목을 보려면 다음과 같이 하세요.

- 전역 설정 아이콘

을 클릭하세요.

을 클릭하세요. - 보호 및 복구 > 허용 및 차단 > 파일로 이동하여 차단된 항목을 클릭합니다.