위협 그래프 분석

세부 정보 페이지로 이동한 후 거기서 분석 도구를 사용하여 위협 그래프를 조사할 수 있습니다.

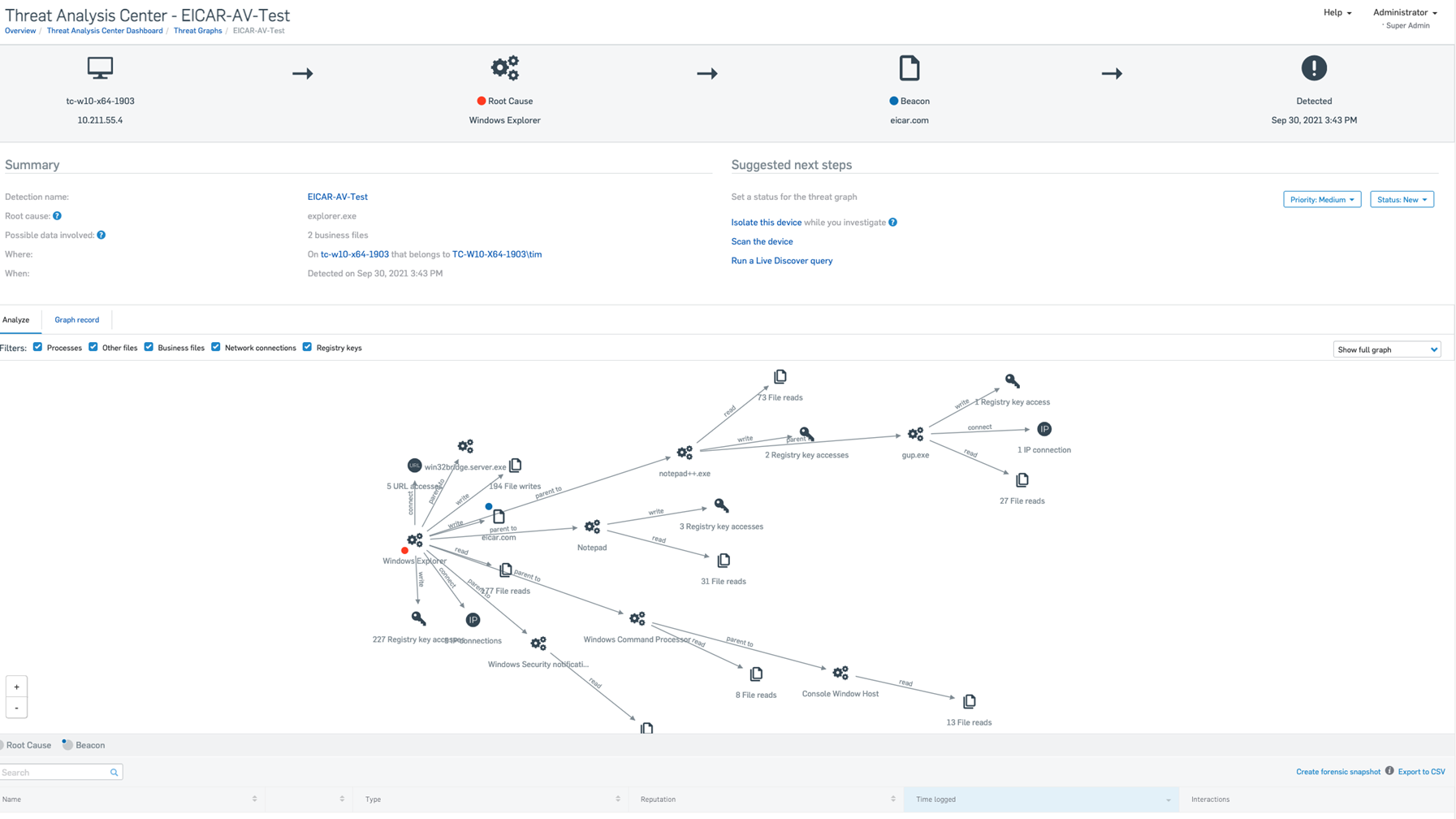

위협 그래프 페이지에서 위협 그래프를 찾습니다. 이름을 클릭하면 단순화된 이벤트 체인, 요약, 영향을 받은 아티팩트(프로세스, 파일, 키)의 세부 정보 및 위협이 확산된 방식을 보여주는 다이어그램을 볼 수 있습니다. 다음 스크린샷은 Windows 탐색기에서 eicar.com 파일을 열어 트리거된 Eicar-AV-Test 감지를 보여줍니다.

수행할 작업에 대한 개요는 위협 그래프의 "위협 조사 및 정리 방법"을 참조하십시오.

모든 옵션의 자세한 내용을 보려면 이 페이지의 섹션을 읽으십시오.

참고

표시되는 옵션은 라이선스 및 위협의 심각도에 따라 다를 수 있습니다.

제한

딥러닝 기반 잠재적으로 원치 않는 애플리케이션(PUA) 탐지(ML PUA)는 위협 그래프를 생성하지 않습니다. 하지만 라이브 디스커버의 위협 탐지 쿼리를 사용하여 보고된 파일 이름이나 SHA-256 해시 값을 기기에서 검색할 수 있습니다.

위협 그래프를 사용하여 감지를 조사하는 자세한 방법은 위협 그래프 예: 맬웨어 감지.

요약

요약에서는 다음 세부 정보를 포함하여 위협의 요약을 보여줍니다.

- 근본 원인: 감염이 시스템에 진입한 위치

- 관련된 가능한 데이터: 중요한 데이터를 포함하고 있을 수 있는 파일. 데이터가 암호화되었는지 도난되었는지 확인하십시오.

- 위치: 장치와 해당 사용자의 이름

- 시기: 감지 시간 및 날짜

제안된 다음 단계

제안된 다음 단계 창은 다음과 같은 내용을 표시합니다.

우선순위: 우선순위는 자동으로 설정됩니다. 이는 변경할 수 있습니다.

상태: 기본적으로 상태는 새로 만들기입니다. 이는 변경할 수 있습니다.

참고

상태를 진행 중으로 설정한 후에는 새로 만들기으로 다시 설정할 수 없습니다.

이 장치 격리: 그래프의 우선순위가 높고 Sophos XDR이 설치되어 있는 경우 이 메시지가 표시됩니다. 잠재적인 위협을 조사하는 동안 장치를 격리할 수 있습니다.

여전히 Sophos Central에서 장치를 관리할 수 있습니다. 또한 분석을 위해 격리된 장치의 파일을 여전히 Sophos에 제출할 수 있습니다.

또한 제한된 환경에서 격리된 장치가 다른 장치와 통신하도록 허용할 수 있습니다. 자세한 내용은 장치 격리 제외를 참조하십시오.

언제든지 장치를 격리에서 제거할 수 있습니다. 제안된 다음 단계 아래에 격리에서 제거 옵션이 표시됩니다.

참고

장치가 이미 스스로 자동 격리한 경우에는 이 장치 격리가 표시되지 않습니다. 위협 방지 정책에서 "장치 격리"를 참조하십시오.

장치 스캔: 이 링크를 사용하여 영향을 받는 장치에서 위협 요소를 검사할 수 있습니다.

분석

분석 탭은 맬웨어 감염과 관련된 일련의 이벤트를 표시합니다.

탭 오른쪽의 메뉴를 사용하면 어느 정도의 세부 정보를 볼 것인지 선택할 수 있습니다.

- 직접 경로 표시: 이 옵션은 근본 원인과 직접 연관된 일련의 항목과 감염이 감염된 항목("알림")을 표시합니다.

- 전체 그래프 표시: 이 옵션은 근본 원인, 알림, 영향을 받은 아티팩트(애플리케이션, 파일, 키), 감염 경로(화살표로 표시) 및 감염이 발생한 방식을 표시합니다. 기본 설정입니다.

다른 유형의 아티팩트를 표시하거나 숨기려면 다이어그램 위의 확인란을 사용합니다.

항목의 세부 정보를 보려면 해당 항목을 클릭합니다. 이렇게 하면 다이어그램 오른쪽에 세부 정보 창이 열립니다.

그래프 레코드

그래프 레코드 탭에는 Sophos 또는 관리자가 생성한 위협 그래프의 기록이 표시됩니다. 의견을 게시하여 취한 조치 및 기타 관련 정보를 기록할 수 있습니다.

프로세스 세부 정보

영향을 받은 항목을 클릭하면 프로세스 세부 정보 창이 표시됩니다. 누군가가 이미 Sophos에 파일을 제출했으면 최신 위협 인텔리전스를 볼 수 있습니다.

파일이 제출되지 않았거나 업데이트된 인텔리전스가 있는지 확인하려면 최신 인텔리전스 요청을 클릭하십시오.

그러면 파일의 전역 신뢰도에 대한 최신 정보와 조사가 필요한지 여부가 표시됩니다.

아티팩트 목록

맬웨어 공격 다이어그램 아래에 있는 목록입니다. 이 목록은 비즈니스 파일, 프로세스, 레지스트리 키 또는 IP 주소 같은 영향을 받은 모든 항목을 표시합니다.

탭 오른쪽 맨 위에 있는 CSV로 내보내기를 클릭하여 영향을 받은 아티팩트의 목록을 포함하는 쉼표로 구분된 파일(CSV)을 내보낼 수 있습니다.

목록에는 다음이 표시됩니다.

- 이름: 이름을 클릭하면 세부 정보 창에 자세한 내용이 표시됩니다.

- 유형: 비즈니스 파일이나 레지스트리 키 같은 아티팩트의 유형

- 신뢰도

- 기록된 시간: 프로세스에 액세스한 시간 및 날짜

- 상호 작용

포렌식 스냅샷 만들기

장치에서 데이터의 "포렌식 스냅샷"을 만들 수 있습니다. 이렇게 하면 장치 활동에 대한 Sophos 로그에서 데이터를 가져와 장치에 저장합니다. 포렌식 스냅샷에 대한 자세한 내용은 포렌식 스냅샷을 참조하십시오.

지정한 AWS(Amazon Web Services) S3 버킷에 저장할 수도 있습니다. 그런 다음 사용자가 직접 분석을 수행할 수 있습니다.

데이터를 읽으려면 컨버터(당사 제공)가 필요합니다.

참고

스냅샷에 원하는 데이터 양과 업로드 위치를 선택할 수 있습니다. 이렇게 하려면 전역 설정 아이콘을 클릭하세요.![]() 제품 및 서비스 > 엔드포인트 및 서버로 이동한 다음 포렌식 스냅샷을 클릭하십시오. 이러한 옵션은 아직 모든 고객에게 제공되지 않을 수도 있습니다.

제품 및 서비스 > 엔드포인트 및 서버로 이동한 다음 포렌식 스냅샷을 클릭하십시오. 이러한 옵션은 아직 모든 고객에게 제공되지 않을 수도 있습니다.

스냅샷을 만들려면 다음과 같이 하십시오.

-

위협 그래프의 분석 탭으로 이동합니다.

또는 장치의 세부 정보 페이지에서 상태 탭을 엽니다.

-

포렌식 스냅샷 만들기를 클릭합니다.

- 포렌식 스냅샷을 AWS S3 버킷에 업로드하십시오.의 단계를 따릅니다.

생성한 스냅샷은 %PROGRAMDATA%\Sophos\Endpoint Defense\Data\Forensic Snapshots\에서 찾을 수 있습니다.

감지에서 생성된 스냅샷은 %PROGRAMDATA%\Sophos\Endpoint Defense\Data\Saved Data\에 있습니다.

제한

귀하는 변조 방지 암호에 액세스할 수 있는 관리자여야 하며, 관리자로 명령 프롬프트를 실행하여 저장된 스냅샷에 액세스해야 합니다.