M365 與 Google 的直送服務

「直接送達」功能會繞過電子郵件過濾規則,並透過 Microsoft 的 Graph API 及 Gmail 的 API,將行銷活動郵件(包括培訓註 冊通知及培訓提醒郵件)直接送入收件者的收件匣中。啟用此功能後,便無需將 Phish Threat 的網域和 IP 位址加入 Microsoft 或 Google 的例外清單,並能提升電子郵件的送達率。

若要為 M365 啟用「直接傳送」功能,請參閱 為 M365 啟用直接傳送。

若要啟用 Google 的「直接傳送」功能,請參閱 開啟 Google 直接傳送。

為 M365 啟用直接傳送

這段影片概述了 M365 Direct Delivery 的相關內容,包括如何啟用該功能、新增憑證,以及執行測試。

您的已驗證網域已列於「M365/Google 直接傳送」頁面中。

注意

如果您擁有多個網域,必須為每個網域啟用 M365 Direct Delivery。如果未啟用 M365 直接傳送功能,系統將使用預設的基於 SMTP 的傳送方式。

若要啟用 M365 Direct Delivery,請依照以下步驟操作:

- 前往 我的產品 > Phish Threat > 設定。

- 請點選「M365/Google 直接傳送」。

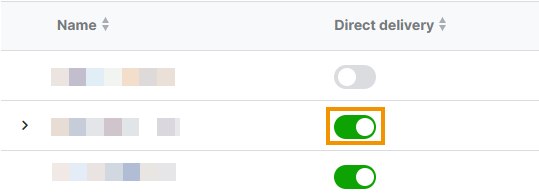

- 在「直接傳送」欄位中,為您的網域啟用直接傳送功能。

- 在「設定直接傳送」對話方塊中,選取 Microsoft M365。

- 按一下繼續。

-

在「憑證管理員」頁面上,為 Phish Threat 新增一組具備必要 M365 權限的憑證。

新增憑證

若要新增憑證,請依照以下步驟操作:

-

在「憑證管理員」頁面上,請按一下「新增憑證」。

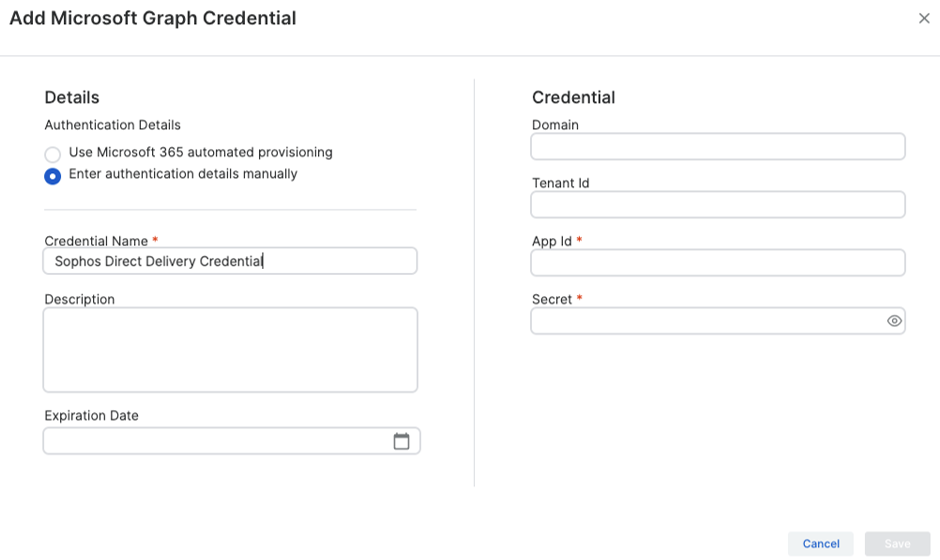

在「新增 Microsoft Graph 憑證」頁面上,您可以執行以下操作:

-

提示

我們建議使用 Microsoft 365 自動配置,因為此功能會自動建立具備必要權限的憑證。

如需詳細資料,請參閱以下部分。

-

使用 Microsoft 365 自動佈建

- 在「新增 Microsoft Graph 憑證」頁面上,請按一下「使用 Microsoft 365 自動配置」。

-

輸入憑證名稱和說明。

您可以輸入您偏好的唯一憑證名稱,此名稱僅作為識別標識使用。

-

按一下儲存並繼續佈建。

-

在「連線至 Microsoft 365」頁面上,請按一下「繼續」。

您將被重新導向到 Microsoft 登入到您的帳戶頁面。

-

在 Microsoft 登入您的帳戶頁面中,請選擇一個 Microsoft 帳戶。

-

查看條款,然後按一下接受。

這將授予主應用程式權限。

-

請選擇一個 Microsoft 帳戶。

-

查看條款,然後按一下接受。

此操作將授予 Sophos Central 整合的權限。

-

按一下「關閉」以關閉 Microsoft 登入您的帳戶頁面。

「憑證管理員」頁面會顯示您所建立的憑證。

-

按一下 已啟用。

您的網域現已啟用 M365 Direct Delivery 功能。

手動輸入驗證詳細資料

手動建立憑證時,請確保您在 Microsoft Azure 中擁有 Domain.Read.All和Mail.ReadWrite API 權限。

- 在「新增 Microsoft Graph 憑證」頁面上,請按一下「手動輸入驗證詳細資料」。

-

請輸入所需資訊。

您可以輸入您偏好的唯一憑證名稱,此名稱僅作為識別標識使用。

注意

您需要註冊一個應用程式,才能取得您的 App ID 和 Secret 資訊。如需註冊應用程式,請參閱 使用 Microsoft Entra ID 註冊應用程式。

-

按一下 儲存。

- 在認證管理員頁面上,按一下 更新。

您的網域現已啟用 M365 Direct Delivery 功能。

M365 直接傳送測試

啟用 M365 Direct Delivery 後,您可以執行快速測試,以確認設定是否成功。

若要進行快速測試,請依下列步驟操作:

-

點擊已啟用 M365 Direct Delivery 的網域旁邊的「測試」按鈕。

-

在「On the Run」的快速直送測試頁面上,請輸入收件人的電子郵件地址。

-

按一下繼續。

會顯示一個頁面,用以確認測試是否成功。

-

按一下 關閉。

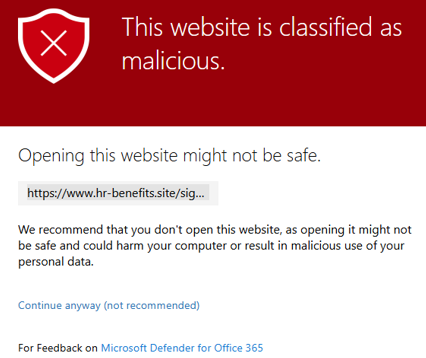

來自電子郵件行銷活動的被封鎖網址

「安全連結」保護功能可能會在用戶點擊時,阻擋來自模擬網路釣魚電子郵件活動的網址。

要解決此問題,您必須將 Phish Threat 的 IP 位址和網域名稱加入允許清單。請參見 IP 位址和網域 和 M365除外條款。

注意

將網域加入允許清單時,請務必使用 格式*.domainname/*。例如 *.hr-benefits.site/*。如需更多資訊,請參閱 「安全連結」原則中的「請勿重寫以下 URL」清單。

開啟 Google 直接傳送

此功能可能尚未針對所有客戶提供。

設定 Google Direct Delivery 時,您必須授權 Sophos 應用程式存取您的 Google Workspace 網域。

為此,您的瀏覽器必須在設定過程中允許彈出視窗。您可能需要關閉彈出視窗封鎖功能,或為 Google Workspace 網域新增例外情況。

您也必須能夠登入正確的網域。如果您的瀏覽器已儲存不同網域的登入憑證,請使用無痕模式或私密方式瀏覽視窗。

警告

預設情況下,對於新 Google Workspace 帳戶,Google Cloud 中的服務帳戶金鑰建立原則為啟用狀態。若未停用此原則,連線至 Google Workspace 以進行直接傳送將失敗。

為避免連線失敗,請在 Google Cloud 中停用此原則。如欲瞭解更多詳情,請參閱 在Google Cloud中禁用服務帳戶密鑰創建策略。

若要啟用 Google 直接配送,請依照以下步驟操作:

- 前往 我的產品 > Phish Threat > 設定。

- 請點選「M365/Google 直接傳送」。

- 在「直接傳送」欄位中,為您的網域啟用直接傳送功能。

- 在「設定直接傳送」對話方塊中,請選取 Google Workspace。

- 按一下繼續。

- 在「使用 Google 登入」對話方塊中,請選擇一個帳戶並輸入您的密碼。

- 請詳閱隱私權政策及服務條款,然後點擊「繼續」。

-

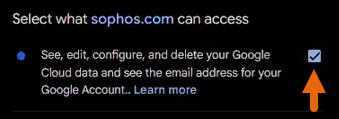

選擇 Sophos 可存取的項目,然後按一下「繼續」。

Sophos Connect 會連接到您的 Google 帳戶。您必須等待直到進度達到 100%。

-

設定完 Google 連線後,請按「關閉」。

授權存取

若要授權存取,請依下列步驟操作:

- 在「M365/Google 直接傳送」頁面中,點選您已為其啟用 Google 直接傳送功能的網域。

- 請記下您的 Google OAuth 客戶端 ID 資訊。

- 按一下 Google Workspace Admin 主控台。系統將要求您輸入 Google 帳戶的密碼。

- 點選下一步。

- 在 Google Workspace 管理主控台中,點選「客戶端 ID」。

-

在「新增客戶端 ID」對話方塊中,請依下列步驟操作:

- 在「客戶 ID」欄位中,輸入客戶 ID。

- 在「OAuth 權限範圍(以逗號分隔)」欄位中,輸入 OAuth 權限範圍。

- 按一下授權。

-

在「M365/Google 直接傳送」頁面中,請按一下「驗證並連線」。

- 在「驗證連線」對話方塊中,按一下「確定」。

測試 Google 直接配送

啟用 Google Direct Delivery 後,您可以執行快速測試,以確認設定是否成功。

若要進行快速測試,請依下列步驟操作:

-

點擊已啟用 Google Direct Delivery 的網域旁邊的「測試」按鈕。

-

在「Run的快速直接傳送測試」 對話方塊中,輸入一個電子郵件地址。這封網路釣魚模擬電子郵件將寄送至此電子郵件地址。

-

按一下繼續。

您將會看到一則確認訊息,告知測試是否成功。

為某個網域關閉 Google 直接傳送功能

若要關閉 Google 直接傳送功能,請依照以下步驟操作:

-

在「M365/Google 直接傳送」頁面的「直接傳送」欄位下,關閉該網域的直接傳送功能。

注意

每次將網域從 Google Direct Delivery 解除連結時,您都必須閱讀並接受使用條款。

-

請選擇您要解除連結的 Google 帳戶。

注意

您必須使用具有管理員權限的 Google Workspace 帳戶。

Google 要求您驗證管理員 帳戶,才能完成斷開連線。

如果您是第一次登入,請輸入您的電子郵件地址和密碼。

如果您之前曾登入過,Google 會立即顯示權限請求的彈出視窗。

-

檢視 Google 登入確認訊息,然後點選「繼續」。

選取您的帳戶後,Google 會顯示一個確認視窗,指出

sophos.com正在請求存取您的帳戶資訊。 -

請檢視權限請求彈出視窗,並授予 Sophos 權限。

在權限彈出視窗中,請確認已選取所需的存取權限。

-

授予權限後,請按「繼續」。

斷開連接開始。這可能需要幾分鐘。

-

斷開連線完成後,請按「關閉」。

您的網域現已從 Google Direct Delivery 中移除。