偵測

您必須擁有 Sophos EDR、XDR 或 MDR 才能使用此功能。

偵測顯示您可能需要調查的活動。

偵測可識別裝置上異常或可疑但未遭到封鎖的活動。它們與我們偵測並封鎖 (已知為惡意活動) 的事件不同。

我們是根據裝置上傳至 Sophos Data Lake 的資料產生偵測。我們會根據威脅分類規則檢查資料。當有符合情況時,我們會顯示偵測。

本頁說明如何使用偵測來尋找潛在威脅。

注意

案例 可以自動將相關的偵測結果分組,以進行更進階的分析。請參見 案例。

如需更多資訊,請參閱 NDR 流量偵測的更新。

設定偵測

如果您還沒有偵測結果,則需要允許裝置將資料上傳至 Sophos Data Lake,以便我們能夠使用這些資料。

您可以從 Sophos 產品和第三方產品上傳資料。

有關來自 Sophos 產品的上傳,請參見 Data Lake 上傳。有關來自第三方產品的上傳,請參見 關於 MDR 和 XDR 整合。

查看您的偵測

若要查看偵測,請前往 威脅分析中心 > 偵測。

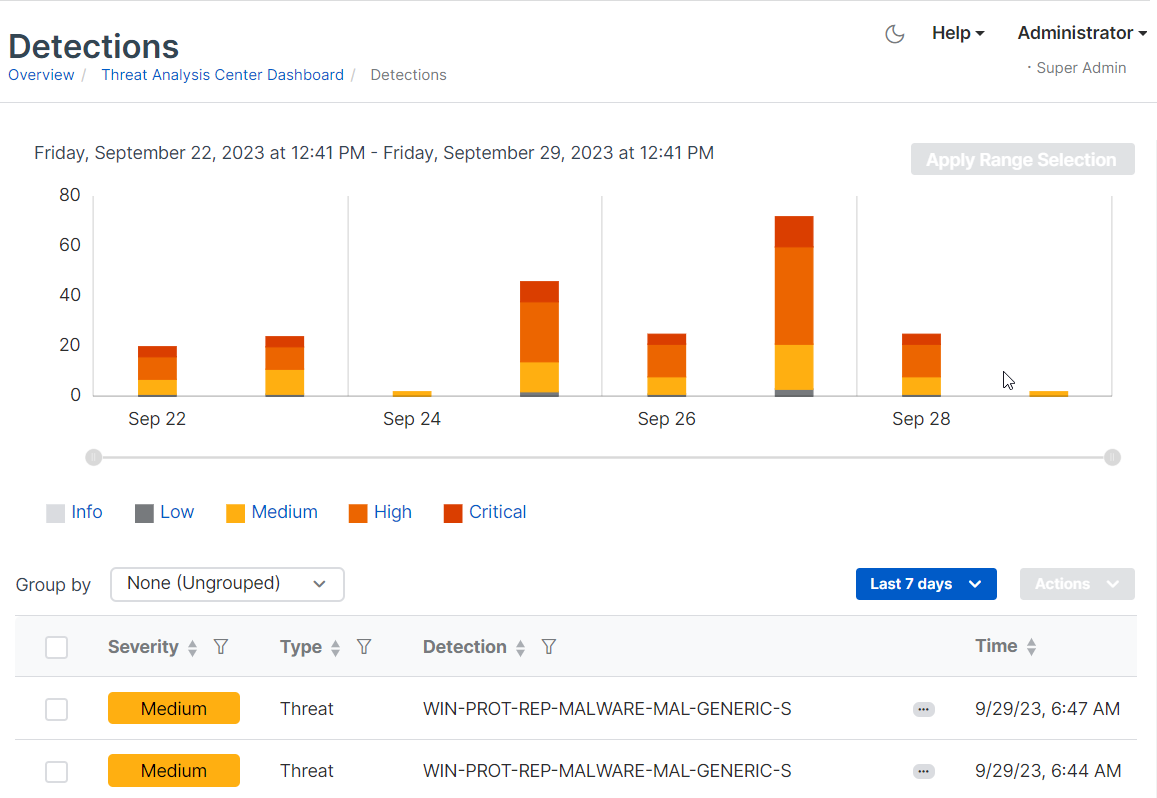

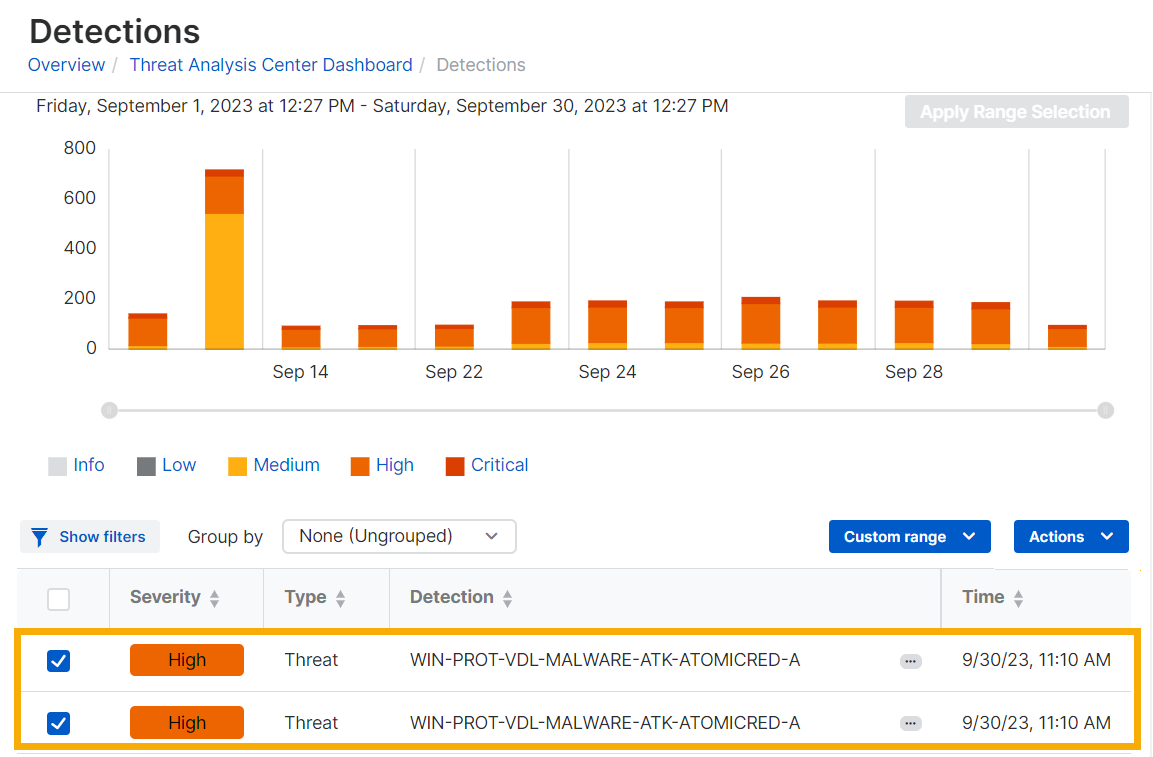

偵測 頁面將偵測資料顯示為條形圖和清單。

查看摘要

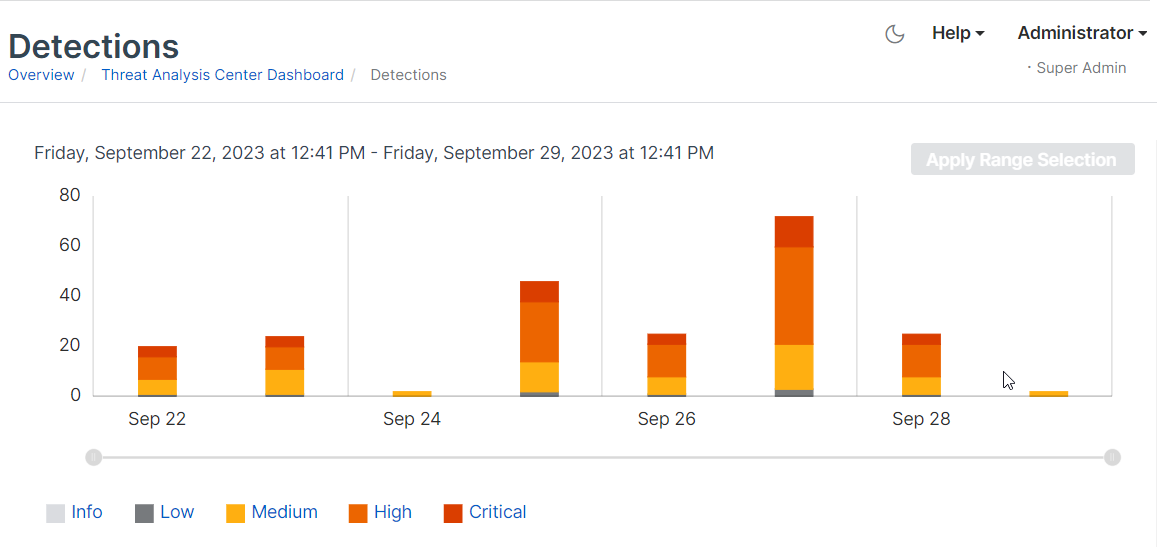

條形圖在時間軸上顯示最近偵測的摘要。預設情況下,我們顯示過去 24 小時的偵測結果。

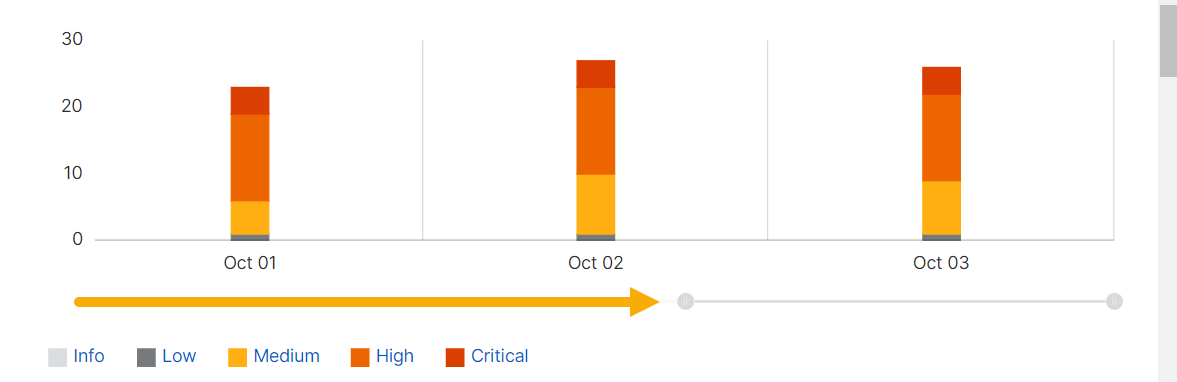

使用時間範圍滑杆

您可以使用滑杆放大較短的時間範圍或縮小。只需按一下滑杆一端的控點並拖曳即可。

您也可以使用偵測結果清單上方的選單,設定不同的時間範圍或自訂範圍。

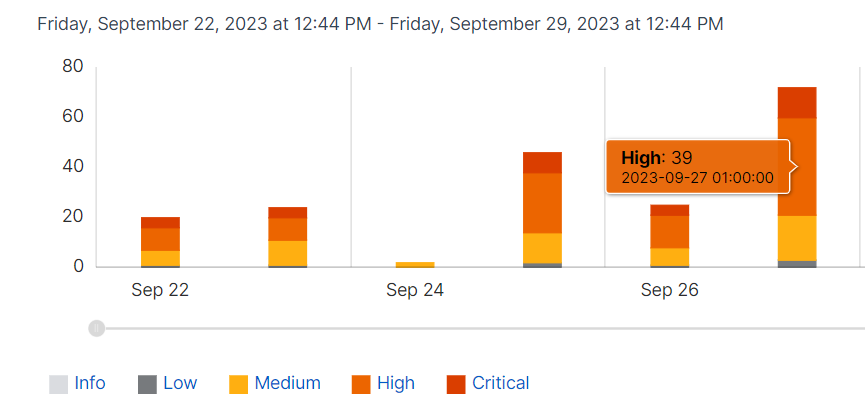

將滑鼠懸停以查看統計資料

您也可以查看偵測結果數量的細分。前往圖表中的一個條形,將游標放在其中一個區間上 (例如高嚴重性),並將滑鼠懸停以查看該嚴重性等級的偵測結果數量。

注意

也可以按一下條形圖中的某個區間,僅顯示該嚴重性等級的偵測結果於偵測結果清單中。

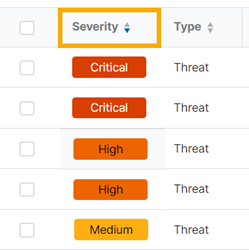

查看偵測結果清單

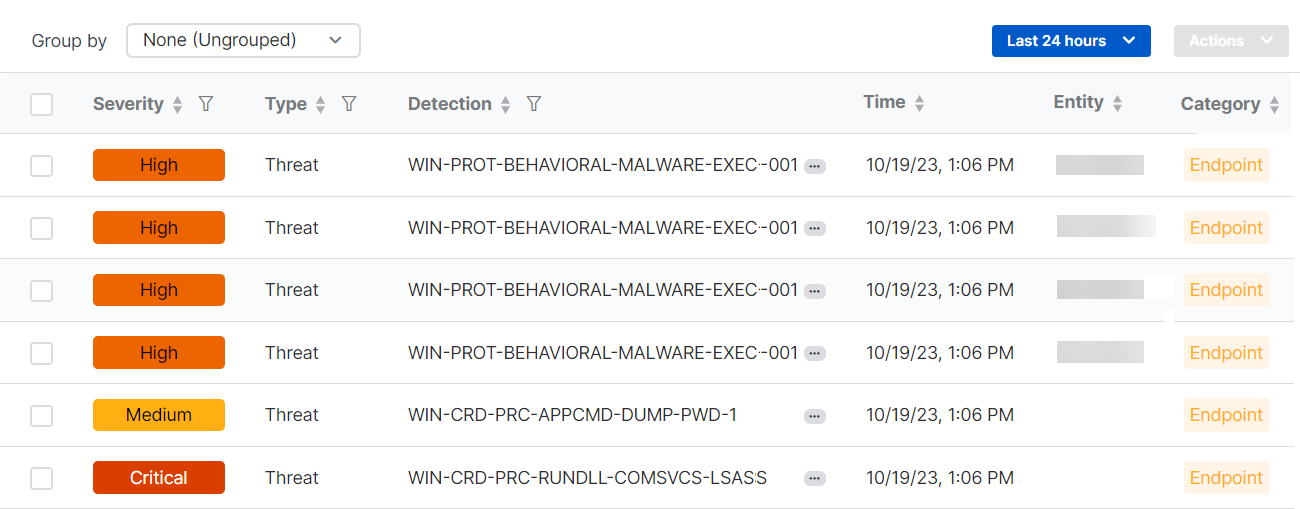

偵測結果清單顯示所有偵測結果以及以下詳細資訊:

- 嚴重性。偵測結果所代表的風險等級。

- 類型。偵測類型。目前,顯示的類型是「威脅」或「弱點」。

- 偵測。偵測名稱。

- 時間。偵測的時間。

- 實體。裝置。稍後,我們還將使用此欄位顯示 IP 位址或使用者。

-

類別。來源類型。端點、網路、防火牆、電子郵件、雲端、 ID 提供者或平台。

注意

平台偵測使用來自多個來源的資料。它們分析看似無關的事件,以識別新威脅。

-

來源。偵測的來源。來源可以是 Sophos 或第三方軟體。

- MITRE ATT&CK。對應的 MITRE ATT&CK 策略和技術。

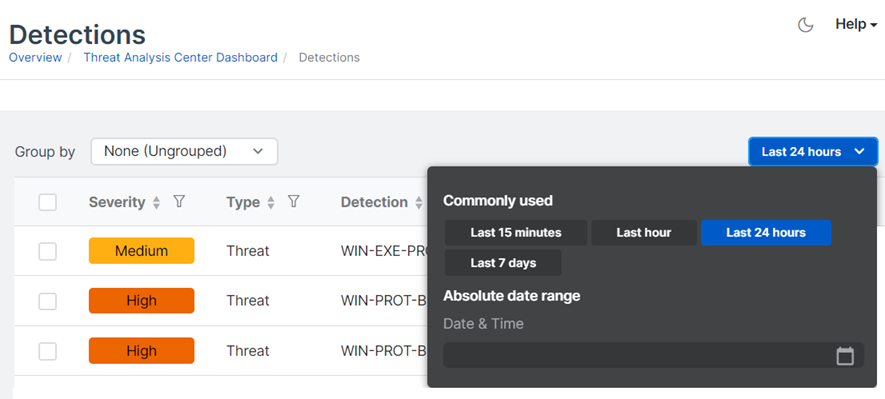

變更時間範圍

您可以變更偵測清單和條形圖顯示的偵測時間範圍。

在清單上方的下拉式功能表中,選取一個 常用 時間範圍,或按一下 絕對日期範圍 並設定自訂範圍。

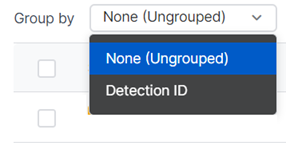

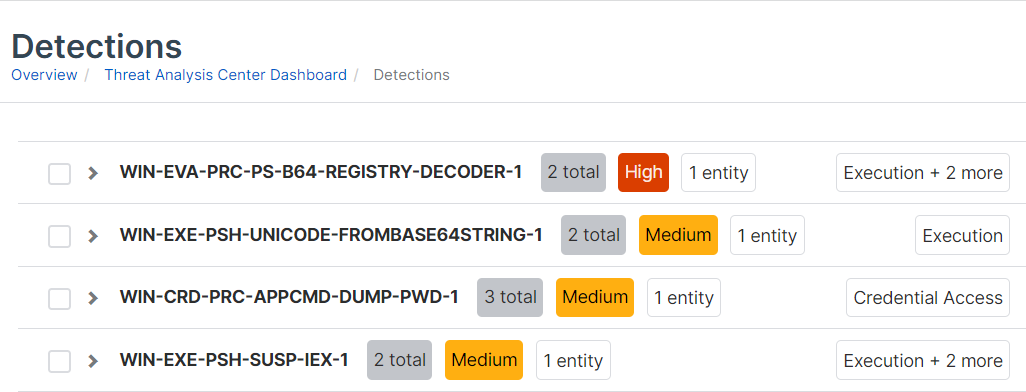

群組偵測

您可以根據偵測符合的規則對其進行分組。

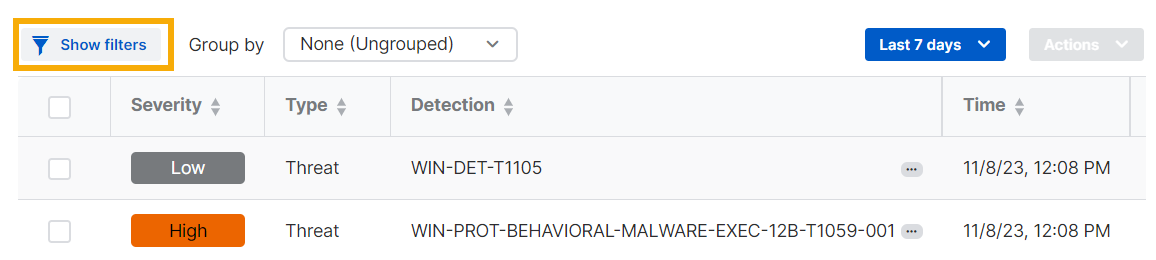

篩選器偵測

您可以按偵測的嚴重性、威脅類型、使用的 MITRE ATT&CK 策略和其他特徵來篩選偵測。

對於某些類別 (如使用者名稱或裝置名稱),您可以輸入自己的條件來進行篩選。

對於具有許多特徵可以選取的類別,如 MITRE ATT&CK 策略,您可以按一下 全選。

若要清除所有篩選器,請按一下 重設為預設值。

您可以將篩選器套用於分組偵測和未分組偵測。

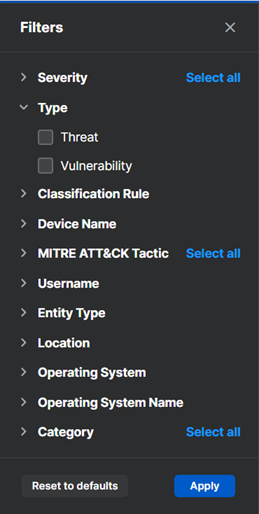

對偵測進行排序

您可以對偵測清單進行排序。

按一下欄位標題旁邊的排序箭頭,可按字母、數字或日期升序或降序順序,或是 嚴重性 欄位的優先等級對清單進行排序。

您可以將排序套用於分組偵測和未分組偵測。

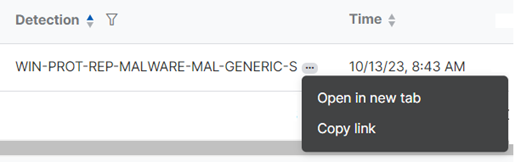

開啟並共用偵測

查看偵測詳細資料

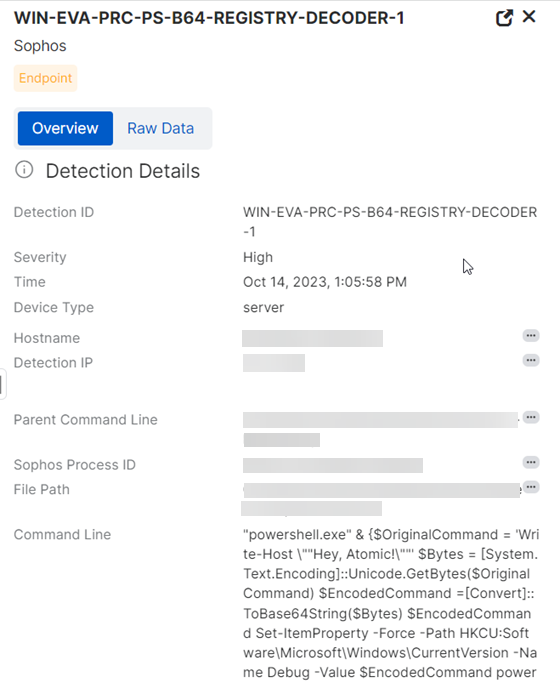

若要查看偵測結果的完整詳細資訊,例如相關的裝置、使用者和處理程序,請按一下表格中該行的任意位置。

會從螢幕右側滑出一個新的面板。

此詳細資訊面板能讓您快速查看偵測結果、在新索引標籤中打開多個偵測結果、使用樞紐分析查詢、取得 MITRE ATT&CK 詳細資訊,以及尋找相似的偵測結果。

若要查看詳細資料所依據的完整資料,請按一下 原始資料 索引標籤。

若要查看偵測到的威脅如何發展,請按一下 演變 索引標籤。如需瞭解更多資訊,請參見 威脅脈絡。

快速檢視偵測

您不必在不同的平台之間切換來查看多個偵測的結果。

在主表中按一下一個偵測結果來打開側邊面板。然後,按一下表中的另一個偵測。側邊面板的詳細資料會自動變更,以顯示該偵測的詳細資料。

打開多個偵測

您可以在多個新索引標籤中打開多個偵測,讓它們保持打開狀態並輕鬆進行比較。

在偵測詳細資料側邊面板中,按一下展開按鈕,在新索引標籤中打開偵測詳細資料。

![]()

使用快速操作、豐富內容和查詢

您可以透過使用快速操作、擴充功能和查詢來了解更多偵測結果的資訊。

在偵測詳細資料滑出窗格中,您將在某些項目旁邊看到三個點 ![]() 。按一下圖示以查看您可以採取的動作。

。按一下圖示以查看您可以採取的動作。

快速操作

您可以採取以下操作來查看有關偵測中相關裝置的更多資訊。

- 複製裝置名稱:將裝置名稱複製到剪貼簿。

- 打開裝置ˋ詳細資訊:在 Sophos Central 中打開裝置的詳細資訊頁面。

- 裝置上的偵測:打開 偵測 頁面並顯示與裝置相關的偵測。

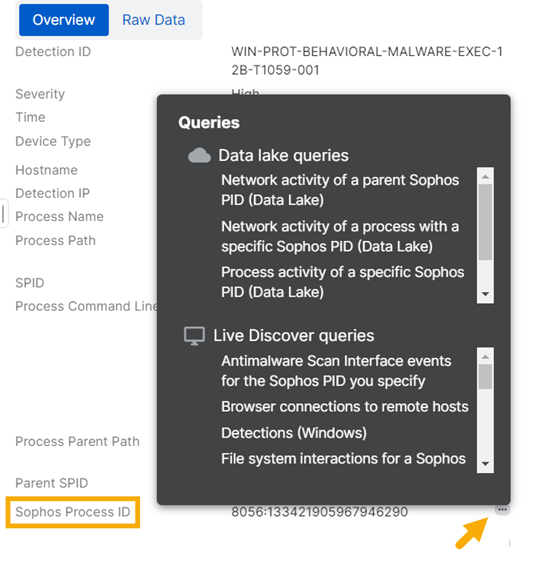

查詢

您可以根據所選資料執行查詢。Live Discover 查詢會查看裝置上的資料 (當裝置處於連線狀態時)。Data Lake 查詢會查看裝置上傳至 Sophos Data Lake 的資料。

擴充

擴充功能是連結,這些連結會打開各種威脅情報來源 (如 VirusTotal),幫助您調查潛在的威脅。如果有的話,它們也可以打開 SophosLabs Intelix 報告。請參見 Intelix 報告。

動作

這些功能可提供進一步的偵測或補救。例如,您可以掃描裝置或啟動 Sophos Live Response 以存取和調查裝置。

在下面顯示的範例中,按一下位於 Sophos Process ID 旁邊的圖示,讓您可以根據該 ID 執行查詢。

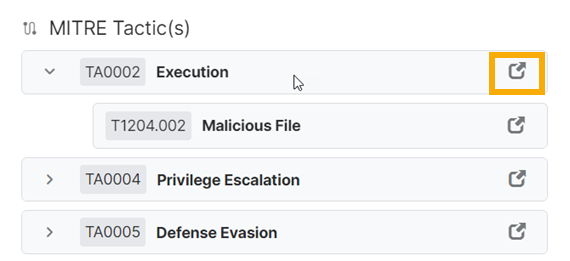

取得 MITRE ATT&CK 詳細資料

對於許多偵測,偵測詳細資料面板會顯示 MITRE ATT&CK 策略。

按一下策略旁邊的摺疊箭頭以查看技術。

按一下任何策略或技術旁邊的連結 (例如以下螢幕擷取畫面中的 TA0002 Execution),即可前往其在 MITRE 網站上的詳細資料。

查看威脅情報

威脅情報顯示由 SophosLabs Intelix 評估的偵測風險等級。這僅適用於由您的防毒軟體提交檔案進行分析,或系統管理員請求檢索檔案的最新威脅情報時。

請參見 Intelix 報告。

尋找類似偵測

在偵測詳細資料側邊面板中,按一下 類似偵測。類似的偵測將顯示在主表中。

將偵測新增至案例

案例將 偵測 中報告的可疑事件組合在一起,並幫助您對這些事件進行取證工作。請參見 案例。

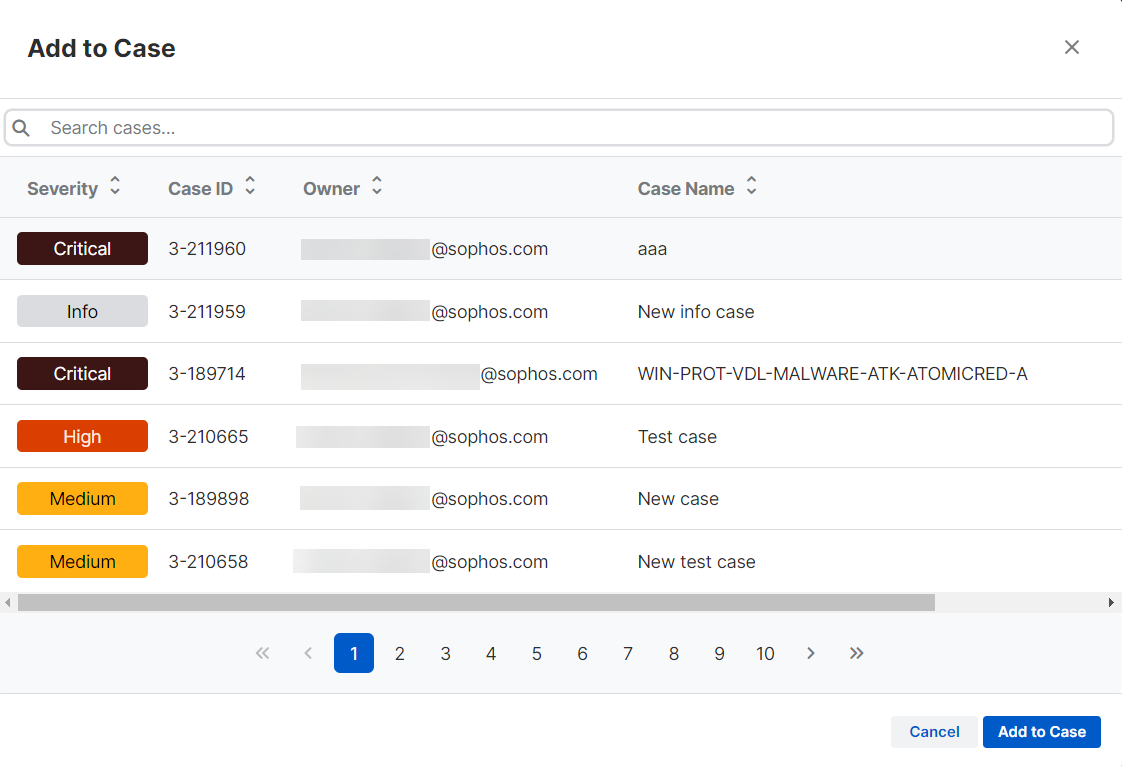

在 偵測 頁面上,您可以向現有案例新增偵測或建立新案例。

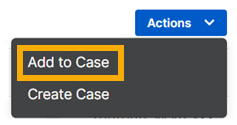

新增至案例

案例名稱顯示在該偵測的 案例 欄位,以及詳細資料窗格底部。

偵測包含在 案例 頁面上的案例詳細資料中。

建立案例

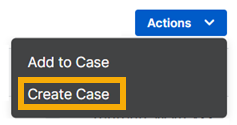

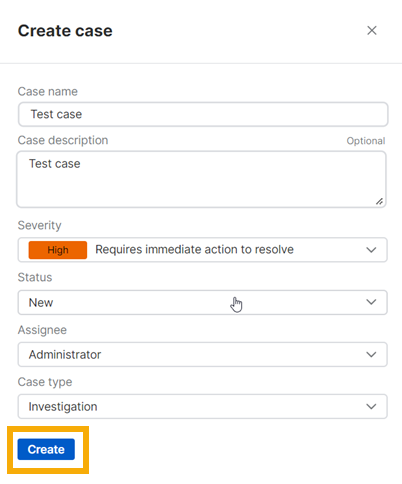

若要建立新案例並向其新增偵測,請按照以下步驟操作:

-

在 偵測 清單中,選取要調查的偵測。

-

按一下 動作 > 建立案例。

-

在 建立案例 中,按照以下步驟操作:

- 輸入案例名稱和說明。

- 選取 嚴重性。

- 選取 狀態 (新建 或 正在調查)。

- 選取 指派對象。這是負責調查該案例的系統管理員。

- 點選建立。

案例將新增至 案例 頁面。

案例名稱也會顯示在該偵測的 案例 欄位,以及詳細資料窗格底部。

尋找潛在威脅

您可以使用偵測結果來檢查設備、處理程序、使用者和事件,以尋找其他 Sophos 功能尚未阻擋的潛在威脅跡象。例如:

- 異常的命令,表示有人嘗試檢查您的系統並持續停留,躲避安全防護或竊取憑證。

- Sophos 惡意軟體警示,例如動態 shellcode 防護事件,表示攻擊者可能已經滲透到裝置中。

- Linux 執行階段偵測,例如容器逃脫,表示攻擊者正在從容器存取升級權限,並向容器主機擴展。

大多數偵測都與 MITRE ATT&CK 框架相關聯,您可以在其中找到有關特定策略和技術的更多資訊。請參閱 https://attack.mitre.org/。

您也可以搜尋 Sophos 在其他地方發現的可疑或已知威脅跡象,或搜尋過時的軟體或不安全的瀏覽器。

取得協助

Sophos 支援人員無法幫助您調查偵測結果。

如果您購買了 Managed Detection and Response (MDR) 服務,我們的分析師會 24/7 全天候監控您的環境是否存在惡意活動,並與您聯絡或代表您作出回應。請參見 Managed Detection and Response。

注意

如果您認為您的安全性遭到破壞,且您需要立即獲得協助,請聯絡我們的快速回應團隊。這是付費服務。請參閱 Sophos Rapid Response。