Microsoft 365 整合

您可以將 Microsoft 軟體和服務與 Sophos Central 整合。

設定整合

若要設定整合,請按一下 威脅分析中心 > 整合 > Marketplace,然後按一下整合名稱。

如需每項整合的設定詳細資訊,請參閱以下頁面:

本影片將引導您完成所有 Microsoft 整合的配置。

整合的工作原理

Sophos XDR 平台透過 Microsoft Management Activity API 和 Microsoft Graph Security API 與 Microsoft 整合。Sophos 獨立使用這兩種 API 來偵測 Microsoft 365 環境中的威脅。

M365 管理活動

Sophos XDR 平台使用 Management Activity API 從 Microsoft 365 環境擷取稽核日誌。Sophos 會使用這些稽核日誌來偵測威脅,並在調查過程中收集日誌為分析人員提供額外的輔助資訊。所有 Microsoft 365 客戶皆可使用這些稽核日誌,無論其環境中使用的授權類型為何。

Management Activity API 提供存取 M365 稽核日誌的能力,包括以下活動的日誌:

- 資料與資料夾存取、下載、編輯和刪除

- 共用活動

- 設定變更

- 使用者登入

- 管理操作,例如對租戶設定的變更

Sophos 偵測工程團隊定期根據來自 Microsoft 的這些稽核日誌見利偵測規則。這些偵測規則使分析人員能夠調查可能表示帳戶遭竄改或商業電子郵件詐騙 (BEC) 的情境。範例指標包括收件匣規則竄改、工作階段憑證竊取、中間人攻擊、惡意應用程式授權等。

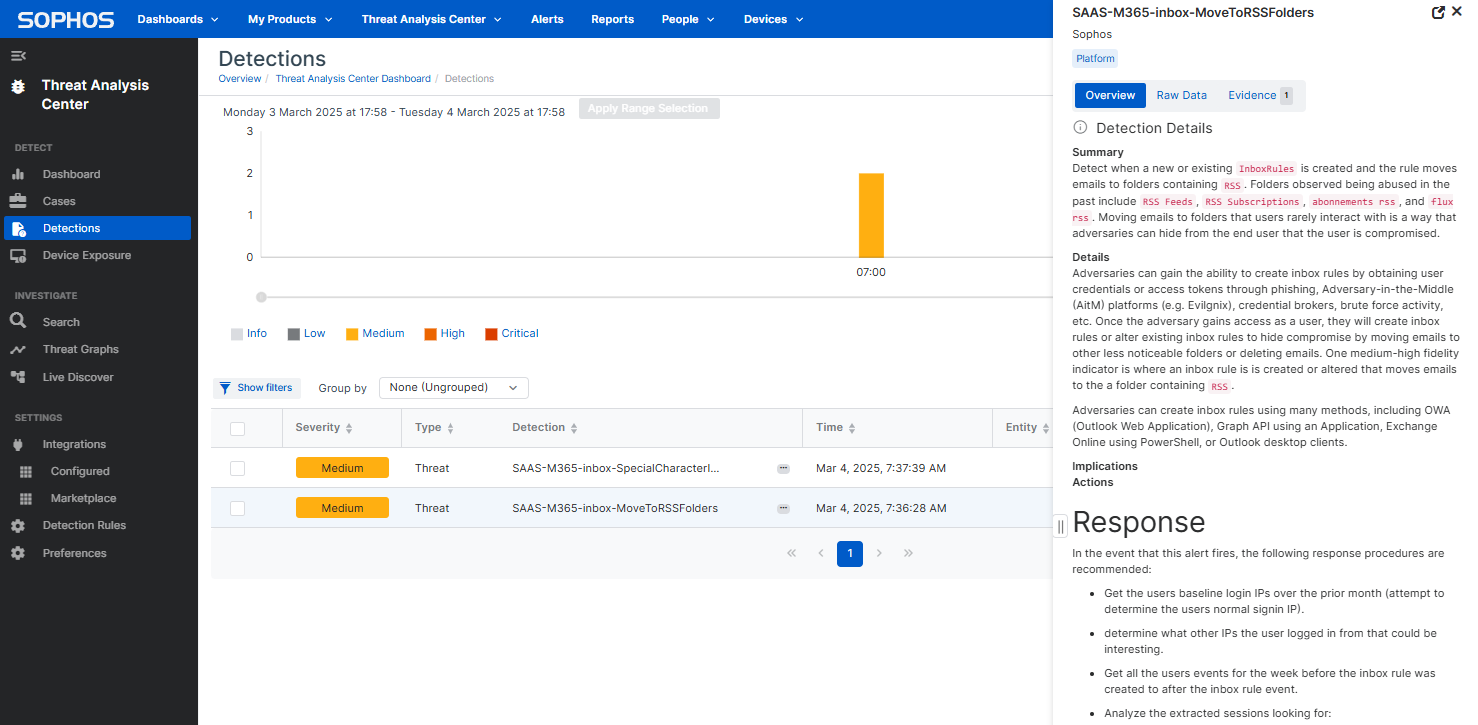

您可以透過 威脅分析中心 中的偵測頁面,查看 Sophos 對 M365 的偵測結果。這些偵測標註為 SAAS-M365-xxxxx,並包含在「平台」類別中。您可以如下方範例所示,對此類別進行篩選:

由於 Microsoft Management Activity API 的稽核日誌儲存在 Sophos Data Lake 資料湖,分析人員可在調查環境中的事件時加以運用。例如,可以檢視使用者的登入記錄,以確認或識別可疑的登入事件,或在帳戶遭入侵時調查其在 Microsoft 365 環境中的活動。

有關 Microsoft 透過 Management Activity API 提供的資料的更多資訊,請參閱 稽核日誌活動。

M365 回應動作

您可以將 Microsoft 365 回應動作 Sophos Central 整合。這樣,您就可以採取措施解決 M365 管理活動整合傳送到Sophos 的資料中偵測到的問題。

在Sophos Central威脅 分析 中心的「案例」部分,您可以查看偵測並執行以下操作:

- 封鎖或允許使用者登入。這有助於阻止未經授權的存取您的系統。

- 中斷或撤銷所有目前會話.這有助於隔離被盜帳戶,並阻止威脅的橫向 移動。

- 關閉該使用者的收件匣規則。這有助於阻止惡意轉發敏感電子郵件、安全規避策略、刪除證據等行為。

有關案件運作方式的信息,請參閱案例 。有關響應措施的信息,請參閱回應案例 。

MS Graph 安全性 API V2

此整合適用於 MS Graph 安全性 API Alerts v2 (事件與警示) 服務。

Sophos 使用 MS Graph 安全性 API,擷取 Microsoft 根據在其生態系統中觀察到的遙測數據而產生的偵測事件。根據這些 Microsoft 偵測事件的嚴重程度,系統會建立案例,以供分析人員調查和回硬。

產生偵測事件並傳送至 Graph 安全性 API 的元件或「提供者」如下:

- Entra ID Protection

- Microsoft Defender 365

- Microsoft Defender for Cloud Apps

- Microsoft Defender for Endpoint

- Microsoft Defender for Identity

- Microsoft Defender for Office 365

- Microsoft Purview Data Loss Prevention

- Microsoft Purview Insider Risk Management

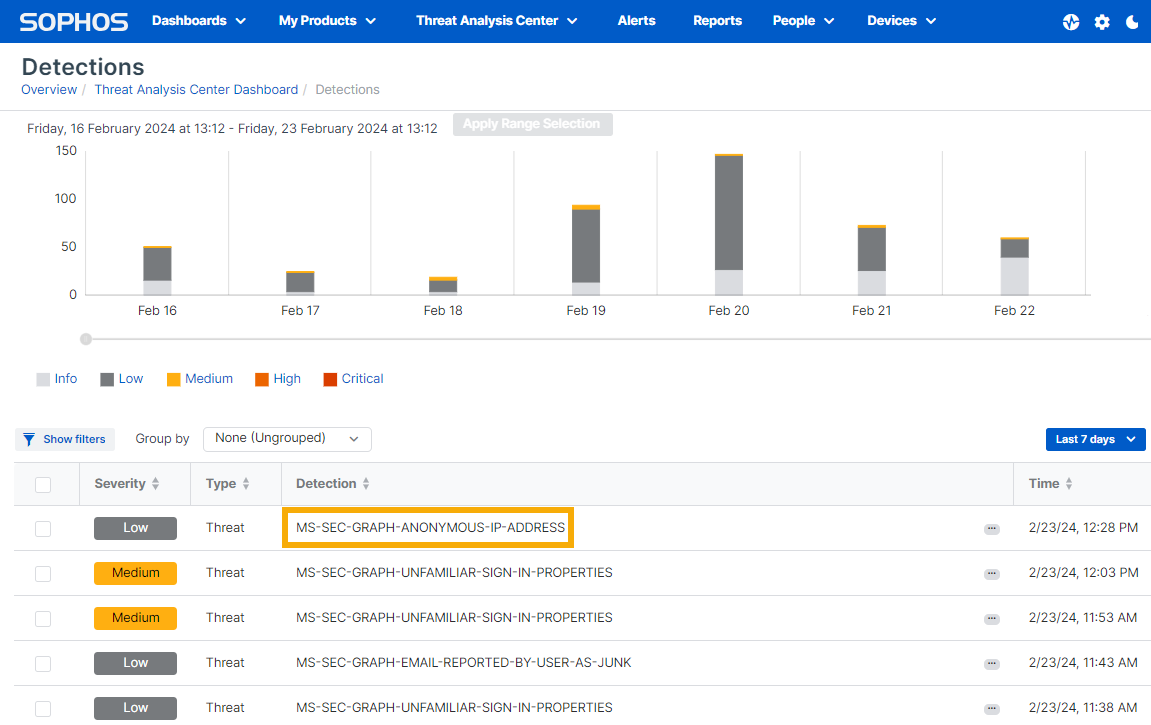

您可以在 Sophos Central 的偵測頁面查看由 Microsoft Graph 安全性 API 接收的偵測事件。這些偵測標註為 MS-SEC-GRAPH-xxxxx,如以下範例所示:

這些產品會產生哪些特定 Microsoft 偵測事件,以及可透過 Graph 安全性 API 擷取的事件,取決於環境中使用的 Microsoft 365 授權類型。這可能包括單一使用者計畫,以及任何適用於使用者或 Microsoft 365 租戶的附加元件或搭售套件。

我們建議您諮詢您的 Microsoft 365 授權專家,了解每個計畫、附加元件或搭售套件中包含的提供者、偵測事件和警示。然而,我們可以提供以下指引:

- Microsoft 365 E5 計畫或 E5 安全附加元件包含了所有用於建立案件並進行調查的 Microsoft 偵測事件。

- 對於根據 Entra ID Protection 的身分識別警示,您需要取得 Entra ID P2 計畫 (搭配上述提到的 E5 計畫)。

- 對於其他元件,請諮詢您的 Microsoft 授權專家,了解您需要哪些 Microsoft 搭售套件或單獨的 SKU 才能存取這些元件及其 Graph 安全性偵測事件。

更多有關 Graph 安全性 API 以及特定提供者產生的警示的資訊,請參閱 警示與事件。

MS Graph 安全性 API (舊版)

MS Graph 安全 API(舊版)的整合不再有效。微軟於 2026 年 4 月移除了該版本。

改為整合 MS Graph 安全 API v2(警報和事件)服務。請參見 整合 Microsoft Graph 安全性 API V2。