Agentenloses und agentenbasiertes ZTNA im Büro verwenden

Sie können über ZTNA von Ihrem Büro aus entweder ohne Agent oder mithilfe des ZTNA-Agenten auf interne Anwendungen zugreifen.

Agentenloses ZTNA im Büro verwenden

Benutzer im Büro greifen normalerweise über FQDN auf interne Anwendungen zu, sodass ihre Anforderungen an den internen DNS-Server gesendet werden.

Der interne DNS-Server verfügt über A-Datensätze für die internen Anwendungen, sodass der Benutzer direkt zu den Anwendungen wechseln kann. Somit werden sie nicht durch das ZTNA-Gateway geleitet.

Benutzer können folgendermaßen über ZTNA gesendet werden:

- Verweisen Sie Benutzer auf einen externen DNS-Server.

- Fügen Sie einen alternativen DNS-Datensatz für die interne Anwendung auf dem DNS-Server hinzu.

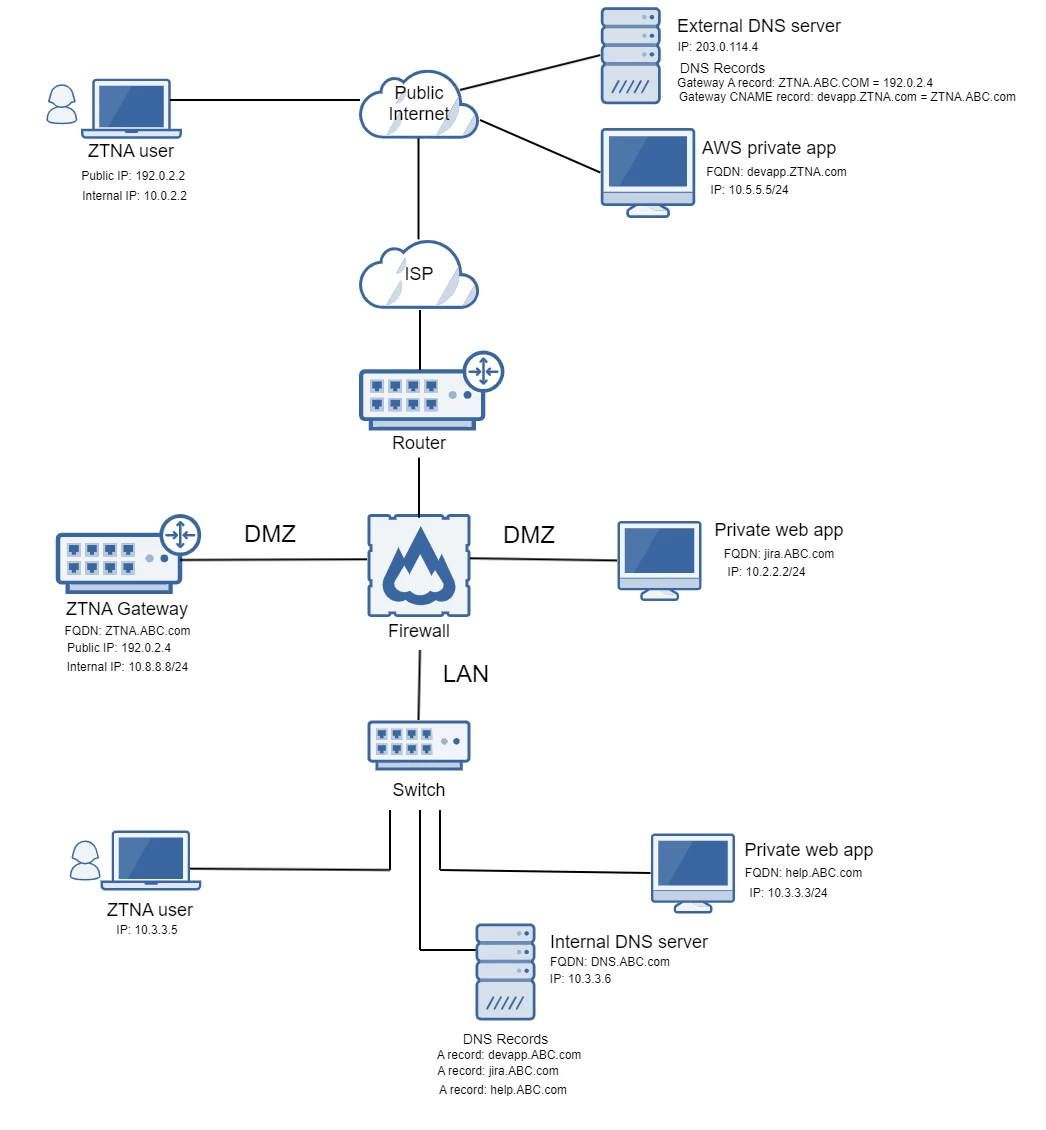

Netzwerkdiagramm

Beispiel für ein Netzwerkdiagramm. Die folgenden Beispiele basieren auf dieser Netzwerkeinrichtung.

Benutzer auf den externen DNS-Server verweisen

Am einfachsten können Benutzer durch ZTNA geleitet werden, indem ihre Geräte so konfiguriert werden, dass sie stets auf die IP-Adresse des externen DNS-Servers verweisen.

Dies geschieht, wenn der Benutzer versucht, auf die interne Ressource zuzugreifen:

- Der Benutzer versucht, über seinen Browser auf eine interne Anwendung (

help.ABC.com) zuzugreifen. - Die DNS-Anforderung wird an den externen DNS-Server

203.0.114.4gesendet. - Der externe DNS-Server löst die Anwendung (

help.ABC.com) auf das ZTNA-Gateway (ZTNA.ABC.com) auf. - Der Benutzer kann eine Verbindung zum ZTNA-Gateway herstellen, um auf die interne Anwendung zuzugreifen.

DNS-Datensätze zu Ihrem internen DNS-Server hinzufügen

Wenn Sie Benutzer auf die IP-Adresse des internen DNS-Servers verweisen möchten, müssen Sie sicherstellen, dass der DNS-Server über die folgenden DNS-Datensätze verfügt:

- Ein CNAME-Datensatz, der den externen FQDN der internen Anwendung auf den FQDN des ZTNA-Gateways verweist. Beispiel:

help.ABC.comwird aufZTNA.ABC.comaufgelöst. - Wenn die internen und externen FQDNs der Anwendung identisch sind, müssen Sie den internen FQDN ändern und in den Ressourceneinstellungen in Sophos Central aktualisieren. Wenn zum Beispiel die internen und externen FQDNs jeweils

help.ABC.comsind, ändern Sie den internen FQDN inhelp.in.ABC.com. Nähere Informationen zur Erstellung von Ressourcendatensätzen finden Sie unter Ressourcen hinzufügen.

Folgendes geschieht, wenn der Benutzer versucht, auf die interne Ressource zuzugreifen:

- Der Benutzer versucht, über seinen Browser auf eine interne Anwendung (

help.ABC.com) zuzugreifen. - Die DNS-Anforderung wird an den internen DNS-Server

DNS.ABC.comgesendet. - Der interne DNS-Server löst die Anwendung (

help.ABC.com) auf dem ZTNA-Gateway (ZTNA.ABC.com) auf. - Das ZTNA-Gateway leitet die Anforderung an die Anwendung weiter, indem es den zweiten A-Datensatzeintrag (

help.in.ABC.com) verwendet. Dadurch wird eine Schleife (help.ABC.comzuZTNA.ABC.comund dann zurück zuhelp.ABC.com) verhindert. - Der Benutzer kann eine Verbindung zum ZTNA-Gateway herstellen, um auf die interne Anwendung zuzugreifen.

Den ZTNA-Agenten im Büro verwenden

Benutzer im Büro greifen normalerweise über FQDN auf interne Anwendungen zu, sodass ihre Anforderungen an den internen DNS-Server gesendet werden.

Wenn Benutzer jedoch den ZTNA-Agenten auf ihren Endgeräten installiert haben, fängt der ZTNA-Agent die DNS-Anforderung ab, die an das ZTNA-Gateway gesendet wird.

IP-basierter Zugriff

Wenn ein Benutzer versucht, auf eine interne Ressource zuzugreifen, indem er seine IP-Adresse in den Browser eingibt, wechselt der Benutzer direkt zu der Ressource und umgeht ZTNA. Um sicherzustellen, dass Benutzer über FQDN auf die interne Ressource zugreifen, können Sie Firewallregeln hinzufügen.

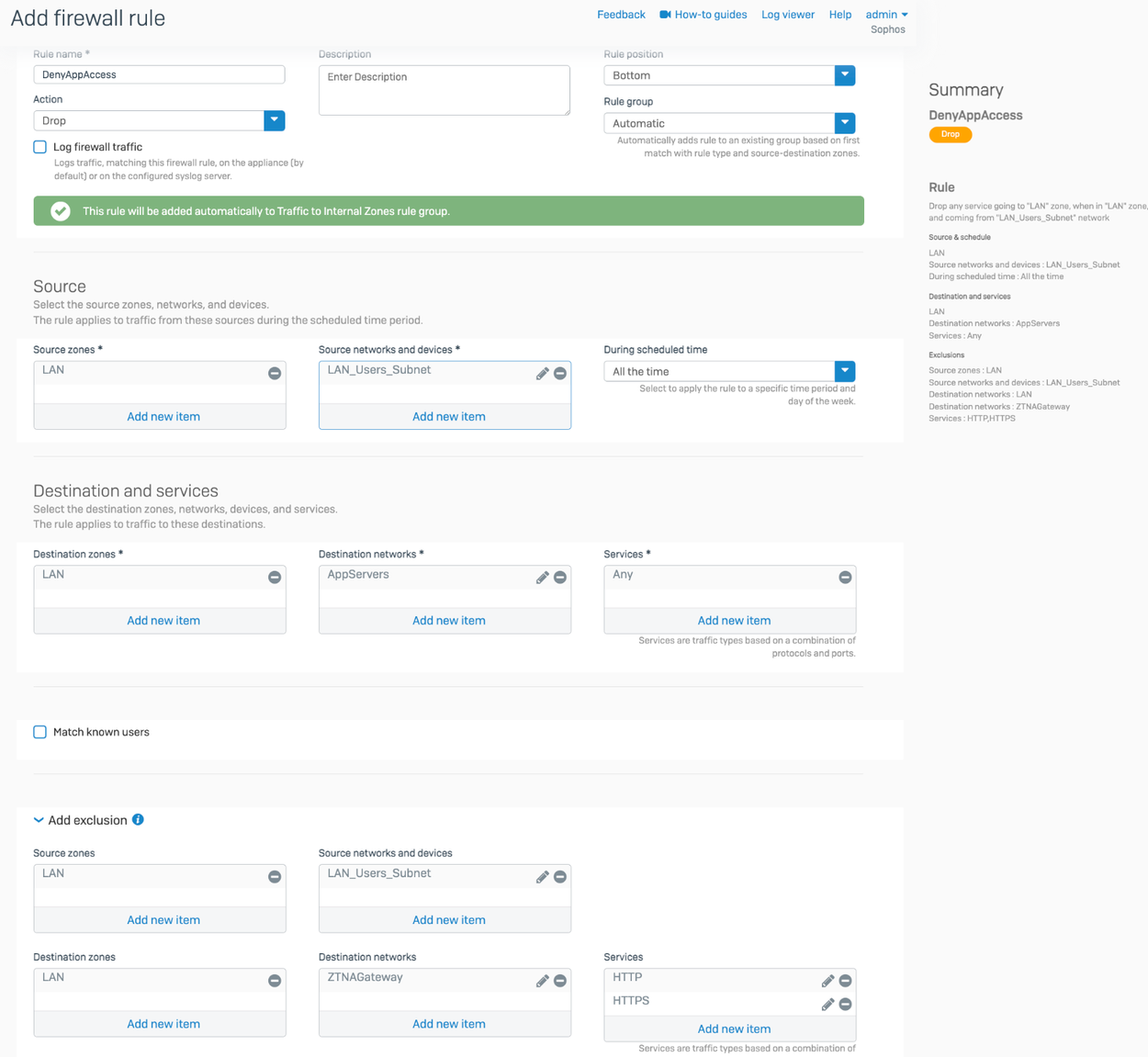

Im Folgenden finden Sie ein Beispiel für eine Firewall-Regel, die auf der Sophos Firewall konfiguriert ist.

Diese Regel ermöglicht Benutzern den Zugriff auf das ZTNA-Gateway von einer beliebigen Zone aus und verweigert ihnen den Zugriff auf andere Anwendungsserver. Somit müssen die Benutzer ZTNA durchlaufen, um auf Anwendungsserver zuzugreifen, auf denen ihre Ressourcen gehostet werden.

Diese Regel gilt in agentenbasierten und agentenlosen Szenarien, in denen ein Benutzer versucht, direkt über eine IP-Adresse auf eine Ressource zuzugreifen.