Verzeichnisdienst einrichten

Sie benötigen einen Verzeichnisdienst zur Verwaltung Ihrer Benutzergruppen.

Sie können entweder Microsoft Entra ID (Azure AD) oder Microsoft Active Directory (lokal) als Verzeichnisdienst und Identitätsanbieter konfigurieren.

Wenn Sie Microsoft Active Directory (lokal) als Identitätsanbieter konfigurieren, können Sie zusätzliche Sicherheitseinstellungen konfigurieren. Informationen zum Synchronisieren von Microsoft Active Directory-Benutzergruppen (lokal) mit Sophos Central finden Sie unter Einrichtung der Active Directory-Synchronisierung.

In den folgenden Anweisungen erfahren Sie, wie Sie Microsoft Entra ID (Azure AD) einrichten.

Um Microsoft Entra ID (Azure AD) zur Verwaltung Ihrer Benutzer zu verwenden, müssen Sie einen Microsoft Entra ID (Azure AD)-Mandanten erstellen, die ZTNA-Anwendung registrieren und Benutzergruppen einrichten.

Dazu müssen Sie bereits über ein Microsoft Entra ID (Azure AD)-Konto verfügen.

Hinweis

Wir empfehlen Ihnen, die aktuelle Dokumentation von Microsoft zu überprüfen. Siehe Übersicht zu Microsoft Entra ID.

Microsoft Entra ID (Azure AD)-Mandanten erstellen

- Melden Sie sich bei Ihrem Azure-Portal an.

-

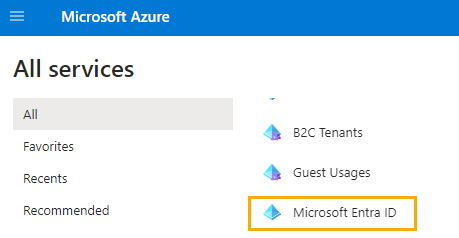

Wählen Sie Microsoft Entra ID.

-

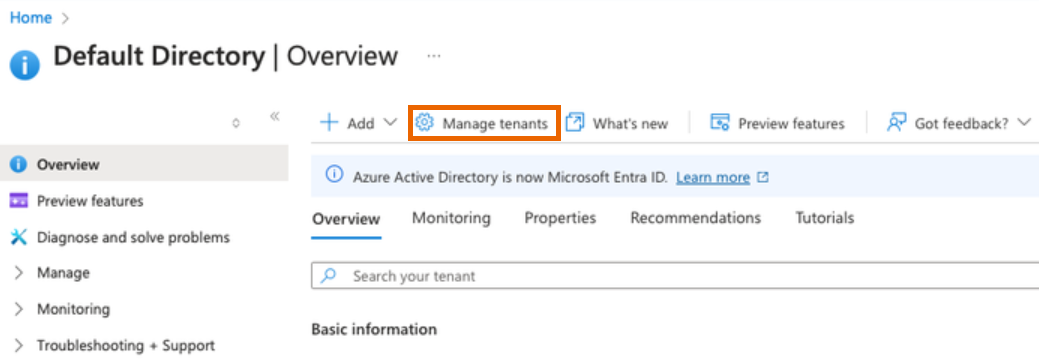

Klicken Sie in der Übersicht zu Microsoft Entra ID (Azure AD) auf Mandanten verwalten.

-

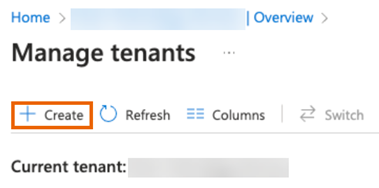

Klicken Sie auf der Seite Mandanten verwalten auf Erstellen.

-

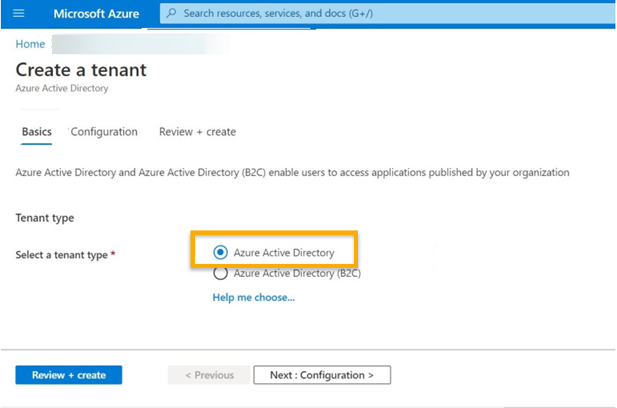

Wählen Sie auf der Registerkarte Grundlagen Azure Active Directory aus. Klicken Sie dann auf Weiter: Configuration.

-

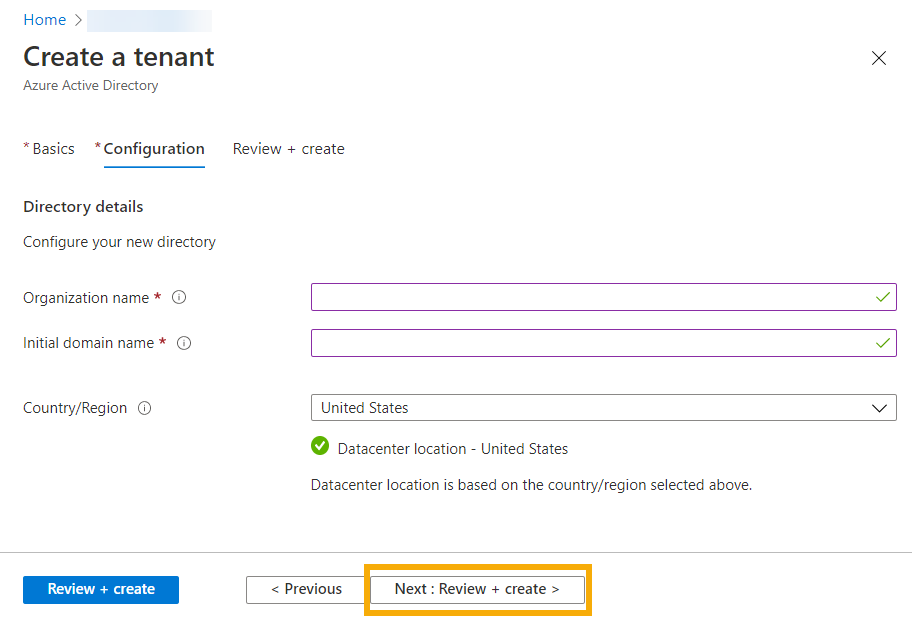

Geben Sie auf der Registerkarte Konfiguration Ihr Unternehmen und Ihren Domänennamen ein. Klicken Sie auf Weiter: Überprüfen + Erstellen.

-

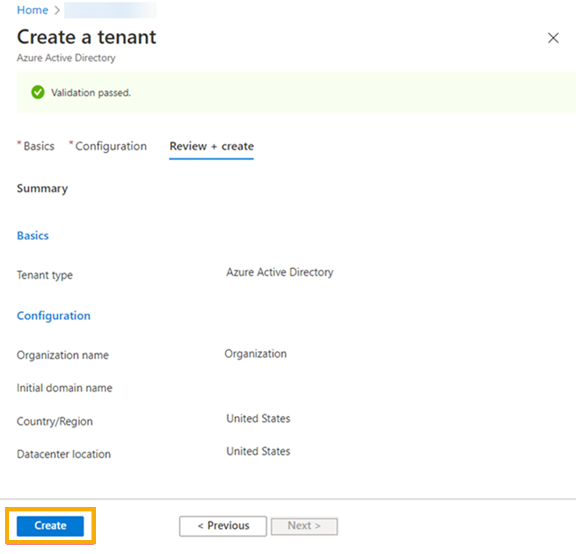

Überprüfen Sie auf der nächsten Seite Ihre Einstellungen und klicken Sie auf Erstellen.

Die ZTNA-Anwendung registrieren

-

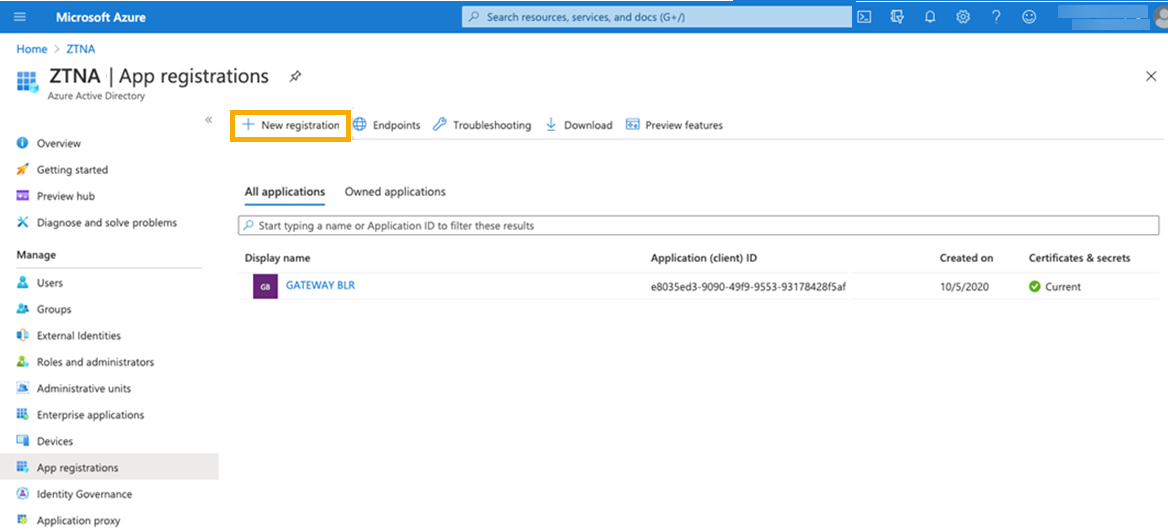

Wählen Sie Verwalten > App-Registrierungen und klicken Sie auf Neue Registrierung.

-

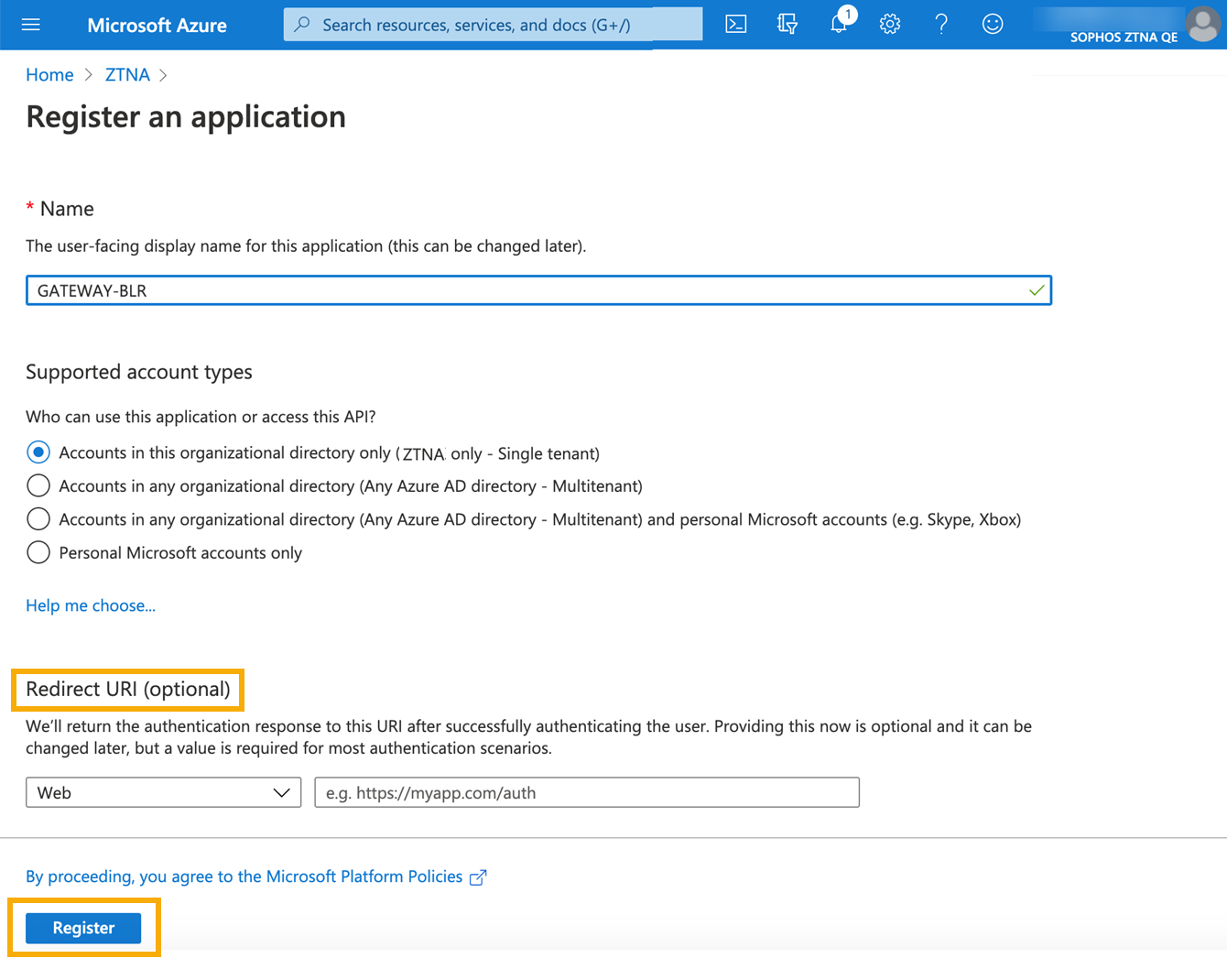

Gehen Sie auf der Seite Anwendungsregistrierung wie folgt vor:

- Geben Sie einen Namen ein.

- Akzeptieren Sie den standardmäßig unterstützten Kontotyp.

-

Legen Sie eine Umleitungs-URL fest. Dies ist die Adresse, an die Authentifizierungsantworten gesendet werden. Sie muss den ZTNA-Gateway-Domänennamen (FQDN) enthalten. Die Adresse unterscheidet sich je nachdem, ob Sie ein Gateway auf einem ESXi- oder Hyper-V-Server oder auf der Sophos Firewall einrichten.

-

Für ESXi- und Hyper-V-Gateways verwenden Sie das folgende Format:

https://<FQDN>/oauth2/callbackErsetzen Sie <FQDN> durch den externen FQDN Ihres Gateways.

-

Für Sophos Firewall-Gateways verwenden Sie das folgende Format:

https://<FQDN>/ztna-oauth2/callbackErsetzen Sie <FQDN> durch den externen FQDN Ihres Gateways.

Sie können mehrere Gateway-FQDNs hinzufügen. Sie können auch jederzeit weitere FQDNs hinzufügen.

-

-

Klicken Sie auf Registrieren.

-

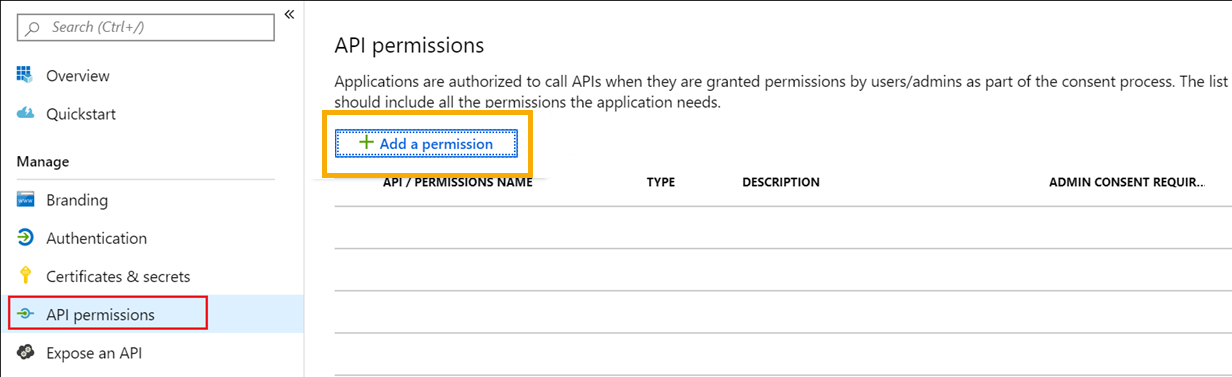

Wählen Sie Verwalten > API-Berechtigungen. Klicken Sie anschließend auf Berechtigung hinzufügen.

-

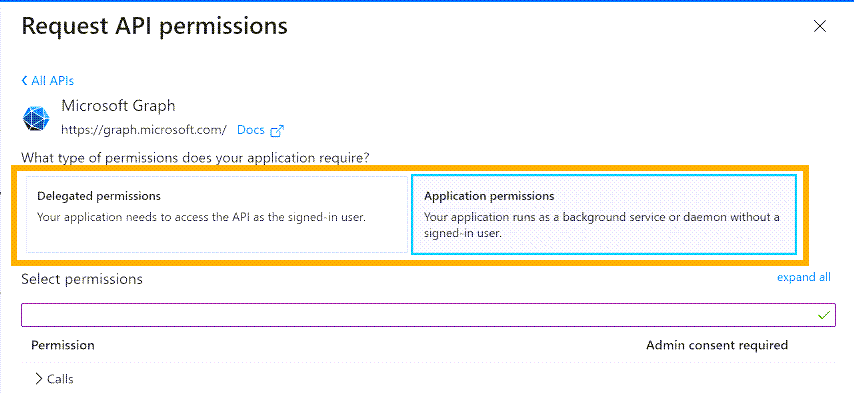

Weisen Sie Sophos Central unter API-Berechtigungen die erforderlichen Berechtigungen zum Lesen von Benutzergruppen zu. Sie müssen Microsoft Graph API-Berechtigungen wie folgt hinzufügen.

Wählen Sie Delegierte Berechtigungen aus, und fügen Sie diese hinzu:

- Directory.Read.All

- Group.Read.All

- openID

- profile („profile“ befindet sich im OpenID-Berechtigungssatz)

- User.Read

- User.Read.All

Wählen Sie Anwendungsberechtigungen aus und fügen Sie Folgendes hinzu:

- Directory.Read.All

Delegierte Berechtigungen gelten für Anwendungen, die mit einem angemeldeten Benutzer ausgeführt werden. Anwendungsberechtigungen ermöglichen die Ausführung von Diensten ohne Benutzeranmeldung.

-

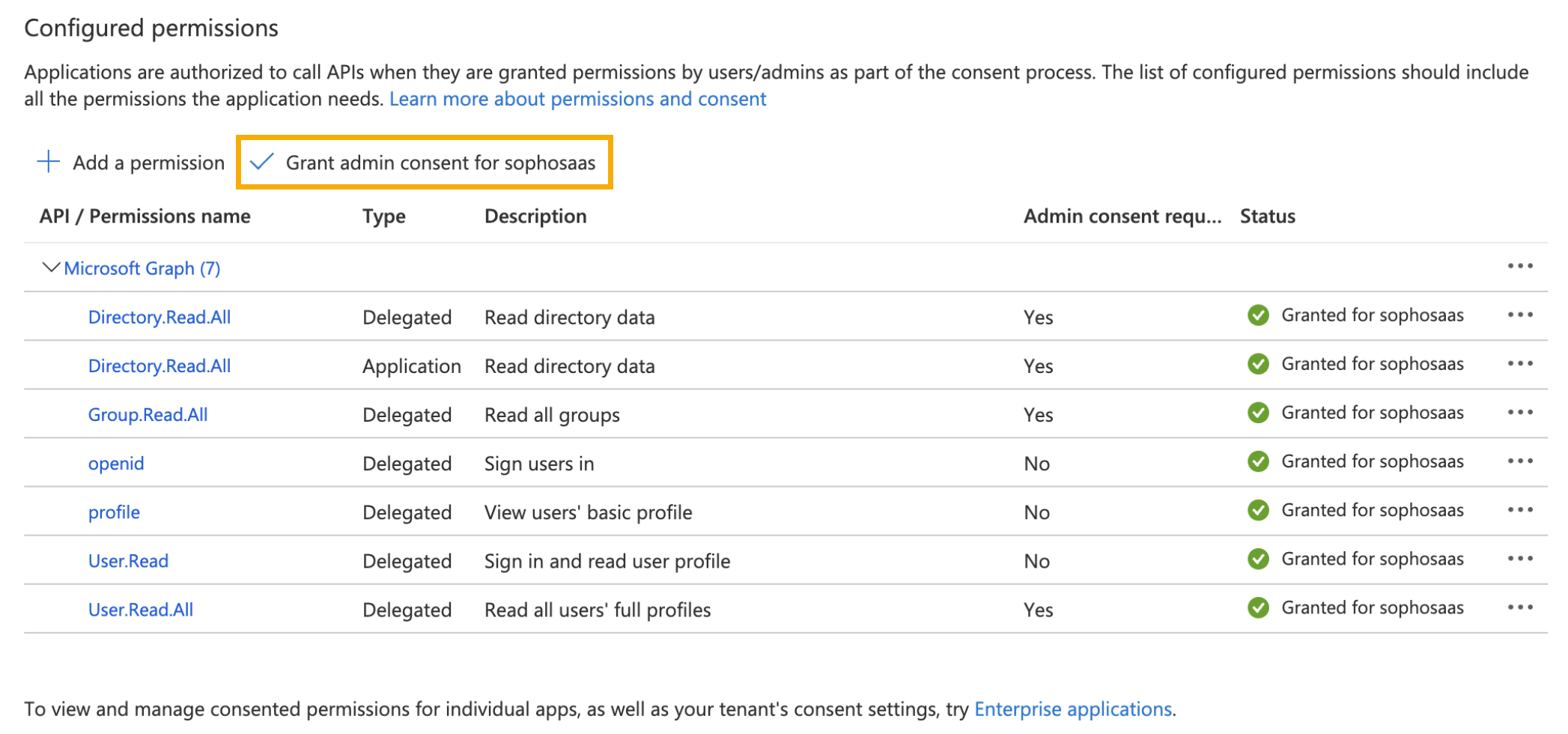

Auf der Seite API-Berechtigungen können Sie jetzt die Berechtigungen sehen, die Sie hinzugefügt haben. Klicken Sie auf Admin-Zustimmung erteilen, um die Zustimmung zu erteilen, die Berechtigungen benötigen.

-

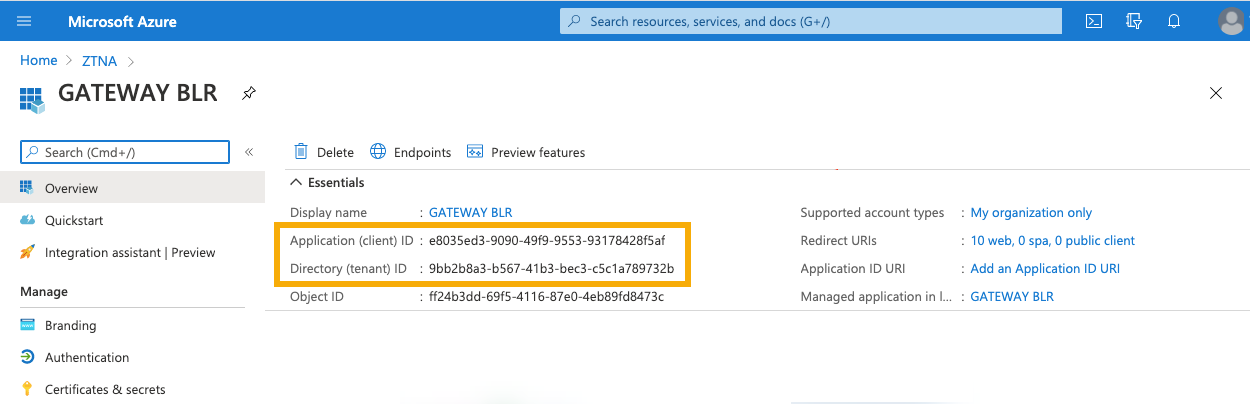

Notieren Sie sich auf der Übersichtsseite der Anwendung die folgenden Details. Sie benötigen diese später.

- Client-ID

- Mandanten-ID

-

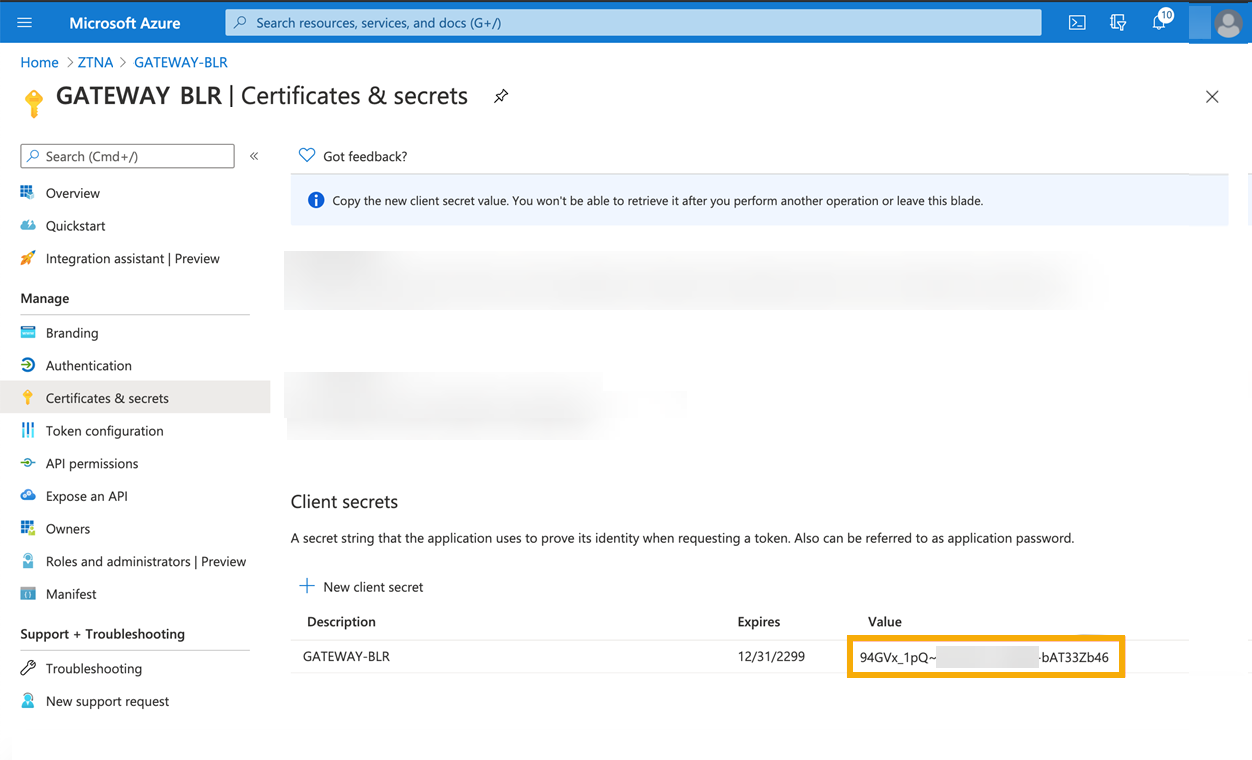

Klicken Sie auf Zertifikate und Geheimnisse. Erstellen Sie einen geheimen Clientschlüssel, notieren Sie sich den Wert des geheimen Clientschlüssels und speichern Sie ihn sicher.

Warnung

Der geheime Clientschlüssel wird nicht mehr angezeigt. Sie können ihn später nicht wiederherstellen.

Microsoft Entra ID (Azure AD)-Benutzergruppe erstellen

Warnung

In diesem Abschnitt wird davon ausgegangen, dass Sie eine neue Benutzergruppe erstellen. Wenn Sie Benutzergruppen aus dem Microsoft-O365-Portal importieren, müssen Sie sicherstellen, dass diese die Einstellung „Sicherheit aktiviert“ haben. In Microsoft Entra ID (Azure AD) erstellte Gruppen werden automatisch für Sicherheit aktiviert.

Gehen Sie zum Erstellen einer Benutzergruppe in Microsoft Entra ID (Azure AD) wie folgt vor:

- Melden Sie sich beim Azure-Portal mit einem globalen Administratorkonto für das Verzeichnis an.

- Wählen Sie Microsoft Entra ID.

-

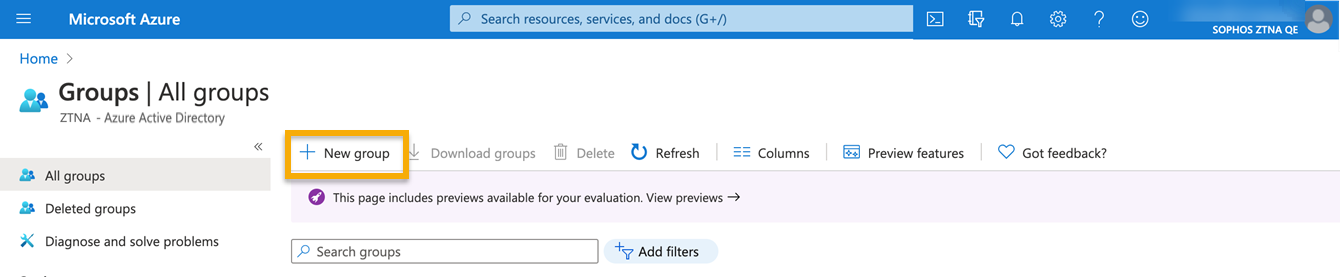

Wählen Sie auf der Seite Active Directory die Option Gruppen. Klicken Sie auf Neue Gruppe.

-

Füllen Sie im Dialogfeld Neue Gruppe die folgenden Felder aus:

- Wählen Sie einen Gruppentyp aus.

- Geben Sie einen Gruppennamen ein.

- Geben Sie eine Gruppen-E-Mail-Adresse ein oder akzeptieren Sie die angezeigte Standardadresse.

- Wählen Sie die den Mitgliedschaftstyp aus. Verwenden Sie Zugewiesen. Dabei können Sie bestimmte Benutzer auswählen und ihnen eindeutige Berechtigungen erteilen.

-

Klicken Sie auf Erstellen.

Die Gruppe wird erstellt.

-

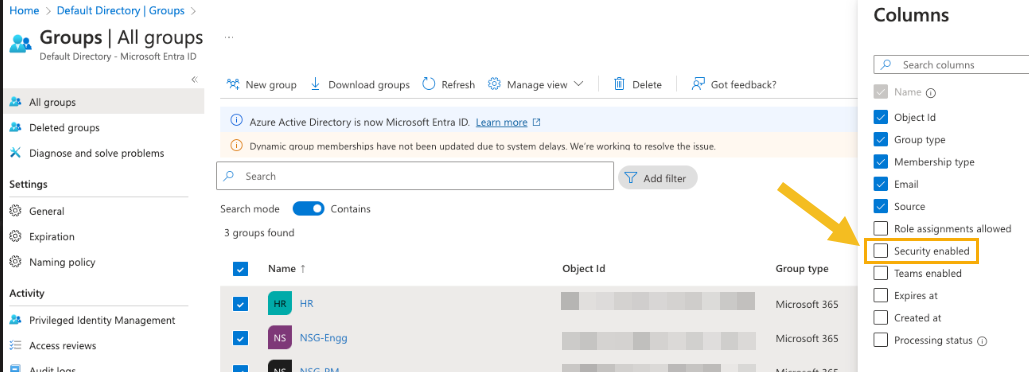

Gehen Sie wie folgt vor, um zu prüfen, ob die erstellte Benutzergruppe sicherheitsaktiviert ist:

- Gehen Sie zu Ansicht verwalten > Spalten bearbeiten.

-

Wählen Sie unter Spalten die Option Sicherheit aktiviert aus und klicken Sie dann auf Speichern.

-

In der Spalte Sicherheit aktiviert sollte der Status Ja lauten.

-

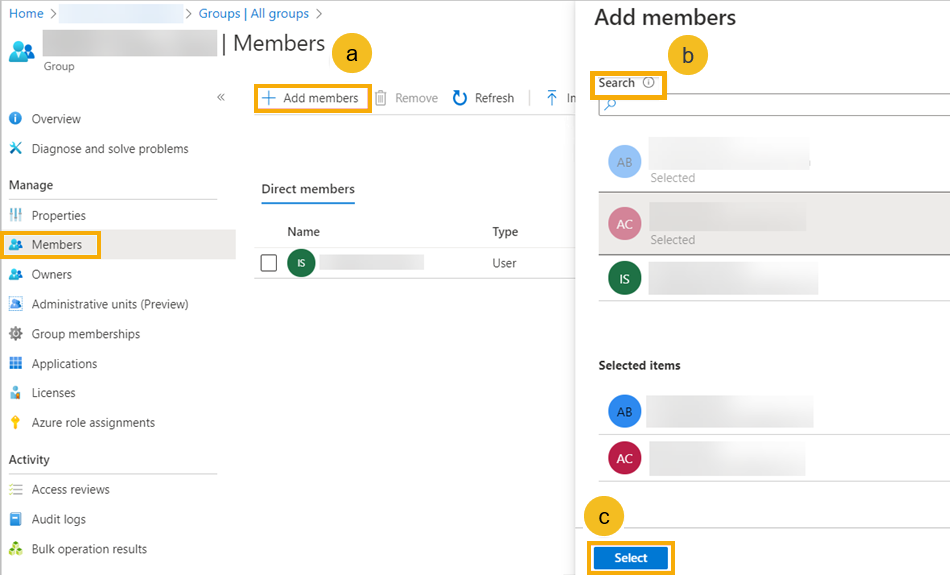

Klicken Sie auf der Seite der neuen Gruppe auf Mitglieder. Verfahren Sie dann wie folgt:

- Klicken Sie auf Mitglieder hinzufügen.

- Suchen Sie nach den gewünschten Benutzern, und klicken Sie auf sie.

- Wenn Sie fertig sind, klicken Sie auf Auswählen.

Gehen Sie nun zu Sophos Central, um Benutzergruppen mit Microsoft Entra ID (Azure AD) zu synchronisieren.