Utilizzo in ufficio di ZTNA senza agente e basato su agente

È possibile accedere alle applicazioni interne attraverso ZTNA dall’interno dell’ufficio, utilizzando l’accesso senza agente oppure con l’agente ZTNA.

Utilizzo in ufficio di ZTNA senza agente

Solitamente, gli utenti che si trovano in ufficio accedono alle applicazioni interne tramite FQDN, pertanto le loro richieste vengono inviate al server DNS interno.

Il server DNS interno ha record A per le applicazioni interne, quindi l’utente accede direttamente alle applicazioni. Questo significa che non passa attraverso il gateway ZTNA.

È possibile indirizzare gli utenti attraverso ZTNA procedendo come segue:

- Indirizzare gli utenti a un server DNS esterno.

- Aggiungere un record DNS alternativo per l’applicazione interna sul server DNS.

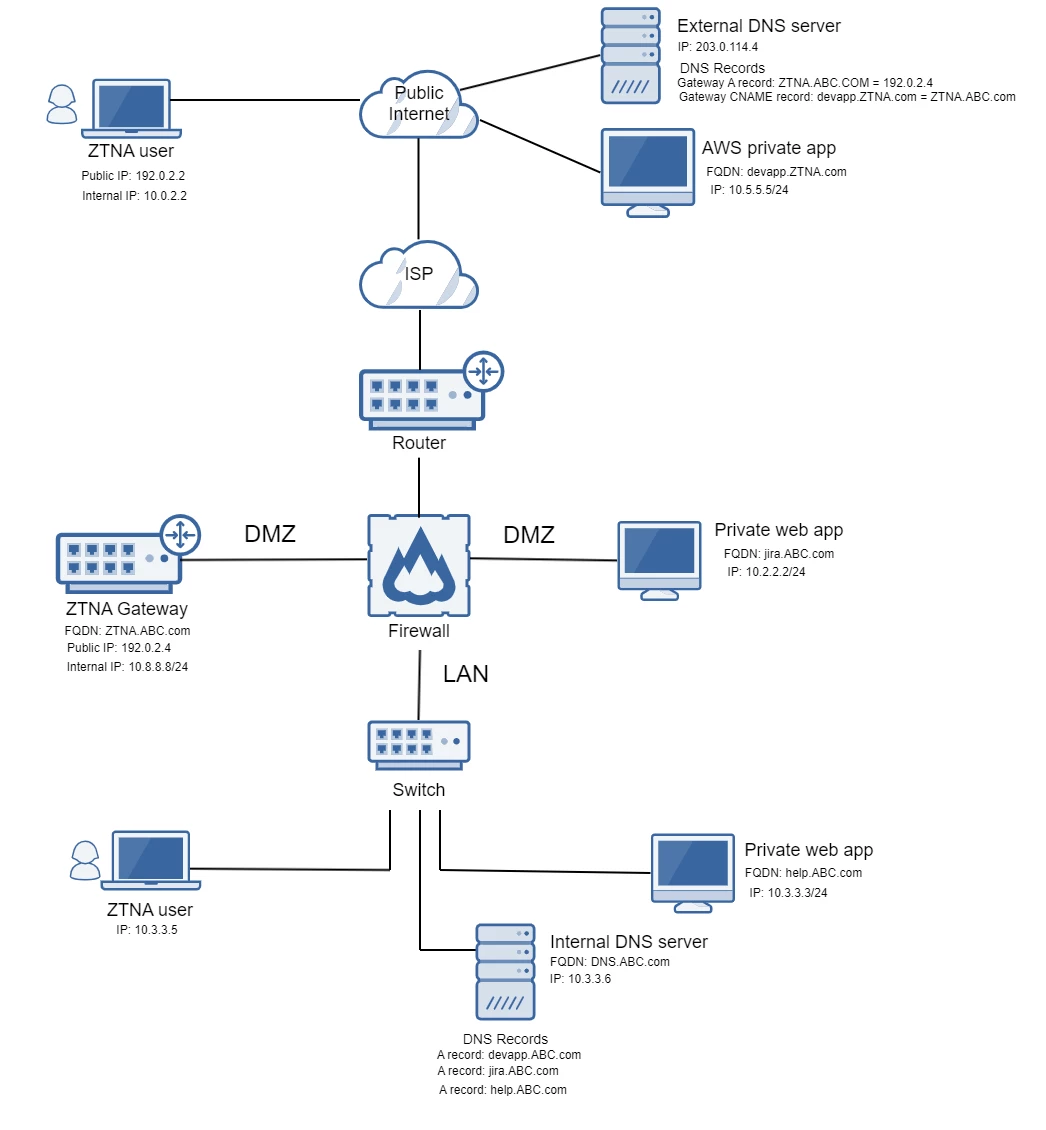

Diagramma di rete

Quello che segue è un esempio di diagramma di rete. Gli esempi riportati di seguito si basano su questa configurazione della rete.

Indirizzamento degli utenti al server DNS esterno

Il modo più semplice per garantire che gli utenti vengano indirizzati attraverso ZTNA è configurare i dispositivi degli utenti in modo che vengano sempre diretti all’indirizzo IP del server DNS esterno.

Di seguito viene indicato cosa accade quando l’utente effettua il tentativo di accedere alla risorsa interna:

- L’utente cerca di accedere a un’applicazione interna,

help.ABC.com, dal proprio browser. - La richiesta DNS viene inviata al server DNS esterno,

203.0.114.4. - Il server DNS esterno risolve l’applicazione,

help.ABC.com, al gateway ZTNA,ZTNA.ABC.com. - L’utente si connette al gateway ZTNA per accedere all’applicazione interna.

Aggiunta di record DNS al proprio server DNS interno

Se si desidera dirigere gli utenti all’indirizzo IP del server DNS interno, è necessario assicurarsi che il server DNS abbia i seguenti record DNS:

- Un record CNAME che indirizzi l’FQDN esterno dell’applicazione interna all’FQDN del gateway ZTNA. Esempio:

help.ABC.comsi risolve inZTNA.ABC.com. - Se gli FQDN interni ed esterni dell’applicazione sono identici, occorre modificare l’FQDN interno e aggiornarlo nelle impostazioni delle risorse in Sophos Central. Ad esempio, se gli FQDN interni ed esterni sono entrambi

help.ABC.com, occorrerà modificare l’FQDN interno in modo che risulti esserehelp.in.ABC.com. Per informazioni su come creare record di risorse, vedere Aggiungi risorse.

Di seguito viene indicato cosa accade quando un utente effettua il tentativo di accedere alla risorsa interna:

- L’utente cerca di accedere a un’applicazione interna,

help.ABC.com, dal proprio browser. - La richiesta DNS viene inviata al server DNS interno,

DNS.ABC.com. - Il server DNS interno risolve l’applicazione,

help.ABC.com, al gateway ZTNA,ZTNA.ABC.com. - Il gateway ZTNA inoltra la richiesta all’applicazione utilizzando la seconda voce del suo record A,

help.in.ABC.com. In questo modo, si evitano i loop (dahelp.ABC.comaZTNA.ABC.come poi di nuovo ahelp.ABC.com). - L’utente si connette al gateway ZTNA per accedere all’applicazione interna.

Utilizzo in ufficio dell’agente ZTNA

Solitamente, gli utenti che si trovano in ufficio accedono alle applicazioni interne tramite FQDN, pertanto le loro richieste vengono inviate al server DNS interno.

Tuttavia, quando l’agente ZTNA è installato sui dispositivi endpoint degli utenti, l’agente ZTNA intercetta la richiesta DNS, che viene inviata al gateway ZTNA.

Accesso basato su IP

Se un utente prova ad accedere a una risorsa interna digitandone l’indirizzo IP nel browser, l’utente raggiungerà direttamente la risorsa, senza passare attraverso ZTNA. Per assicurarsi che gli utenti aprano la risorsa interna tramite FQDN, è possibile aggiungere delle regole firewall.

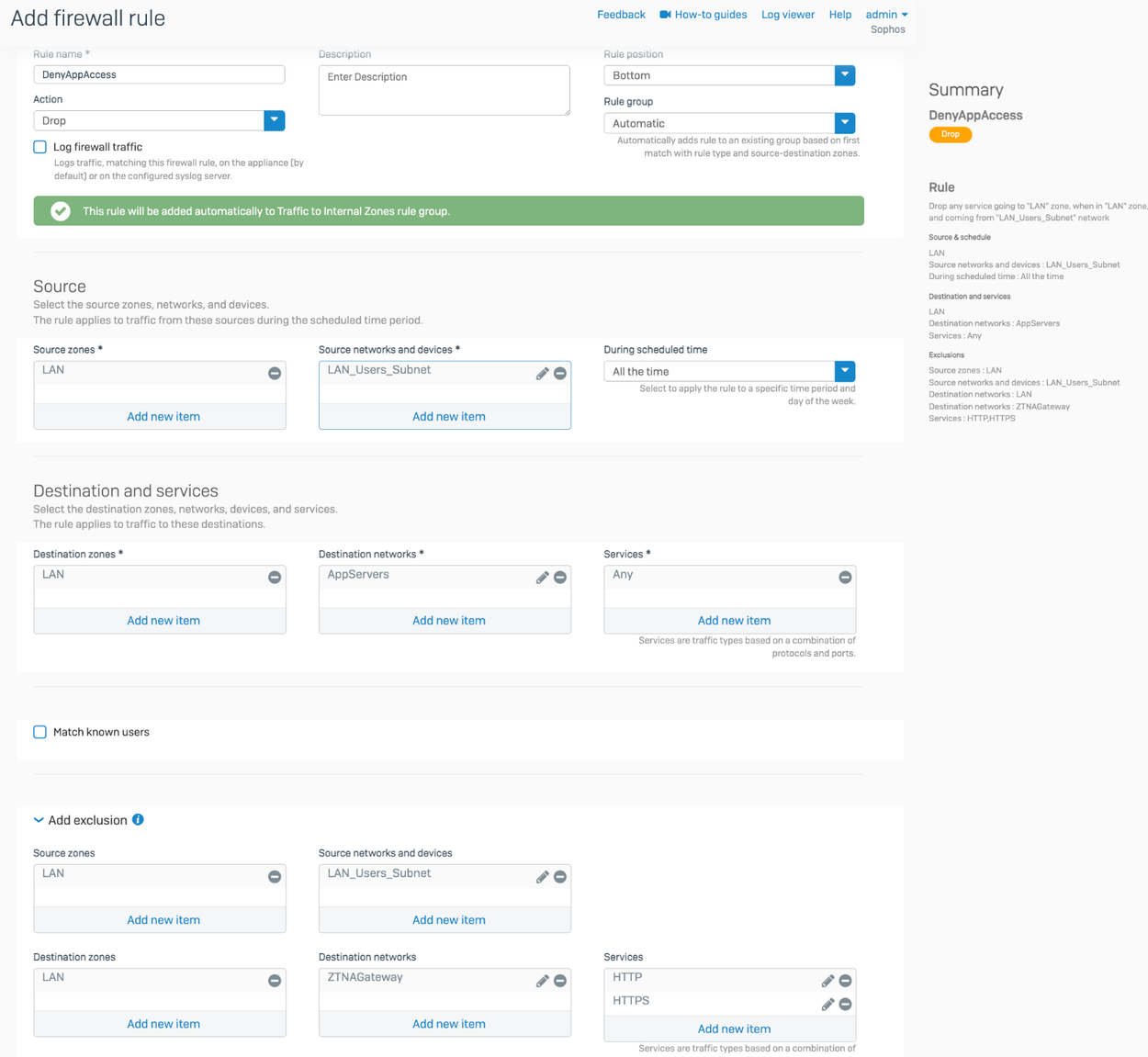

Quello che segue è un esempio di regola firewall configurata su Sophos Firewall.

Questa regola consente agli utenti di accedere al gateway ZTNA da qualsiasi zona e nega loro l’accesso a qualsiasi altro server delle applicazioni. Questo significa che devono passare attraverso ZTNA per accedere ai server delle applicazioni che ospitano le loro risorse.

Questa regola si applica nei casi con e senza agente, quando un utente prova ad accedere direttamente a una risorsa, utilizzando un indirizzo IP.