Usar ZTNA sem agente e baseado em agente no escritório

Você pode acessar aplicativos internos através do ZTNA no seu escritório, com acesso sem agente ou usando o agente ZTNA.

Usar ZTNA sem agente no escritório

Os usuários no escritório normalmente acessam aplicativos internos pelo FQDN, de modo que suas solicitações são enviadas para o servidor DNS interno.

O servidor DNS interno tem registros A para os aplicativos internos, assim o usuário vai diretamente para os aplicativos, o que significa que eles não passam pelo gateway ZTNA.

Você pode enviar usuários através do ZTNA das seguintes maneiras:

- Aponte os usuários para um servidor DNS externo.

- Adicione um registro DNS alternativo para o aplicativo interno no servidor DNS.

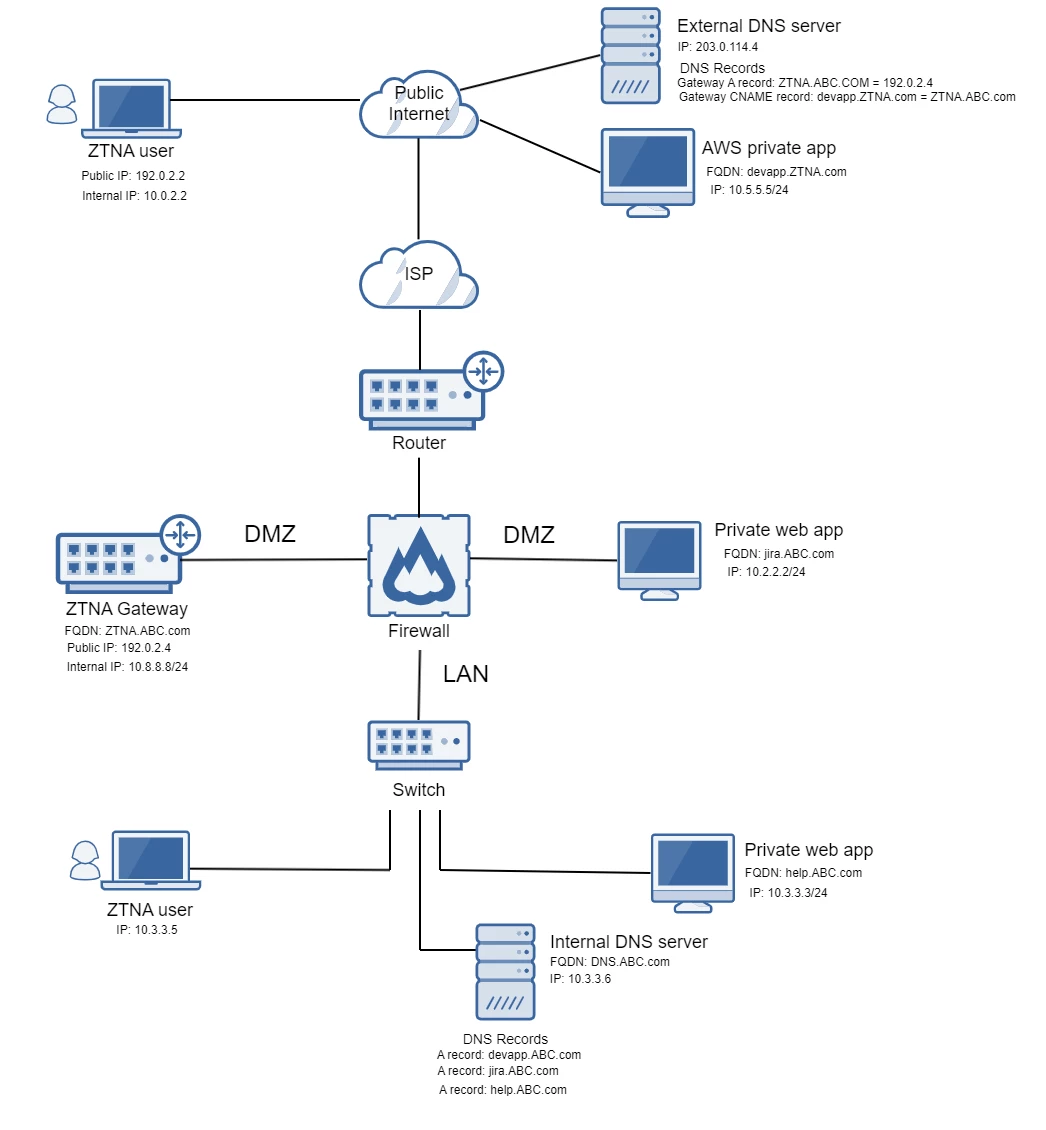

Diagrama de rede

Aqui está um exemplo de diagrama de rede. Os exemplos a seguir são baseados nessa configuração de rede.

Apontar usuários para o servidor DNS externo

A maneira mais simples de garantir que os usuários passem pelo ZTNA é configurar os dispositivos dos usuários para sempre apontarem para o endereço IP do servidor DNS externo.

Isso é o que acontece quando o usuário tenta acessar o recurso interno:

- O usuário tenta acessar um aplicativo interno,

help.ABC.com, por meio do navegador. - A solicitação de DNS vai para o servidor DNS externo,

203.0.114.4. - O servidor DNS externo resolve o aplicativo,

help.ABC.com, para o gateway ZTNA,ZTNA.ABC.com. - O usuário se conecta ao Gateway ZTNA para acessar o aplicativo interno.

Adicionar registros DNS ao seu servidor DNS interno

Se quiser apontar os usuários para o endereço IP do servidor DNS interno, certifique-se de que o servidor DNS tenha os seguintes registros DNS:

- Um registro CNAME que aponta o FQDN externo do aplicativo interno para o FQDN do gateway ZTNA. Exemplo:

help.ABC.comresolve paraZTNA.ABC.com. - Se os FQDNs internos e externos do aplicativo forem os mesmos, você deverá alterar o FQDN interno e atualizá-lo nas configurações de recursos no Sophos Central. Por exemplo, se os FQDNs interno e externo forem ambos

help.ABC.com, altere o FQDN interno parahelp.in.ABC.com. Para obter informações sobre a criação de registros de recursos, consulte Adicionar recursos.

Isso é o que acontece quando um usuário tenta acessar o recurso interno:

- O usuário tenta acessar um aplicativo interno,

help.ABC.com, por meio do navegador. - A solicitação de DNS vai para o servidor DNS interno,

DNS.ABC.com. - O servidor DNS interno resolve o aplicativo,

help.ABC.com, para o gateway ZTNA,ZTNA.ABC.com. - O gateway ZTNA encaminha o pedido para o aplicativo usando sua segunda entrada de registro A,

help.in.ABC.com. Isso impede um loop (help.ABC.comparaZTNA.ABC.come depois de volta parahelp.ABC.com). - O usuário se conecta ao Gateway ZTNA para acessar o aplicativo interno.

Usar o agente ZTNA no escritório

Os usuários no escritório normalmente acessam aplicativos internos pelo FQDN, de modo que suas solicitações são enviadas para o servidor DNS interno.

No entanto, quando os usuários têm o agente ZTNA instalado em seus dispositivos de endpoint, o agente ZTNA intercepta a solicitação de DNS, que é enviada para o gateway ZTNA.

Acesso baseado em IP

Se um usuário tentar acessar um recurso interno digitando seu endereço IP no navegador, o usuário vai diretamente para o recurso, ignorando o ZTNA. Para garantir que os usuários acessem o recurso interno pelo FQDN, você pode adicionar regras de firewall.

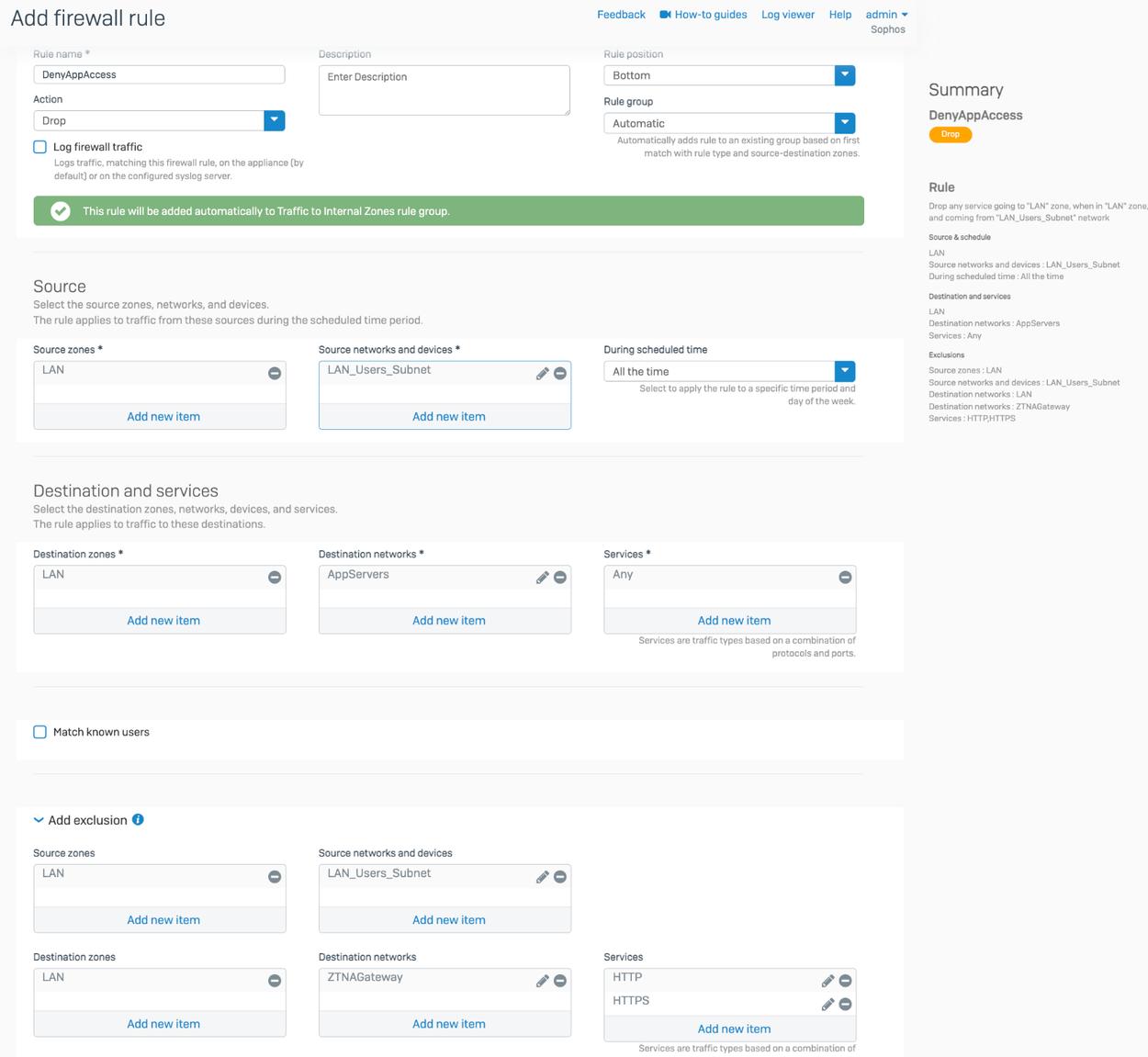

Aqui está um exemplo de uma regra de firewall configurada no Sophos Firewall.

Essa regra permite que os usuários acessem o gateway ZTNA a partir de qualquer zona e nega-lhes acesso a quaisquer outros servidores de aplicativos. Isso significa que eles devem passar pelo ZTNA para acessar servidores de aplicativos que hospedam seus recursos.

Essa regra se aplica em casos com agente e sem agente quando um usuário tenta acessar um recurso diretamente usando um endereço IP.