Fluxos de DNS

Esta é uma visão geral de como o DNS funciona quando você acessa um aplicativo usando o ZTNA. Você pode acessar um aplicativo com o agente ZTNA ou através do seu navegador.

Clique na guia do tipo de implantação do seu gateway abaixo.

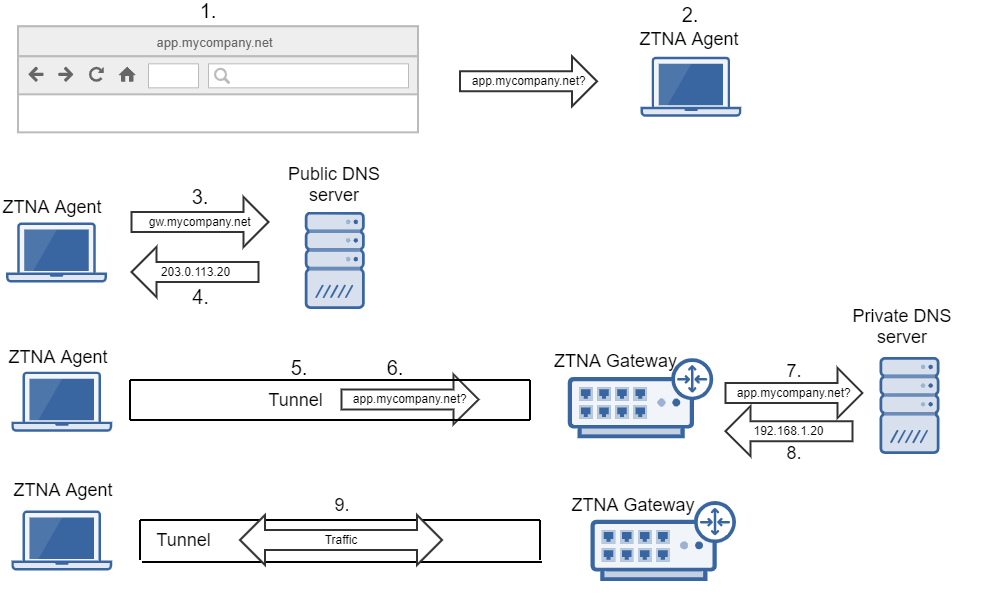

Fluxo de DNS com agente

-

O usuário remoto tenta acessar um aplicativo privado,

app.mycompany.net, por meio do navegador. -

A solicitação de DNS é interceptada e encaminhada ao agente ZTNA.

Nota

O agente ZTNA resolve o FQDN do aplicativo privado para o IP da rede CGN (Carrier Grade Network Address Translation) e também lida com todo o tráfego destinado para o FQDN do aplicativo privado.

- Assim que a solicitação de DNS é interceptada, o agente ZTNA arrenda um endereço IP

100.64.x.xno intervalo para o aplicativo. Exemplo:100.64.0.4. - O navegador envia um pacote TCP-SYN para o aplicativo (endereço IP:

100.64.0.4). - O IP de destino do pacote SYN é

100.64.0.4, que está no intervalo de sub-rede do adaptador virtual (100.64.x.x), de modo que o pacote SYN vai para o adaptador virtual.

- Assim que a solicitação de DNS é interceptada, o agente ZTNA arrenda um endereço IP

-

O agente ZTNA envia uma solicitação de DNS ao servidor DNS público para o endereço IP do gateway ZTNA. Isso é necessário para estabelecer o túnel com o gateway ZTNA.

Nota

O servidor DNS público tem uma entrada de registro A para o gateway ZTNA que aponta para o IP do gateway.

-

O servidor DNS público envia o endereço IP do gateway ZTNA (

203.0.113.20) de volta ao agente ZTNA. -

A criptografia TLS mútua é executada entre o agente ZTNA e o gateway ZTNA, e um túnel é estabelecido. Toda a comunicação com o gateway ZTNA acontece através do túnel seguro.

-

O agente envia o tráfego do aplicativo

app.mycompany.netpara o gateway ZTNA através do túnel. -

O gateway ZTNA envia a consulta DNS do

app.mycompany.netpara o servidor DNS privado para descobrir onde está o IP do servidor do aplicativo específico. -

O servidor DNS privado retorna o endereço IP do servidor do aplicativo (

192.168.1.20) e o tráfego é encaminhado pelo gateway ZTNA para o servidor do aplicativo. -

O usuário remoto pode acessar o aplicativo privado pelo túnel.

Nota

O usuário só pode acessar o aplicativo privado após a autenticação e a autorização, mas isso não está incluído neste tópico.

Nota

A instalação do agente ZTNA altera o adaptador TAP padrão. Se você usa nslookup para fazer uma pesquisa de DNS, agora usará o adaptador TAP ZTNA por padrão. As pesquisas de aplicativos que não estão atrás do gateway ZTNA falharão. Você precisa adicionar o adaptador de rede correspondente ao seu comando nslookup. Por exemplo:

nslookup <FQDN-to-be-resolved><DNS-Server>

Isso se aplica a ambos os cenários de trabalho local e remoto.

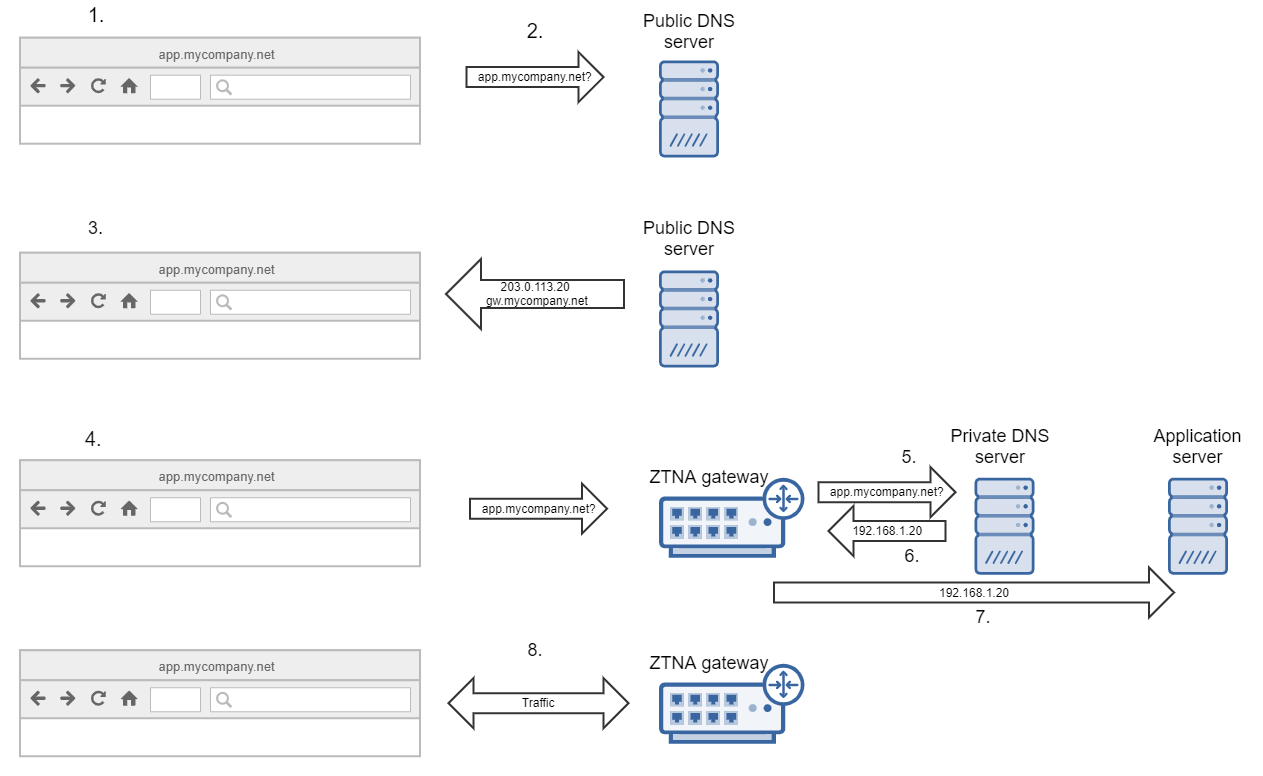

Fluxo sem agente de DNS

-

O usuário remoto tenta acessar um aplicativo privado,

app.mycompany.net, por meio do navegador. -

A solicitação de DNS é enviada do navegador do usuário remoto para o servidor DNS público, que resolve o nome do aplicativo privado para o nome e o endereço IP do gateway ZTNA.

Nota

O servidor DNS público tem um registro CNAME para o aplicativo privado, que aponta para o FQDN do gateway ZTNA. Ele também tem um registro A para o gateway ZTNA, que aponta para o endereço IP do gateway.

-

O servidor DNS público envia o endereço IP do gateway ZTNA (

203.0.113.20) de volta para o navegador do usuário. -

Uma solicitação da Web é enviada do navegador do usuário para o gateway ZTNA.

-

O gateway ZTNA envia a solicitação de DNS do

app.mycompany.netpara o servidor DNS privado. -

O servidor DNS privado retorna o endereço IP de app.mycompany.net (

192.168.1.20). -

O gateway ZTNA encaminha a solicitação (

app.mycompany.net) para o servidor do aplicativo. -

O usuário pode se conectar ao Gateway ZTNA para acessar o aplicativo privado.

Nota

O usuário só pode acessar o aplicativo privado após a autenticação e a autorização, mas isso não está incluído neste tópico.

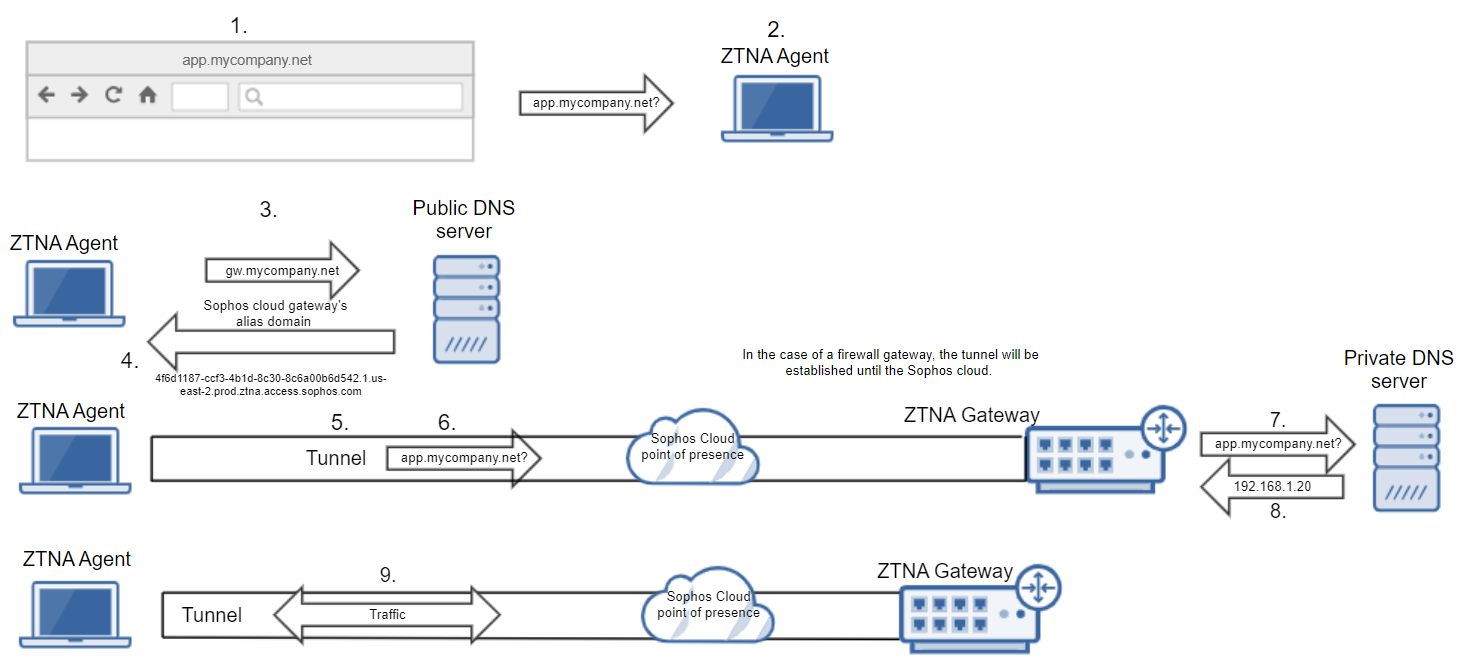

Fluxo de DNS com agente

-

O usuário remoto tenta acessar um aplicativo privado,

app.mycompany.net, por meio do navegador. -

A solicitação de DNS é interceptada e encaminhada ao agente ZTNA.

Nota

O agente ZTNA resolve o FQDN do aplicativo privado para o IP da rede CGN (Carrier Grade Network Address Translation) e também lida com todo o tráfego destinado para o FQDN do aplicativo privado.

- Assim que a solicitação de DNS é interceptada, o agente ZTNA arrenda um endereço IP

100.64.x.xno intervalo para o aplicativo. Exemplo:100.64.0.4. - O navegador envia um pacote TCP-SYN para o aplicativo (endereço IP:

100.64.0.4). - O IP de destino do pacote SYN é

100.64.0.4, que está no intervalo de sub-rede do adaptador virtual (100.64.x.x), de modo que o pacote SYN vai para o adaptador virtual.

- Assim que a solicitação de DNS é interceptada, o agente ZTNA arrenda um endereço IP

-

A solicitação de DNS é enviada do agente ZTNA para o servidor DNS público.

-

O servidor DNS resolve o nome do aplicativo privado para o domínio de alias para o qual está mapeado.

-

O domínio alias redireciona a solicitação DNS do navegador do usuário remoto para o ponto de presença do Sophos Cloud e, em seguida, para o gateway ZTNA. A criptografia TLS mútua é executada entre o agente ZTNA e o gateway ZTNA, e um túnel é estabelecido. Toda a comunicação com o gateway ZTNA acontece através do túnel seguro pelo ponto de presença do Sophos Cloud.

Nota

Se você tem um gateway Sophos Firewall, todas as verificações de segurança, como autenticação e autorização, são feitas no Sophos Cloud, de modo que o túnel é estabelecido entre o Agente ZTNA e o ponto de presença do Sophos Cloud.

-

O agente envia o tráfego do aplicativo de

app.mycompany.netpara o gateway ZTNA através do túnel pelo ponto de presença do Sophos Cloud. -

O gateway ZTNA envia a consulta DNS do

app.mycompany.netpara o servidor DNS privado para descobrir onde está o IP do servidor do aplicativo específico. -

O servidor DNS privado retorna o endereço IP do servidor do aplicativo (

192.168.1.20) e o tráfego é encaminhado pelo gateway ZTNA para o servidor do aplicativo pelo ponto de presença do Sophos Cloud. -

O usuário remoto pode acessar o aplicativo privado pelo túnel.

Nota

O usuário só pode acessar o aplicativo privado após a autenticação e a autorização, mas isso não está incluído neste tópico.

Nota

A instalação do agente ZTNA altera o adaptador TAP padrão. Se você usa nslookup para fazer uma pesquisa de DNS, agora usará o adaptador TAP ZTNA por padrão. As pesquisas de aplicativos que não estão atrás do gateway ZTNA falharão. Você precisa adicionar o adaptador de rede correspondente ao seu comando nslookup. Por exemplo:

nslookup <FQDN-to-be-resolved><DNS-Server>

Isso se aplica a ambos os cenários de trabalho local e remoto.

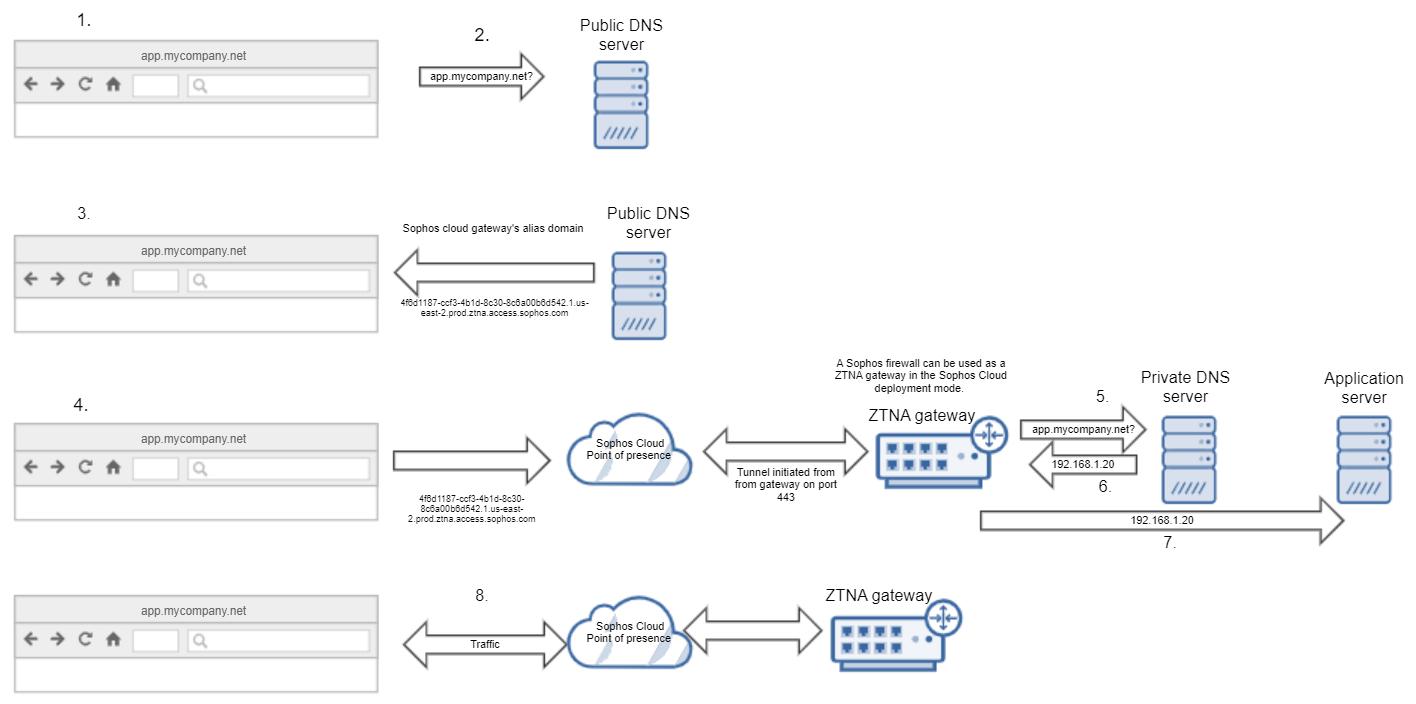

Fluxo sem agente de DNS

-

O usuário remoto tenta acessar um aplicativo privado,

app.mycompany.net, por meio do navegador. -

A solicitação de DNS é enviada do navegador do usuário remoto para o servidor DNS público, que resolve o nome do aplicativo privado para o domínio do alias para o qual está mapeado.

-

O servidor DNS público envia o domínio do alias do recurso de volta para o navegador do usuário.

-

O alias redireciona a solicitação DNS do navegador do usuário remoto para o ponto de presença do Sophos Cloud.

Nota

Quando você adiciona um recurso sem agente, um novo túnel é estabelecido entre o gateway ZTNA e o ponto de presença do Sophos Cloud. O túnel é iniciado a partir do gateway ZTNA na porta 443. Um novo túnel é estabelecido para cada novo recurso.

-

O ponto de presença do Sophos envia a solicitação DNS através do túnel para o gateway relevante usando as informações do domínio do alias.

-

O gateway ZTNA envia a solicitação de DNS do

app.mycompany.netpara o servidor DNS privado. -

O servidor DNS privado retorna o endereço IP de app.mycompany.net (

192.168.1.20). -

O gateway ZTNA encaminha a solicitação (

app.mycompany.net) para o servidor do aplicativo. -

O usuário pode se conectar ao Gateway ZTNA através do ponto de presença do Sophos Cloud para acessar o aplicativo privado.

Nota

O usuário só pode acessar o aplicativo privado após a autenticação e a autorização, mas isso não está incluído neste tópico.