要求

在您設定 ZTNA 之前,請檢查您是否符合以下所有要求。

萬用字元憑證

您需要 ZTNA 閘道的萬用字元憑證。使用以下任意一項:

- 從 Let's Encrypt 發行憑證。

- 由信任的憑證授權單位所發行的憑證。

注意

我們僅支援 RSA 和 ECDSA 認證,但有以下例外:

- ECDSA:不支援 P-384 和 P-521。

- RSA:不支援小於 2048 的金鑰大小。

本指南指導您如何獲取憑證。請參閱 獲取憑證。

閘道主機

您可以在 ESXi 或 Hyper-V 伺服器上託管 ZTNA 閘道,或設定 Sophos Cloud 閘道。請參閱 新增閘道。

Sophos Firewall

要將 Sophos Firewall 與 ZTNA 整合,您必須滿足以下要求:

- 您的防火牆必須為 19.5 MR3 或更新版本。

- 您的防火牆必須由 Sophos Central 管理。

您可以將 ZTNA 與所有類型的防火牆整合:硬體、雲端、虛擬和軟體。

ESXi 伺服器

如果在 ESXi 伺服器上託管閘道,則必須滿足以下要求:

- VMware vSphere Hypervisor (ESXi) 6.5 或更高版本。

- 2 核心、4GB RAM 和 80GB 磁盤空間。

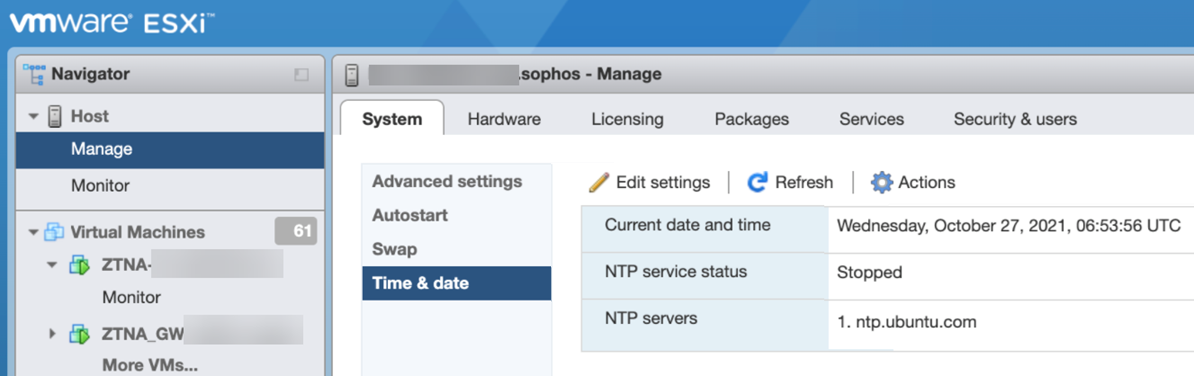

您必須確保設定了正確的日期和時間。ZTNA 閘道與主機的時間同步,如果不正確,則會遇到問題。

注意

您必須將時區設定爲 UTC。

在 ESXi 主機上,前往管理 > 系統 > 時間與日期,然後按一下編輯設定以設定時間。

Hyper-V 伺服器

如果在 Hyper-V 伺服器上託管閘道,則必須滿足以下要求:

- 在 Windows Server 2016 或更新版本上執行的 Hyper-V 伺服器。

- 2 核心、4GB RAM 和 80GB 磁盤空間。

您必須確保設定了正確的日期和時間。ZTNA 閘道與主機的時間同步,如果不正確,則會遇到問題。

注意

您必須將時區設定爲 UTC。

DNS 管理

您必須設定 DNS 伺服器設定。請參閱新增 DNS 設定。

目錄服務

您需要目錄服務來管理 ZTNA 將使用的使用者群組。您可以使用 Microsoft Entra ID (Azure AD) 或 Active Directory。請參閱 設定目錄服務。

Microsoft Entra ID (Azure AD)

您需要 Microsoft Entra ID (Azure AD) 帳戶,該帳戶需已設定使用者群組並與 Sophos Central 同步。本指南指導您如何設定和同步這些群組。請參閱 在 Sophos Central 中同步使用者。

您的使用者群組必須啟用安全保護功能。在 Microsoft Entra ID (Azure AD) 中建立的群組會自動啟用安全保護功能,但從 Microsoft 365 入口網站建立或從 AD 匯入的群組則不會啟用。

您還可以將 Microsoft Entra ID (Azure AD) 用作身分識別提供者。請參閱 設定身分識別提供者。

Active Directory

您需要 Active Directory 帳戶,其中的使用者群組已設定並與 Sophos Central 同步。請參閱 Sophos Central Admin 說明中的設定與 Active Directory 的同步。

您還可以將 Active Directory 用作身分識別提供者。請參閱 設定身分識別提供者。

身分識別提供者

您需要身分識別提供者來驗證您的使用者。您可以使用以下解決方案:

- Microsoft Entra ID (Azure AD)

- Okta

- Active Directory (內部部署)

本指南指導您如何設定它們,以搭配 ZTNA 使用。請參閱 設定身分識別提供者。

允許的網站

如果閘道位於防火牆後面,則必須授與存取所需網站的權限(連接埠 443 上,除非另有說明)。

注意

這僅適用於內部部署閘道。

所需的網站如下:

sophos.jfrog.iojfrog-prod-use1-shared-virginia-main.s3.amazonaws.com*.amazonaws.comproduction.cloudflare.docker.com*.docker.io*.sophos.comlogin.microsoftonline.comgraph.microsoft.comztna.apu.sophos.com(埠 22)sentry.io*.okta.com(如果您將 Okta 作為身分識別提供者)wsserver-<customer gateway FQDN>- ZTNA 閘道 FQDN(您在 ZTNA 閘道設定中設定的網域)

例外項目

假設在上游防火牆上啟用了 SSL/TLS 解密。在這種情況下,必須將 ZTNA 閘道的外部 FQDN 以下列格式新增到防火牆的排除清單中:wsserver-<customer-gateway-fqdn>。 如欲了解相關資訊,請參閱例外情況。

支援的應用程式類型

ZTNA 可以控制對網頁應用程式和本機應用程式的存取。控制本機應用程式需要 ZTNA 代理程式。

ZTNA 不支援依賴動態連接埠配置或使用多種連接埠的應用程式,例如較舊的 VOIP 產品。

有關新增應用程式和網頁的資訊,請參閱 新增資源。

Sophos ZTNA 代理程式

您可以在下列作業系統上安裝 ZTNA 代理程式:

-

Windows 10.1803 或更新版本

-

macOS BigSur(MacOS11)或更新版本

如欲瞭解更多詳情,請參閱 安裝 ZTNA 代理程式。