OpenID Connect als Identitätsanbieter verwenden

Bei OpenID Connect (OIDC)-Identitätsanbietern können Sie vom Service Provider initiierten Single Sign-On einrichten.

Voraussetzungen

Sie müssen Super-Admin sein.

Warnung

Wenn Sie die Verbundanmeldung als Anmeldeoption verwenden möchten, müssen Sie sicherstellen, dass alle Administratoren und Benutzer einer Domäne zugewiesen sind und über einen Identitätsanbieter verfügen.

Sie müssen zuerst eine Domäne verifizieren. Siehe Verbunddomäne verifizieren.

Wenn Sie OpenID Connect als Identitätsanbieter hinzufügen möchten, müssen Sie wie folgt vorgehen:

-

Konfigurieren Sie Ihren Identitätsanbieter so, dass Sophos Central-Benutzer und -Administratoren überprüft werden können.

-

Stellen Sie sicher, dass Ihr Identitätsanbieter Autorisierungsanforderungen von Sophos Central akzeptiert.

-

Teilen Sie uns die Informationen mit, die wir für die Kommunikation mit Ihrem Identitätsanbieter benötigen. Wir benötigen folgende Informationen:

- Client-ID

- Aussteller

- Autorisierungs-Endpoint

- JWKS-URL

Authentifizierungsanfragen

Wir senden zur Flow-Anfragen zur impliziten Genehmigung an einen OIDC-Identitätsanbieter. Wir fordern keine Zugriffscodes mit implizitem Flow an. Ihre App-Integrationseinstellungen für Ihren Identitätsanbieter müssen die folgenden OAUTH-Anfragen mit einem Callback an https://federation.sophos.com/login/callback akzeptieren.

GET …/oauth2/v1/authorize

<client_id> xxxxxxxxxxxxxxxxxxxxxxxxxx </client_id>

<scope>openid profile email</scope>

<response_type>id_token</response_type>

<redirect_uri>https://federation.sophos.com/login/callback</redirect_uri>

<login_hint> xxxxxxxxxxxxxxxxxxxxxxxxxx </login_hint>

<response_mode>form_post</response_mode>

<nonce> xxxxxxxxxxxxxxxxxxxxxxxxxx </nonce>

<state>xxxxxxxxxxxxxxxxxxxxxxxxxx</state>"

Okta als Identitätsanbieter einrichten

Wenn Sie Okta als Identitätsanbieter hinzufügen möchten, müssen Sie wie folgt vorgehen:

- Richten Sie eine implizite OIDC-Anwendung (OpenID Connect) ein, die mit Sophos Central verwendet werden soll.

- Rufen Sie die Informationen ab, die wir für die Kommunikation mit Okta benötigen.

Anwendungsintegration für Sophos Central einrichten

Wir empfehlen Ihnen, die Okta-Dokumentation zu lesen, um weitere Informationen zur Konfiguration von Okta-Anwendungsintegrationen zu erhalten. Siehe Okta-Hilfe, Benutzer bei Ihrer Webanwendung anmelden.

Hinweis

Diese Anweisungen geben einen Überblick darüber, wie eine Anwendungsintegration für Sophos Central in Okta eingerichtet wird.

Verfahren Sie zur Einrichtung einer Anwendungsintegration wie folgt:

- Melden Sie sich bei Ihrem Okta-Konto an.

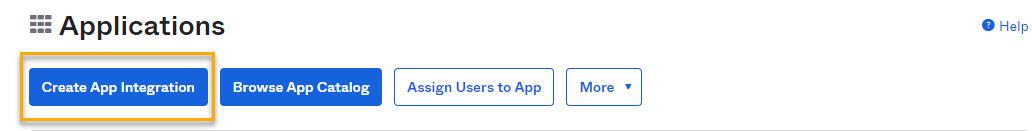

- Gehen Sie zu Applications.

-

Klicken Sie auf Create App Integration.

-

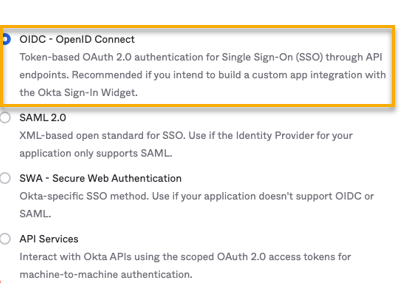

Klicken Sie auf OIDC – OpenID Connect.

-

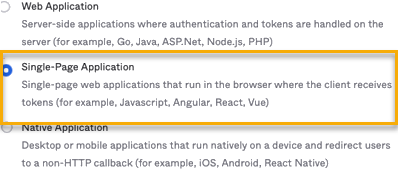

Klicken Sie Auf Single-Page Application.

-

Klicken Sie auf Weiter.

- Geben Sie unter App integration name einen eindeutigen Namen ein. Zum Beispiel:

Sophos Central SSO 1. -

Gehen Sie unter Grant type wie folgt vor:

- Deaktivieren Sie unter Core grants die Option Authorization Code.

- Klappen Sie Advanced auf.

- Wählen Sie unter Other grants die Option Implicit (hybrid) aus.

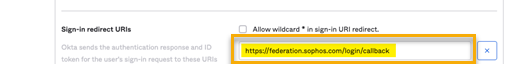

-

Geben Sie unter Sign-in redirect URIs ein

https://federation.sophos.com/login/callback.Dadurch werden Authentifizierungsanfragen von Sophos Central autorisiert.

-

Entfernen Sie in Sign-out redirect URIs alle vorhandenen URIs.

- Wählen Sie unter Assignments die Option Allow everyone in your organization to access.

- Klicken Sie auf Speichern.

Abrufen der Informationen, die Sie benötigen, um Okta als Ihren Identitätsanbieter hinzuzufügen

Verfahren Sie zum Abrufen der Informationen wie folgt:

-

Sie müssen Ihre Okta-Autorisierungsdomäne kennen. Sie finden diese wie folgt:

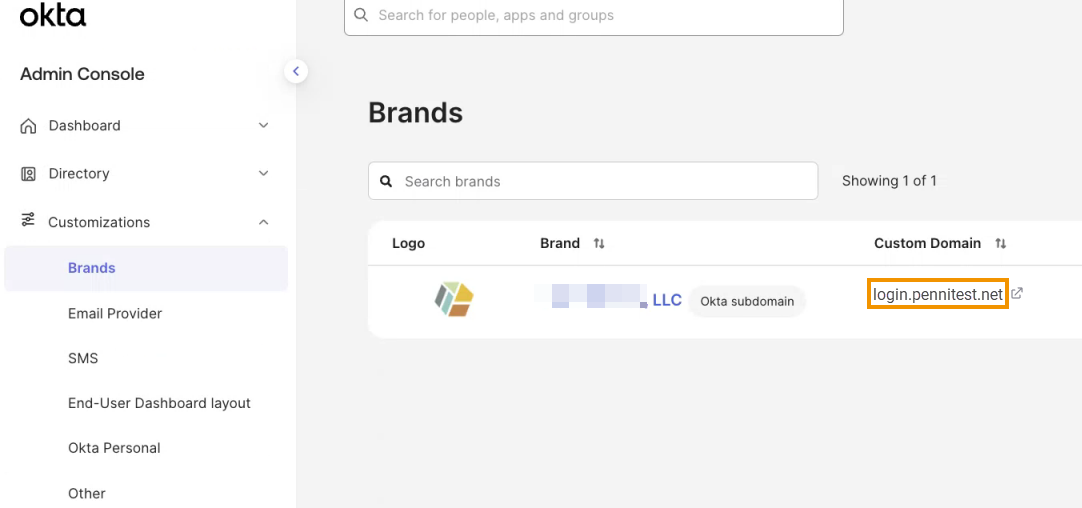

- Gehen Sie in Ihrer Okta-Admin-Konsole zu Customizations und klicken Sie auf Brands.

-

Unter Custom Domain wird Ihre benutzerdefinierte Domäne angezeigt. Notieren Sie sie sich.

Sie geben diese Informationen unter Aussteller ein, wenn Sie Okta in Sophos Central einrichten.

Dieser Screenshot zeigt

login.pennitest.netals Beispiel-Domäne.Sie verwenden diese Informationen auch, um die Werte für Autorisierungs-Endpoint und JWKS-URLzu erhalten.

-

Autorisierungs-Endpoint und JWKS-URL werden von Ihrer Autorisierungsdomäne abgeleitet.

-

Ihr Autorisierungs-Endpoint ist Ihre Autorisierungsdomäne und ein Standardpfad mit der Endung

authorize. Der vollständige Pfad folgt diesem Format:https://{$Issuer}/oauth2/v1/authorize. Um Hilfe bei der Suche nach Ihrem Autorisierungs-Endpoint zu erhalten, siehe Authorize.Bei der Beispieldomäne ist der Autorisierungs-Endpoint

https://login.pennitest.net/oauth2/v1/authorize. -

Ihre JWKS-URL ist Ihre Autorisierungsdomäne und ein Standardpfad mit der Endung

keys. Der vollständige Pfad folgt diesem Format:https://{$Issuer}/oauth2/v1/keys. Um Hilfe bei der Suche nach Ihrer JWKS-URL zu erhalten, siehe Keys.Bei der Beispieldomäne lautet die JWKS-URL

https://login.pennitest.net/oauth2/v1/keys.

-

-

Gehen Sie zu Anwendungen und klicken Sie auf Anwendungen.

- Wählen Sie Ihre Sophos Central-Anwendung aus.

- Suchen Sie nach Client-Anmeldeinformationen.

- Suchen Sie Ihre Mandanten-ID. Notieren Sie sie sich, da Sie sie benötigen, um Okta als Ihren Identitätsanbieter einzurichten.

Sie können Okta jetzt als Identitätsanbieter hinzufügen. Siehe Identitätsprovider hinzufügen (Entra ID/Open IDC/ADFS).

Google Workspace als Identitätsanbieter verwenden

Wir empfehlen Ihnen, die folgenden Google-Hilfeseiten zu lesen: