Directory

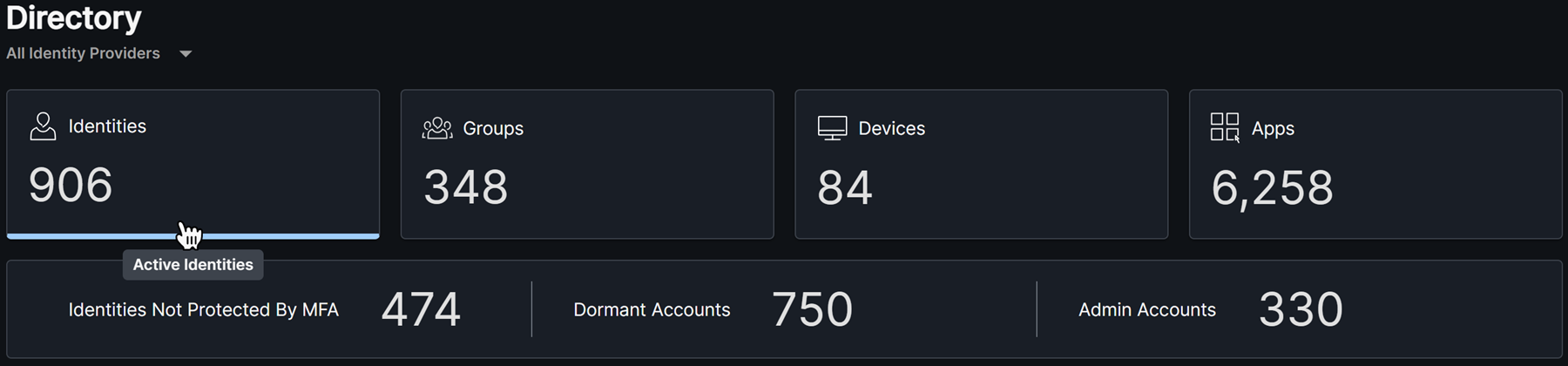

Das Verzeichnis bietet einen Überblick über Ihre Umgebung mit Metriken in einer Reihe von Karten. Diese geben die Anzahl der Identitäten, Gruppen, Geräte und Apps an, die von ITDR in Ihrer Umgebung überwacht werden. Klicken Sie auf eine Karte, um weitere Informationen anzuzeigen.

Identitäten

Die Ansicht Identitäten zeigt eine Liste von Identitäten, die von Ihrem Identitätsanbieter erfasst wurden. Die folgenden Informationen über Benutzer werden über der vollständigen Karten- oder Listenansicht angezeigt:

- Nicht durch MFA geschützte Identitäten: Eine Anzahl von Benutzern, für deren Konto keine Multi-Faktor-Authentifizierung (MFA) konfiguriert ist.

- Inaktive Konten: Eine Anzahl der Benutzer, die sich in den letzten 90 Tagen nicht angemeldet haben.

- Admin-Konten: Eine Anzahl von Benutzern, die eine Admin-Rolle im Microsoft Entra ID-Mandanten haben.

Identitäts-Symbole und -Tags

Identitäten verfügen über verschiedene Symbole und Tag-Sets, um Ihnen bei der schnellen Identifizierung des Kontotyps und seiner zugehörigen Attribute zu helfen. Diese erscheinen in der Kartenansicht, im Widget Riskante Benutzer und innerhalb der Seite Identitätsdetails. Identitäten können die folgenden Symbole und Tags aufweisen.

Es können auch folgende zusätzliche Tags angezeigt werden, die auf Attributen im Zusammenhang mit dem Konto sowie der Analyse und Verarbeitung durch das System basieren:

- Admin-Tag: Das Konto wurde als Administrator beim Identitätsanbieter identifiziert.

- Gast-Tag: Das Konto ist ein Gast bei Ihrem Mandanten.

- Tag „Gelöschter Benutzer“: Das Konto wurde aus Ihrem Mandanten gelöscht.

- Tag „Gesperrter Benutzer“: Das Konto wurde deaktiviert.

- MFA-Benutzer-Tag: Im Konto ist MFA aktiviert.

- Tag „Kompromittiert“: Das Konto hat ein aktives Zugangsdatenleck.

- Tag „Inaktives Konto“: Das Konto hat sich in den letzten 90 Tagen nicht angemeldet.

- Nur Cloud-Tag: Das Konto verfügt nicht über On-Premise-Identifikatoren, was darauf hinweist, dass es nur im Cloud-Identitätsanbieter vorhanden ist.

- Hybrid-Tag: Das Konto enthält On-Premise-Identifikatoren, was darauf hinweist, dass es synchronisiert wird und sowohl auf Cloud- als auch auf On-Premise-Ressourcen zugreifen kann.

- Menschlich-Tag: Das Konto ist einem menschlichen Benutzer zugeordnet.

- VIP-Tag: Das Konto ist für die VIP-Überwachung konfiguriert. Detailinformationen finden Sie unter Benutzer für die VIP-Überwachung auswählen.

Ansicht „Identitäten“ anpassen

Passen Sie die Ansicht Identitäten mithilfe der folgenden Steuerelemente an:

- Wechseln Sie mithilfe der Symbole über der Tabelle zwischen der Kartenansicht und Listenansicht.

- Standardmäßig werden Benutzer alphabetisch nach Namen sortiert. Ändern Sie die Sortierreihenfolge mithilfe des Dropdown-Menüs über der Tabelle.

- Filtern Sie die Identitäten nach Namen und verwenden Sie dabei das Feld Identitäten suchen.

-

Filtern Sie die Identitäten anhand der folgenden Attribute:

- Status: Der Status der Identität innerhalb des Identitätsanbieters.

- Abteilung: Die Abteilung des Benutzers, sofern er innerhalb des Identitätsanbieters definiert ist.

- Mitarbeitertyp: Der Typ des Mitarbeiters, sofern er innerhalb des Identitätsanbieters definiert ist.

- Ist Administrator: Ob für den Benutzer das Admin-Flag im Identitätsanbieter aktiviert ist.

- Ist Gast: Ob der Benutzer ein Gast beim Identitätsanbieter ist.

- Ist inaktiv: Ob der Benutzer als inaktiv betrachtet wird, da er sich in den letzten 90 Tagen nicht angemeldet hat.

- MFA aktiv: Ob für den Benutzer MFA im Konto beim Identitätsanbieter konfiguriert ist.

- Passwortlose MFA aktiviert: Ob für den Benutzer eine stärkere MFA-Methode definiert ist, z. B. passwortlose MFA.

- Land: Das Land des Benutzers, sofern es innerhalb des Identitätsanbieters definiert ist.

- Region: Die Region des Benutzers, sofern sie innerhalb des Identitätsanbieters definiert ist.

- MFA-Methode: Zeigt Benutzer, die nach der ausgewählten MFA-Methode gefiltert sind, falls zutreffend.

- Ist kompromittiert: Zeigt Benutzer an, die danach gefiltert sind, ob aktive Zugangsdatenlecks vorliegen.

- Nur Cloud: Zeigt Benutzer an, die danach gefiltert sind, ob sie nur in der Cloud registriert sind.

Hinweis

Für einige Filter können Daten fehlen, wenn sie nicht vom Identitätsanbieter verfügbar sind.

Kartenansicht anpassen

Klicken Sie beim Anzeigen von Benutzern in der Kartenansicht auf den Pfeil nach unten am unteren Rand einer Karte, um die Karte zu erweitern und weitere Details anzuzeigen. Es kann immer nur eine Karte erweitert werden.

Listenansicht anpassen

Führen Sie beim Anzeigen von Benutzern in der Listenansicht die folgenden Aktionen aus:

- Klicken Sie auf den Pfeil links von einer Zeile, um die Zeile zu erweitern und weitere Details anzuzeigen.

- Klicken Sie auf das Menüsymbol einer Spalte, um Spalten zu fixieren, automatisch anzupassen, zurückzusetzen und hinzuzufügen oder zu entfernen.

Identitätsdetails anzeigen

Klicken Sie auf den Anzeigenamen oben auf einer Karte in der Kartenansicht oder in der Listenansichtstabelle, um zur Seite Identitätsdetails zu gelangen. Weitere Informationen finden Sie unter Identitätsdetails.

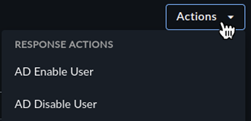

Reaktionsmaßnahmen durchführen

Wenn Sie Reaktionsmaßnahmen autorisieren möchten, können Sie diese Maßnahmen für einen Benutzer ausführen. Klicken Sie über einer erweiterten Karte in der Kartenansicht auf das Menü Aktionen oder auf die Spalte Aktionen in der Listenansicht, und wählen Sie die gewünschte Reaktionsmaßnahme aus.

Gruppen

Die Ansicht Gruppen zeigt eine Liste der Gruppen an, die von Ihrem Identitätsanbieter erfasst wurden. Suchen Sie Gruppen mithilfe des Suchfelds über der Tabelle oder verwenden Sie die folgenden Filter:

- Gelöscht: Ob die Gruppe innerhalb des Identitätsanbieters gelöscht wird.

- E-Mail aktiviert: Ob E-Mails an die Gruppe gesendet werden können.

- Sicherheit aktiviert: Ob die Gruppe zur Steuerung des Benutzerzugriffs auf Ressourcen verwendet werden kann.

- Zuweisbar an Rollen: Ob die Gruppe Rollen zugewiesen werden kann.

Weitere Informationen zu den Microsoft Entra-ID-Gruppen finden Sie unter Security groups and mail-enabled security groups.

Gruppeninformationen

Klicken Sie auf einen Gruppennamen, um eine dedizierte Detailseite mit abgerufenen Gruppenmetadaten und einer Tabelle der mit der Gruppe verbundenen Identitäten zu öffnen.

Geräte

Die Ansicht Geräte zeigt eine Liste der Geräte, die in Ihrem Microsoft Entra ID-Mandanten registriert wurden. Geräte umfassen sowohl persönliche als auch vom Unternehmen bereitgestellte Geräte, über die Benutzer auf Unternehmensressourcen zugreifen können. Weitere Informationen finden Sie unter Microsoft Entra registered devices.

Suchen Sie Geräte mithilfe des Suchfelds über der Tabelle oder verwenden Sie einen der folgenden Filter:

- Status: Der Status des Geräts, wie vom Identitätsanbieter gemeldet, z. B. aktiv oder deaktiviert.

- Eigentumsverhältnisse: Die Eigentumsverhältnisse des Geräts, wie vom Identitätsanbieter Reported, z. B. privat, geschäftlich oder unbekannt.

- Betriebssystem: Das Betriebssystem, wie vom Identitätsanbieter gemeldet.

- Architektur: Die Gerätearchitektur, wie vom Identitätsanbieter gemeldet.

- Hersteller: Der Gerätehersteller, wie vom Identitätsanbieter gemeldet.

- Modell: Das Gerätemodell, wie vom Identitätsanbieter gemeldet.

- Gerootet: Ob das Gerät vom Identitätsanbieter als gerootet gemeldet wurde.

- Verwaltet: Ob das Gerät als verwaltet durch den Identitätsanbieter angesehen wird.

- Konform: Ob das Gerät als konform durch den Identitätsanbieter angesehen wird.

Ob Details für ein Gerät verfügbar sind, hängt davon ab, was vom Identitätsanbieter bereitgestellt wird. Details zu Microsoft Entra ID-Geräten finden Sie unter What is a device identity?.

Geräteinformationen

Klicken Sie auf einen Anzeigenamen, um eine dedizierte Detailseite zu öffnen, auf der die abgerufenen Gerätemetadaten, zugehörige Identitäten, relevante Befunde und mehr aufgeführt sind (je nach Typ des Geräts).

Apps

Die Ansicht Apps zeigt eine Liste der Unternehmensanwendungen, die in Ihrem Microsoft Entra ID-Mandanten registriert sind. Unternehmensanwendungen sind eine Art von Dienstprinzipal oder nicht-menschlicher Identität, der bzw. die die lokale Repräsentation oder Anwendungsinstanz eines globalen Anwendungsobjekts in einem individuellen Mandanten oder Verzeichnis darstellt. In diesem Fall ist ein Dienstprinzipal eine konkrete Instanz, die über das Anwendungsobjekt erstellt wird und bestimmte Eigenschaften von diesem Anwendungsobjekt erbt. Ein Dienstprinzipal wird in jedem Mandanten erstellt, in dem die Anwendung verwendet wird, und verweist auf das global eindeutige App-Objekt. Das Dienstprinzipalobjekt legt fest, was die App im spezifischen Mandanten tun kann, wer auf die App zugreifen kann und auf welche Ressourcen die App zugreifen kann.

Weitere Informationen zu Entra ID und den Dienstprinzipalobjekten finden Sie unter Application and service principal objects in Microsoft Entra ID.

App-Details

Klicken Sie auf einen Anzeigenamen, um eine dedizierte Detailseite zu öffnen, auf der abgerufene Metadaten, relevante Befunde und App-Besitzer aufgeführt sind.