Protected Browser-Daten mit Live Discover abfragen

Im Bedrohungsanalyse-Center können Sie mit Live Discover die Daten des Protected Browser abfragen. Mit Live Discover können Sie SQL-Abfragen verwenden, um detailliertere Daten als die Berichte unter Protokolle und Berichte zu erhalten.

Um Live Discover für Protected Browser zu verwenden, gehen Sie zu Bedrohungsanalyse-Center > Live Discover und klicken Sie auf ZTNA.

Sie müssen neue Abfragen erstellen, um die Daten von Protected Browser abzurufen. Um neue Abfragen zu erstellen, aktivieren Sie den Designermodus. Für Informationen zum Verwenden von Live Discover, siehe Live Discover.

Hinweis

Wenn Sie eine neue Abfrage für Protected Browser erstellen, wählen Sie Data Lake als Quelle aus.

Data-Lake-Schema

Informationen zu den verfügbaren Tabellen und Daten finden Sie im Schema Viewer unter Data Lake.

Verfahren Sie zum Öffnen des Schema Viewers wie folgt:

- Gehen Sie zu Bedrohungsanalyse-Center > Live Discover und klicken Sie auf ZTNA.

- Stellen Sie sicher, dass Designermodus aktiviert ist.

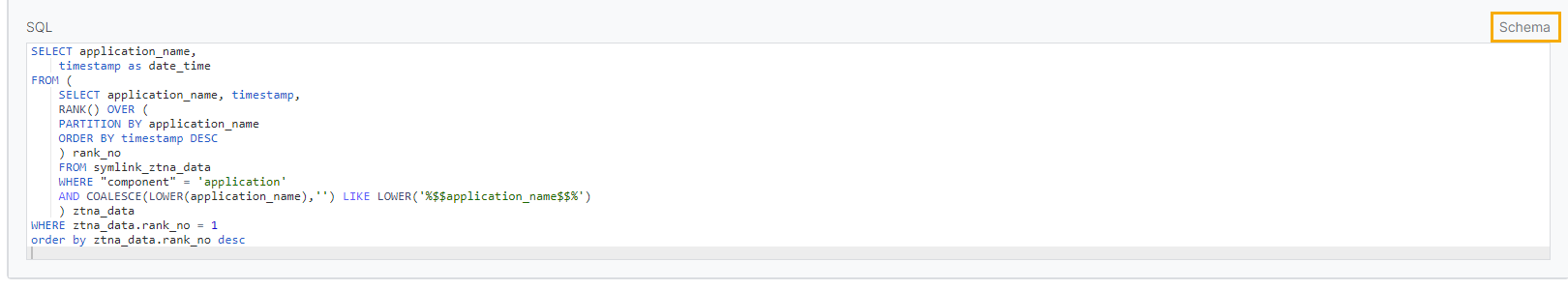

- Klicken Sie im Abschnitt Abfrage auf Neue Abfrage erstellen.

-

Klicken Sie in der oberen rechten Ecke des Dialogfelds SQL auf Schema.

Der Schema Viewer wird in einer neuen Registerkarte geöffnet.

-

Wählen Sie in der Dropdown-Liste Data Lake die Option ZTNA aus.

Während des EAP werden die Feldnamen von Protected Browser in die ZTNA-Tabelle aufgenommen.

Namen der Felder im Protected Browser

In der folgenden Tabelle werden die Protected-Browser-Feldnamen im Data Lake beschrieben:

| Feldname | Beschreibung |

|---|---|

| customer_id | UUID des Kunden |

| gateway id | UUID des Gateways |

| timestamp | Zeitstempel des Anwendungszugriffs |

| component | Komponente „Protected Browser“ |

| gateway_name | Name des ZTNA-Gateways, das für den Zugriff auf die agentenlose RDP- oder SSH-Anwendung verwendet wird |

| user_name | Name des Benutzers, der auf die Anwendung zugegriffen hat |

| application_name | Name der aufgerufenen Anwendung |

| operating_system | Betriebssystem des Geräts, das auf die Anwendung zugegriffen hat |

| browser_version | Protected-Browser-Version |

| sync_sec_health_status | Integritätsstatus des Endpoint, von dem aus auf die Anwendung zugegriffen wurde. Nur verfügbar, wenn Sophos Intercept X installiert ist |

| log_type | Protokolltyp. Mögliche Werte: Navigation, SSH, RDP, Anmelden oder Abmelden |

| log_subtype | Status der Zugriffsentscheidung, der angibt, ob dem Benutzer der Zugriff auf die Anwendung gestattet wurde oder nicht |

| log_version | Protokollversion |

| user_email | E-Mail-Adresse des Benutzers, der auf die Anwendung zugegriffen hat |

| user_full_name | Vollständiger Name des Benutzers, der auf die Anwendung zugegriffen hat |

| policy_id | ID der auf die aufgerufene Anwendung angewendeten Richtlinie |

| policy_name | Name der Richtlinie oder Basisrichtlinie, die auf die aufgerufene Anwendung angewendet wird |

| http_category | Name der SXL-Webkategorie |

| http_risk_score | Risikobewertung der aufgerufenen URL |

| http_risk_level | Risikostufe der aufgerufenen URL, abgeleitet aus dem Risikowert |

| url | URL der aufgerufenen Anwendung |

| Domäne | Domäne der aufgerufenen Anwendung |

| frame_url | In der Adressleiste angezeigte URL |

| src_ip | Private IP-Adresse des Benutzers, der auf die Anwendung zugegriffen hat |

| public_src_ip | Öffentliche IP-Adresse des Benutzers, der auf die Anwendung zugegriffen hat |

| application_category | Kategoriename der aufgerufenen Anwendung |

| application_category_id | Kategorie-ID der aufgerufenen Anwendung |

| zt_used | Ob die angeforderte RDP- oder SSH-Anwendung aufgerufen wurde oder nicht |

| sophos_endpoint_detected | Ob der Sophos Endpoint-Schutz im Rahmen der Gerätestatus-Richtlinie erkannt wurde oder nicht |

| other_endpoint_detected | Ob im Rahmen der Gerätestatusrichtlinie ein Endpoint-Schutz von Drittanbietern erkannt wurde oder nicht |

| session_username | Benutzername für die Anmeldung via SSH oder RDP |

| user_country | Land, von dem aus auf die Anwendung zugegriffen wurde |

| user_country_code | Ländercode des Landes, von dem aus auf die Anwendung zugegriffen wurde |

| chromium_version | Die auf dem Protected Browser ausgeführte Chromium-Version |

| disk_encryption_enabled | Ob auf dem Gerät des Benutzers die Festplatten-Verschlüsselung aktiviert war oder nicht |