Über den Protected Browser agentenlos auf SSH zugreifen

Hier erfahren Sie, wie Sie ZTNA so konfigurieren, dass Sie über den Protected Browser agentenlos auf SSH zugreifen können.

Hinweis

Wenn Sie SSH als agentenlose ZTNA-Ressource einrichten, kann nur über den Protected Browser darauf zugegriffen werden.

Der Protected Browser wird nur unter Windows und macOS unterstützt.

In diesem Beispiel zeigen wir Ihnen, wie Sie ZTNA und den Protected Browser so konfigurieren, dass Benutzer von Windows-Geräten mit grünem Integritätsstatus sicher auf SSH zugreifen können.

Voraussetzungen

- Stellen Sie sicher, dass Sie die Benutzer synchronisiert, die Identitätsanbieter hinzugefügt und die Gateways eingerichtet haben. Siehe Zero Trust Network Access einrichten.

- Stellen Sie sicher, dass die SSH-Ressourcen vom ZTNA-Gateway, hinter dem sie gehostet werden, erreichbar sind.

Maßnahme

Agentenlose ZTNA-Richtlinie hinzufügen

Sie können entweder eine bestehende agentenlose Richtlinie verwenden oder eine neue erstellen. Gehen Sie dabei wie folgt vor:

- Gehen Sie zu Meine Produkte > ZTNA > Richtlinien.

- Klicken Sie auf Richtlinie hinzufügen.

- Wählen Sie unter Richtlinie hinzufügen die Option Agentenlos aus.

-

Gehen Sie auf der Seite Neue Richtlinie folgendermaßen vor:

- Geben Sie einen Namen für die Richtlinie ein. Beispiel: "Agentenloser Zugriff".

- Klicken Sie auf die Registerkarte Richtlinie durchgesetzt und aktivieren Sie dann die Option Richtlinie wird durchgesetzt.

-

Klicken Sie auf Speichern.

ZTNA-Ressource hinzufügen

- Gehen Sie zu Meine Produkte > ZTNA > Ressourcen und Zugriff und klicken Sie auf Ressource hinzuzufügen.

-

Verfahren Sie unter Ressource hinzuzufügen wie folgt:

- Ressourcenname eingeben. Beispiel: „Agentenloses SSH“.

- (Optional) Fügen Sie eine Beschreibung hinzu.

- Wählen Sie ein Gateway aus.

- Wählen Sie unter Zugriffsmethode die Option Agentenlos aus.

- Wählen Sie die anzuwendende Richtlinie aus. Beispiel: "Agentenloser Zugriff".

-

Wählen Sie SSH als Ressourcentyp aus.

Der Port 22 wird unter den Portnummern automatisch hinzugefügt.

Der Access-Port-Typ ist TCP. Dies können Sie nicht ändern.

-

Geben Sie den Wert für Interner FQDN/IP-Adresse der Ressource ein.

Sie können keinen Externen FQDN hinzufügen.

-

Wählen Sie unter Benutzergruppen zuweisen die verfügbaren Gruppen aus, die Zugriff auf die Ressource benötigen. Verschieben Sie sie in zugewiesene Benutzergruppen und wählen Sie sie aus.

- Klicken Sie auf Speichern.

Gerätestatus hinzufügen

!!! Info: „Das Hinzufügen eines Gerätestatus ist optional.“

- Gehen Sie zu Meine Produkte > Protected Browser > Richtlinienobjekte.

- Klicken Sie auf Objekt hinzufügen und wählen Sie Gerätestatus aus.

- Geben Sie einen Namen für den Gerätestatus ein. Beispiel: „Grünes Windows“.

- (Optional) Fügen Sie eine Beschreibung hinzu.

- Wählen Sie unter OS-Plattform die Option Windows aus.

- Wählen Sie unter „Endpoint Protection“ die Option Prüfen, ob Gerät durch Sophos Endpoint geschützt ist und anschließend den Integritätsstatus Grün aus.

- Klicken Sie auf Speichern.

Hinweis

Um den Sicherheitsstatus zu verbessern, können Sie zusätzliche Prüfungen für den Gerätestatus hinzufügen. Weitere Informationen finden Sie unter Gerätestatus hinzufügen.

Anwendungsgruppe hinzufügen

- Gehen Sie zu Meine Produkte > Protected Browser > Richtlinienobjekte.

- Klicken Sie auf Objekt hinzufügen und wählen Sie Anwendungsgruppe aus.

- Geben Sie einen Namen für die Anwendungsgruppe ein. Beispiel: „Agentenlose SSH-Gruppe“.

- Erweitern Sie die ZTNA-Ressourcen.

- Wählen Sie unter Verfügbar die zuvor erstellte Ressource aus. Beispiel: „Agentenloses SSH“. Verschieben Sie sie nach Zugewiesen.

- Klicken Sie auf Speichern.

Internetrichtlinie hinzufügen

- Gehen Sie zu Meine Produkte > Protected Browser > Internetrichtlinie.

- Stellen Sie sicher, dass Sie sich auf der Registerkarte Richtlinien befinden.

- Klicken Sie auf Richtlinie hinzufügen.

- Geben Sie einen Namen für die Internetrichtlinie ein. Beispiel: „Agentenloser SSH-Zugriff von Windows-Systemen mit grüner Integrität“.

- Stellen Sie sicher, dass Zulassen ausgewählt ist.

- Wählen Sie den zuvor erstellten Gerätestatus aus. Beispiel: „Grünes Windows“.

- Wählen Sie die zuvor erstellte Anwendungsgruppe aus. Beispiel: „Agentenlose SSH-Gruppe“.

- Klicken Sie auf Speichern.

Über den Protected Browser eine Verbindung zum SSH-Host herstellen

- Klicken Sie im Startmenü oder auf dem Desktop auf Sophos Protected Browser, um den Browser zu starten.

- Melden Sie sich mit Ihren Zugangsdaten an.

- Klicken Sie in der Symbolleiste oben im Browser auf das SSH-Symbol

.

. - Klicken Sie auf + Neuer Host.

-

Gehen Sie unter Neuer Host wie folgt vor:

- Fügen Sie einen Anzeigenamen für die SSH-Verbindung hinzu.

- Geben Sie unter Host den internen FQDN oder die IP-Adresse der zuvor erstellten Ressource ein.

- Der Port wird automatisch auf 22 eingestellt.

- Geben Sie Ihren Benutzernamen und Kennwort ein.

- Klicken Sie auf Verbinden.

Dateien hochladen oder herunterladen

Sobald eine Verbindung zum SSH-Server hergestellt ist, können Sie Dateien hoch- und herunterladen.

-

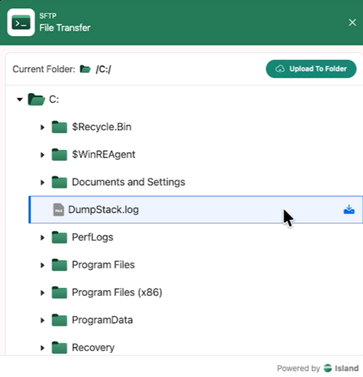

Um eine Datei hochzuladen, klicken Sie unten auf dem Bildschirm auf das

. Klicken Sie dann auf Dateiübertragung und In Ordner hochladen. Wählen Sie anschließend die gewünschte Datei aus.

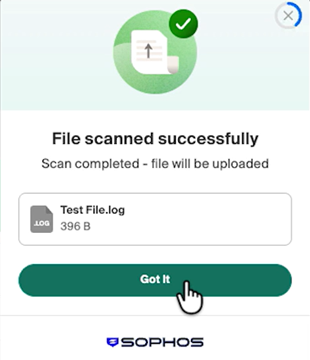

. Klicken Sie dann auf Dateiübertragung und In Ordner hochladen. Wählen Sie anschließend die gewünschte Datei aus.Die Datei wird gescannt. Wenn sie sauber ist, wird sie hochgeladen.

Klicken Sie im Dialogfeld Datei erfolgreich gescannt auf OK.

Am unteren Bildschirmrand wird eine Meldung angezeigt, die bestätigt, dass Ihre Datei hochgeladen wurde.

-

Um eine Datei herunterzuladen, klicken Sie auf das Symbol am unteren Bildschirmrand. Klicken Sie dann auf Dateiübertragung, suchen Sie Ihre Datei in der Liste und klicken Sie auf das Download-Symbol neben der Datei.