Fälle untersuchen

Diese Seite ist nur für „selbstverwaltete“ Fälle vorgesehen.

Sie können Fälle mithilfe von Informationen und Tools auf der Seite Falldetails untersuchen, wie auf dieser Seite beschrieben.

Wir empfehlen außerdem, unseren KI-Assistenten zu verwenden, um mehr über Erkennungen zu erfahren und Vorschläge für Maßnahmen zu erhalten. Siehe AI-Assistent.

Führen Sie eine Aufzeichnung Ihrer Analyse auf dem Tab Notizen in den Detailseiten eines Falls.

In einigen Fällen können Sie auch auf Fälle reagieren. Siehe Auf Fälle reagieren.

Fall untersuchen

So starten Sie Ihre Analyse:

-

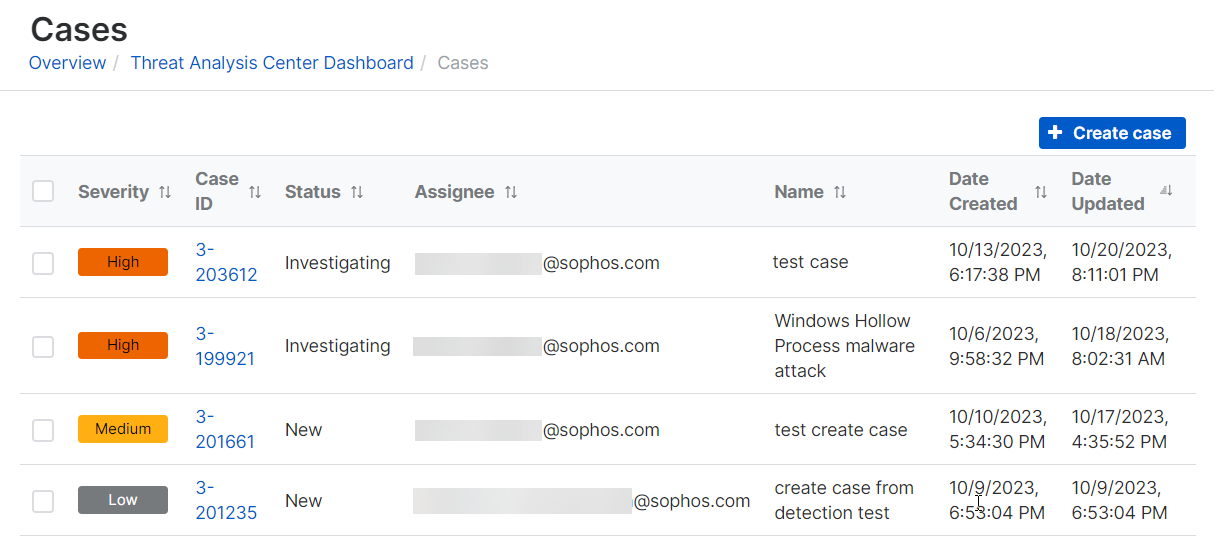

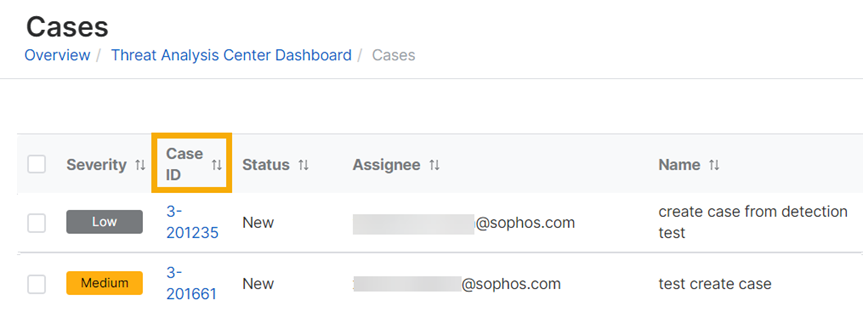

Öffnen Sie die Seite Fälle.

-

Klicken Sie auf die Fall-ID des Falls.

-

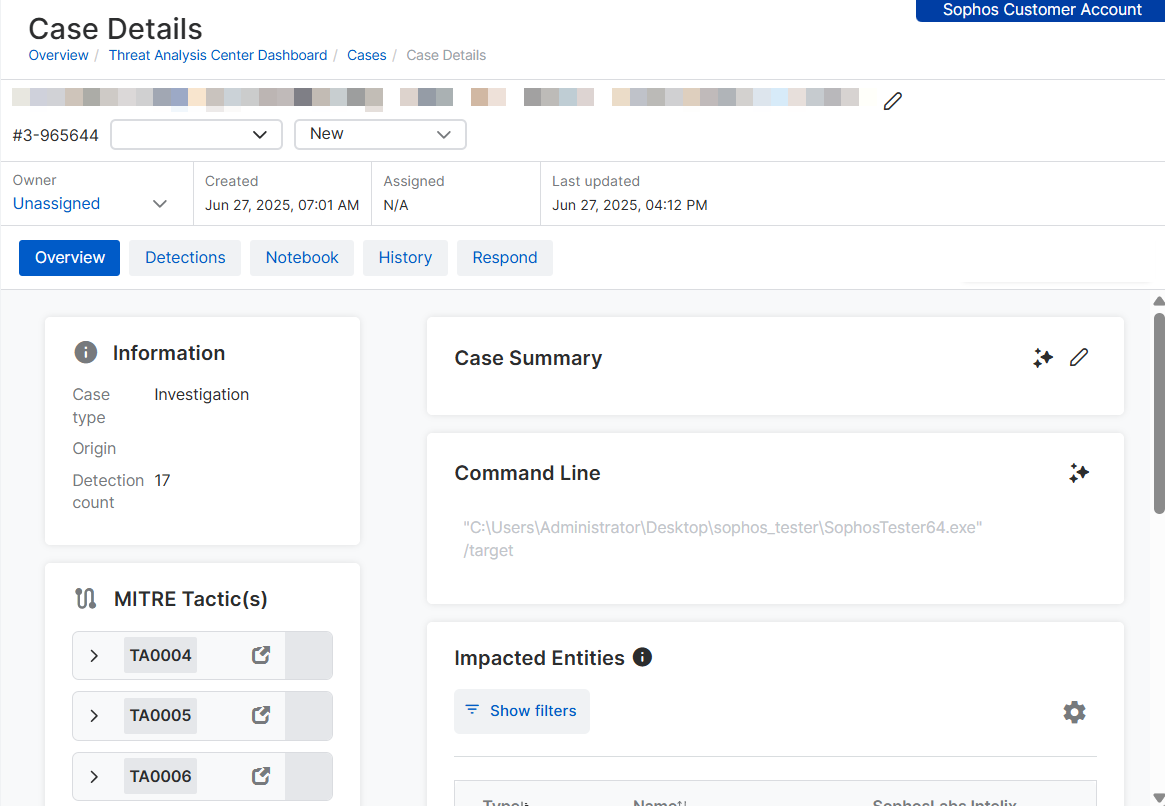

Auf der Registerkarte Übersicht finden Sie Informationen über die Erkennung, die den Fall generiert hat, und können Ihre Analyse mithilfe der Sophos AI-Tools starten.

Sie können wie folgt vorgehen:

- Verwenden Sie den Sophos KI-Assistenten für die Analyse. Siehe Sophos AI fragen.

- Informationen zum Fall zusammenfassen. Siehe Fallzusammenfassung.

- Die Befehlszeile analysieren, die durch die Bedrohung ausgeführt wurde. Siehe Befehlszeilenanalyse.

- Überprüfen Sie, welche Geräte und Benutzer betroffen waren. Siehe Betroffene Einheiten.

- Ermitteln Sie die verwendeten Angriffstaktiken und -techniken. Siehe MITRE-Taktiken. Schauen Sie alternativ in den Erkennungsdetails nach.

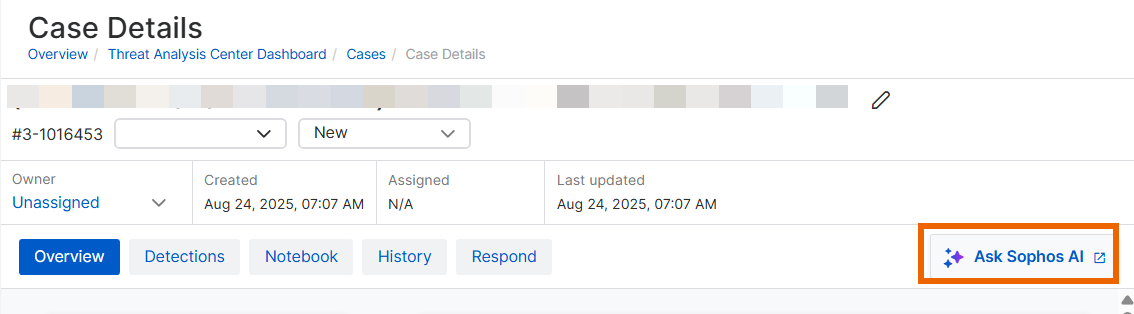

Sophos AI fragen

Klicken Sie rechts auf der Seite auf Sophos AI fragen, wenn Sie den Sophos KI-Assistenten zur Untersuchung des Falls verwenden möchten. Unterstützung bei der Verwendung des Assistenten erhalten Sie unter AI-Assistent.

Hinweis

Die Option Sophos AI fragen ist verfügbar, egal auf welchem Tab Sie sich befinden.

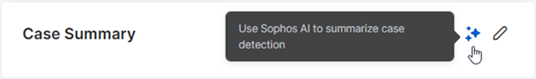

Fallzusammenfassung

Sie können Sophos AI verwenden, um eine Fallzusammenfassung für Sie zu generieren.

-

Klicken Sie in Fallzusammenfassung auf das KI-Symbol.

Sophos AI analysiert den Fall und fasst die Details zusammen.

-

Wenn Sie die Zusammenfassung speichern möchten, klicken Sie auf Einfügen. Zum Verwerfen klicken Sie auf das „X“.

Wenn Sie die Zusammenfassung speichern, können Sie auf das Bearbeiten-Symbol

klicken und Änderungen an ihr vornehmen.

klicken und Änderungen an ihr vornehmen.

Alternativ können Sie den Fall manuell zusammenfassen. Klicken Sie auf das Symbol „Bearbeiten“ ![]() und geben Sie Ihre Zusammenfassung ein.

und geben Sie Ihre Zusammenfassung ein.

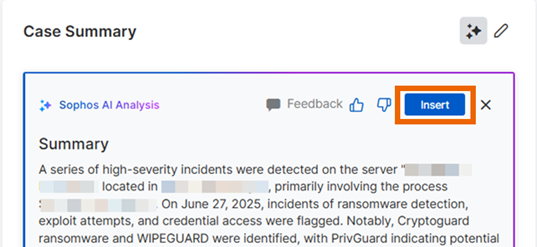

Befehlszeilenanalyse

Anhand von Sophos AI können Sie die Befehlszeile analysieren, die durch die Bedrohung ausgeführt wurde, die den Fall generiert hat.

Klicken Sie in Befehlszeilenanalyse auf das KI-Symbol.

Sophos AI analysiert die Befehlszeile, um die Absichten der Bedrohung und mögliche Auswirkungen zu ermitteln. Bei Bedarf entschleiert die Funktion den Code und minimiert so die Komplexität und den Zeitaufwand für die Analyse der Bedrohung.

Betroffene Einheiten

Betroffene Einheiten listen die Geräte, Benutzer, Dateien, IP-Adressen und Prozesse auf, die von der erkannten Bedrohung betroffen sind.

Klicken Sie auf einen Gerätenamen, um die vollständigen Details auf der Seite Computer und Server anzusehen.

Einschränkung

Für manuell erstellte Fälle werden betroffene Einheiten möglicherweise nicht angezeigt, da uns die anfänglichen Erkennungsdetails fehlen.

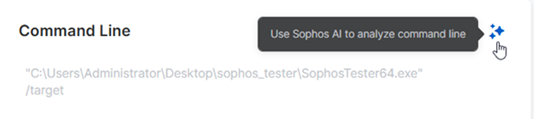

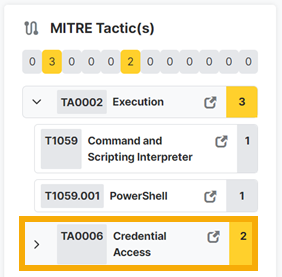

MITRE-Taktiken

Der Bereich MITRE-Taktiken listet alle MITRE ATT&CK-Taktiken und -Techniken auf, die wir entdeckt haben.

Klicken Sie auf den Ausklapppfeil neben einer Taktik, um die Technik anzuzeigen.

Klicken Sie auf den Link neben einer Taktik oder Technik, zum Beispiel Zugriff auf Anmeldedaten im Screenshot unten, um zu den Details auf der MITRE-Website zu gelangen.

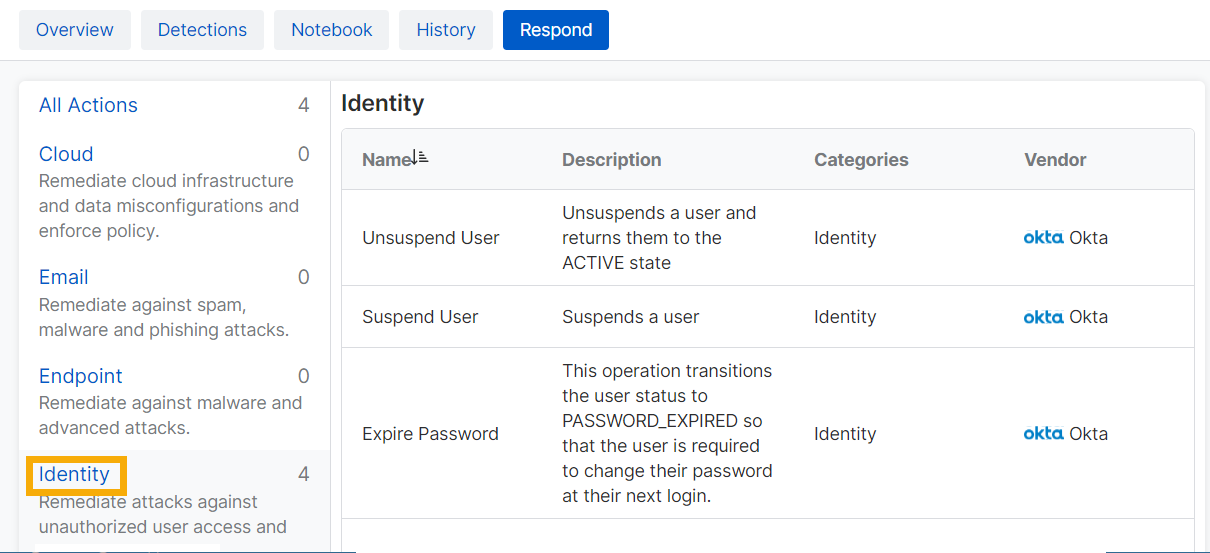

Auf Fälle reagieren

Die Funktion „Reaktionsmaßnahme“ ist derzeit für die meisten Produktintegrationen von Drittanbietern nicht verfügbar.

In einigen Fällen können Sie erkannte Probleme über Produkte von Drittanbietern beheben.

Um diese Funktion verwenden zu können, müssen Sie eine Integration für Reaktionsmaßnahmen mit dem Produkt eines Drittanbieters einrichten, das Sie verwenden möchten. Gehen Sie zu Produkte und klicken Sie auf Ihr Produkt.

In diesem Beispiel wird gezeigt, wie eine Reaktionsmaßnahme verwendet wird, um einen kompromittierten Benutzer zu sperren. Gehen Sie folgendermaßen vor, um eine Maßnahme zu ergreifen:

- Klicken Sie auf die Fall-ID neben einem Fall, um Details anzuzeigen.

- Wählen Sie die Registerkarte Reaktion.

-

Suchen Sie die gewünschte Maßnahme. Klicken Sie auf den Produkttyp Identität, um die für diesen Typ verfügbaren Maßnahmen anzuzeigen.

-

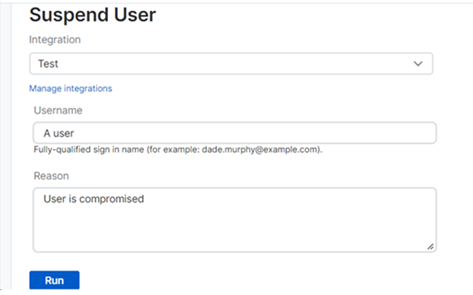

Klicken Sie auf Benutzer sperren.

-

Geben Sie auf der Detailseite der Maßnahme die erforderlichen Informationen und einen Grund für die Maßnahme ein.

-

Klicken Sie Ausführen.