Vorhandenen AWS CloudTrail integrieren

-

Update zur AWS-Integration

Diese AWS-Integration wird in Zukunft außer Kraft gesetzt und sollte nicht mehr verwendet werden. Wir empfehlen die Migration zu Sophos Cloud Optix, um die erweiterten Funktionen zu nutzen.

Verwenden Sie Sophos Cloud Optix, um AWS in Sophos Central zu integrieren. Für weitere Informationen siehe Sophos Cloud Optix.

Sie benötigen das Integrations-Lizenz-Paket „Public-Cloud“, um diese Funktion nutzen zu können.

Wenn Sie einen vorhandenen AWS CloudTrail in Sophos Central integrieren möchten, müssen Sie ihn zuerst konfigurieren.

Um Ihren Trail zu prüfen und zu konfigurieren, gehen Sie wie folgt vor:

Trail überprüfen

-

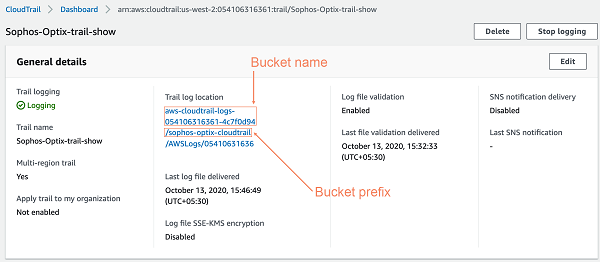

Rufen Sie in AWS Ihr CloudTrail-Dashboard auf und kopieren Sie den Namen Ihres Export-Buckets.

Dies wird zur Konfiguration des SNS-Topics verwendet und wird später in Sophos Central verwendet.

-

Sie können auch das Präfix S3 für den Bucket kopieren, um es später zu verwenden. Bucket-Präfixe sind optional.

Weitere Informationen zu den Bucket-Präfixen für S3 finden Sie in der Hilfe von Amazon in den Schritten zum Erstellen eines neuen Buckets. Siehe Erstellen eines Trails.

Der folgende Screenshot zeigt, wie Sie den Bucket-Namen und das Bucket-Präfix auswählen.

Konfigurieren des SNS-Topics und der Zugriffsrichtlinie

- Erstellen Sie in AWS ein SNS-Thema in derselben Region, in der Ihr S3-Bucket zum Exportieren von CloudTrail verwendet wird, oder bearbeiten Sie ein vorhandenes SNS-Topic.

- Kopieren Sie den Namen dieses SNS-Topics.

-

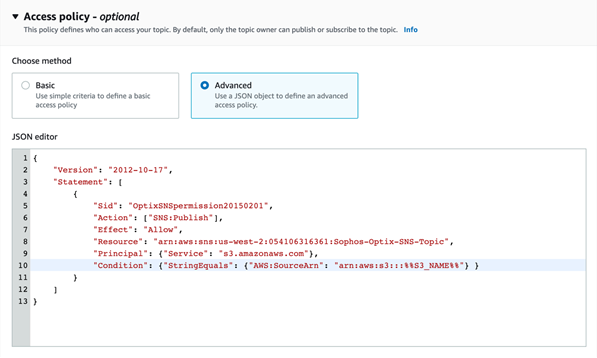

Geben Sie im JSON-Editor die Zugriffsrichtlinie wie folgt an:

- Ersetzen Sie den

Resource-Wert durch den verwendeten SNS ARN. -

Ersetzen Sie den Bucket-Namen in

Conditiondurch den zuvor kopierten CloudTrail-Bucket-Namen.Der folgende Screenshot zeigt einen JSON-Editor für SNS-Topics mit den Zeilen, die angepasst werden sollen.

In AWS wird die Zugriffsrichtlinie als optional angezeigt, bei Sophos Central ist sie jedoch nicht optional. Es ist erforderlich, S3-Bucket-Benachrichtigungen einzurichten.

- Ersetzen Sie den

-

Speichern Sie das SNS-Topic.

S3-Bucket-Benachrichtigungen konfigurieren

- Gehen Sie in AWS zu Ihrem S3-Bucket.

- Um ein neues Benachrichtigungsereignis einzurichten, wählen Sie Eigenschaften > Ereignisse > Benachrichtigung hinzufügen.

- Vergewissern Sie sich, dass zu CloudTrail-Erstellungs-Ereignissen keine Benachrichtigungen eingerichtet sind.

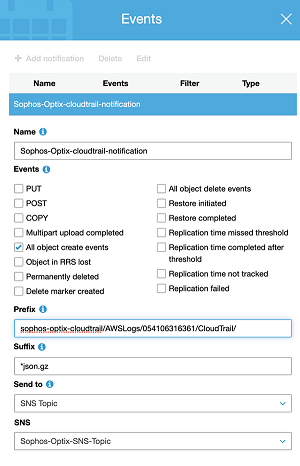

- Geben Sie einen Namen für das Benachrichtigungsereignis ein.

- Wählen Sie Alle Objekte erstellen Ereignisse.

- Geben Sie Folgendes ein:

json.gzals Suffix-Wert. -

Um Ihren Präfix-Wert zu erstellen, geben Sie das zuvor kopierte Bucket-Präfix ein, dann

/AWSLogs/, dann Ihre Konto-ID und dann/CloudTrail/.Das Format muss wie folgt lauten:

<Bucket prefix>/AWSLogs/<AccountId>/Cloudtrail/Wenn Sie einen von AWS-Organisationen verwalteten CloudTrail verwenden oder CloudTrails aus mehreren Konten in ein einziges Konto exportieren, müssen Sie für jede Konto-ID ein separates Ereignis erstellen.

-

Stellen Sie Senden an auf

SNSein und verwenden Sie den Namen des zuvor erstellten SNS-Topics.Der folgende Screenshot zeigt die Einstellungen im Menü „Ereignisse“.

-

Klicken Sie auf Speichern.

Erfolgsbenachrichtigungen werden jetzt in den Eigenschaften Ihres S3-Bucket angezeigt.

Gehen Sie zu Sophos Central und fahren Sie mit der Integration Ihres AWS CloudTrails fort.