Cisco Meraki (Protokollsammler)

Sie benötigen das Integrations-Lizenz-Paket „Firewall“, um diese Funktion nutzen zu können.

Hinweis

Eine API-basierte Integration von Cisco Meraki ist ebenfalls verfügbar. Siehe Cisco Meraki (API).

Sie können Cisco Meraki in Sophos Central integrieren, sodass Daten an Sophos zur Analyse gesendet werden.

Diese Integration verwendet einen auf einer virtuellen Maschine (VM) gehosteten Protokollsammler. Zusammen werden sie als Appliance bezeichnet. Die Appliance empfängt Daten von Drittanbietern und sendet sie an den Sophos Data Lake.

Hinweis

Sie können mehrere Cisco Meraki Firewalls zu derselben Appliance hinzufügen.

Richten Sie dazu Ihre Cisco Meraki-Integration in Sophos Central ein und konfigurieren Sie dann eine Firewall, um Protokolle an sie zu senden. Konfigurieren Sie dann Ihre anderen Cisco Meraki Firewalls so, dass sie Protokolle an dieselbe Sophos-Appliance senden.

Sie müssen den Sophos Central-Abschnitt des Setups nicht wiederholen.

Die Hauptschritte:

- Konfigurieren Sie eine Integration für dieses Produkt. Dadurch wird ein Image zur Verwendung auf einer VM konfiguriert.

- Laden Sie das Image herunter und stellen Sie es auf Ihrer VM bereit. Dies wird zu Ihrer Appliance.

- Konfigurieren Sie Meraki so, dass Daten an die Appliance gesendet werden.

Voraussetzungen

Appliances haben System- und Netzwerkzugriffsanforderungen. Um zu überprüfen, ob Sie diese erfüllen, lesen Sie Appliance-Anforderungen.

Integration konfigurieren

Um die Integration zu konfigurieren, gehen Sie wie folgt vor:

- Gehen Sie in Sophos Central zu Bedrohungsanalyse-Center > Integrationen > Marketplace.

-

Klicken Sie auf Cisco Meraki.

Die Seite Cisco Meraki wird geöffnet. Sie können hier Integrationen konfigurieren und eine Liste aller bereits konfigurierten Integrationen anzeigen.

-

Klicken Sie unter Datenerfassung (Sicherheitsalarme) auf Konfiguration hinzufügen.

Hinweis

Wenn dies die erste Integration ist, die Sie hinzugefügt haben, werden Sie zur Angabe von Details zu Ihren internen Domänen und IP-Adressen aufgefordert. Siehe Meine Domänen und IPs.

Integrations-Einrichtungsschritte wird angezeigt.

VM konfigurieren

In den Integrations-Einrichtungsschritten konfigurieren Sie Ihre VM als Appliance so, dass sie Daten von Meraki empfängt. Sie können eine vorhandene VM verwenden oder eine neue erstellen.

Um die VM zu konfigurieren, gehen Sie wie folgt vor:

- Geben Sie einen Integrationsnamen und eine Beschreibung ein.

-

Geben Sie einen Namen und eine Beschreibung für die Appliance ein.

Wenn Sie bereits eine Sophos-Appliance eingerichtet haben, können Sie diese aus einer Liste auswählen.

-

Wählen Sie die virtuelle Plattform aus. Derzeit unterstützen wir VMware ESXi 6.7 Update 3 und neuer sowie Microsoft Hyper-V 6.0.6001.18016 (Windows Server 2016) und neuer.

-

Legen Sie die IP-Einstellungen für die internetseitigen Netzwerk-Ports fest. Dadurch wird die Verwaltungsschnittstelle für die VM eingerichtet.

-

Wählen Sie DHCP, um die IP-Adresse automatisch zuzuweisen.

Hinweis

Wenn Sie DHCP auswählen, müssen Sie die IP-Adresse reservieren.

-

Wählen Sie Manuell, um die Netzwerkeinstellungen festzulegen.

-

-

Wählen Sie die Syslog-IP-Version aus und geben Sie die Syslog-IP-Adresse ein.

Sie benötigen diese Syslog-IP-Adresse später, wenn Sie Meraki so konfigurieren, dass Daten an Ihre Appliance gesendet werden.

-

Wählen Sie ein Protokoll aus.

Sie müssen dasselbe Protokoll verwenden, wenn Sie Meraki zum Senden von Daten an Ihre Appliance konfigurieren.

-

Klicken Sie auf Speichern.

Wir erstellen die Integration und sie wird in Ihrer Liste angezeigt.

In den Integrationsdetails sehen Sie die Portnummer für die Appliance. Sie benötigen dies später, wenn Sie Meraki so konfigurieren, dass Daten dorthin gesendet werden.

Es kann einige Minuten dauern, bis das VM-Image bereit ist.

VM bereitstellen

Einschränkung

In ESXi wird die OVA-Datei von Sophos Central verifiziert und kann nur einmal verwendet werden. Wenn Sie eine weitere VM bereitstellen müssen, müssen Sie in Sophos Central noch eine OVA-Datei erstellen.

Verwenden Sie das VM-Image, um die VM bereitzustellen. Verfahren Sie wie folgt:

- Klicken Sie in der Liste der Integrationen unter Aktionen auf die Download-Aktion für Ihre Plattform, zum Beispiel OVA herunterladen für ESXi.

- Wenn der Download des Image abgeschlossen ist, stellen Sie es auf Ihrer VM bereit. Siehe VM für Integrationen bereitstellen.

Cisco Meraki konfigurieren

Gehen Sie wie folgt vor, um Meraki so zu konfigurieren, dass Daten an die Appliance gesendet werden.

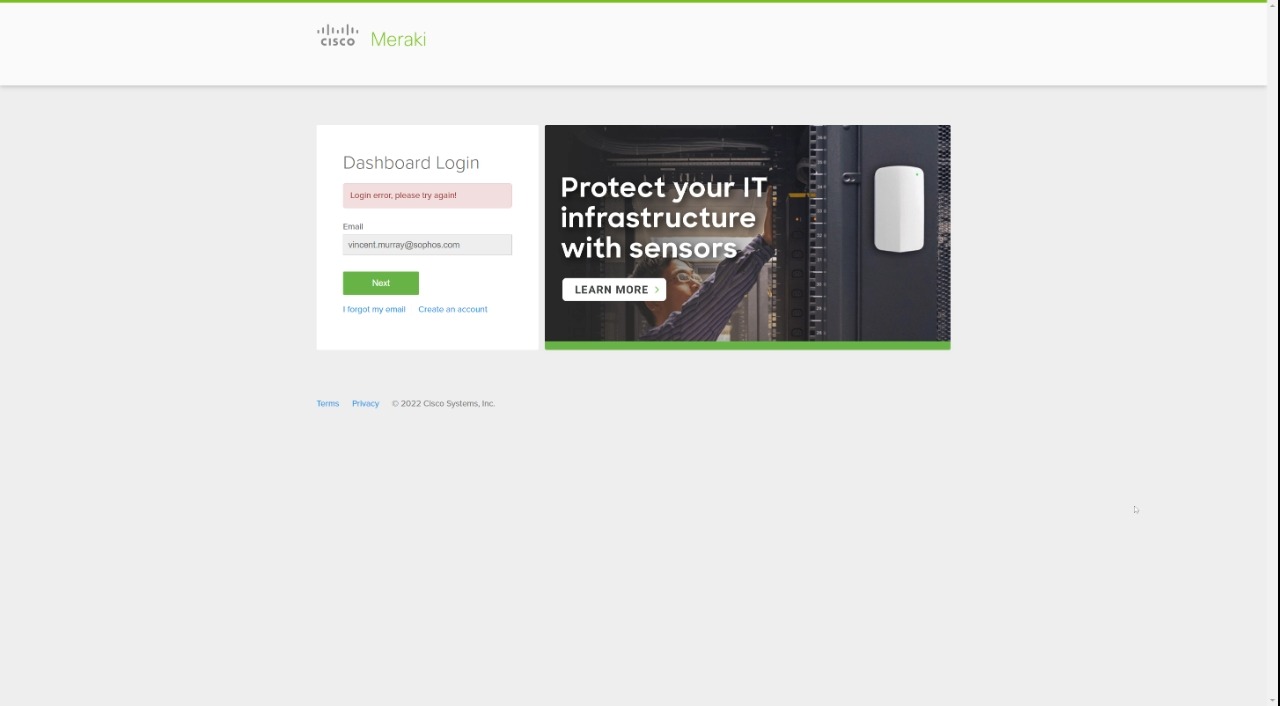

- Melden Sie sich beim Meraki-Dashboard an.

- Klicken Sie auf Network-wide > Configure > General.

- Scrollen Sie nach unten zu Reporting und klicken Sie auf Add a syslog server.

-

Geben Sie die folgenden Verbindungsdetails für Ihre Appliance ein:

- IP-Adresse. Dies ist die Syslog-IP-Adresse, die Sie in Sophos Central festgelegt haben.

-

Portnummer.

Sie müssen dieselben Einstellungen eingeben, die Sie in Sophos Central eingegeben haben, als Sie die Integration hinzugefügt haben.

-

Fügen Sie die folgenden Rollen hinzu, um die an die Appliance gesendeten Daten zu konfigurieren:

- Ereignisprotokolle für die Dienste, die auf Ihren Geräten ausgeführt werden. Zum Beispiel

Security events,Appliance event log. Flows. Hierbei handelt es sich um Verkehrsflussmeldungen, die Quell- und Zielinformationen sowie Portnummern enthalten.IDS Alerts. Hierbei handelt es sich um Alarme des Intrusion-Detection-Systems.

- Ereignisprotokolle für die Dienste, die auf Ihren Geräten ausgeführt werden. Zum Beispiel

-

Klicken Sie unter You have unsaved changes auf Save.

Wenn die Flows -Rolle auf einer MX-Security-Appliance aktiviert ist, kann die Protokollierung für einzelne Firewall-Regeln auf der Seite Security Appliance > Configure > Firewall in der Spalte Logging ein- oder ausgeschaltet werden.

Weitere Ressourcen

Dieses Video führt Sie durch die Einrichtung der Integration.

Weitere Informationen zur Konfiguration von Syslog-Servern auf Meraki-Geräten finden Sie in der Cisco Dokumentation. Siehe Syslog-Server: Übersicht und Konfiguration.