Escaneados internos de Managed Risk

Para poder configurar los escaneados de los recursos internos, primero debe añadir sus contactos autorizados y configurar los escaneados de los recursos externos. Consulte Configuración de Managed Risk.

Puede configurar escaneados de detección y escaneados de vulnerabilidades para los recursos internos de la red.

Debe configurar y desplegar un dispositivo virtual de escaneado de vulnerabilidades antes de poder crear escaneados.

Para obtener más información sobre los requisitos del dispositivo de Sophos, consulte Requisitos del dispositivo de Managed Risk.

Estos son los pasos clave:

- Añadir un escáner.

- Desplegar el dispositivo.

- Crear un escaneado de detección.

- Crear un escaneado de vulnerabilidades.

Puede crear múltiples escáneres y escaneados.

Añadir un escáner

Para crear una imagen virtual de un escáner, proceda del siguiente modo:

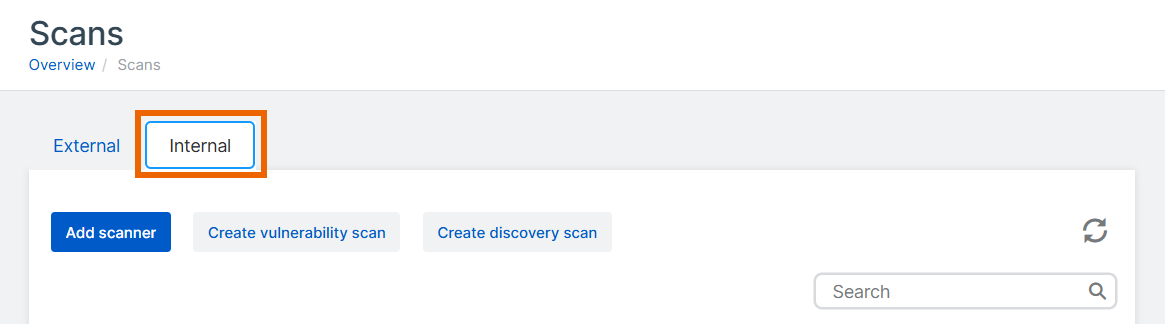

-

En la página Escaneados, seleccione la ficha Interno.

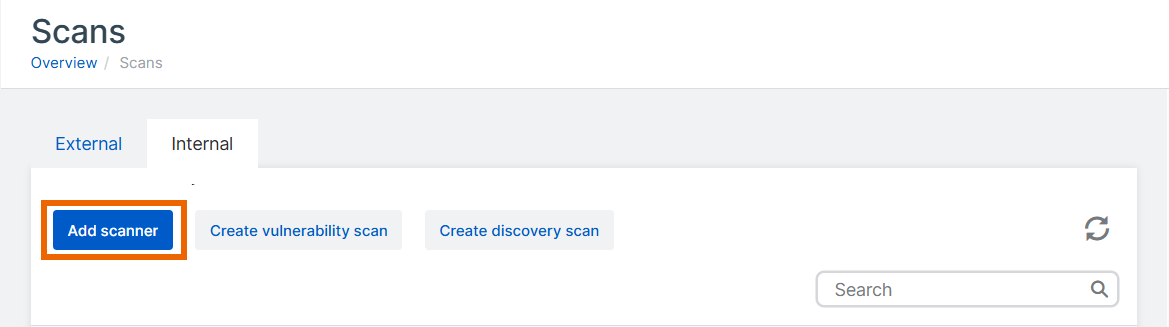

-

Haga clic en Añadir escáner.

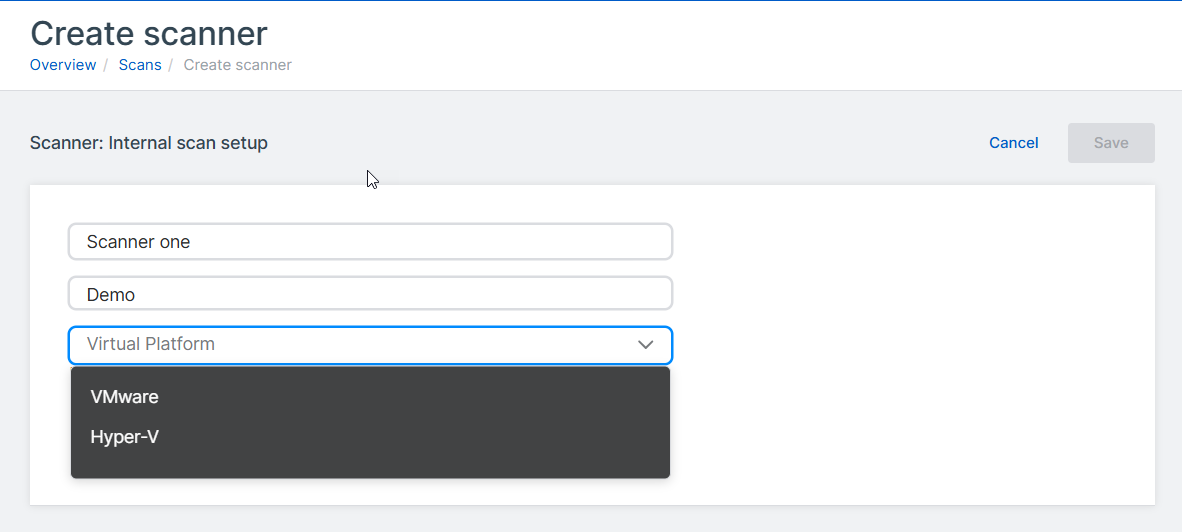

-

Introduzca el nombre y la descripción del escáner.

-

En Plataforma virtual, seleccione VMware o Hyper-V.

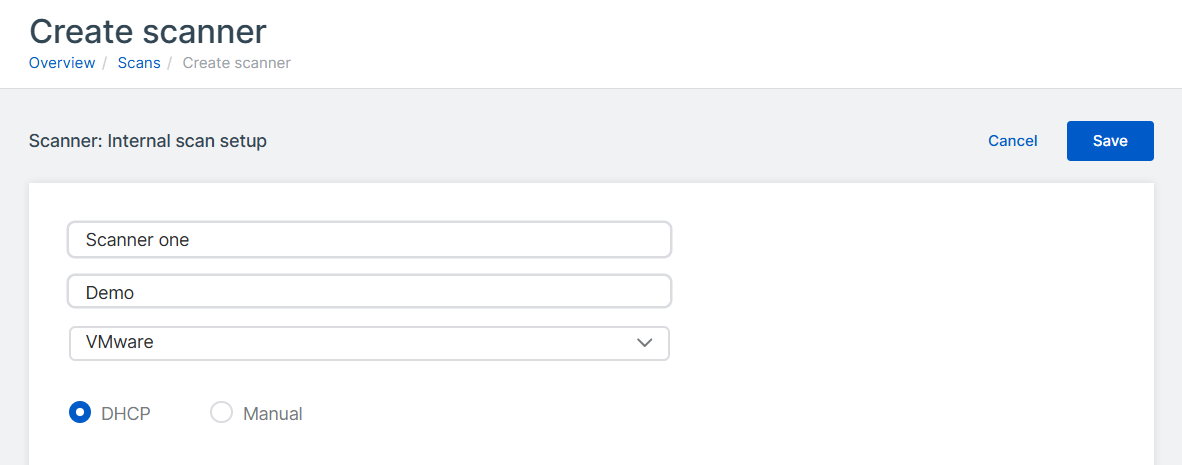

-

Especifique la configuración de IP. Esto configura la interfaz de administración para el dispositivo.

-

Seleccione DHCP para asignar la dirección IP automáticamente.

Nota

Si selecciona DHCP, debe reservar la dirección IP.

-

Seleccione Manual para especificar la configuración de la red.

-

-

Haga clic en Guardar.

-

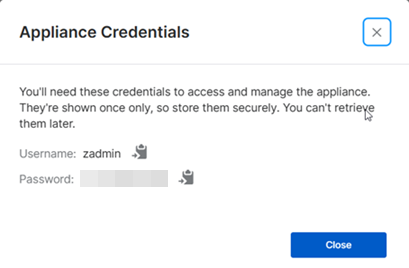

Se crea un dispositivo. Un cuadro de diálogo emergente muestra las credenciales necesarias para acceder al dispositivo y gestionarlo.

Las credenciales se muestran solo una vez. Cópielas y guárdelas bien.

-

Haga clic en Cerrar.

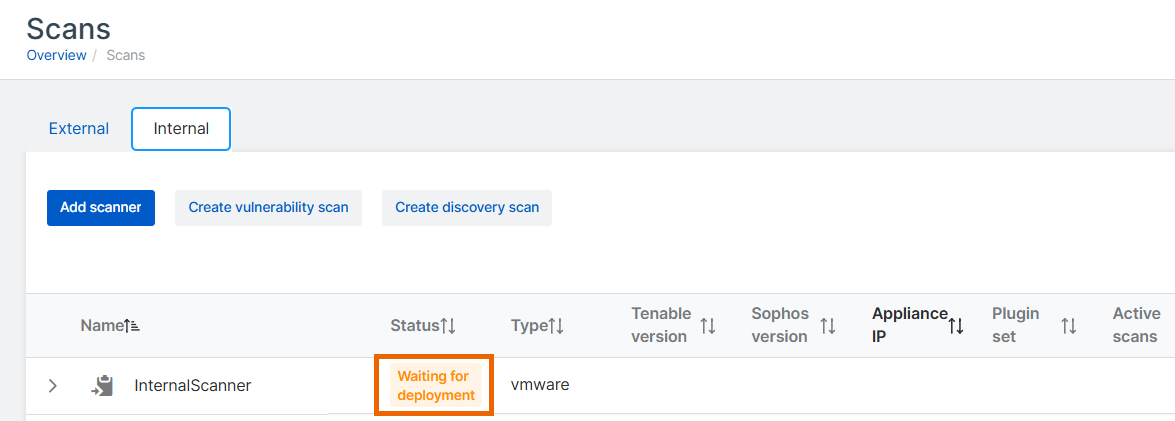

En la página Escaneados, su nuevo escáner aparece ahora en la lista, con el estado "Esperando despliegue".

-

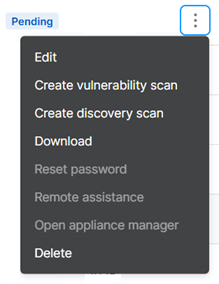

En la entrada del escáner, haga clic en los tres puntos de la columna Acción.

Una vez creada la imagen virtual, aparecerá la opción Descargar en el menú. Si tarda más de unos minutos, pulse el botón Actualizar situado en la parte superior derecha de la página.

-

Haga clic en Descargar para descargar la imagen virtual.

Desplegar el dispositivo

Ahora utilice la imagen que ha descargado para desplegar el dispositivo en su infraestructura virtual.

Actualmente admitimos estas plataformas:

- VMware ESXi 6.7 Update 3 o posterior.

- Hyper-V versión 6.0.6001.18016 (Windows Server 2016) o posterior.

Para obtener más información sobre los requisitos del dispositivo, consulte Requisitos del dispositivo de Managed Risk.

Haga clic en la ficha de su plataforma a continuación para ver las instrucciones.

Restricción

Si utiliza ESXi, el archivo OVA se verifica con Sophos Central, por lo que solo se puede utilizar una vez. Si tiene que desplegar una VM nueva, debe volver a crear el archivo OVA en Sophos Central.

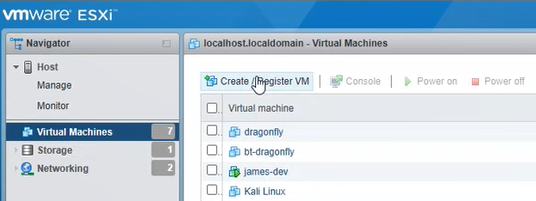

En el host ESXi, haga lo siguiente:

- Seleccione Máquinas virtuales.

-

Haga clic en Crear/Registrar VM.

-

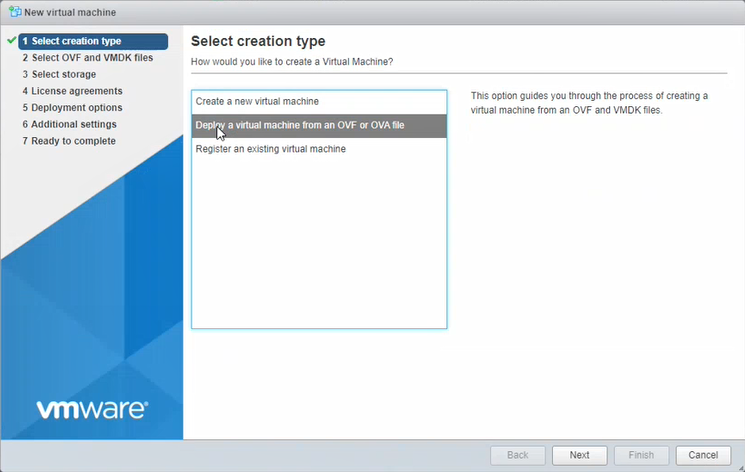

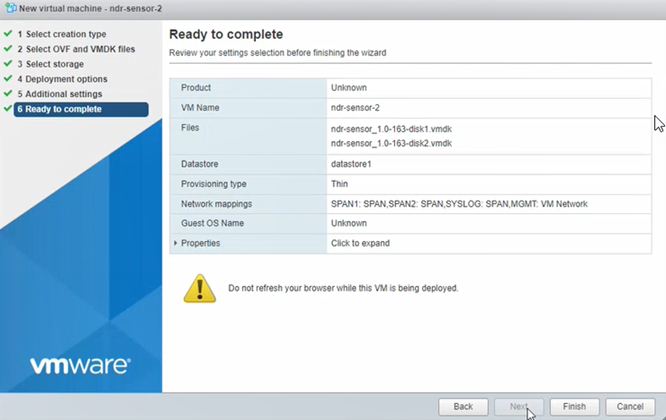

En Seleccionar tipo de creación, seleccione Implementar una máquina virtual desde un archivo OVF u OVA. Haga clic en Siguiente.

-

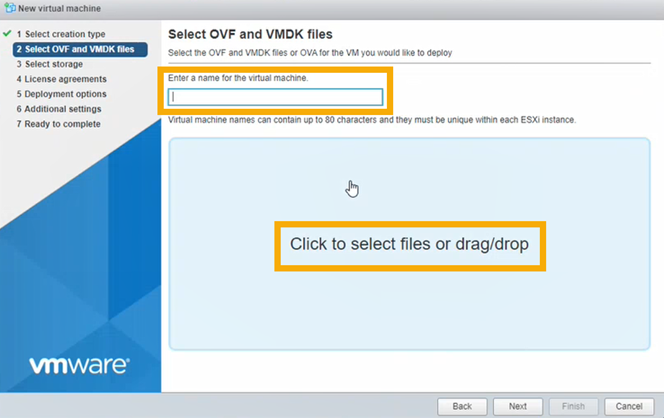

En Seleccionar archivos OVF y VMDK, haga lo siguiente:

- Introduzca el nombre de la máquina virtual.

- Haga clic en la página para seleccionar los archivos. Seleccione el archivo OVA que ha descargado.

- Haga clic en Siguiente.

-

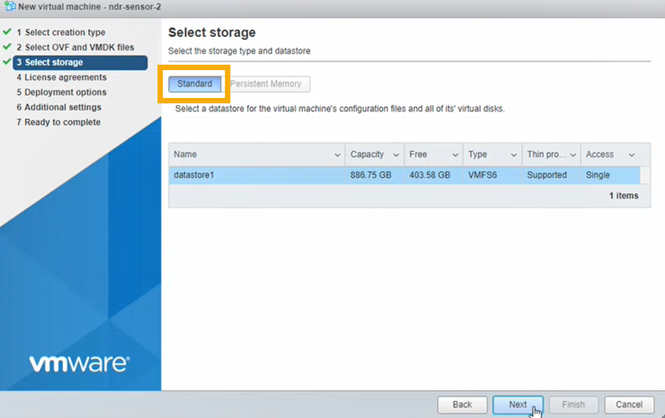

En Seleccionar almacenamiento, seleccione Estándar. A continuación, seleccione el almacén de datos donde desea colocar la VM. Haga clic en Siguiente.

-

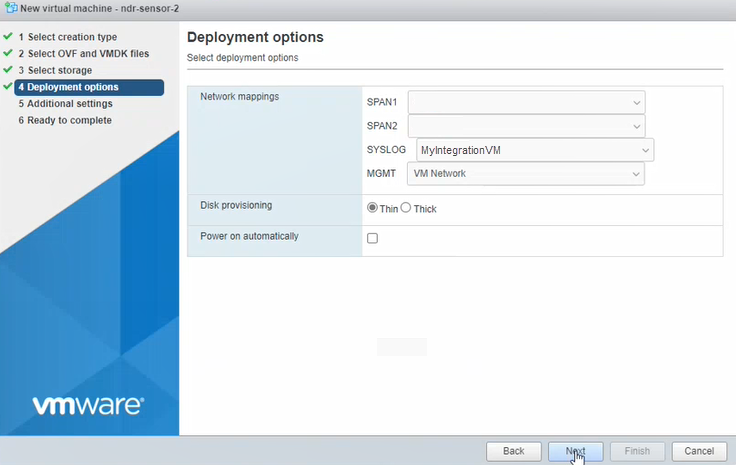

En Opciones de despliegue, establezca la configuración de la siguiente manera:

- SPAN1 y SPAN2. No los necesita estas opciones para el dispositivo de escaneado de vulnerabilidades. Seleccione cualquier grupo de puertos como marcador de posición y desconéctelo en la configuración de la VM más adelante.

- SYSLOG. Esta interfaz no se utiliza para el dispositivo de escaneado de vulnerabilidades. Le sugerimos que la configure para utilizar el mismo adaptador que se utilizará para la interfaz de gestión que aparece a continuación.

-

En MGMT, seleccione la interfaz de gestión para el dispositivo. Esta es la interfaz que configuró anteriormente en Sophos Central. Se utilizará para realizar escaneados de vulnerabilidades y se comunicará con Sophos.

Si seleccionó DHCP durante la configuración, asegúrese de que la VM puede obtener una dirección IP a través de DHCP.

-

En Aprovisionamiento de disco, asegúrese de que Ligero está seleccionado.

- Asegúrese de que la opción Encender automáticamente esté seleccionada.

- Haga clic en Siguiente.

-

Omita el paso Configuración adicional.

-

Haga clic en Finalizar. Espere a que la nueva VM aparezca en la lista de VM. Este proceso puede durar varios minutos.

-

Encienda la VM y espere a que finalice la instalación.

La VM se inicia por primera vez y comprueba que se puede conectar a los grupos de puertos correctos y a Internet. A continuación, se reinicia. El proceso puede tardar hasta 30 minutos.

-

En Sophos Central, vaya a Mis productos > Managed Risk > Escaneados.

- Asegúrese de que la ficha Interno esté seleccionada.

-

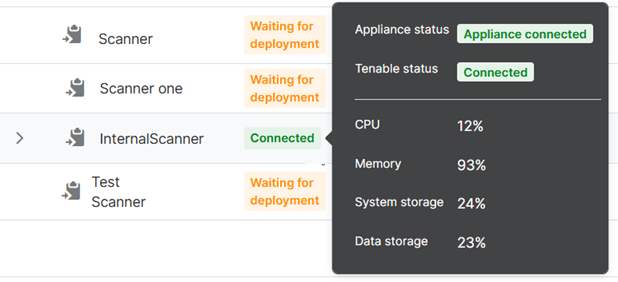

Busque el escáner en la lista. Pase el cursor sobre su Estado para ver los detalles. Verá que el estado del dispositivo cambia de Descargado a A la espera del dispositivo, luego a Cargando plugins y finalmente a Conectado.

El estado del escáner en la lista también es "Conectado".

Ahora puede configurar escaneados de detección y escaneados de vulnerabilidades para los recursos internos.

El archivo zip que descargó en Sophos Central contiene los archivos necesarios para desplegar su VM: unidades virtuales, seed.iso y un script de PowerShell.

Para desplegar la VM, haga lo siguiente:

- Extraiga el archivo zip en una carpeta del disco duro.

- Vaya a la carpeta, haga clic con el botón derecho en el archivo

nessus-scannery seleccione Ejecutar con PowerShell. -

Si ve un mensaje de Advertencia de seguridad, haga clic en Abrir para permitir la ejecución del archivo.

El script le pide que responda a una serie de preguntas.

-

Introduzca un nombre para la VM.

- El script muestra dónde se almacenarán los archivos de la VM. Esta es una nueva carpeta en la ubicación de instalación predeterminada para unidades virtuales. Introduzca

Cpara permitir que el script la cree. - Introduzca el número de procesadores (CPU) que se van a utilizar para la VM.

- Introduzca la cantidad de memoria que se va a utilizar en GB.

-

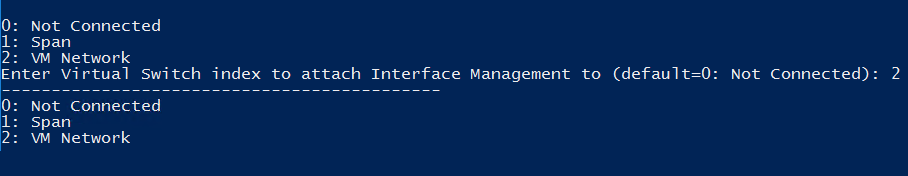

El script muestra una lista numerada de todos sus vSwitches actuales.

Seleccione el vSwitch al que desea conectar la interfaz de gestión e introduzca su número. Esta es la interfaz que configuró anteriormente en Sophos Central. Este vSwitch se utiliza para realizar escaneados de vulnerabilidades y comunicarse con Sophos.

Si seleccionó DHCP durante la configuración, asegúrese de que la VM puede obtener una dirección IP a través de DHCP.

-

Introduzca el vSwitch que desea conectar a la interfaz Syslog.

Esta interfaz no se utiliza para el dispositivo de escaneado de vulnerabilidades. Introduzca el vSwitch que se usará para la interfaz de administración anterior.

-

No es necesario especificar vSwitches para capturar el tráfico de red. Estos ajustes solo son relevantes si tiene Sophos NDR. Seleccione cualquier vSwitch como marcador de posición y desconéctelo en la configuración de la VM más adelante.

El script de PowerShell configura la VM en Hyper-V. Aparecerá el mensaje Instalación completada correctamente.

-

Utilice cualquier tecla para salir.

-

Abra el Administrador de Hyper-V. Ahora puede ver la VM en la lista de máquinas virtuales. Si necesita cambiar algún parámetro, puede hacerlo. A continuación, iníciela.

La VM se inicia por primera vez y comprueba que se puede conectar a los vSwitches correctos y a Internet. A continuación, se reinicia. El proceso puede tardar hasta 30 minutos.

- En Sophos Central, vaya a Mis productos > Managed Risk > Escaneados.

- Asegúrese de que la ficha Interno esté seleccionada.

-

Busque el escáner en la lista. Pase el cursor sobre su Estado para ver los detalles. Verá que el estado del dispositivo cambia de Descargado a A la espera del dispositivo, luego a Cargando plugins y finalmente a Conectado.

El estado del escáner en la lista también es "Conectado".

Ahora puede configurar escaneados de detección y escaneados de vulnerabilidades para los recursos internos.

Crear un escaneado de detección

Un escaneado de detección da cuenta de sus recursos internos.

Le recomendamos que cree un escaneado de detección y vea el informe que genera para asegurarse de que aparecen los recursos previstos.

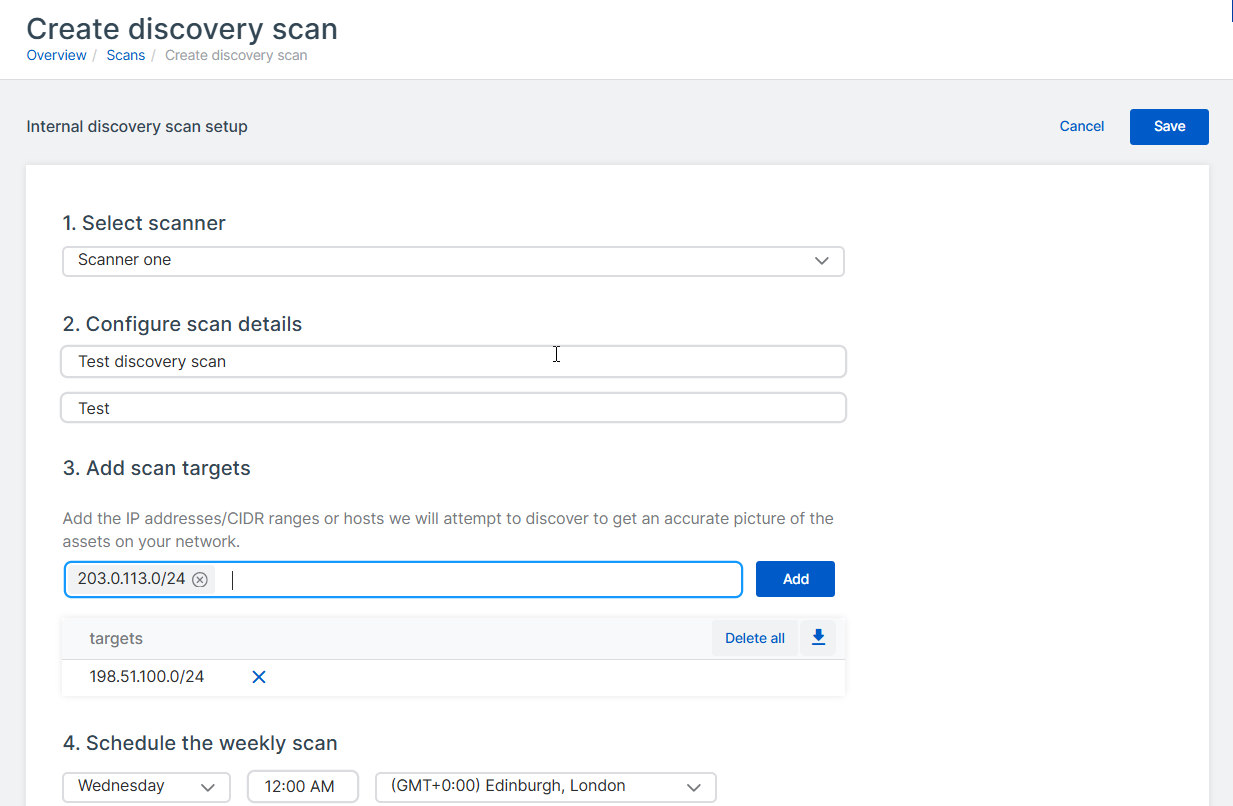

Para configurar un escaneado de detección, haga lo siguiente:

- Vaya a Mis productos > Managed Risk > Escaneados.

- En la página Escaneados, seleccione la ficha Interno.

-

Pulse Crear escaneado de detección.

Se abre la página Crear escaneado de detección.

-

En Seleccione el escáner, seleccione el escáner de la lista.

- En Configure los detalles del escaneado, introduzca un nombre y una descripción para el escaneado.

-

En Añada los objetivos del escaneado, especifique los recursos que desea escanear y haga clic en Añadir.

Puede introducir direcciones IP, rangos IP CIDR y nombres de host. Si introduce elementos individualmente, pulse ++Intro++ después de cada elemento. También puede pegar una lista de elementos separada por comas en la lista de objetivos.

-

En Programe el escaneado semanal, seleccione el día y la hora en que se ejecutará el escaneado interno semanal.

Por defecto, los escaneados se ejecutarán a medianoche en la zona horaria seleccionada.

Después de que se ejecute el escaneado, dispondrá de un informe en la página Managed Risk > Historial de informes.

Crear un escaneado de vulnerabilidades

Para aprovechar al máximo los escaneados de vulnerabilidades internos, consulte también Pautas de los escaneados de vulnerabilidades internos.

Los escaneados de vulnerabilidades internos son escaneados no autenticados que no utilizan credenciales para analizar el dispositivo objetivo y simulan un atacante externo que trata de acceder a un dispositivo.

Para configurar un escaneado de vulnerabilidades de recursos internos, haga lo siguiente:

- Vaya a Mis productos > Managed Risk > Escaneados.

- En la página Escaneados, seleccione la ficha Interno.

-

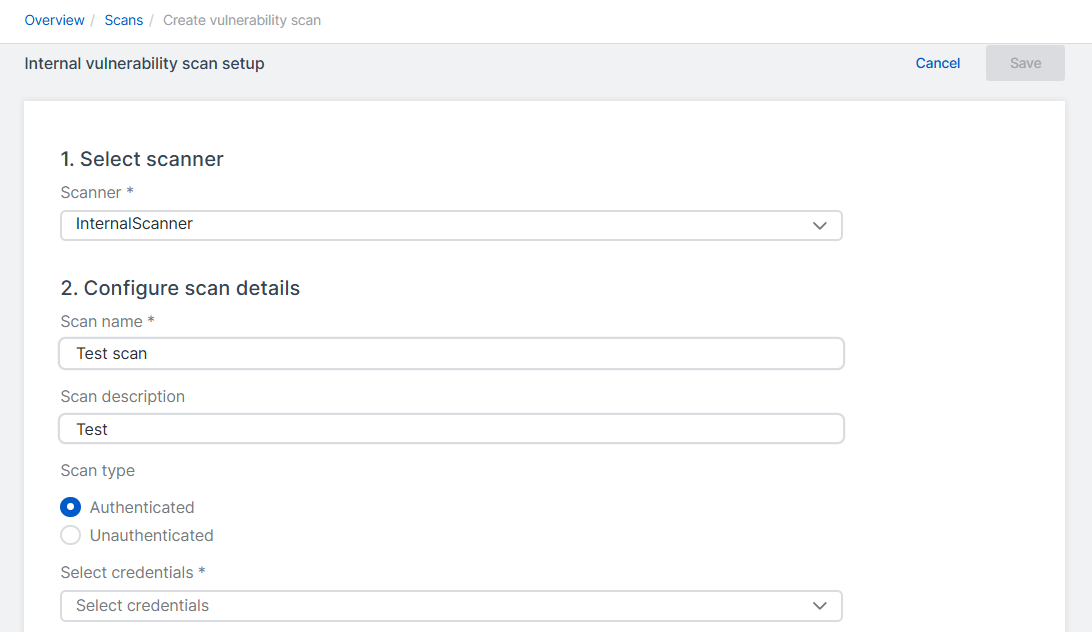

Pulse Crear escaneado de vulnerabilidades.

Se abre la página Crear escaneado de vulnerabilidades.

-

En Seleccione el escáner, seleccione el escáner de la lista.

-

En Configure los detalles del escaneado, haga lo siguiente:

- Introduzca un nombre y una descripción para el escaneado.

- Seleccione el Tipo de escaneado: Autenticado o No autenticado.

Si selecciona Autenticado, verá el menú Seleccionar credenciales.

-

En Seleccionar credenciales, seleccione las credenciales que desea utilizar. Puede seleccionar hasta diez credenciales.

Si necesita crear credenciales, haga clic en Crear. Para obtener más información, consulte Credenciales de Managed Risk.

-

En Añada los objetivos del escaneado, especifique los recursos que desea escanear y haga clic en Añadir.

Puede introducir direcciones IP, rangos IP CIDR y nombres de host. Si introduce elementos individualmente, pulse ++Intro++ después de cada elemento. También puede pegar una lista de elementos separada por comas en la lista de objetivos.

-

En Programe el escaneado semanal, seleccione el día y la hora en que se ejecutará el escaneado interno semanal.

Por defecto, los escaneados se ejecutarán a medianoche en la zona horaria seleccionada.

-

Haga clic en Guardar en la esquina superior derecha de la página.

El escaneado de vulnerabilidades ya está configurado y se ejecutará a la hora programada.

Después de que se ejecute el escaneado de vulnerabilidades interno semanal, los informes del escaneado estarán disponibles en la página Managed Risk > Historial de informes.

Pautas de los escaneados de vulnerabilidades internos

Para los escaneados de vulnerabilidades internos, el número máximo de recursos internos que se le permite escanear es igual al 120 % de su recuento de licencias de Managed Risk.

Puede configurar los escaneados de vulnerabilidades para escanear recursos en diferentes VLAN de su red física. Sin embargo, es necesario que el dispositivo de escaneado tenga acceso bidireccional completo a todos los puertos y protocolos de las demás VLAN de la red.

Añadir rangos CIDR con sufijos de /16 e inferiores puede agotar el tiempo de espera en el escaneado debido al elevado número de elementos que debe analizar el escáner. Para evitar esto, configure varios escaneados para analizar distintos rangos de red en días y horas diferentes.

Asistencia remota para dispositivos

En algunos casos, el equipo de soporte de Sophos necesitará acceder al dispositivo de forma remota. Puede darle acceso hasta un máximo de siete días de la siguiente manera.

El dispositivo debe estar online.

- Vaya a Mis productos > Managed Risk > Escaneados.

- En la página Escaneados, seleccione la ficha Interno.

-

Busque el dispositivo. En la columna de la derecha, haga clic en los tres puntos

y seleccione Asistencia remota.

y seleccione Asistencia remota. -

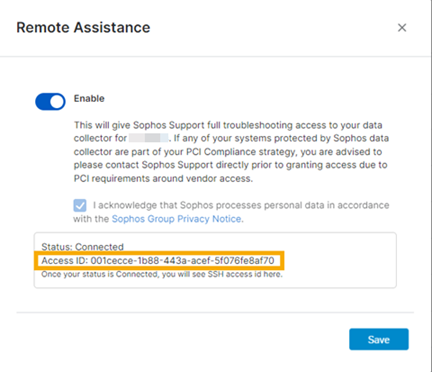

En el cuadro de diálogo Asistencia remota:

- Seleccione Habilitar.

- Seleccione la casilla de verificación para aceptar el Aviso de privacidad de Sophos Group.

- Haga clic en Guardar.

Sophos Central solicita un ID de acceso al dispositivo. Cuando esté listo, se mostrará en el cuadro de diálogo.

-

Copie el ID de acceso y envíelo al equipo de soporte de Sophos. Este lo utilizará para acceder a su dispositivo.

La Asistencia remota se desactiva automáticamente después de siete días. Como alternativa, para desactivarlo manualmente, vuelva al cuadro de diálogo Asistencia remota y desactive Activar.