Investigar casos

Esta página es solo para casos "autogestionados".

Puede investigar los casos utilizando la información y las herramientas disponibles en la página Detalles del caso, tal y como se describe en esta página.

También le recomendamos que utilice nuestro asistente de IA para saber más sobre la detección y obtener sugerencias para tomar medidas. Consulte Asistente de IA.

Lleve un registro de su investigación en la pestaña Cuaderno en las páginas de detalles de un caso.

En algunos casos, también puede responder a los casos. Consulte Responder a casos.

Investigar un caso

Para iniciar su investigación, haga lo siguiente:

-

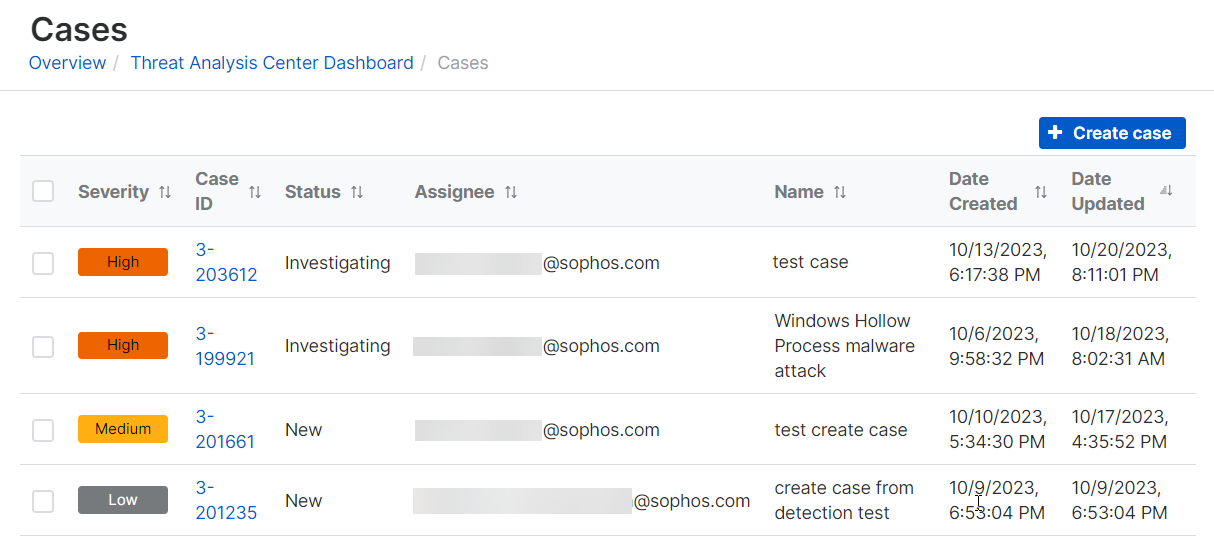

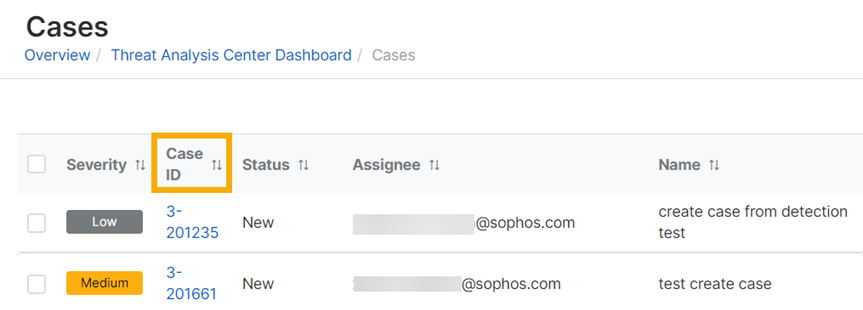

Vaya a la página Casos.

-

Haga clic en el ID de caso del caso correspondiente.

-

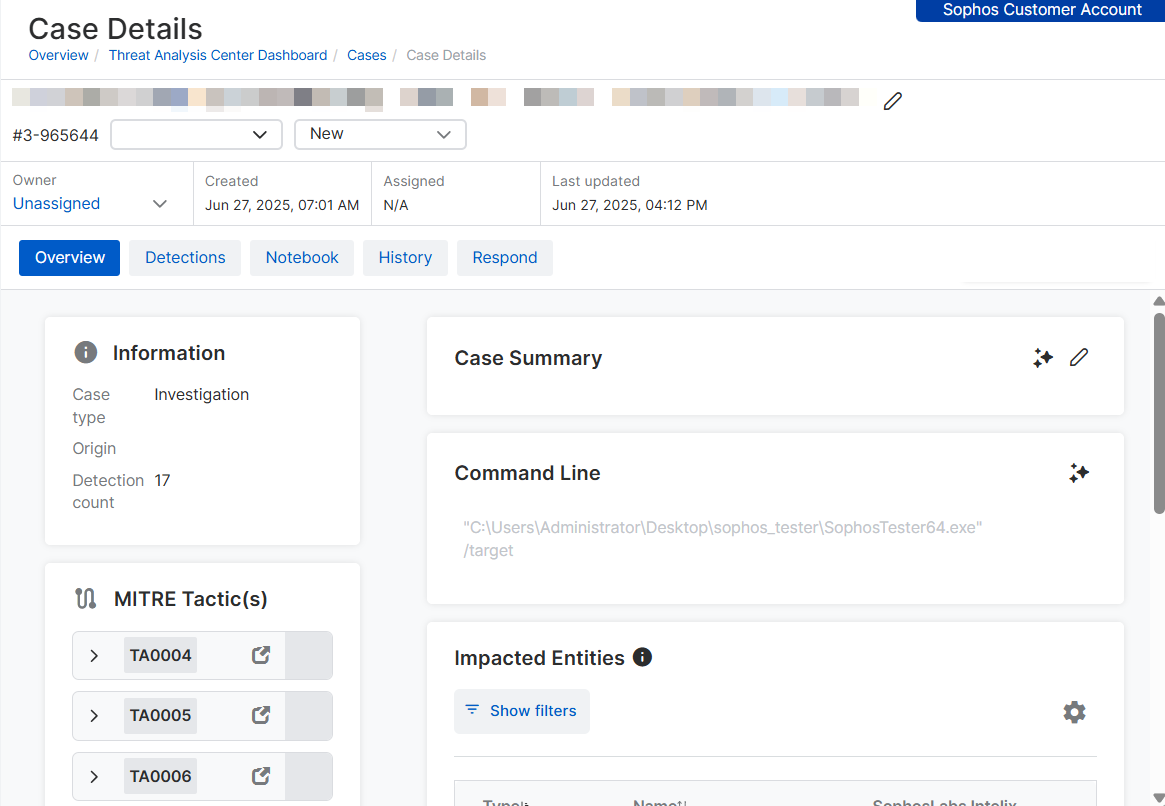

En la pestaña Introducción, puede encontrar información sobre la detección que generó el caso e iniciar su análisis con las herramientas de Sophos AI.

Puede hacer lo siguiente:

- Utilice el asistente de IA de Sophos para investigar. Consulte Preguntar a Sophos AI.

- Resuma la información sobre el caso. Consulte Resumen del caso.

- Analice el comando ejecutado por la amenaza. Consulte Análisis de línea de comandos.

- Compruebe qué dispositivos y usuarios se han visto afectados. Consulte Entidades afectadas.

- Averigüe qué tácticas y técnicas de ataque se han utilizado. Consulte Tácticas de MITRE o busque en los detalles de la detección.

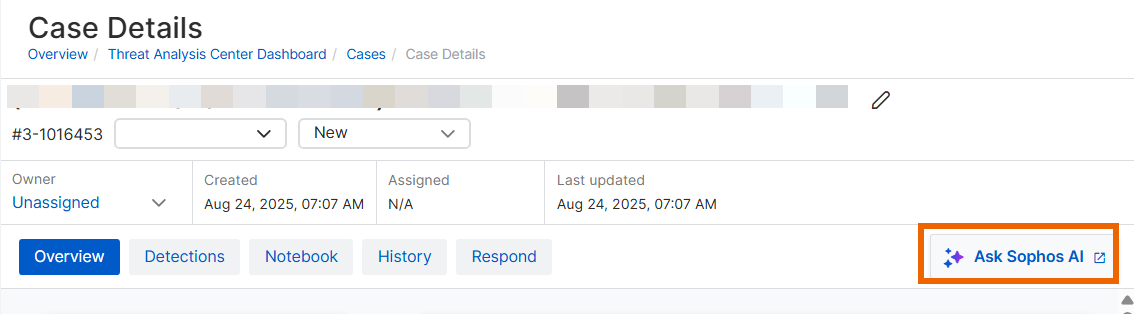

Preguntar a Sophos AI

Haga clic en Preguntar a Sophos AI en la parte derecha de la página si desea utilizar el asistente de IA de Sophos para investigar el caso. Para obtener ayuda sobre cómo utilizar el asistente, consulte Asistente de IA.

Nota

La opción Preguntar a Sophos AI está disponible independientemente de la pestaña en la que se encuentre.

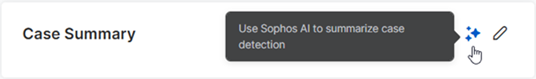

Resumen del caso

Puede utilizar Sophos AI para que le genere un resumen del caso.

-

En Resumen del caso, haga clic en el icono de IA.

Sophos AI analiza el caso y resume los detalles.

-

Si desea guardar el resumen, haga clic en Insertar. Para descartarlo, pulse la "X".

Si guarda el resumen, puede pulsar el icono Editar

y realizar cambios en él.

y realizar cambios en él.

También puede resumir el caso manualmente. Haga clic en el icono Editar ![]() e introduzca su resumen.

e introduzca su resumen.

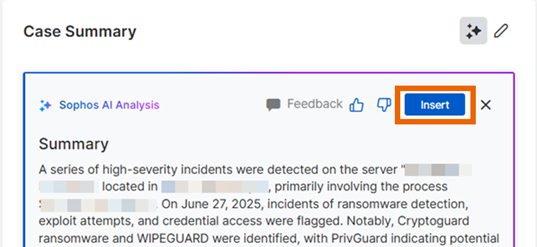

Análisis de línea de comandos

Puede utilizar Sophos AI para analizar el comando ejecutado por la amenaza que generó el caso.

En Análisis de la línea de comandos, pulse el icono de IA.

Sophos IA analiza la línea de comandos para descubrir las intenciones de la amenaza y su posible impacto. Si es necesario, desofusca el código, minimizando el esfuerzo necesario para evaluar la amenaza.

Entidades afectadas

Entidades afectadas enumera los dispositivos, usuarios, archivos, direcciones IP y procesos afectados por la amenaza detectada.

Pulse el nombre de un dispositivo para ver todos sus detalles en la página Ordenadores y servidores.

Restricción

Es posible que las entidades afectadas no se muestren en los casos creados manualmente, ya que no obtenemos los detalles de la detección inicial.

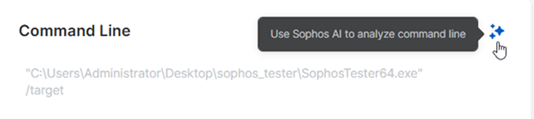

Tácticas de MITRE

El panel Tácticas de MITRE enumera todas las tácticas y técnicas de MITRE ATT&CK que hemos detectado.

Haga clic en la flecha desplegable situada junto a una táctica para ver la técnica.

Haga clic en el enlace situado junto a cualquier táctica o técnica, por ejemplo, Acceso a credenciales, para consultar sus detalles en el sitio web de MITRE.

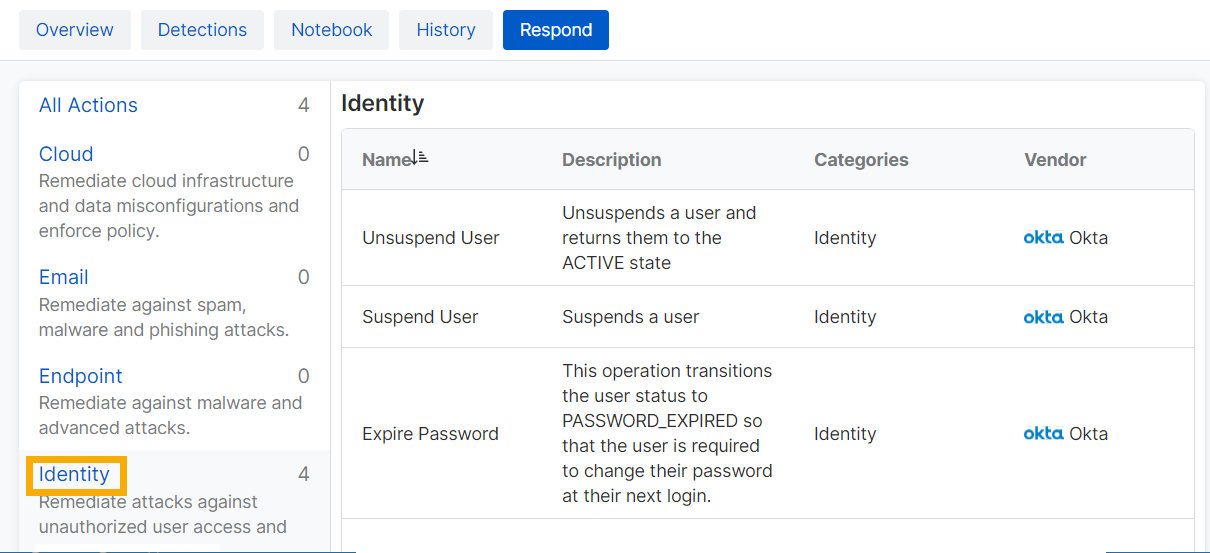

Responder a casos

La función Acción de respuesta no está disponible actualmente para la mayoría de las integraciones de productos de terceros.

En algunos casos, puede resolver problemas detectados a través de productos de terceros.

Para utilizar esta función, debe configurar una integración de Acción de respuesta con el producto de terceros que desea utilizar. Vaya a Productos y haga clic en su producto.

Nuestro ejemplo muestra cómo usar una acción de respuesta para suspender a un usuario comprometido. Para realizar una acción, haga lo siguiente:

- Haga clic en ID de caso junto a un caso para ver sus detalles.

- Seleccione la ficha Responder.

-

Busque la acción que desea. Haga clic en el tipo de producto Identidad para ver las acciones disponibles para ese tipo.

-

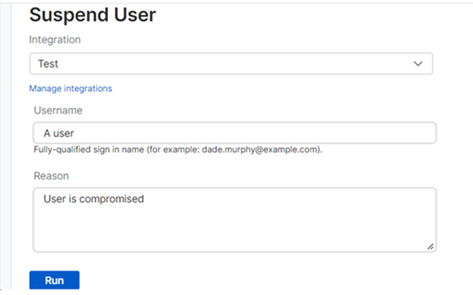

Haga clic en Suspender usuario.

-

En la página de detalles de la acción, introduzca la información requerida y una razón para la acción.

-

Haga clic en Ejecutar.