Integrar un AWS CloudTrail existente

Esta integración de AWS se retirará en el futuro. Puede seguir utilizando Sophos Cloud Optix para integrar AWS con Sophos Central mientras siga siendo compatible. Para obtener más información, consulte Sophos Cloud Optix.

Los clientes MSP Flex deben tener la licencia Public Cloud Integration Pack para utilizar esta función.

Si desea integrar un AWS CloudTrail existente con Sophos Central, debe configurarlo primero.

Para comprobar y configurar su registro de seguimiento, haga lo siguiente.

Revisar un registro de seguimiento

-

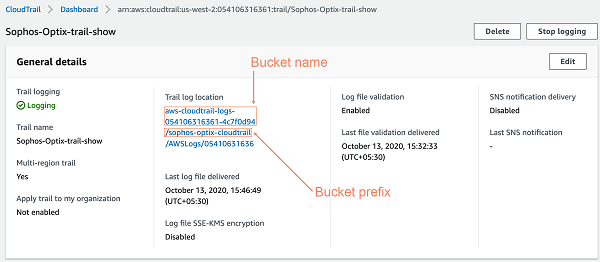

En AWS, vaya al panel de control de CloudTrail y copie el nombre del bucket de exportación.

Esto sirve para configurar el tema de SNS y se utiliza en Sophos Central más adelante.

-

También puede copiar el prefijo del bucket de S3 para utilizarlo más tarde. Los prefijos de los buckets son opcionales.

Para obtener más información sobre los prefijos de los buckets de S3, consulte los pasos para crear un nuevo bucket en la ayuda de Amazon. Consulte Creación de un registro de seguimiento.

La siguiente captura de pantalla muestra cómo seleccionar el nombre y el prefijo del bucket.

Configurar el tema de SNS y la política de acceso

- En AWS, cree un tema de SNS en la misma región en la que se utiliza su bucket de S3 para exportar CloudTrail, o edite un tema de SNS existente.

- Copie el nombre del tema de SNS.

-

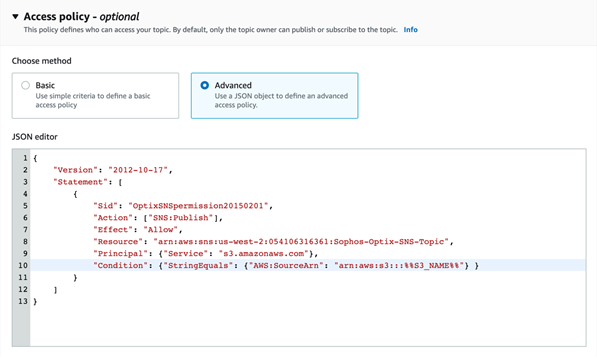

En el editor JSON, especifique la política de acceso de la siguiente manera:

- Sustituya el valor

Resourcepor el ARN de SNS que está utilizando. -

Sustituya el nombre del bucket en

Conditionpor el nombre del bucket de CloudTrail que copió anteriormente.La siguiente captura de pantalla muestra un editor JSON de temas de SNS con las líneas que se van a personalizar.

En AWS, la política de acceso se muestra como opcional, pero no es opcional con Sophos Central. Es necesaria para configurar las notificaciones de un bucket de S3.

- Sustituya el valor

-

Guarde el tema de SNS.

Configurar las notificaciones de un bucket de S3

- En AWS, vaya a su bucket de S3.

- Para configurar un nuevo evento de notificación, seleccione Properties > Events > Add notification.

- Compruebe que no tiene ninguna notificación establecida en los eventos de creación de CloudTrail.

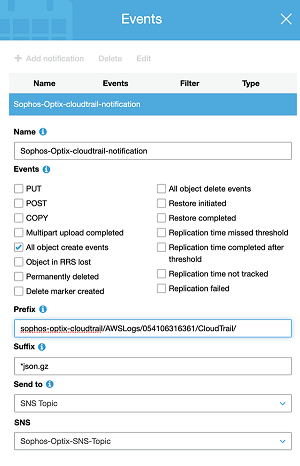

- Introduzca un nombre para el evento de notificación.

- Seleccione All object create events.

- Introduzca:

json.gzcomo Suffix value. -

Para crear el Prefix value, introduzca el prefijo del bucket que copió anteriormente, luego

/AWSLogs/, el ID de cuenta y, a continuación,/CloudTrail/.El formato debe ser:

<Bucket prefix>/AWSLogs/<AccountId>/Cloudtrail/Si utiliza un registro de seguimiento de CloudTrail gestionado por AWS Organisations, o exporta registros de seguimiento de varias cuentas a una única cuenta, debe crear un evento independiente para cada ID de cuenta.

-

Establezca Send to en

SNSy utilice el nombre del tema de SNS que creó anteriormente.La siguiente captura de pantalla muestra la configuración del menú Events.

-

Haga clic en Guardar.

Las notificaciones de operación correcta aparecen ahora en las propiedades del bucket de S3.

Vaya a Sophos Central y continúe con la integración de AWS CloudTrail.