Interroger les données DNS Protection avec Live Discover

Vous pouvez interroger vos données DNS Protection avec Live Discover dans le Centre d’analyse des menaces. Live Discover vous permet d’utiliser des requêtes SQL pour obtenir des données plus précises que les rapports dans Journaux et rapports. Par exemple, vous pouvez interroger des données DNS Protection, telles que le nombre de requêtes DNS par action de stratégie, domaine ou emplacement.

Pour utiliser Live Discover pour DNS Protection, allez dans Centre d’analyse des menaces > Live Discover et cliquez sur DNS Protection. Live Discover intègre des demandes Data Lake pour DNS Protection. Vous pouvez utiliser ces demandes, les modifier ou en créer de nouvelles. Pour modifier ces demandes ou en créer de nouvelles, activez le Mode Concepteur.

Remarque

Si vous créez une nouvelle demande pour DNS Protection, sélectionnez Data Lake comme Source.

Retrouvez plus de renseignements sur l’utilisation de Live Discover sur Live Discover.

Schéma Data Lake

Retrouvez plus de renseignements sur les tables et les données disponibles sur le schéma Data Lake dans le visualiseur de schéma.

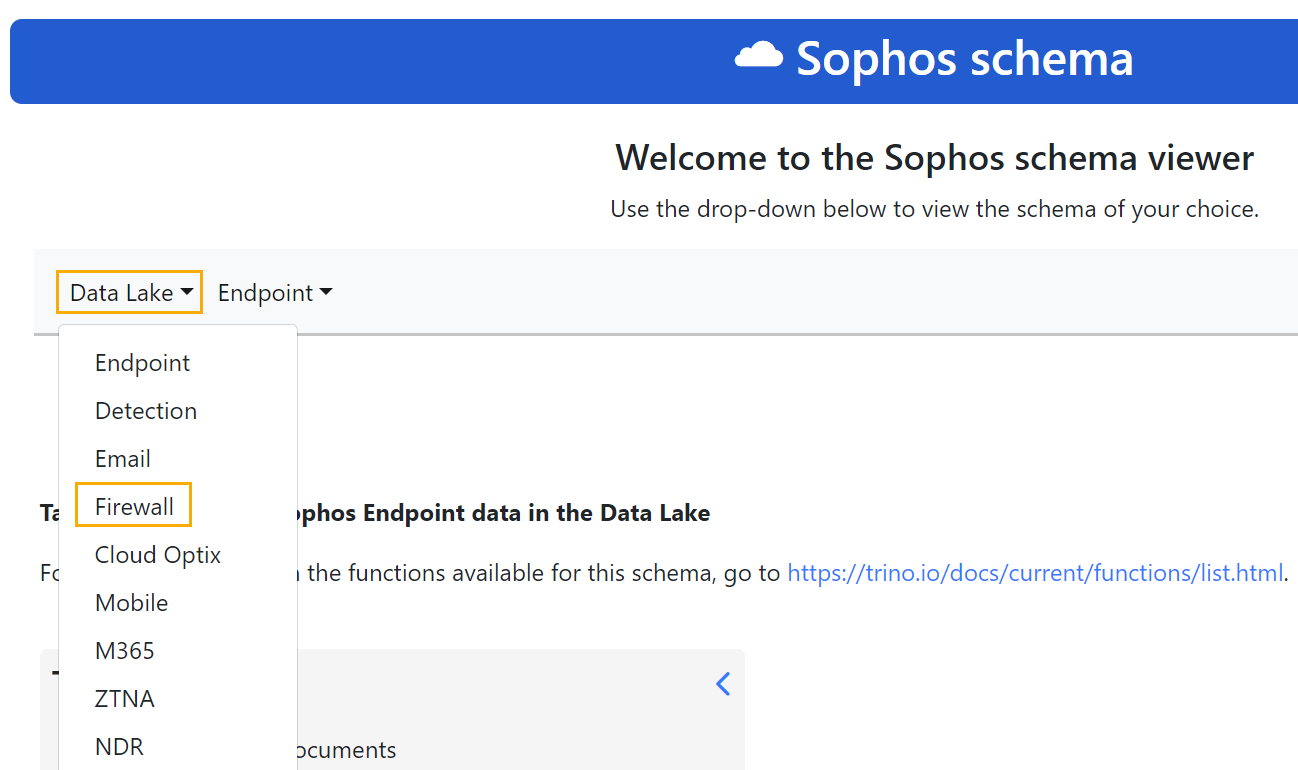

Pour ouvrir le visualiseur de schéma, procédez comme suit :

- Allez dans Centre d’analyse des menaces > Live Discover et cliquez sur DNS Protection.

- Assurez-vous que le Mode concepteur est activé.

-

Dans la section Demande, vous pouvez procédez comme suit :

- Pour modifier une demande, sélectionnez-la et cliquez sur Modifier.

- Pour créer une demande, cliquez sur Créer une nouvelle demande.

-

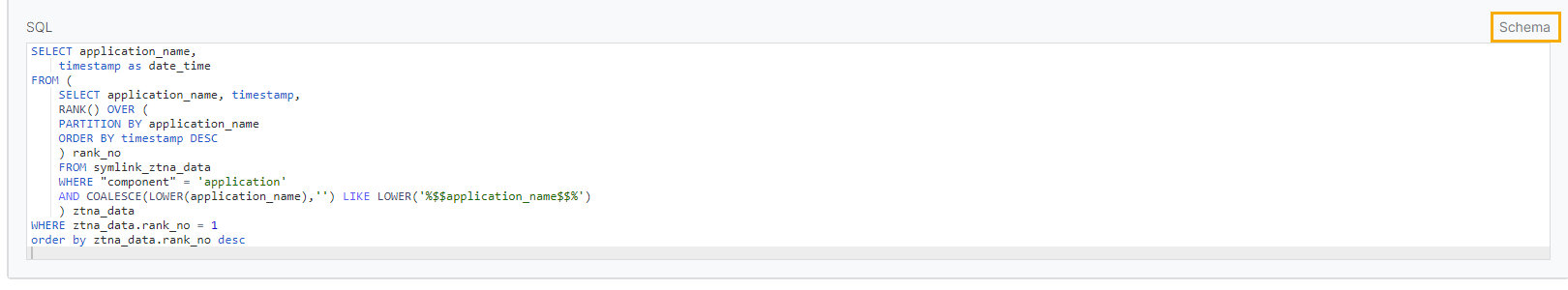

Dans le coin supérieur droit de la boîte de dialogue SQL, cliquez sur Schéma.

Le visualiseur de schéma s’ouvre dans un nouvel onglet.

-

Pour DNS Protection, dans la liste déroulante Data Lake, sélectionnez Pare-feu.

Actuellement, les noms des champs DNS Protection sont inclus dans la table de pare-feu (xgfw_data).

Noms des champs DNS Protection

Le tableau suivant décrit les noms des champs DNS Protection dans le Data Lake :

| Nom du champ | Description |

|---|---|

| action | Action effectuée sur la requête DNS conformément à la stratégie appliquée |

| octets | Somme de la taille de la requête DNS et de la taille de la réponse DNS |

| dns_qid | ID de la requête DNS |

| dns_qname | Nom de la requête DNS |

| dns_qtype | Type de requête DNS |

| dns_duration | Durée de la requête DNS en millisecondes |

| domaine | Nom du domaine interrogé |

| domain_category | Catégorie du domaine interrogé |

| domain_risk | Niveau de risque pour le domaine interrogé |

| résultats | Nombre de requêtes DNS |

| log_type | « DNS » indique qu’il s’agit d’un journal DNS Protection |

| log_component | « FE-DNS » indique qu’il s’agit d’un journal DNS Protection |

| object_name | Nom de la liste des domaines si l’action de stratégie était « Rejeter » et « Motif » était « Bloquer ou Autoriser le domaine personnalisé » |

| protocole | Protocole utilisé par la requête DNS |

| policy_name | Nom de la stratégie utilisée pour effectuer l’action |

| query_class | Classe de requête DNS, généralement IN |

| query_flags | Drapeaux de requête DNS associés à la requête DNS |

| query_size | Taille de la requête DNS en octets |

| reason | Raison pour laquelle l’action a été appliquée par la stratégie |

| response_code | Code de réponse de la requête DNS |

| response_records_num | Nombre d’enregistrements dans la réponse DNS |

| response_ip_num | Nombre d’adresses IP renvoyées pour la réponse DNS |

| resolved_ip | Adresses IP auxquelles la requête DNS a répondu |

| response_type | Type d’enregistrement DNS pour chacun des RRSets de la réponse DNS (par exemple, A, AAAA, CNAME) |

| response_name | Noms de domaine des enregistrements DNS renvoyés |

| response_class | Classe de requête DNS pour chacun des RRSets de la réponse DNS |

| response_ttl_list | Liste de la durée de vie (TTLS) des enregistrements dans la réponse DNS |

| response_size | Taille totale de la réponse DNS en octets |

| response | Texte de réponse DNS |

| riskscore | Valeur de risque associée au domaine interrogé |

| security_status | Indique si DNSSEC a été validé pour les réponses à la requête DNS |

| src_ip | Adresse IP source d’où provient la requête DNS |

| src_port | Port source d’où provient la requête DNS |

| src_location | Emplacement d’origine de la requête DNS |

| timestamp | Horodatage du traitement de la requête DNS |