Renseignements Dark Web

Vous retrouverez toutes les informations concernant les fuites découvertes dans vos domaines définis sur la page Renseignements Dark Web. Des détections sont uniquement générées pour les identités actives. Nous collectons et conservons néanmoins les données historiques liées à tous vos domaines. Retrouvez plus de renseignements à la section Foire aux questions ITDR.

Accéder à la page Renseignements Dark Web

Si vous accédez à la page Renseignements Dark Web depuis Mes produits > Identité, le tableau affiché sera filtré par défaut selon l’état de fuite Actif et l’état d'identité Actif.

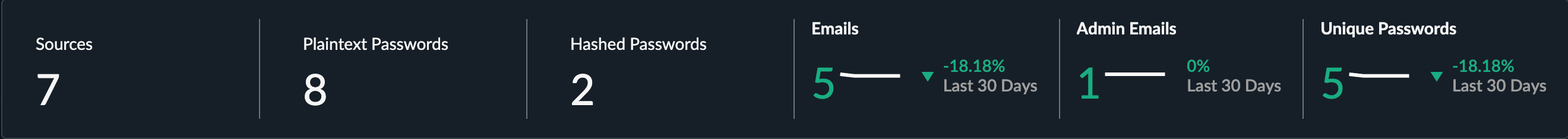

Alternativement, dans le widget Fuites d’identifiants sous Aperçu de la posture de risque lié à l’identité, cliquez sur l’une des métriques ci-dessous pour accéder à la page Renseignements Dark Web filtrée en fonction du critère choisi :

- Sources : Données filtrées selon l'état de fuite Actif.

- Mots de passe en clair : Données filtrées selon le type de mot de passe En clair avec un état de fuite Actif.

- Mots de passe hachés : Données filtrées selon le type de mot de passe Haché avec un état de fuite Actif.

- Emails : Données filtrées selon l'état de fuite Actif.

- Mots de passe uniques : Données filtrées selon l'état de fuite Actif.

- Emails administrateur : Données filtrées selon les comptes administrateur ayant l'état de fuite Actif.

Remarque

Les emails et les mots de passe uniques sont des métriques générales des données sous-jacentes et ne possèdent donc pas de filtres associés.

Métriques des Renseignements Dark Web

Les métriques affichées en haut de la page sont les mêmes que celles contenues dans le widget Fuites d’identifiants sous Aperçu de la posture de risque lié à l’identité et affichent les données relatives aux fuites actives.

Une fuite est considérée comme active lorsqu'une identité appartenant à l’un des fournisseurs d'identité définis est active, et que le changement de mot de passe le plus récent du compte associé a été effectué avant que la fuite initiale ne se produise.

Si la fuite détectée n’a aucune identité correspondante, l’enregistrement est considéré comme inactif. Ces enregistrements sont souvent liés à d'anciens utilisateurs et à des comptes supprimés.

Description des métriques de filtrage

- Sources : Le nombre de sources de fuite uniques actives contenant des données relatives à vos domaines.

- Mots de passe en clair : Le nombre de fuites actives contenant des mots de passe en clair.

- Mots de passe hachés : Le nombre de fuites actives contenant des mots de passe hachés.

- Emails : Le nombre de comptes email uniques actifs observés dans les données compromises.

- Emails administrateur : Le nombre de comptes email administrateur actifs observés dans les données compromises.

- Mots de passe uniques : Le nombre de mots de passe uniques actifs observés dans les données compromises.

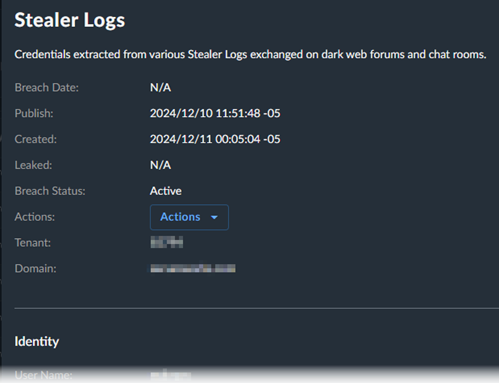

Explorer les fuites

Vous pouvez analyser les données en utilisant une combinaison de filtres, pour obtenir des informations sur les fuites ainsi que sur les utilisateurs concernés. Vous pouvez également trier les données selon les horodatages suivants :

- Date de publication : Date à laquelle l'enregistrement a été initialement trouvé dans les ensembles de données.

- Date de fuite : Date à laquelle l'enregistrement est devenu disponible au public.

- Date de violation : Date à laquelle l'incident s'est produit. Ces données ne sont pas toujours disponibles.

Une fuite peut contenir plusieurs enregistrements liés au même utilisateur, par exemple lorsque les données ont été identifiées dans une source de fuite générique (combolistes, etc.) ou lorsque l'utilisateur est apparu plusieurs fois dans le même ensemble de données. Par conséquent, le même utilisateur peut apparaitre plusieurs fois au sein d'une même source de fuite.

États de fuite

La page Renseignements Dark Web affiche les fuites avec un état Actif ou Inactif.

Fuites actives

Les fuites portent l'état Actif s'il y a une identité correspondante et que le changement de mot de passe le plus récent du compte associé a eu lieu avant la date de fuite initiale.

Fuites inactives

Les fuites portent l'état Inactif dans les cas suivants :

- Aucune identité correspondante n’a été trouvée chez les fournisseurs d'identité définis.

- La dernière modification du mot de passe a eu lieu après la date de la fuite.

- Le mot de passe du compte a été modifié récemment.

- Le compte a été désactivé ou supprimé.

- Une détection associée a été résolue ou rejetée.

Consulter les détails de la fuite

Cliquez sur le champ Source pour ouvrir un panneau affichant des détails supplémentaires sur la fuite et l'identité liée, s’ils sont disponibles.

Prendre des actions de réponse

Si vous avez choisi d'autoriser les actions de réponse, vous pourrez les exécuter depuis le tableau ou le panneau de détails de la fuite pour n’importe quelle identité liée.

- Cliquez sur Actions.

- Choisissez l'action de réponse que vous souhaitez exécuter.

- Suivez les invites.

Remarque

Le bouton Actions est désactivé si aucune correspondance d’identité n’a été trouvée.