Identifiants Managed Risk

Les scans authentifiés de Managed Risk sont capables d’identifier des vulnérabilités dans votre réseau interne que les scans non authentifiés pourrait manquer.

Cette page vous explique comment créer et gérer les identifiants nécessaires pour lancer des scans authentifiés.

Avant de commencer

Avant d'ajouter des identifiants, assurez-vous de configurer vos systèmes afin d’autoriser les scans authentifiés. Utilisez les liens dans les sections ci-dessous pour consulter les exigences de configuration détaillées pour chaque système d’exploitation.

Windows

Pour les conditions requises sur Windows, consultez Tenable : Credentialed Checks on Windows.

Suivez les meilleures pratiques ci-dessous :

-

Créez des comptes administrateurs locaux pour le contrôle. Utilisez les comptes du groupe Administrateurs locaux, et non du groupe Administrateurs de domaine, pour contrôler les systèmes Windows communs. Ceci permettra de limiter l'exposition potentielle des identifiants.

-

Créez des contrôles réservés aux contrôleurs de domaine en utilisant des identifiants d’administrateur de domaine correctement sécurisés. Ceci évitera que ces identifiants puissants soient utilisés ailleurs.

Pour obtenir des conseils sur le renforcement des paramètres de stratégie Active Directory associés à ces identifiants, voir Additional Tenable Guidance.

macOS

Pour les conditions requises sur macOS, consultez Tenable : Credentialed Checks on macOS.

Linux

Pour les conditions requises sur Linux, consultez Tenable : Credentialed Checks on Linux.

Ajouter un identifiant

Pour ajouter un identifiant, procédez de la manière suivante :

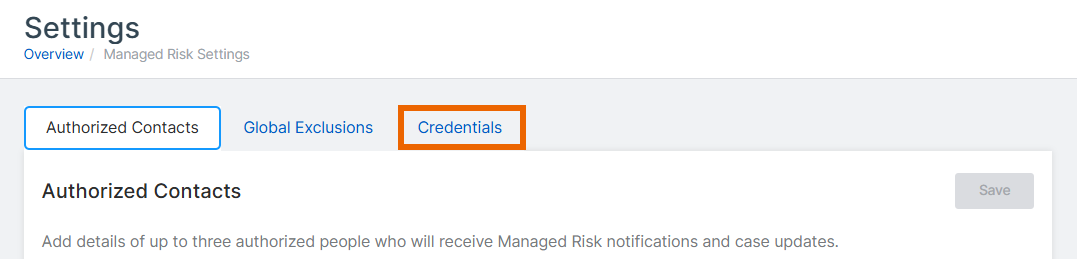

- Allez dans Managed Risk > Paramètres.

-

Sélectionnez l’onglet Identifiants.

-

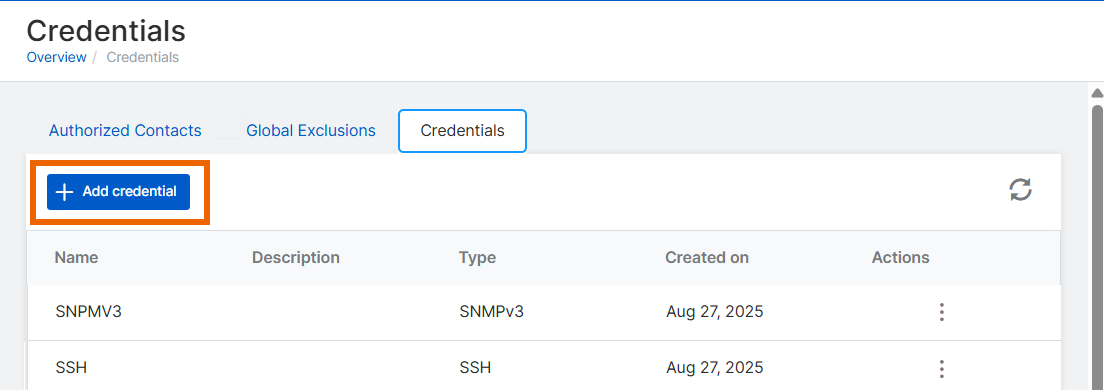

Cliquez sur Ajouter l’identifiant.

-

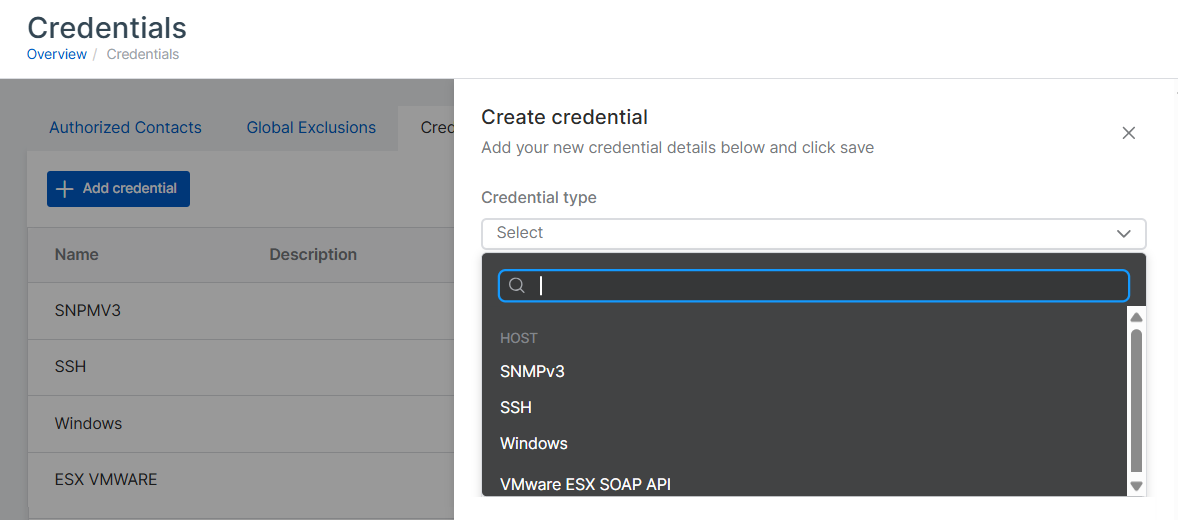

Dans Créer l’identifiant, sélectionnez le type d’identifiant approprié pour votre environnement :

- SNMPv3 : Pour les appareils réseau prenant en charge SNMP version 3.

- SSH : Pour les systèmes UNIX/Linux/macOS.

- Windows : Pour une authentification locale ou de domaine Windows.

- API SOAP VMware ESX : Pour les hôtes VMware ESX/ESXi.

Remarque

Managed Risk ne prend pas en charge l'authentification en texte brut.

-

Pour créer les identifiants, suivez les étapes ci-dessous. Cliquez sur l'onglet correspondant à votre type d’identifiant.

Pour ajouter des identifiants SNMPv3, procédez de la manière suivante :

- Dans Type d'identifiant, sélectionnez SNMPv3.

- Saisissez un Nom d’identifiant unique.

- (Facultatif) Ajoutez une Description pour plus facilement identifier l’identifiant.

- Saisissez le Nom d’utilisateur du compte SNMPv3.

- Indiquez le numéro de Port. Le nombre par défaut est 161.

- Dans Niveau de sécurité, sélectionnez Authentification et confidentialité. Il s’agit actuellement de la seule option disponible, qui utilise à la fois l'authentification et le chiffrement.

- Sélectionnez un Algorithme de chiffrement : SHA-256, SHA-384 ou SHA-512.

- Saisir le mot de passe d’authentification.

- Sélectionner un algorithme de confidentialité. AES-256 ou AES-256C.

- Saisissez le mot de passe de confidentialité.

- Cliquez sur Créer pour enregistrer l’identifiant.

Pour ajouter des identifiants Windows, procédez de la manière suivante :

- Sous Type d'identifiant, sélectionnez Windows.

- Saisissez un Nom d’identifiant unique.

- (Facultatif) Ajoutez une Description pour plus facilement identifier l’identifiant.

-

Sélectionnez la Méthode d’authentification :

- Kerberos : Authentification Kerberos pour les environnements de domaine

- Hachage NTLM : Authentification basée sur le hachage NTLM

- Mot de passe : Authentification standard par nom d'utilisateur et mot de passe

Si vous avez sélectionné l’authentification Kerberos, procédez comme suit :

- Saisissez le Nom d’utilisateur.

- Saisissez le Mot de passe.

- Saisissez le Domaine.

- Saisissez l’adresse du Centre de distribution de clés (KDC).

- Saisissez le Port KDC. Le nombre par défaut est 88.

- Sélectionnez le protocole Transport KDC : TCP ou UDP.

- Saisissez le Royaume.

Si vous avez sélectionné l'authentification par hachage NTLM, procédez de la manière suivante :

- Saisissez le Nom d’utilisateur.

- Saisissez le Hachage.

- Saisissez le Domaine.

Si vous avez sélectionné l’authentification Mot de passe, procédez comme suit :

- Saisissez le Nom d’utilisateur.

- Saisissez le Mot de passe.

- Saisissez le Domaine (facultatif).

-

Cliquez sur Créer pour enregistrer l’identifiant.

Pour tester l’identifiant, aller ici Identifiants Managed Risk supprimés.

Pour garantir la réussite du scan Windows, suivez les étapes de configuration dans Tenable: Credentialed Checks on Windows.

- Sous Type d’identifiant, sélectionnez SSH.

- Saisissez un Nom d’identifiant unique.

- (Facultatif) Ajoutez une Description pour plus facilement identifier l’identifiant.

-

Sélectionner la Méthode d’authentification.

- Kerberos : Authentification Kerberos pour les environnements intégrés

- Mot de passe : Authentification standard par nom d'utilisateur et mot de passe

- Clé publique : Authentification à l'aide de paires de clés SSH

Si vous avez sélectionné l’authentification Kerberos, procédez comme suit :

- Saisissez le Nom d’utilisateur.

- Saisissez l’adresse du Centre de distribution de clés (KDC).

- Saisissez le Port KDC. Le nombre par défaut est 88.

- Sélectionnez le protocole Transport KDC : TCP ou UDP.

- Saisissez le Royaume.

Si vous avez sélectionné l’authentification Mot de passe, procédez comme suit :

- Saisissez le Nom d’utilisateur.

- Saisissez le Mot de passe.

- Sélectionnez l'option Élever les privilèges avec si nécessaire.

Si vous avez sélectionné l’authentification Clé publique, procédez comme suit :

- Saisissez le Nom d’utilisateur.

-

Pour la Clé privée, cliquez sur Ajouter un fichier pour télécharger votre fichier de clé privée, ou copiez - collez directement votre clé privée.

Remarque

Seules les clés OpenSSH RSA et DSA sont prises en charge.

-

Saisissez la Phrase secrète de la clé privée (si votre clé est protégée).

-

Sous Élever les privilèges avec, sélectionnez l'option appropriée :

- Rien : Ne pas utiliser l'élévation de privilèges.

- sudo : Utiliser sudo pour l'élévation de privilèges.

- Saisissez l'utilisateur sudo (le compte vers lequel effectuer l’élévation).

- Saisissez le mot de passe sudo (si nécessaire).

-

(Facultatif) Saisissez Cibles pour prioriser les identifiants : noms d'hôtes, adresses IP ou plages CIDR (séparés par des virgules ou des espaces).

- Cliquez sur Créer pour enregistrer l’identifiant.

Pour la configuration de l’authentification basée sur l’hôte SSH, voir Configure a Tenable Nessus Scan for SSH Host-Based Checks.

- Sous Type d'identification, sélectionnez VMware ESX SOAP API

- Saisissez un Nom d’identifiant unique.

- (Facultatif) Ajoutez une Description pour plus facilement identifier l’identifiant.

-

Dans Méthode d'authentification ESX SOAP API, sélectionnez Nom d'utilisateur et Mot de passe. Il s’agit de la seule option disponible actuellement.

- Veuillez saisir le Nom d'utilisateur du compte VMware disposant des privilèges administratifs.

- Veuillez saisir le mot de passe du compte.

-

Cliquez sur Créer pour enregistrer l’identifiant.

Pour effectuer un scan complet, le compte doit disposer d'un accès administratif à l'hôte VMware ESX/ESXi. Ce type d'identifiant est spécifiquement conçu pour scanner les environnements de virtualisation VMware.

Modifier un identifiant

Pour modifier un identifiant, procédez comme suit :

- Allez dans Managed Risk > Paramètres.

- Sélectionnez l’onglet Identifiants.

- Recherchez l’identifiant que vous souhaitez modifier dans la liste.

- Dans la colonne Actions, cliquez sur les trois points

.

. - Sélectionnez Modifier.

- Effectuez les modifications souhaitées.

- Cliquez sur Mettre à jour.

Supprimer un identifiant

- Allez dans Managed Risk > Paramètres.

- Sélectionnez l’onglet Identifiants.

- Sélectionnez l’identifiant que vous voulez supprimer de la liste .

- Dans la colonne Actions, cliquez sur les trois points

.

. - Sélectionnez Supprimer.

- Dans la boîte de dialogue de confirmation, cliquez sur Confirmer pour supprimer définitivement l’identifiant.

Lorsque vous supprimez un identifiant, nous le retirons de toutes les configurations de scan où elle était utilisée. Cela pourrait affecter les futurs scans qui ont été configurés pour l'utiliser.

Rafraîchir la liste des identifiants

Pour rafraîchir la liste des identifiants, cliquez sur l'icône Actualiser ![]() en haut à droite de la liste.

en haut à droite de la liste.

Résolution des problèmes

Si vous rencontrez des problèmes avec les identifiants Managed Risk, procédez de la manière suivante :

- Assurez-vous que les règles de pare-feu autorisent le trafic provenant de l’adresse IP de l’appliance de contrôle.

- Vérifiez que le service Remote Registry est en cours d’exécution sur les systèmes cibles.

Retrouvez plus de renseignements sur le test des identifiants sur Identifiants Managed Risk supprimés.