Stratégies

Vous pouvez utiliser des stratégies pour remplacer les paramètres de la stratégie de base afin de mieux répondre aux besoins de votre organisation. Chaque stratégie a une fonction générale (Autoriser, Bloquer ou Avertir) qui détermine comment l'accès au web est géré. Pour créer une stratégie, choisissez sa fonction générale, définissez les conditions auxquelles elle s'applique et définissez les actions spécifiques se rapportant à ces conditions.

Vous pouvez par exemple créer une stratégie qui permet aux utilisateurs du groupe Finance d'accéder à tous les sites web liés aux affaires et de télécharger des fichiers depuis ces sites, mais qui ne les autorise pas à téléverser des fichiers ou de copier des données en dehors de Protected Browser.

Conditions

Les conditions désignent les critères de correspondance s’appliquant à la stratégie.

Vous pouvez spécifier les critères de correspondance suivants pour les utilisateurs et les appareils :

- Groupes d’utilisateurs

- Posture des appareils tels que Windows ou MAC

Ces deux critères utilisent l’opération ET. Par conséquent, les deux critères devront correspondre pour que la stratégie s'applique.

Vous pouvez spécifier les critères de correspondance de destination suivants :

- Groupes d'applications

- Listes de sites

- Catégories Web

Les critères de destination utilisent l’opération OU. Par conséquent, le navigateur applique la stratégie si l'un des critères correspond.

Vous devez ajouter des groupes d’utilisateurs à Sophos Central avant de les sélectionner comme critères de correspondance dans une stratégie. Voir Configurer des utilisateurs et des répertoires.

Vous devez ajouter des postures d'appareils, des groupes d'applications, des listes de sites et des catégories web en tant qu'objets de stratégie avant de les sélectionner comme critères de correspondance dans une stratégie. Voir Objets de stratégie.

Profils d’action

Vous pouvez utiliser des profils d'action pour appliquer des protections relatives au téléchargement, au téléversement et au mouvement des données aux conditions sélectionnées.

Protection des téléchargements

Vous pouvez autoriser, bloquer ou contrôler les téléchargements de fichiers pour les conditions sélectionnées.

Vous pouvez spécifier l'un des profils d'action suivants :

- Bloquer tous les téléchargements : Bloque tous les téléchargements de fichiers.

- Autoriser tous les téléchargements sans les contrôler : Autorise tous les téléchargements de fichiers sans les contrôler ni vérifier la réputation de leurs URL.

- Contrôler les téléchargements risqués et les bloquer s'ils ne peuvent pas être contrôlés: Contrôle tous les fichiers texte, Microsoft Office et PDF, vérifie la réputation de leurs URL et bloque les fichiers non contrôlables.

- Contrôler les téléchargements risqués et les autoriser s'ils ne peuvent pas être contrôlés: Contrôle tous les fichiers texte, Microsoft Office et PDF, vérifie la réputation de leurs URL et autorise les fichiers non contrôlables.

- Contrôler uniquement les téléchargements exécutables: Contrôle tous les fichiers binaires et exécutables, vérifie la réputation de leurs URL et autorise les fichiers non contrôlables.

Remarque

Le navigateur contrôle tous les fichiers en fonction de leur réputation en utilisant la liste extensible Sophos (SXL). Dans certains cas, des fichiers spécifiques sont contournés et contrôlés par Sophos Intellix pour un contrôle plus approfondi.

Protection des téléversements

Vous pouvez autoriser, bloquer ou contrôler les téléversements de fichiers selon les conditions sélectionnées.

Vous pouvez spécifier l'un des profils d'action suivants :

- Bloquer tous les téléversements: Bloque tous les téléversements de fichiers.

- Autoriser tous les téléversements sans les contrôler: Autorise tous les téléversements de fichiers sans les contrôler ni vérifier la réputation de leurs URL.

- Contrôler les téléversements de fichiers risqués et les bloquer s'ils ne peuvent pas être contrôlés: Contrôle tous les fichiers texte, Microsoft Office et PDF, vérifie la réputation de leurs URL et bloque les fichiers non contrôlables.

- Contrôler les téléversements de fichiers risqués et les autoriser s'ils ne peuvent pas être contrôlés: Contrôle tous les fichiers texte, Microsoft Office et PDF, vérifie la réputation de leurs URL et autorise les fichiers non contrôlables.

- Bloquer les téléversements de documents et de texte, contrôler les autres types de fichiers: Bloque tous les fichiers doc ou texte, les contrôle et vérifie la réputation des URL d'autres types de fichiers; autorise les fichiers non contrôlables.

Remarque

Le navigateur contrôle tous les fichiers en fonction de leur réputation en utilisant la liste extensible Sophos (SXL). Dans certains cas, des fichiers spécifiques sont contournés et contrôlés par Sophos Intellix pour un contrôle plus approfondi.

Limite des données

Vous pouvez autoriser, bloquer ou afficher un avertissement pour des actions telles que la capture d'écran et le partage d'écran, l'impression, l'enregistrement de pages web et les actions du presse-papiers telles que couper, copier et coller.

Remarque

Les limites liées au presse-papiers ne s'appliquent pas à la barre d'adresse du navigateur.

Le tableau suivant décrit tous les profils d’action de limite des données disponibles :

| Actions de limite des données | Description |

|---|---|

| Tout autoriser | Autorise toutes les actions. |

| Limiter les données aux destinations définies dans cette stratégie | Limite les données aux destinations sélectionnées dans la stratégie. Par exemple, sous Groupes d'applications, si vous avez sélectionné Jira et Salesforce, vous pouvez couper, copier et coller des données dans ces applications. Vous ne pourrez pas coller des données dans d'autres applications. |

| Limiter les données aux destinations définies dans la stratégie - autoriser et enregistrer les contournements | Limite les données aux destinations sélectionnées dans la stratégie, mais enregistre toutes les actions autorisées. Par exemple, sous Groupes d'applications, si vous avez sélectionné Jira et Salesforce, vous pouvez couper, copier et coller des données dans ces applications. Vous ne pourrez pas coller des données dans d'autres applications. Les actions couper, copier et coller sont enregistrées. |

| Limiter les données aux destinations définies dans la stratégie - autoriser le collage depuis l'extérieur | Limite les données aux destinations sélectionnées dans la stratégie. Par exemple, sous Groupes d'applications, si vous avez sélectionné Jira et Salesforce, vous pouvez couper et copier des données dans ces applications. Vous pouvez coller des données vers et depuis d'autres applications. |

| Restreindre les données au périmètre de Protected Browser | Garde toutes les données au sein du navigateur. Vous pouvez couper, copier et coller des données uniquement dans le navigateur. Vous pouvez coller du texte provenant d’autres emplacements dans le navigateur. |

Le tableau suivant montre ce que chaque profil d'action de limite autorise ou bloque :

| Actions de limite des données | Paramètres |

|---|---|

| Tout autoriser | Capture d'écran, partage et enregistrement : Autorisé Impression : Autorisée Enregistrer la page : Autorisée Couper, copier, coller : Autorisée |

| Limiter les données aux destinations définies dans cette stratégie | Capture d'écran, partage et enregistrement : Bloqué Autoriser les utilisateurs à contourner temporairement la protection contre la capture d'écran, le partage et l'enregistrement : Non Impression : Bloqué Enregistrer la page : Bloqué Couper, copier, coller : Tout est autorisé, mais vous ne pouvez pas coller du texte en dehors des destinations sélectionnées. Autoriser le collage à partir de sources externes : Non |

| Limiter les données aux destinations définies dans la stratégie - autoriser et enregistrer les contournements | Capture d'écran, partage et enregistrement : Bloqué Autoriser les utilisateurs à contourner temporairement la protection contre la capture d'écran, le partage et l'enregistrement : Oui Impression : Autorisée après un avertissement Enregistrer la page : Autorisé après un avertissement Couper, copier, coller : Autorisé, mais vous ne pouvez pas coller du texte en dehors des destinations sélectionnées. Autoriser le collage à partir de sources externes : Non |

| Limiter les données aux destinations définies dans la stratégie - autoriser le collage depuis l'extérieur | Capture d'écran, partage et enregistrement : Bloqué Autoriser les utilisateurs à contourner temporairement la protection contre la capture d'écran, le partage et l'enregistrement : Non Impression : Bloqué Enregistrer la page : Bloqué Couper, copier, coller : Les actions couper et copier sont bloquées. Le collage est autorisé. Autoriser le collage à partir de sources externes : Oui |

| Restreindre les données au périmètre de Protected Browser | Capture d'écran, partage et enregistrement : Bloqué Autoriser les utilisateurs à contourner temporairement la protection contre la capture d'écran, le partage et l'enregistrement : Non Impression : Bloqué Enregistrer la page : Bloqué Couper, copier, coller : Autorisé, mais uniquement dans le navigateur. Autoriser le collage à partir de sources externes : Oui |

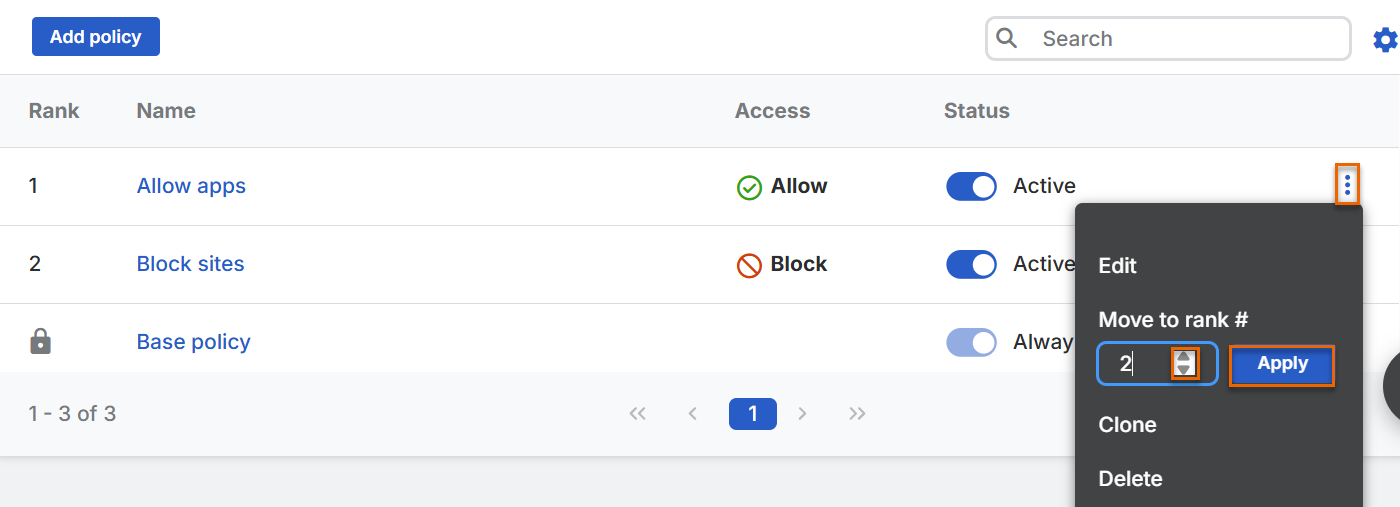

Évaluation des stratégies

Protected Browser évalue les stratégies dans l'ordre indiqué dans le tableau des stratégies et applique la première qui correspond aux conditions définies. Ainsi, le Rang d'une stratégie détermine comment le navigateur évalue la stratégie. Plus le numéro est bas, plus sa priorité d’évaluation est élevée. Si une stratégie est classée 1, elle est évaluée avant toutes les autres stratégies du tableau. Si toutes les conditions de la stratégie correspondent, le navigateur n'évalue pas les stratégies restantes dans le tableau.

Si vous souhaitez que le navigateur évalue une stratégie de basse priorité dans le tableau avant les stratégies de priorité plus élevée, changez le rang de la stratégie. Par exemple, si vous souhaitez que le navigateur évalue une stratégie classée 4 avant les stratégies classées 2 et 3, remplacez le rang de cette stratégie par 2.

Détails de la stratégie

L'onglet Stratégies répertorie la stratégie de base et toutes les stratégies que vous avez créées. Il affiche les détails suivants pour chaque stratégie :

- Rang : Indique le rang de la stratégie.

- Nom : Indique le nom de la stratégie.

- Accès : Indique si la fonction générale de la stratégie est Autoriser, Bloquer ou Avertir.

- État : Indique si la stratégie est Active ou Inactive. Si elle est Active, le navigateur évalue la stratégie en fonction de son rang. Si elle est Inactive, le navigateur n'évalue pas la stratégie. Pour changer le statut de la stratégie, activez-la ou désactivez-la et cliquez sur Mettre à jour.

Mettre à jour les stratégies

Vous pouvez mettre à jour les stratégies de la manière suivante :

- Pour modifier une stratégie, cliquez sur son nom ou les trois points et cliquez sur Modifier.

- Pour cloner une stratégie, cliquez sur les trois points et cliquez sur Cloner.

-

Pour supprimer une stratégie, cliquez sur les trois points et cliquez sur Supprimer.

Remarque

Vous ne pouvez pas supprimer ou cloner la stratégie de base ni changer son rang.

-

Pour changer le rang d'une stratégie, procédez de la manière suivante :