Enquêter sur les dossiers

Cette page correspond uniquement aux dossiers « Auto-gérés ».

Vous pouvez enquêter sur les dossiers en utilisant les informations et les outils fournies sur la page de Détails du dossier.

Nous vous recommandons également d'utiliser notre assistant IA pour en savoir plus sur la détection et obtenir des suggestions d'action. Voir assistant AI.

Conservez un enregistrement de votre enquête sur l'onglet Carnet de notes situé sur la page Détails du dossier.

Dans certains cas, vous pourrez également répondre à la menace depuis le même endroit. Voir Répondre aux dossiers.

Enquêter sur un dossier

Pour commencer une investigation, procédez de la manière suivante :

-

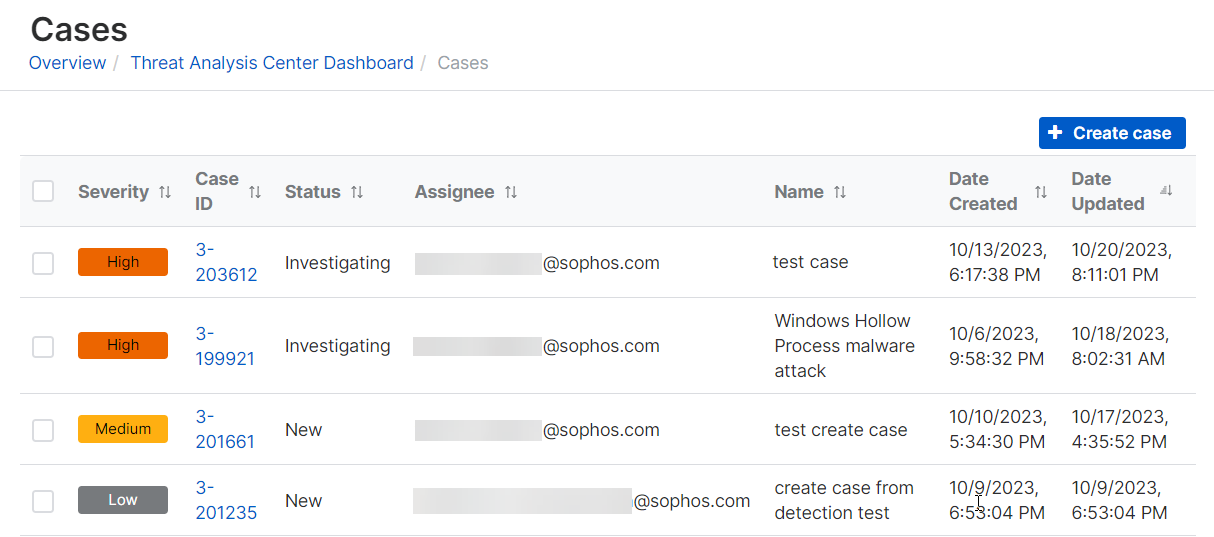

Allez sur la page Dossiers.

-

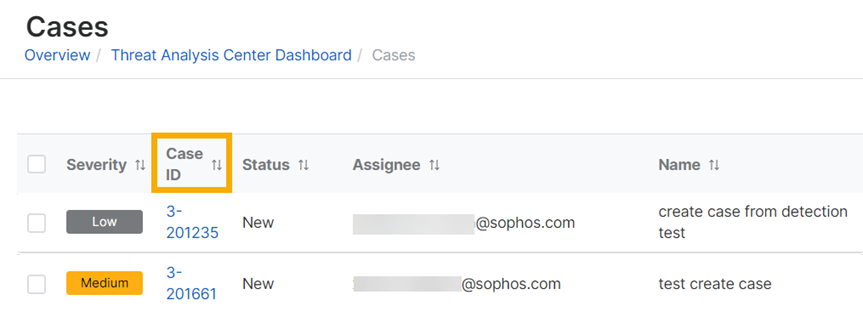

Cliquez sur l'ID de dossier du dossier.

-

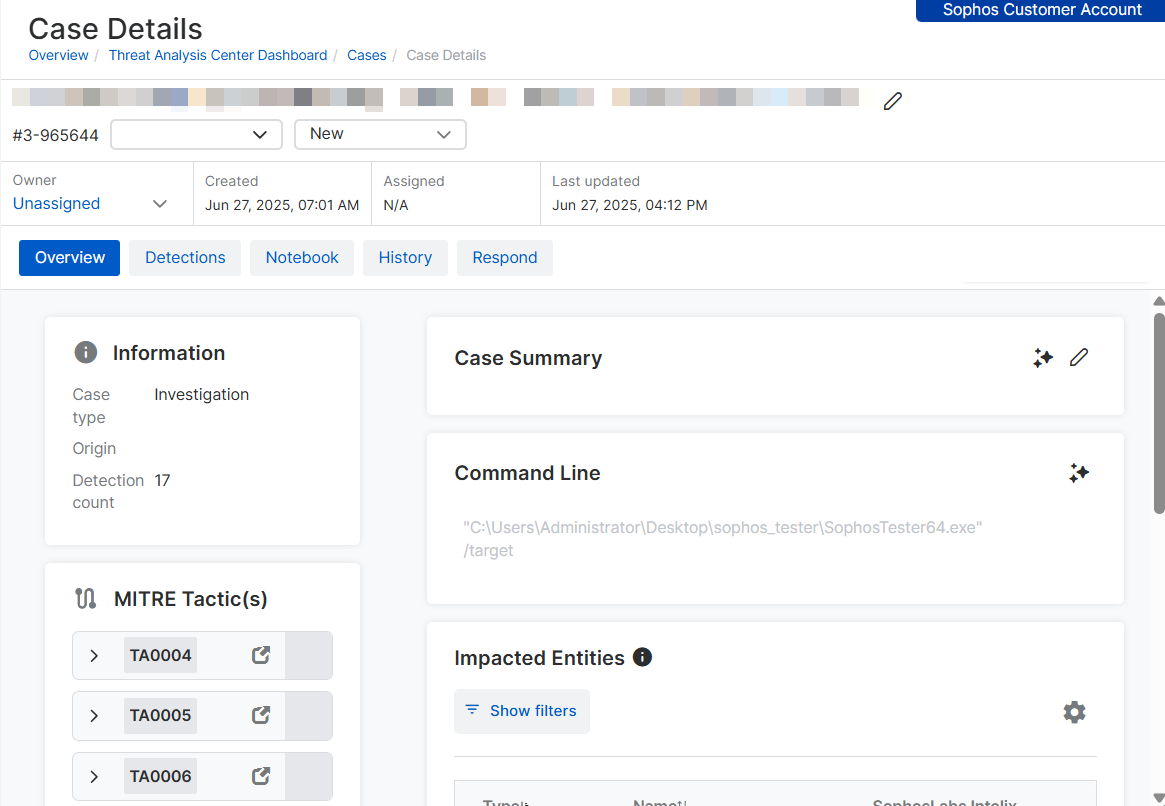

Sur l'onglet Aperçu, vous trouverez des informations sur la détection qui a généré le dossier et pourrez commencer votre analyse en utilisant les outils d'IA de Sophos.

Vous pouvez procéder comme suit :

- Utilisez l’assistant Sophos AI pour mener une investigation. Voir Demander à Sophos AI.

- Résumer les données connues sur le dossier. Voir Résumé du dossier.

- Analyser la commande exécutée par la menace. Voir Analyse par ligne de commande.

- Vérifier quels appareils et utilisateurs ont été touchés. Voir Entités impactées.

- Découvrir quelles tactiques et techniques d’attaque ont été utilisées. Voir Tactiques MITRE ou consulter les détails de détection.

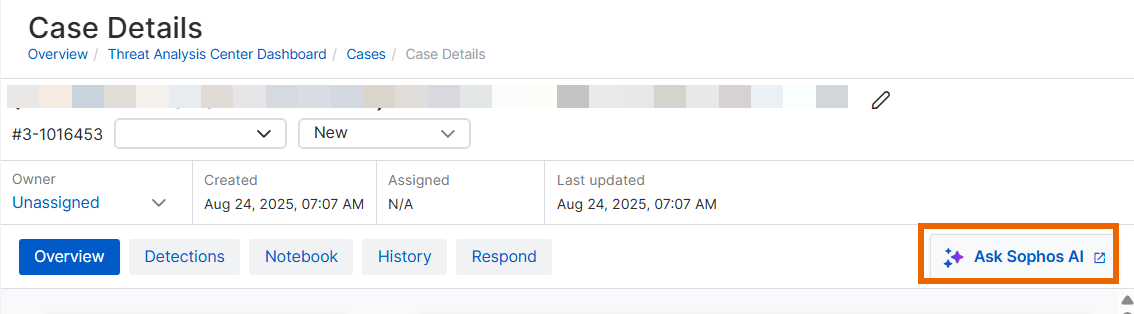

Demander à Sophos AI

Cliquez sur Demander à Sophos AI sur la droite de la page pour utiliser l’assistant Sophos AI afin de mener une investigation sur le dossier. Retrouvez plus d’aide sur l’utilisation de l’assistant sur assistant AI.

Remarque

L’option Demander à Sophos AI est disponible sur toutes les pages à onglets sur laquelle vous vous trouvez.

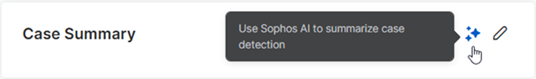

Résumé du dossier

Vous pouvez utiliser Sophos AI pour générer un résumé du dossier à votre place.

-

Dans Résumé du dossier, cliquez sur l'icône IA.

Sophos AI analyse le dossier et résume les détails.

-

Si vous souhaitez enregistrer le résumé, cliquez sur Insérer. Pour le supprimer, cliquez sur X.

Si vous enregistrez le résumé, vous pourrez cliquer sur l'icône Modifier

et le modifier ultérieurement.

et le modifier ultérieurement.

Alternativement, vous pouvez résumer le dossier manuellement. Cliquez sur l'icône Modifier ![]() et saisissez votre propre résumé.

et saisissez votre propre résumé.

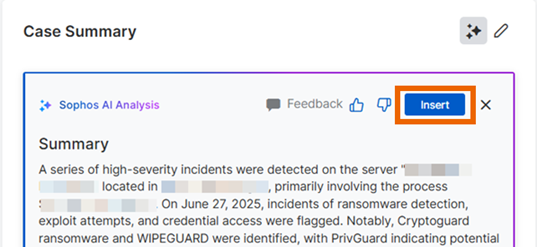

Analyse par ligne de commande

Vous pouvez utiliser Sophos AI pour analyser la ligne de commande exécutée par la menace qui a généré le dossier.

Dans Ligne de commande, cliquez sur l'icône IA.

Sophos AI analyse la ligne de commande pour découvrir les intentions de la menace et son impact potentiel. Si nécessaire, elle peut révéler le code, ce qui permet de faciliter l’évaluation d’une menace.

Entités impactées

Entités impactées répertorie les appareils, utilisateurs, fichiers, adresses IP et processus affectés par la menace détectée.

Cliquez sur un nom d’appareil pour voir tous les détails dans la page Ordinateurs et serveurs.

Restriction

Les entités impactées sont susceptibles de ne pas s’afficher pour les dossiers créés manuellement car nous ne disposons pas des détails de détection initiaux.

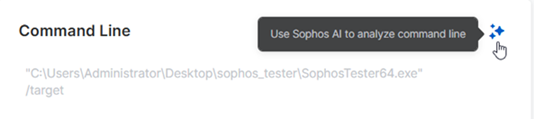

Tactiques MITRE

Le volet Tactiques MITRE répertorie toutes les tactiques et techniques MITRE ATT&CK que nous avons détectées.

Cliquez sur la flèche située à côté d’une tactique pour afficher les détails de la technique.

Cliquez sur le lien à côté de la tactique ou technique de votre choix, par exemple Accès aux identifiants, pour accéder aux détails la concernant sur le site Web de MITRE.

Répondre aux dossiers

La fonction Action de réponse n’est actuellement pas compatible avec la plupart des intégrations de produits tiers.

Dans certains cas, vous pourrez résoudre les problèmes détectés par des produits tiers.

Pour utiliser cette fonction, configurez une intégration Action de réponse avec le produit tiers que vous souhaitez utiliser. Allez dans Produits et cliquez sur votre produit.

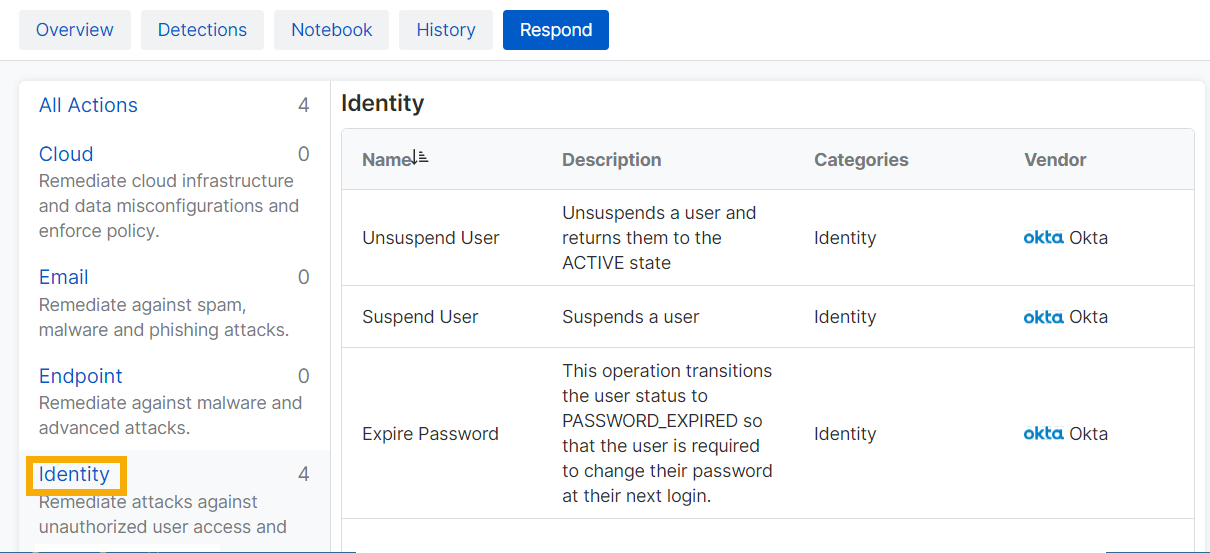

Notre exemple montre comment utiliser une Action de réponse pour suspendre un utilisateur compromis. Pour agir, procédez comme suit :

- Cliquez sur l’ID de dossier situé à côté de son nom pour afficher ses détails.

- Sélectionnez l’onglet Répondre.

-

Recherchez l’action qui vous intéresse. Cliquez sur le type de produit Identité pour voir les actions disponibles pour ce type.

-

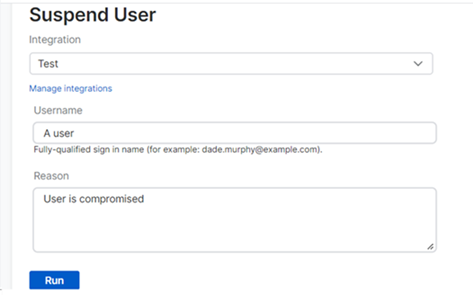

Cliquez sur Suspendre l'utilisateur.

-

Dans la page des détails de l’action, saisissez les informations requises et la raison de l’action.

-

Cliquez sur Exécuter.