Intégrations Microsoft 365

Vous pouvez intégrer des logiciels de sécurité et services de Microsoft à Sophos Central.

Configurer des intégrations

Pour configurer une intégration, cliquez sur Centre d’analyse des menaces > Intégrations > Marketplace et cliquez sur le nom de l’intégration.

Retrouvez plus de renseignements sur la configuration de chaque intégration aux pages suivantes :

- Microsoft 365 Management Activity

- Microsoft 365 Response Actions

- API de sécurité Microsoft Graph (ancienne version)

- MS Graph Security API V2

Ce vidéo vous guide au cours de la configuration de toutes les intégrations Microsoft.

Fonctionnement des intégrations

La plate-forme Sophos XDR s'intègre à Microsoft à l'aide de l'API Microsoft Management Activity et de l'API Microsoft Graph Security. Sophos utilise les deux API indépendamment pour détecter les menaces dans l'environnement Microsoft 365.

Activité de gestion M365

La plate-forme Sophos XDR ingère les journaux d’audit de l’environnement Microsoft 365 à l’aide de l’API Activité de gestion. Sophos utilise ces journaux d’audit à la fois pour la détection des menaces et pour offrir des informations complémentaires aux analystes au cours d’une investigation. Ces journaux d’audit sont disponibles pour tous les clients Microsoft 365, quelle que soit la licence utilisée dans leur environnement.

L’API Activité de gestion permet d’accéder aux journaux d’audit M365, y compris les journaux des activités suivants :

- Accès aux fichiers et dossiers, téléchargements, modifications et suppressions

- Partage des activités

- Modification des paramètres

- Connexions utilisateur

- Actions administratives, telles que la modification des paramètres de configuration du locataire

L'équipe d’ingénieurs de détection de Sophos crée régulièrement des règles de détection basés sur ces journaux d’audit de Microsoft. Ces règles de détection permettent aux analystes d’étudier des scénarios qui pourraient indiquer qu’un compte ou qu’un email professionnel a été compromis (BEC). Les exemples d’indicateurs incluent la manipulation des règles de boîte de réception, le vol de jetons de session, les attaques d’interception (« man-in-the-middle »), le consentement aux applications malveillantes, etc.

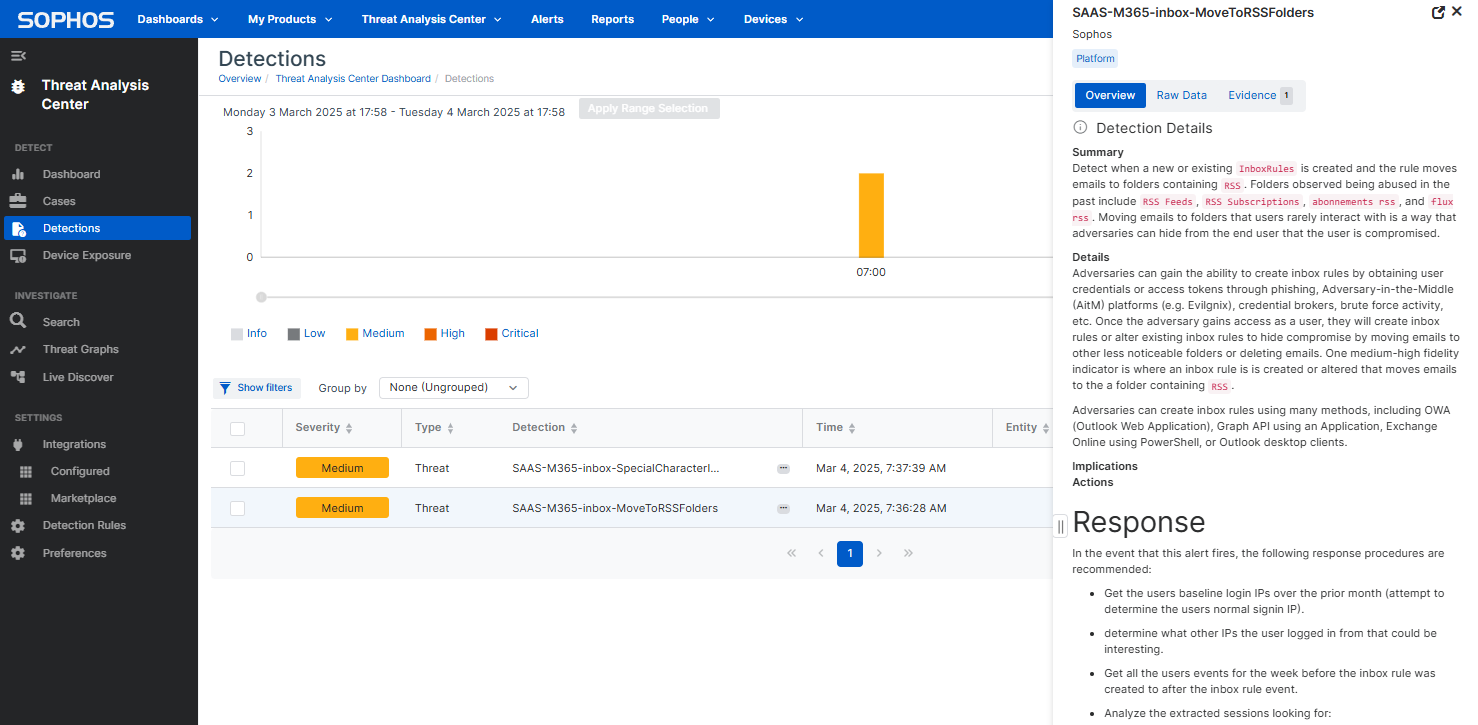

Vous pouvez voir les détections M365 basées sur Sophos dans votre environnement en consultant la page Détections dans Centre d’analyse des menaces. Les détections sont marquées SAAS-M365-xxxxx et sont incluses dans la catégorie « plate-forme ». Vous pouvez filtrer cette catégorie comme indiqué dans l'exemple ci-dessous :

Avec les journaux d’audit de l'API Activité de gestion Office 365 de Microsoft stockés dans le Sophos Data Lake, les analystes peuvent les utiliser dans leurs investigations au sein d’un environnement. Par exemple, les connexions d’un utilisateur peuvent être vérifiées pour confirmer ou identifier des événements de connexion suspects, ou pour mener une investigation sur l’activité du compte dans l’environnement Microsoft 365 lorsque le compte a été compromis.

Retrouvez plus de renseignements sur les données fournies par Microsoft via l'API Activité de gestion sur Activités du journal d’audit.

Actions de réponse M365

Vous pouvez intégrer Microsoft 365 Response Actions à Sophos Central. Cela vous permet de prendre des mesures pour résoudre les problèmes détectés dans les données envoyées à Sophos par l’intégration M365 Management Activity.

Dans la section Dossiers du Centre d’analyse des menaces de Sophos Central, vous pourrez examiner la détection et prendre les mesures suivantes :

- Bloquer ou autoriser la connexion utilisateur. Ceci permet d’empêcher tout accès non autorisé à vos systèmes.

- Déconnecter ou révoquer toutes les sessions en cours. Ceci permet d’isoler les comptes compromis et d’arrêter les mouvements latéraux des menaces.

- Désactiver les règles de boîte de réception pour l’utilisateur. Ceci permettra d’empêcher le transfert malveillant d’emails sensibles, les tactiques de contournement de la sécurité, la suppression de preuves, etc.

Retrouvez plus de renseignements sur le fonctionnement des dossiers sur Dossiers. Retrouvez plus de renseignements sur les actions de réponse sur Répondre aux dossiers.

API de sécurité MS Graph V2

Cette intégration est destinée au service d’alertes de l’API de sécurité Microsoft Graph v2 (incidents et alertes).

Avec l’API de sécurité MS Graph, Sophos ingère les événements de détection générés par Microsoft, en fonction de la télémétrie observée dans l’écosystème Microsoft. En fonction de la gravité de ces événements de détection Microsoft, nous créons des dossiers pour que les analystes puissent les examiner et y répondre.

Les composants, ou « fournisseurs », qui génèrent des événements de détection vers l’API de sécurité Graph sont les suivants :

- Entra ID Protection

- Microsoft Defender 365

- Microsoft Defender for Cloud Apps

- Microsoft Defender for Endpoint

- Microsoft Defender for Identity

- Microsoft Defender for Office 365

- Microsoft Purview Data Loss Prevention

- Microsoft Purview Insider Risk Management

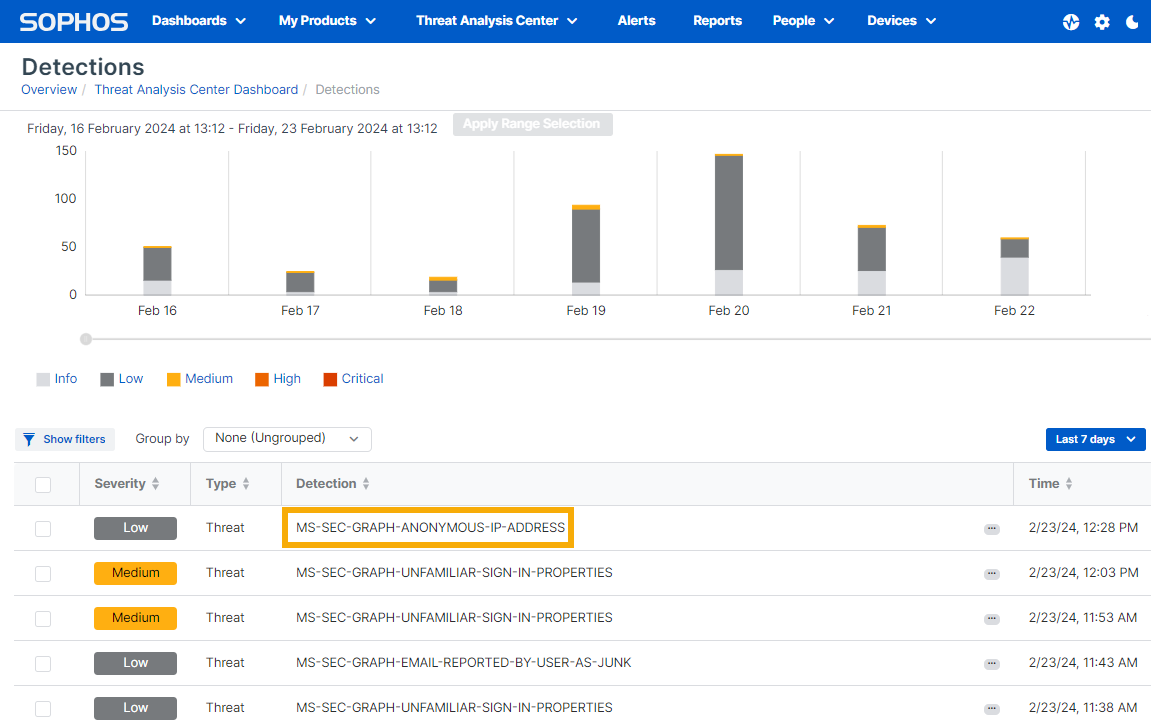

Vous pouvez voir les événements de détection reçus par l’API de sécurité Microsoft Graph sur la page Détections de Sophos Central. Les détections sont étiquetées MS-SEC-GRAPH-xxxxx, comme illustré dans cet exemple :

Les événements de détection Microsoft spécifiques générés par ces produits et disponibles à l’ingestion via l’API de sécurité Graph dépendent de la licence Microsoft 365 utilisée dans l'environnement. Ceci peut inclure le forfait individuel par utilisateur, et tous les modules complémentaires ou lots supplémentaires ajoutés aux utilisateurs ou à la location Microsoft 365.

Nous vous recommandons de consulter votre spécialiste des licences Microsoft 365 pour savoir quels fournisseurs, événements de détection et alertes sont inclus dans chaque forfait, module complémentaire ou offre groupée. Nous pouvons cependant vous fournir les conseils suivants :

- Le plan Microsoft 365 E5 ou le module complémentaire de sécurité E5 inclut tous les événements de détection Microsoft utilisés pour créer des cas à examiner.

- Pour les alertes d'identité basées sur Entra ID Protection, vous aurez besoin des plans entra ID P2 (fournis avec les plans E5 mentionnés ci-dessus).

- Pour les autres composants, consultez votre spécialiste des licences Microsoft pour savoir de quels forfaits Microsoft ou références SKU individuelles vous avez besoin pour accéder à ces composants et obtenir leurs événements de détection Graph Security.

Retrouvez plus de renseignements sur l’API de sécurité Graph et les alertes générées par des fournisseurs spécifiques sur Alertes et incidents.

API de sécurité MS Graph (ancienne version)

Les intégrations avec l’API de sécurité Microsoft Graph (ancienne version) ne fonctionnent plus. Microsoft a supprimé cette version en avril 2026.

Nous vous recommandons d’intégrer le service MS Graph security API v2 (Alertes et Incidents) à la place. Voir Intégration de l’API de sécurité Microsoft Graph V2.