Intelligence sul dark web

La pagina Intelligence sul dark web permette di visualizzare tutte le informazioni sulla fuga di dati che abbiamo raccolto, in base ai domini che sono stati configurati. Vengono generati risultati solo per le identità attive, ma raccogliamo e conserviamo comunque uno storico dei dati individuati che sono correlati ai domini. Per maggiori informazioni, vedere Domande frequenti su ITDR.

Accesso alla pagina Intelligence sul dark web

Quando si accede alla pagina Intelligence sul dark web direttamente da Prodotti > Identità, per impostazione predefinita la tabella viene filtrata in base allo stato di fuga di dati Attivo e allo stato di identità Attivo .

In alternativa, cliccare su una metrica nel widget Fughe di credenziali nella Panoramica del Profilo di rischio di identità per accedere alla pagina Intelligence sul dark web filtrata come segue, a seconda della metrica selezionata:

- Origini: filtrata in base allo stato di fuga di dati Attivo.

- Password non crittografate: filtrata in base al tipo di password Non crittografata con uno stato di fuga di dati Attivo.

- Password con hash: filtrata in base al tipo di password Con hash con uno stato di fuga di dati Attivo.

- E-mail: filtrata in base allo stato di fuga di dati Attivo.

- Password univoche: filtrata in base allo stato di fuga di dati Attivo.

- E-mail dell’amministratore: filtrata in base agli account amministratore con uno stato di fuga di dati Attivo.

Nota

Le e-mail e le password univoche sono metriche generali dei dati sottostanti, quindi non sono associate ad alcun filtro

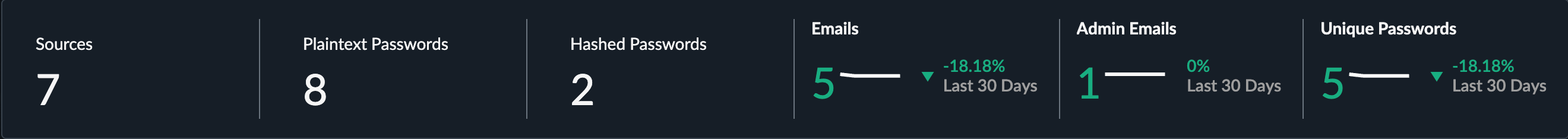

Metriche dell’Intelligence sul dark web

Le metriche nella parte alta della pagina sono le stesse metriche contenute nel widget Fughe di credenziali all’interno della Panoramica del Profilo di rischio di identità, e mostrano informazioni sulle fughe di dati attive.

Una fuga di dati viene considerata attiva quando un’identità all’interno dei provider di identità configurati è attiva, e la modifica più recente della password per l’account associato è avvenuta prima della data della fuga di dati iniziale.

Se non esiste un’identità corrispondente per il record della fuga di dati, i record vengono considerati inattivi. Questi record sono spesso correlati a vecchi utenti e account eliminati.

Definizioni delle metriche

- Origini: il numero di origini univoche di fughe di dati attive nelle quali sono stati osservati dati dei propri domini.

- Password non crittografate: il numero di fughe di dati attive nelle quali sono state trovate password non crittografate nei dati esfiltrati.

- Password con hash: il numero di fughe di dati attive nelle quali sono state trovate password con hash nei dati esfiltrati.

- E-mail: il numero di account e-mail univoci attivi che sono stati osservati nei dati esfiltrati.

- E-mail dell’amministratore: il numero di account attivi identificati come amministratori che sono stati osservati nei dati esfiltrati.

- Password univoche: il numero di password univoche attive che sono state osservate nei dati esfiltrati.

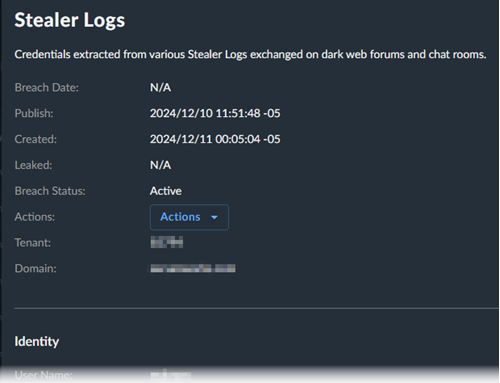

Esplorazione delle fughe di dati

È possibile esplorare i dati utilizzando una combinazione di filtri, che includono sia informazioni sugli utenti collegati, sia sui record relativi alla fuga di dati. Si possono anche utilizzare i seguenti timestamp relativi ai record per ordinare i dati:

- Data di pubblicazione: il momento in cui il record è stato individuato originariamente nei set di dati.

- Data della fuga di dati: il momento in cui il record è diventato disponibile pubblicamente.

- Data della violazione: il momento in cui si è verificata la violazione. Questi dati potrebbero non essere sempre disponibili.

Potrebbero esserci più record dello stesso utente in una fuga di dati; questo può verificarsi quando i dati sono stati identificati in un’origine di fuga di dati generica (come gli elenchi combinati), oppure se l’utente è apparso più volte nel set di dati. Di conseguenza, potrebbero essere visualizzati più record per lo stesso utente all’interno di un’origine della fuga di dati.

Stati delle fughe di dati

La pagina Intelligence sul dark web mostra le fughe di dati con stato Attivo o Inattivo .

Fughe di dati attive

Le fughe di dati presentano uno stato Attivo se esiste un’identità corrispondente e se la modifica della password più recente per l’account associato è avvenuta prima della data di inizio della fuga di dati.

Fughe di dati inattive

Una fuga di dati presenta uno stato Inattivo nei seguenti scenari:

- All’interno dei provider di identità configurati non esiste un’identità corrispondente con cui può essere correlata.

- La più recente modifica della password è avvenuta dopo la data della fuga di dati.

- La password dell’account è stata modificata di recente.

- L’account è stato disattivato o eliminato.

- Un risultato associato è stato risolto o ignorato.

Visualizzazione dei dettagli sulla fuga di dati

Cliccare sul campo dell’origine per aprire un pannello con maggiori dettagli sulla fuga di dati e sull’identità collegata, se disponibili.

Applicazione di azioni di risposta

Se è stata selezionata l’opzione di autorizzare azioni di risposta, è possibile eseguire queste azioni per tutte le identità collegate direttamente dalla tabella o dai dettagli della fuga di dati.

- Cliccare su Azioni.

- Scegliere quale azione di risposta si desidera eseguire.

- Seguire le istruzioni.

Nota

Se non viene trovata un’identità corrispondente, il pulsante Azioni risulta disattivato.