Indagini sui casi

Questa pagina è dedicata ai casi gestiti “autonomamente”.

È possibile svolgere indagini sui casi utilizzando le informazioni e gli strumenti disponibili nella pagina Dettagli del caso, procedendo come descritto in questa pagina.

Consigliamo inoltre di utilizzare il nostro Assistente IA per saperne di più sul rilevamento e per ottenere suggerimenti sulle azioni da intraprendere. Vedere Assistente IA.

Le indagini possono essere monitorate nella scheda Appunti, nelle pagine dei dettagli di un caso.

In determinate circostanze, è anche possibile rispondere ai casi. Vedere Risposta ai casi.

Indagini su un caso

Per avviare le proprie indagini, procedere come segue:

-

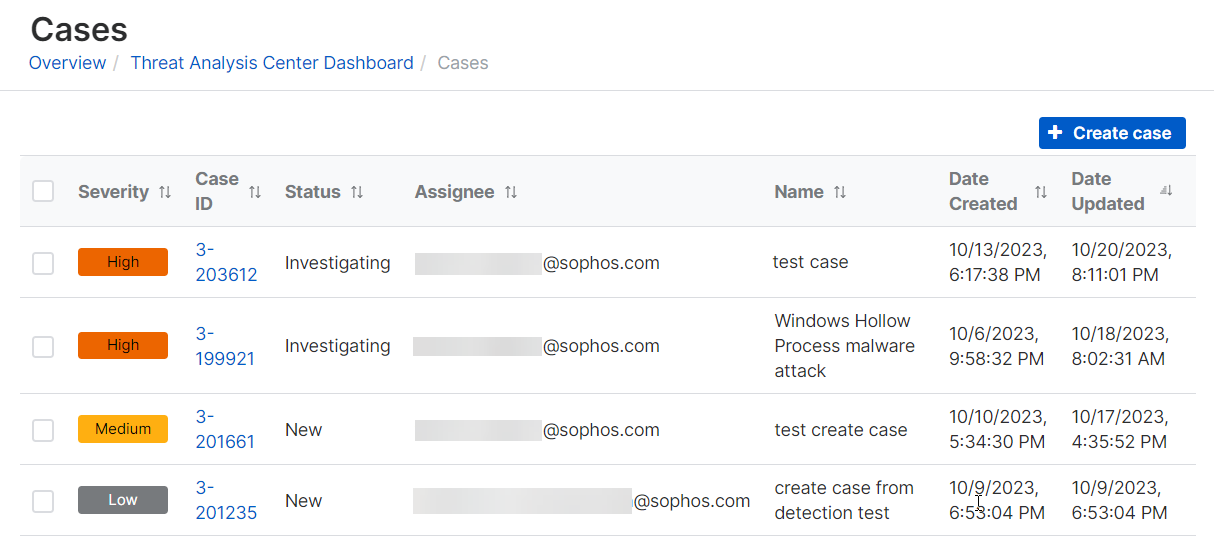

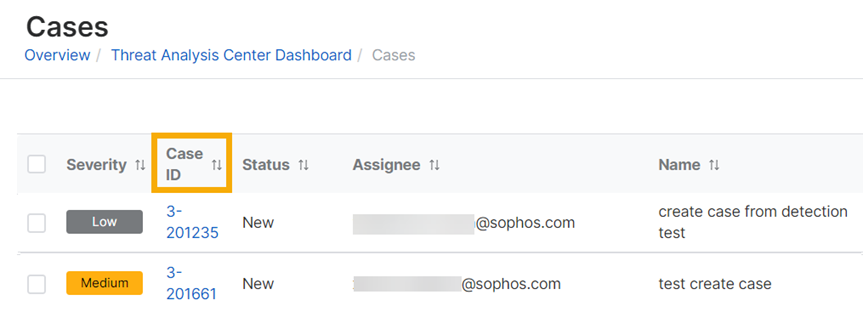

Aprire la pagina Casi.

-

Cliccare sull’ID caso del caso.

-

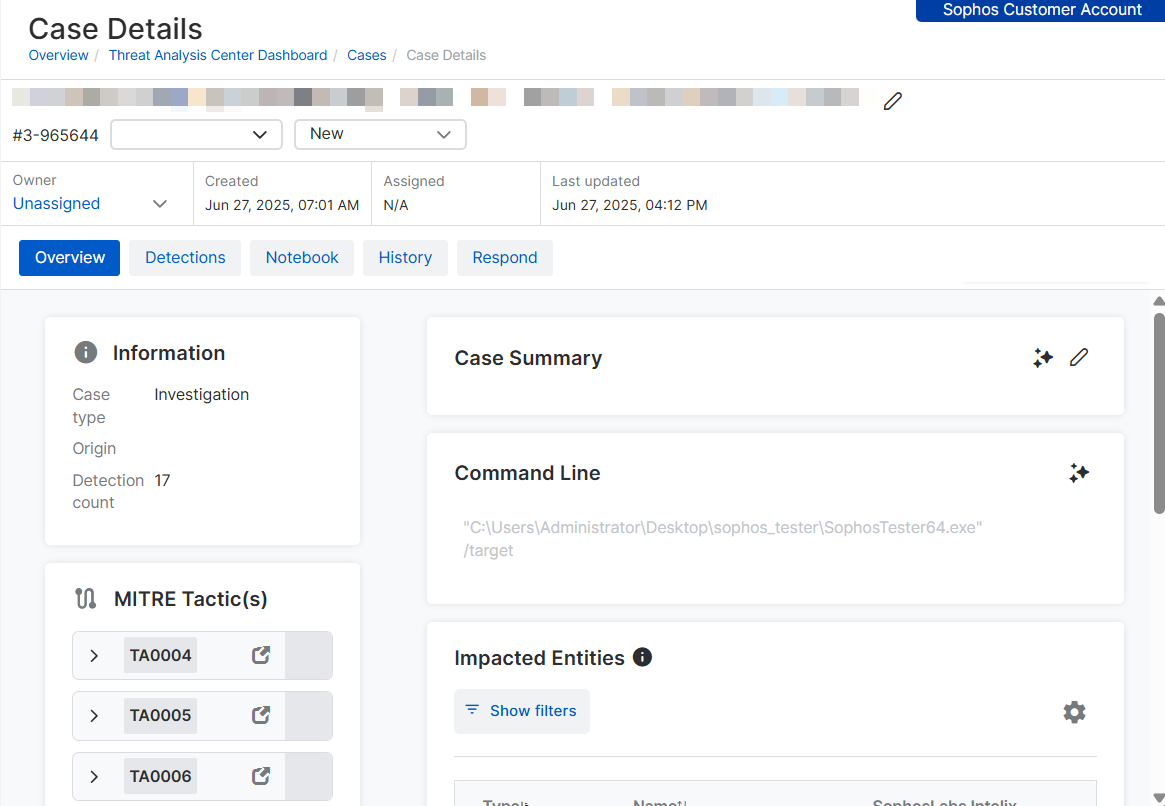

Nella scheda Panoramica, è possibile trovare informazioni sul rilevamento che ha generato il caso e iniziare l’analisi utilizzando gli strumenti di intelligenza artificiale di Sophos.

È possibile svolgere le seguenti azioni:

- Utilizzare l’assistente Sophos AI per effettuare indagini. Vedere Chiedi a Sophos AI.

- Riassumere le informazioni del caso. Vedere Riepilogo del caso.

- Analizzare la riga di comando eseguita dalla minaccia. Vedere Analisi della riga di comando.

- Verificare quali dispositivi e utenti sono stati coinvolti. Vedere Entità coinvolte.

- Individuare le tattiche e tecniche di attacco utilizzate. Vedere Tattiche MITRE o controllare i dettagli del rilevamento.

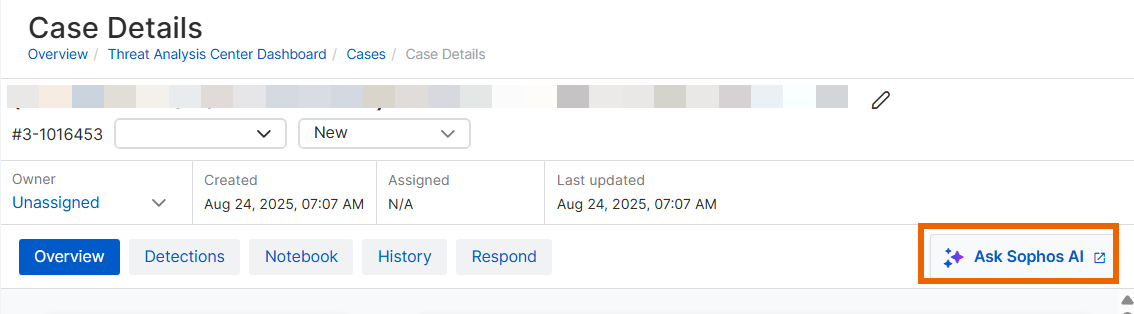

Chiedi a Sophos AI

Cliccare su Chiedi a Sophos AI nella parte destra della pagina, se si desidera utilizzare l’assistente Sophos AI per svolgere indagini sul caso. Per informazioni sull’uso dell’assistente, vedere Assistente IA.

Nota

L’opzione Chiedi a Sophos AI è disponibile su tutte le pagine a schede.

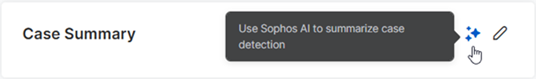

Riepilogo del caso

È possibile utilizzare Sophos AI per generare un riepilogo del caso.

-

Nel Riepilogo del caso, cliccare sull’icona dell’IA.

Sophos AI analizza il caso e ne riassume i dettagli.

-

Se si desidera salvare il riepilogo, cliccare su Inserisci. Per eliminarlo, cliccare sulla “X”.

Se si salva il riepilogo, è possibile cliccare sull’icona di Modifica

e apportare modifiche.

e apportare modifiche.

In alternativa, il caso può essere riassunto manualmente. Cliccare sull’icona di Modifica ![]() e inserire il proprio riepilogo.

e inserire il proprio riepilogo.

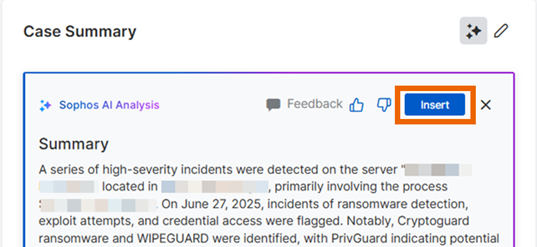

Analisi della riga di comando

Sophos AI può essere utilizzata per analizzare la riga di comando eseguita dalla minaccia che ha generato il caso.

All’interno dell’Analisi della riga di comando, cliccare sull’icona dell’IA.

Sophos AI analizza la riga di comando per scoprire le intenzioni e il potenziale impatto della minaccia. Se necessario, deoffusca il codice, riducendo al minimo le attività necessarie per valutare la minaccia.

Entità coinvolte

Il tag Entità coinvolte elenca i dispositivi, gli utenti, i file, gli indirizzi IP e i processi interessati dalla minaccia rilevata.

Cliccare sul nome di un dispositivo per visualizzarne i dettagli completi nella pagina Computer e server.

Restrizione

Le entità interessate potrebbero non essere visualizzate per i casi creati manualmente, poiché non riceviamo i dettagli di rilevamento iniziali.

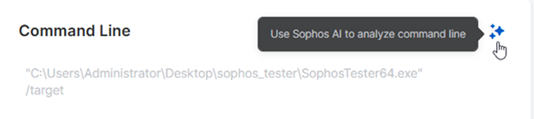

Tattiche MITRE

Il riquadro Tattiche MITRE elenca tutte le tattiche e le tecniche MITRE ATT&CK che sono state rilevate.

Cliccare sulla freccia di apertura accanto alla tattica, per visualizzare la tecnica.

Cliccare sul link accanto a qualsiasi tattica o tecnica, ad esempio Accesso con credenziali, per visualizzare dettagli più specifici sul sito web di MITRE.

Risposta ai casi

La funzionalità Azione di risposta non è attualmente disponibile per la maggior parte delle integrazioni di prodotti di terze parti.

In alcuni casi, è possibile risolvere i problemi rilevati con prodotti di terze parti.

Per utilizzare questa funzionalità, occorre configurare un’integrazione Azione di risposta con il prodotto di terze parti che si desidera utilizzare. Selezionare Prodotti e cliccare sul prodotto che si utilizza.

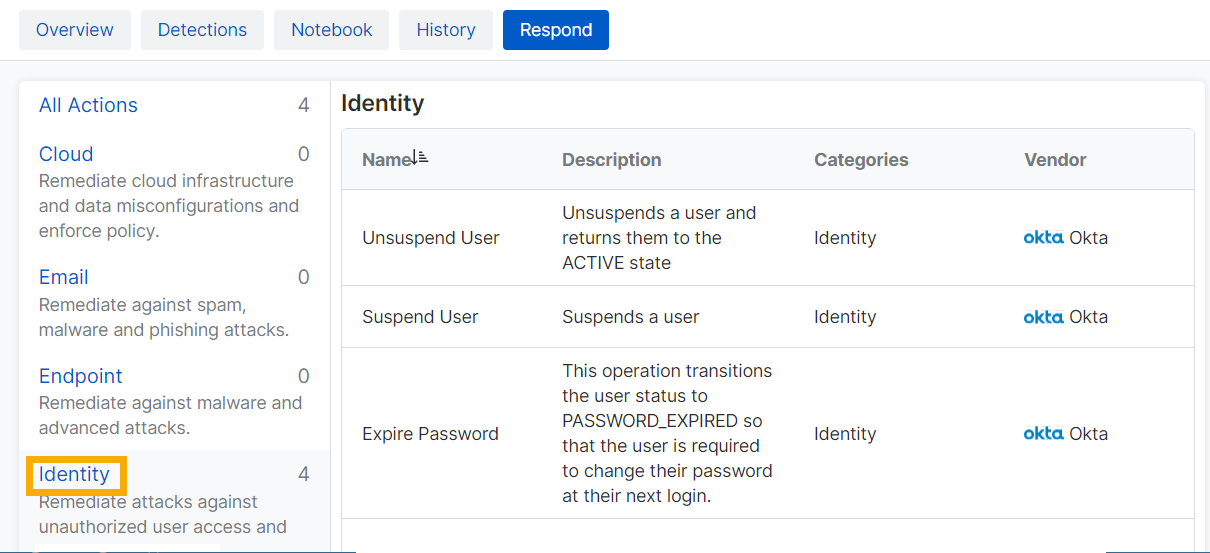

Il nostro esempio indica come utilizzare un’azione di risposta per sospendere un utente compromesso. Per avviare un’azione, procedere come indicato di seguito:

- Cliccare sull’ID caso accanto a un caso per visualizzarne i dettagli.

- Selezionare la scheda Risposta.

-

Individuare l’azione desiderata. Cliccare sull’Identità del tipo di prodotto per visualizzare le azioni disponibili per quel tipo.

-

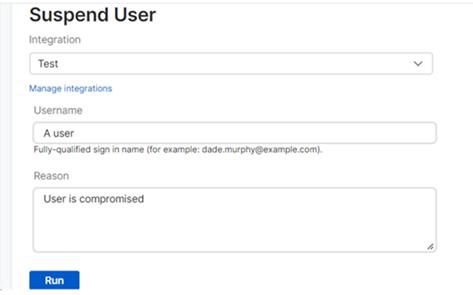

Cliccare su Sospendi utente.

-

Nella pagina dei dettagli dell’azione, inserire le informazioni richieste e il motivo dell’azione.

-

Cliccare su Esegui.