AWS CloudTrail

Questa integrazione AWS sarà ritirata in futuro. È possibile continuare a utilizzare Sophos Cloud Optix per integrare AWS con Sophos Central finché rimane supportato. Per maggiori informazioni, vedere Sophos Cloud Optix.

Per utilizzare questa funzionalità, i clienti MSP Flex devono avere la licenza Public Cloud Integration Pack.

AWS CloudTrail può essere integrato con Sophos Central per l’invio di log a Sophos, a scopo di analisi.

Prima di cominciare

Durante l’integrazione vengono forniti comandi da copiare ed eseguire. Questi comandi devono essere eseguiti in un terminal locale su cui è installata la CLI di AWS, oppure in AWS CloudShell. Per informazioni su come configurare la CLI di AWS, vedere Getting started with the AWS CLI (Guida introduttiva alla CLI di AWS).

Occorre eseguire i comandi dall’account di un utente IAM con il ruolo di “Amministratore”. Se non si ha accesso a un account di questo tipo, è possibile creare un ruolo personalizzato con autorizzazioni specifiche. Le autorizzazioni da assegnare si trovano nella sezione Autorizzazioni per i ruoli personalizzati.

Configurazione di un’integrazione AWS CloudTrail

Per integrare il proprio ambiente AWS, procedere come segue:

- In Sophos Central, aprire Centro di analisi delle minacce e cliccare su Integrazioni.

-

Cliccare su AWS CloudTrail.

Se sono già state configurate connessioni ad ambienti AWS, verranno visualizzate qui.

-

Cliccare su Aggiungi. L’assistente Passaggi di integrazione mostra tutti i passaggi del processo di connessione al proprio ambiente AWS.

- Nel Passaggio 1, selezionare se si sta utilizzando AWS Organisations oppure no.

- Scegliere se creare nuove risorse o utilizzarne di esistenti.

- Compilare il resto del modulo con i propri dati AWS.

- Cliccare su Salva e continua.

- Nel Passaggio 2, copiare il comando

curl. -

Accedere a un terminal locale su cui è installata la CLI di AWS oppure ad AWS CloudShell ed eseguire il comando

curl.Questo comando scarica lo script di integrazione.

-

Passare a Sophos Central.

- Nel Passaggio 3, copiare il comando di integrazione.

-

Accedere a un terminal locale su cui è installata la CLI di AWS oppure ad AWS CloudShell ed eseguire il comando di integrazione.

Lo script integra AWS CloudTrail con Sophos Central.

-

Passare a Sophos Central.

L’ambiente AWS verrà visualizzato nell’elenco.

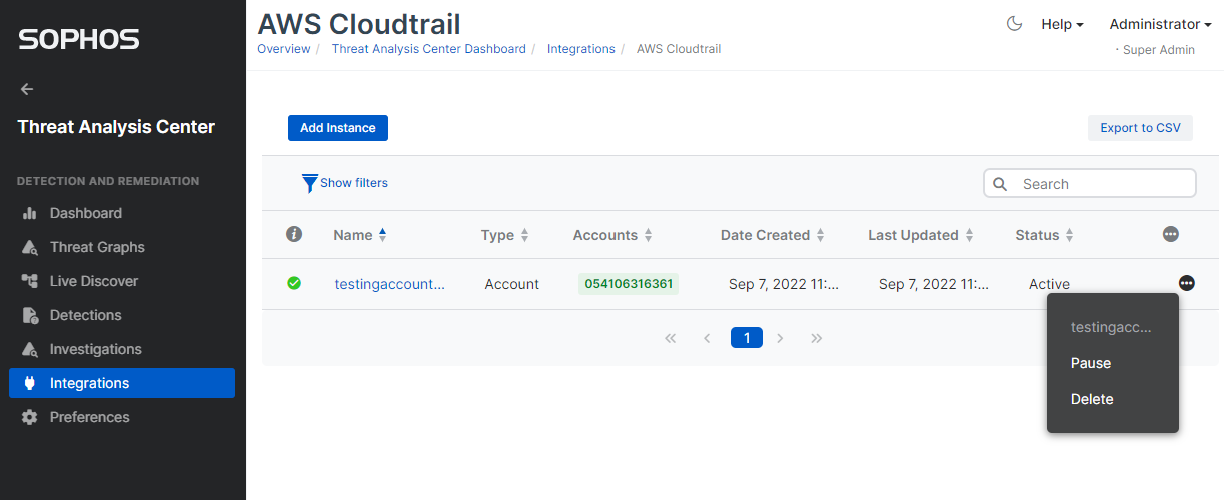

Gestione delle integrazioni di AWS CloudTrail

È possibile cliccare sul nome dell’ambiente AWS per modificare le impostazioni.

Lo Stato mostra lo stato di integrazione con un ambiente AWS. Può essere sospeso, attivo, disconnesso o eliminato.

È possibile cliccare sull’icona Altro e selezionare azioni in base allo stato corrente.

Per eliminare una connessione, cliccare su Elimina. Un assistente descrive tutti i passaggi del processo di eliminazione della connessione, utilizzando i comandi CLI di AWS.

Allo scadere della licenza Sophos, le connessioni vengono sospese. Al rinnovo della licenza, le connessioni diventano automaticamente Attive.

Inclusione degli account AWS Organizations

Se si utilizza AWS Organizations, è possibile scegliere quali account includere nella raccolta dei dati.

- In Sophos Central, selezionare Centro di analisi delle minacce > Integrazioni > Marketplace.

-

Cliccare su AWS CloudTrail.

Verrà visualizzato un elenco delle integrazioni.

-

Cliccare sul nome dell’integrazione che si desidera modificare.

Se si hanno molte integrazioni, utilizzare il filtro per elencare le integrazioni che utilizzano AWS Organizations.

-

In Modifica dettagli > Account è possibile aggiungere un elenco separato da virgole di ID account per i quali si desidera raccogliere dati.

- Cliccare su Save (Salva).

Ora raccoglieremo dati solo dagli account AWS inclusi nell’elenco.

Autorizzazioni per i ruoli personalizzati

È possibile eseguire i comandi AWS che forniamo, dall’account di un utente IAM con il ruolo di “Amministratore”.

Se si desidera invece impostare un ruolo personalizzato, utilizzare le seguenti autorizzazioni:

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Azione": [

"iam:CreateRole",

"iam:AttachRolePolicy",

"iam:PutRolePolicy",

"iam:CreatePolicy",

"iam:PassRole",

"iam:DeleteRole",

"iam:DeleteRolePolicy",

"iam:GetPolicy",

"iam:GetPolicyVersion",

"iam:GetRole",

"iam:GetRolePolicy",

"iam:ListAttachedRolePolicies",

"iam:CreateServiceLinkedRole",

"iam:CreateInstanceProfile",

"iam:TagRole",

"tag:TagResources",

"ec2:DescribeRegions",

"s3:CreateBucket",

"s3:ListBucket",

"s3:PutBucketPolicy",

"s3:PutEncryptionConfiguration",

"s3:GetBucket*",

"s3:PutBucketTagging",

"s3:PutLifecycleConfiguration",

"s3:PutBucketNotification",

"s3:GetAccelerateConfiguration",

"sns:GetTopicAttributes",

"sns:CreateTopic",

"sns:DeleteTopic",

"sns:Subscribe",

"sns:AddPermission",

"sns:RemovePermission",

"sns:Unsubscribe",

"sns:TagResource",

"sns:SetTopicAttributes",

"sns:ListTagsForResource",

"sns:GetSubscriptionAttributes",

"sts:GetCallerIdentity",

"lambda:AddPermission",

"lambda:CreateFunction",

"lambda:GetFunction",

"lambda:GetPolicy",

"lambda:ListVersionsByFunction",

"lambda:TagResource",

"cloudtrail:CreateTrail",

"cloudtrail:DescribeTrails",

"cloudtrail:PutEventSelectors",

"cloudtrail:StartLogging",

"cloudtrail:UpdateTrail",

"cloudtrail:GetTrailStatus",

"cloudtrail:ListTags",

"cloudtrail:GetEventSelectors",

"cloudtrail:AddTags",

"cloudtrail:GetInsightSelectors",

"logs:CreateLogGroup",

"logs:PutLogEvents",

"logs:CreateLogStream",

"logs:CreateLogDelivery",

"logs:DeleteLogGroup",

"logs:DescribeLogGroups",

"logs:PutSubscriptionFilter",

"logs:PutRetentionPolicy",

"logs:ListTagsLogGroup"

],

"Risorsa": "*"

}

]

}