要件

ZTNA をセットアップする前に、次のすべての要件を満たしていることを確認してください。

ワイルドカード証明書

ZTNA ゲートウェイにはワイルドカード証明書が必要です。次のいずれか 1つを使用してください。

- Let's Encrypt によって発行された証明書。

- 信頼できる証明機関によって発行された証明書。

注

RSA および ECDSA 証明書のみがサポートされます。ただし、次の例外があります。

- ECDSA:P-384 および P-521 はサポートされていません。

- RSA:2048 未満の鍵サイズはサポートされていません。

このガイドでは、証明書の取得方法について説明します。詳細は、証明書の取得を参照してください 。

ゲートウェイホスト

ESXi または Hyper-V サーバー上で ZTNA ゲートウェイをホストするか、Sophos Cloud ゲートウェイをセットアップすることができます。詳細は、ゲートウェイの追加を参照してください 。

注

複数のゲートウェイノードを導入する場合は、それらを接続するネットワークの遅延が最小限であることを確認してください。

Sophos Firewall

Sophos Firewall を ZTNA と統合するには、次の要件を満たす必要があります。

- ファイアウォールがバージョン 19.5 MR3 以降である。

- ファイアウォールが Sophos Central によって管理されている。

ZTNA を次のすべてのタイプのファイアウォールと統合できる:ハードウェア、クラウド、仮想、ソフトウェア。

ESXi サーバー

ゲートウェイを ESXi サーバーでホストする場合は、VMware vSphere ハイパーバイザー (ESXi) のバージョンが 6.5 以降であることを確認してください。

安定した信頼性の高いパフォーマンスを得るには、システムが以下の最小要件を満たしていることを確認してください。

-

CPU:2 コア

-

メモリ:RAM: 最低 4GB

-

ストレージ:80 GB

注

より高速で安定したディスク I/O パフォーマンスを得るため、SSD の使用をお勧めします。

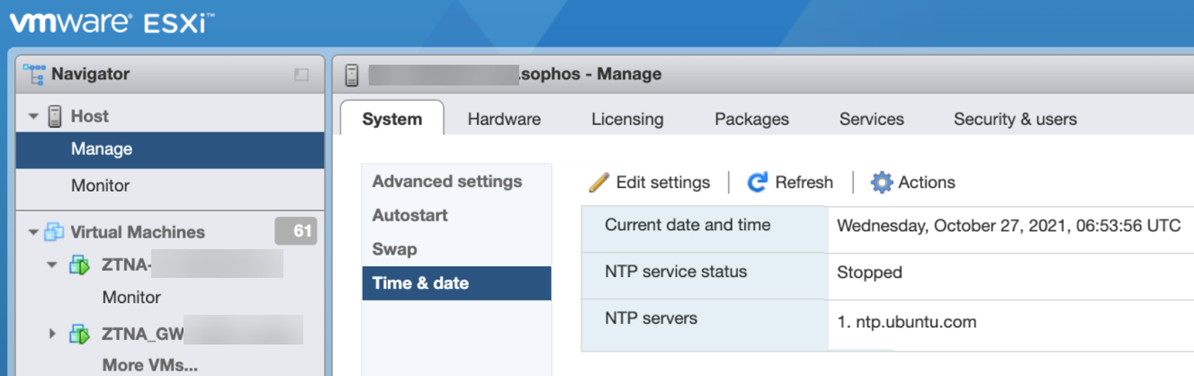

日付と時刻が正しく設定されていることを確認する必要があります。ZTNA ゲートウェイはホストの時刻と同期し、日時が正しくない場合は問題が発生します。

注

タイムゾーンを UTC に設定する必要があります。

ESXi ホストで、「管理 > システム > 日付と時刻」を参照し、「設定の編集」をクリックして時刻を設定します。

Hyper-V サーバー

ゲートウェイを Hyper-V サーバーでホストする場合は、その Hyper-V サーバーが Windows Server 2016 以降で実行されていることを確認してください。

安定した信頼性の高いパフォーマンスを得るには、システムが以下の最小要件を満たしていることを確認してください。

-

CPU:2 コア

-

メモリ:RAM: 最低 4GB

-

ストレージ:80 GB

注

より高速で安定したディスク I/O パフォーマンスを得るため、SSD の使用をお勧めします。

日付と時刻が正しく設定されていることを確認する必要があります。ZTNA ゲートウェイはホストの時刻と同期し、日時が正しくない場合は問題が発生します。

注

タイムゾーンを UTC に設定する必要があります。

DNS管理

DNS サーバーを設定する必要があります。詳細は、DNS 設定の追加を参照してください 。

ディレクトリサービス

ZTNA が使用するユーザーグループを管理するには、ディレクトリサービスが必要です。Microsoft Entra ID (Azure AD) または Active Directory を使用できます。詳細は、ディレクトリサービスの設定を参照してください 。

Microsoft Entra ID (Azure AD)

ユーザーグループが Sophos Central で設定・同期されている Microsoft Entra ID (Azure AD) アカウントが必要です。このガイドでは、このようなグループを設定し、同期する方法について説明します。詳細は、Sophos Central でのユーザーの同期を参照してください 。

ユーザーグループはセキュリティが有効になっている必要があります。Microsoft Entra ID (Azure AD) で作成されたグループは、セキュリティが自動的に有効になりますが、Microsoft 365 ポータルで作成されたグループや AD からインポートされたグループは、自動的に有効になりません。

Microsoft Entra ID (Azure AD) を IdP として使用することもできます。詳細は、IdP の設定を参照してください 。

Active Directory

ユーザーグループが Sophos Central で設定・同期されている Active Directory アカウントが必要です。詳細は、Sophos Central Admin ヘルプの Active Directory との同期の設定を参照してください。

また、Active Directory を IdP として使用することもできます。詳細は、IdP の設定を参照してください 。

IdP (Identity Provider)

ユーザーを認証するには、IdP が必要です。使用できるソリューションは以下のとおりです。

- Microsoft Entra ID (Azure AD)

- Okta

- Active Directory (オンプレミス)

このガイドでは、ZTNA で使用するための設定方法について説明します。詳細は、IdP の設定を参照してください 。

許可する Web サイト

ゲートウェイがファイアウォールの内側にある場合は、必須 Web サイト (特に明記されていない限り、ポート 443 を使用) へのアクセスを許可する必要があります。以下のリストにおいて、*.domain は複数階層のサブドメインが許可されていることを示します。

注

これはオンプレミスのゲートウェイのみに適用されます。

必須 Web サイトは次のとおりです。

sophos.jfrog.iojfrog-prod-use1-shared-virginia-main.s3.amazonaws.com*.amazonaws.comproduction.cloudflare.docker.com*.docker.io*.sophos.comlogin.microsoftonline.comgraph.microsoft.comztna.apu.sophos.com(ポート 22)sentry.io*.okta.com(Okta を IdP として使用している場合)wsserver-<顧客ゲートウェイFQDN>- ZTNA ゲートウェイ FQDN (ZTNA ゲートウェイ設定で設定したドメイン)

除外

アップストリームファイアウォールで SSL/TLS 復号化が有効になっているとします。その場合、次の形式で、 ZTNAゲートウェイの外部 FQDN をファイアウォールの除外リストに追加する必要があります:wsserver-<顧客ゲートウェイFQDN>。詳細は、除外を参照してください。

対応しているアプリの種類

ZTNA は、Web ベースとローカルのアプリの両方へのアクセスを制御できます。ローカルアプリの制御には、ZTNA エージェントが必要です。

ZTNA は、動的ポート割り当てに依存するアプリや、古い VoIP 製品など、広範囲のポートを使用するアプリには対応していません。

アプリと Web ページの追加については、リソースの追加を参照してください。

Sophos ZTNA エージェント

ZTNA エージェントは、次の OS にインストールできます。

-

Windows 10.1803 以降

-

macOS BigSur (macOS11) 以降

詳細は次を参照してくださいZTNA エージェントのインストール。