Managed Risk 자격 증명

관리된 위험 인증 스캔은 인증되지 않은 스캔에서 놓칠 수 있는 내부 네트워크의 취약점을 식별할 수 있습니다.

이 페이지에서는 인증 스캔에 필요한 자격 증명을 생성하고 관리하는 방법을 안내합니다.

시작하기 전:

자격 증명을 추가하기 전에 인증된 스캔을 허용하도록 시스템을 구성했는지 확인하십시오. 각 운영 체제의 상세 구성 요구 사항을 보려면 아래 섹션에 있는 링크를 사용하십시오.

Windows

Windows 요구 사항은 Tenable:을(를) 참조하십시오. Credentialed Checks on Windows.

다음의 최상의 관행을 따르십시오:

-

스캔용으로 전용 로컬 관리자 계정을 생성하십시오. 일반적인 Windows 시스템을 스캔할 때 Domain Admins가 아닌 로컬 Admins 그룹의 계정을 사용하십시오. 이는 자격 증명 노출 가능성을 제한합니다.

-

도메인 컨트롤러에 대한 별도의 스캔을 생성하되 적절히 보호된 도메인 관리자 자격 증명을 사용합니다. 이는 이러한 강력한 자격 증명이 다른 곳에서 사용되는 것을 방지합니다.

이 자격 증명과 관련된 Active Directory 정책 설정을 강화하는 방법에 대한 지침은 추가 Tenable 지침을 참조하십시오.

macOS

macOS 요구 사항은 Tenable: 참조 Credentialed Checks on macOS.

Linux

Linux 요구 사항은 Tenable:를 참조하십시오. Credentialed Checks on Linux.

자격 증명 추가

자격 증명을 추가하려면 다음과 같이 하십시오.

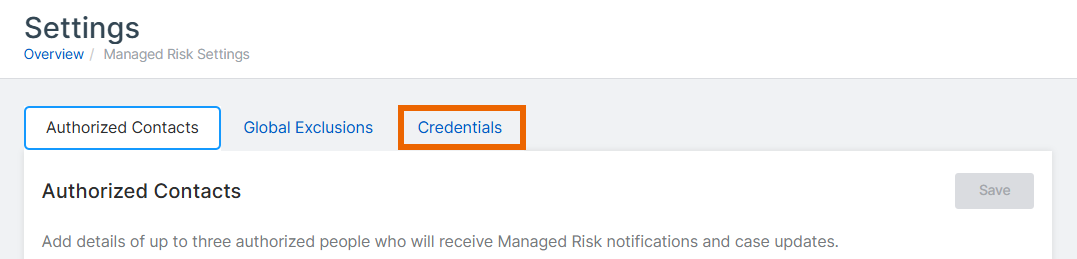

- Managed Risk > 설정으로 이동합니다.

-

태그쌍2 Credentials 탭을 선택합니다.

-

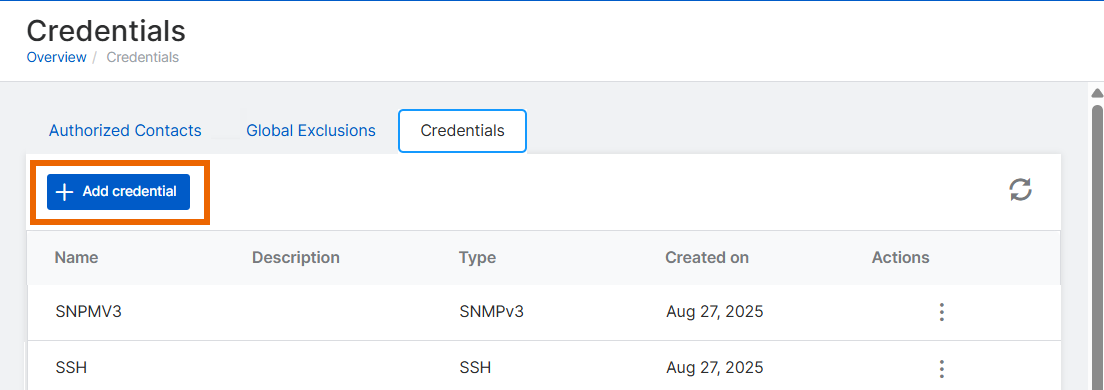

자격 증명 추가를 클릭합니다.

-

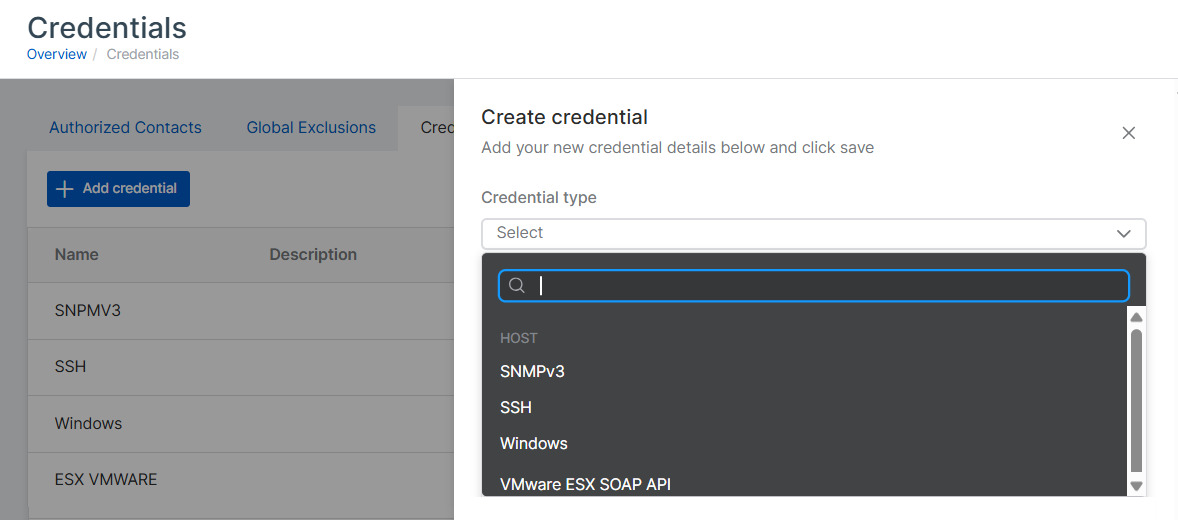

자격 증명 생성에서 환경에 적합한 자격 증명 유형을 선택하세요:

- SNMPv3: SNMP 버전 3을 지원하는 네트워크 장치에 대한

- SSH: UNIX/Linux/macOS 시스템을 위한 것입니다.

- Windows: Windows 도메인 또는 로컬 인증을 사용합니다.

- VMware ESX SOAP API VMware ESX/ESXi 호스트를 위한 것입니다.

참고

관리된 리스크는 Plaintext 인증을 지원하지 않습니다.

-

다음 단계를 따라 자격 증명을 생성하세요. 자격 증명 유형에 해당하는 탭을 클릭하십시오.

자격 증명을 추가하려면 다음과 같이 하십시오.

- 자격 증명 유형(TagPair2)에서 SNMPv3(TagPair3)을(를) 선택합니다.

- 자격 증명 이름을 입력합니다.

- (Optional) 이 자격 증명을 식별하는 데 도움이 되는 Description을(를) 추가하십시오.

- SNMPv3 계정에 대한 사용자 이름을 입력하십시오.

- 포트 번호를 지정하십시오. 기본값은 161입니다.

- 보안 수준에서, 인증 및 개인 정보 보호를 선택하십시오. 이는 인증과 암호화를 모두 사용하며 현재 유일한 옵션입니다.

- 인증 알고리즘을 선택하십시오. SHA-256, SHA-384, PortC1, SHA-512.

- 인증 암호를 입력합니다.

- 개인 정보 알고리즘을 선택하십시오. AES-256 AES-256C

- 개인 정보 비밀번호를 입력하십시오.

- 자격 증명을 저장하려면 Create를 클릭하십시오.

자격 증명을 추가하려면 다음과 같이 하십시오.

- 자격 증명 유형

- 자격 증명 이름을 입력합니다.

- (Optional) 이 자격 증명을 식별하는 데 도움이 되는 Description을 추가하십시오.

-

인증 방법을 선택하십시오.

- Kerberos Kerberos 인증은 도메인 환경에서 사용됩니다.

- NTLM 해시 NTLM 해시 기반 인증

- 암호: 표준 사용자 이름 및 암호 인증

인증해야 할 경우 다음과 같이 하십시오.

- 사용자 이름을 입력합니다.

- 암호를 입력합니다.

- 도메인을 입력하십시오.

- 태그 쌍 2의 키 배포 센터(KDC) 주소를 입력하세요.

- 태그 KDC Port를 입력하십시오. 기본값은 88입니다.

- 프로토콜 KDC Transport을(를) 선택하십시오: TCP 또는 UDP

- 태그 쌍 Realm을(를) 입력하십시오.

NTLM 해시 인증을 선택한 경우 다음을 수행하십시오.

- 사용자 이름을 입력합니다.

- 태그쌍2에 해시를 입력하십시오.

- Enter the 도메인.

인증해야 할 경우 다음과 같이 하십시오.

- 사용자 이름을 입력합니다.

- 암호를 입력합니다.

- (Optional) 도메인을 입력하세요.

-

자격 증명을 저장하려면 생성을(를) 클릭하십시오.

자격 증명을 테스트하려면 Managed Risk 자격 증명 삭제됨을(를) 참조하십시오.

Windows 스캔이 성공적으로 이루어지도록 하려면 Tenable:에서 구성 단계를 따르십시오. Credentialed Checks on Windows.

- 자격 증명 유형

- 자격 증명 이름을 입력합니다.

- 이 자격 증명을 식별하는 데 도움이 되는 Description을 추가하십시오.

-

인증 방법을 선택하십시오.

- Kerberos: 통합 환경용 Kerberos 인증

- 암호: 표준 사용자 이름 및 암호 인증

- 공용 키 SSH 키 쌍을 사용한 인증

인증해야 할 경우 다음과 같이 하십시오.

- 사용자 이름을 입력합니다.

- 키 분배 센터 (KDC) 주소를 입력하십시오.

- 태그 KDC 포트를 입력하십시오. 기본값은 88입니다.

- 프로토콜 KDC Transport을(를) 선택합니다: TCP 또는 UDP.

- 태그쌍2에 Realm을 입력하십시오.

인증해야 할 경우 다음과 같이 하십시오.

- 사용자 이름을 입력합니다.

- 암호를 입력합니다.

- 필요한 경우 권한 상승 옵션을 선택하십시오.

공용 키

만약 공개 키 인증을 선택했다면, 다음을 수행하십시오: 1. **사용자 이름을** 입력합니다. 2. **파일 추가**를 클릭하여 개인 키 파일을 업로드하거나 개인 키를 직접 붙여넣으세요. !!! note "참고" Only RSA and DSA OpenSSH keys are supported. 3. 개인 키 암호 4. 권한을 상승시키려면 **여기**에서 적절한 옵션을 선택하세요. - 아무것도 없습니다: 특권 상승을 사용하지 마십시오. - sudo: 권한 상승을 위해 sudo를 사용하십시오. - 슈도 사용자를 입력하십시오 (승격할 계정). - sudo 암호를 입력하십시오(필요한 경우). -

(선택 사항) 타겟을(를) 입력하여 자격 증명을 우선 순위로 설정하십시오: 호스트 이름, IP 또는 CIDR 블록(쉼표 또는 공백으로 구분).

- 자격 증명을 저장하려면 생성을 클릭하십시오.

SSH 호스트 기반 인증 구성에 대한 자세한 내용은 SSH 호스트 기반 체크를 위한 Tenable Nessus 스캔 구성을(를) 참조하십시오.

- 자격 증명 유형

- 자격 증명 이름을 입력합니다.

- (선택 사항) 이 자격 증명을 식별하는 데 도움이 되는 설명을 추가하십시오.

-

ESX SOAP API Authentication Method에서 사용자 이름 및 암호을 선택합니다. 현재 이것이 유일한 옵션입니다.

- VMware 계정에 관리 권한을 갖는 사용자 이름을 입력하십시오.

- 계정의 암호를 입력하십시오.

-

자격 증명을 저장하려면 Create를 클릭하십시오.

종합 스캔을 수행하려면 계정이 VMware ESX/ESXi 호스트에 대한 관리 액세스 권한이 있어야 합니다. 이 자격 증명 유형은 VMware 가상화 환경을 스캔하기 위해 특별히 설계되었습니다.

자격 증명서 편집

자격 증명을 추가하려면 다음과 같이 하십시오.

- Managed Risk > 설정으로 이동합니다.

- 자격 증명 탭을 선택하십시오.

- 목록에서 편집하려는 자격 증명을 찾으십시오.

- 태그쌍2 열의 세 개의 점을 클릭하십시오

.

. - 편집을 선택합니다.

- 자격 증명 세부 정보를 변경하십시오.

- 업데이트를 클릭합니다.

자격 증명 삭제

- Managed Risk > 설정으로 이동합니다.

- 태그쌍2 '자격 증명(Credentials)' 탭을 선택하십시오.

- 목록에서 삭제하려는 자격 증명을 찾으십시오.

- 태그쌍2 열에서 세 개의 점을 클릭하십시오

.

. - 삭제를 선택합니다.

- 확인 대화상자에서 자격 증명을 영구적으로 삭제하려면 확인을 클릭하세요.

자격 증명을 삭제하면 해당 자격 증명이 사용되고 있던 모든 스캔 구성에서 제거됩니다. 이는 그것을 사용하도록 구성된 미래 스캔에 영향을 줄 수 있습니다.

자격 증명 목록을 새로 고칩니다.

자격 증명 목록을 새로 고치려면 목록 상단 오른쪽에 있는 새로 고침 아이콘 ![]() 을 클릭하십시오.

을 클릭하십시오.

문제 해결

Managed Risk 자격 증명에 문제가 있는 경우 다음을 수행하십시오:

- 스캔 앱라이언스의 IP 주소에서의 트래픽을 허용하는 방화벽 규칙을 보장하십시오.

- 대상 시스템에서 원격 레지스트리 서비스가 실행 중인지 확인합니다.

자격 증명을 테스트하는 정보는 Managed Risk 자격 증명 삭제됨을(를) 참조하십시오.