사건 조사

이 페이지는 "자체 관리" 사례 전용입니다.

이 페이지에 설명된 대로 사건 세부 정보 페이지에서 사용 가능한 정보 및 도구를 사용하여 사건을 조사할 수 있습니다.

우리는 또한 검출에 대해 더 알아보고 조치를 취하는데 도움을 받기 위해 AI 어시스턴트를 사용하는 것을 권장합니다. AI 지원을 참조하십시오.

사건의 상세 페이지에서 노트북 탭에 조사 내용을 기록하세요.

경우에 따라 경우에도 응답할 수 있습니다. 사례 대응을 참조하십시오.

사건 조사

설정을 시작하려면 다음과 같이 하십시오.

-

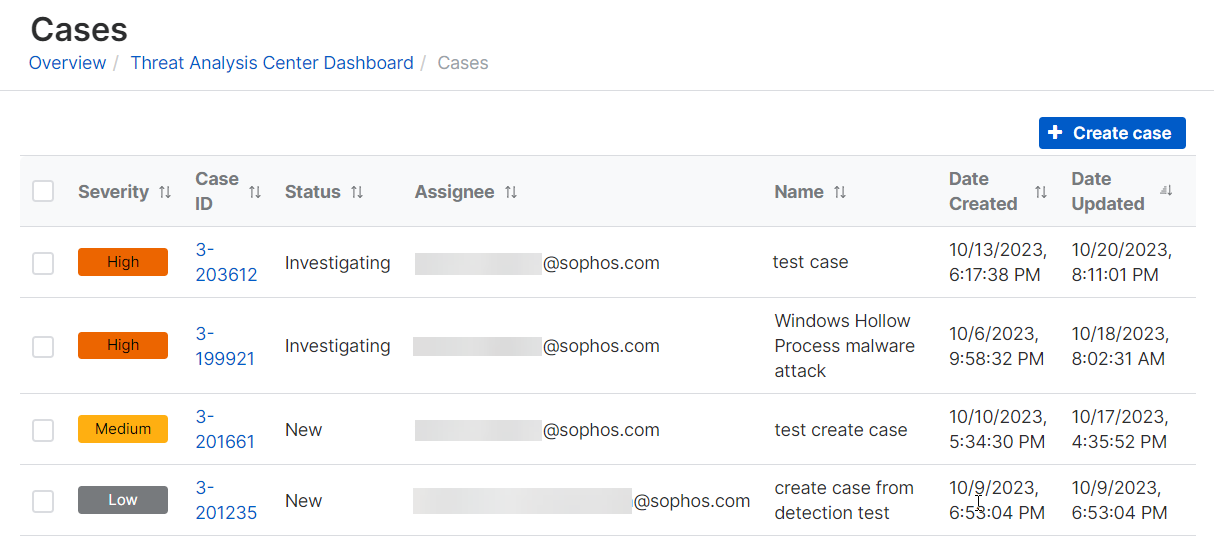

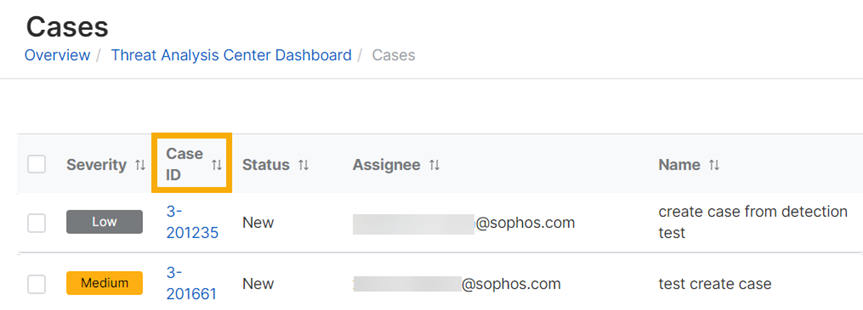

사용자 페이지로 이동합니다.

-

사건의 사건 ID를 클릭하세요.

-

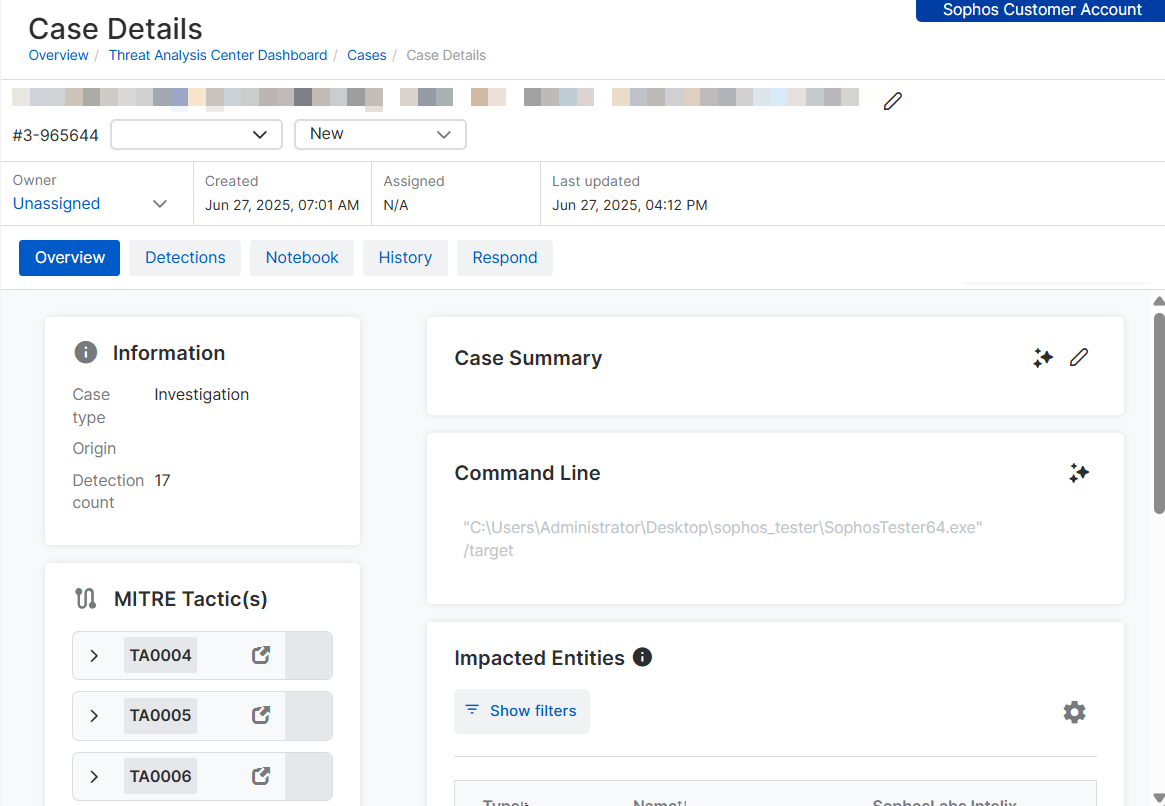

Translation tab에서는 케이스를 생성한 감지에 관한 정보를 찾을 수 있으며 Sophos AI 도구를 사용하여 분석을 시작할 수 있습니다.

귀하는 다음 작업을 할 수 있습니다.

- 소포스 AI 어시스턴트를 사용하여 조사하세요. 소포스 AI에 질문하기을 참조하십시오.

- 사건에 대한 정보를 요약하세요. 사례 요약을 참조하십시오.

- 위협이 실행한 명령줄을 분석하십시오. 명령줄을 참조하십시오.

- 어떤 기기와 사용자가 영향을 받았는지 확인합니다. 영향을 받는 엔티티을 참조하십시오.

- 사용된 공격 전술과 기술을 찾습니다. 태그 MITRE 전술을(를) 확인하거나 감지 세부정보를 참조하세요.

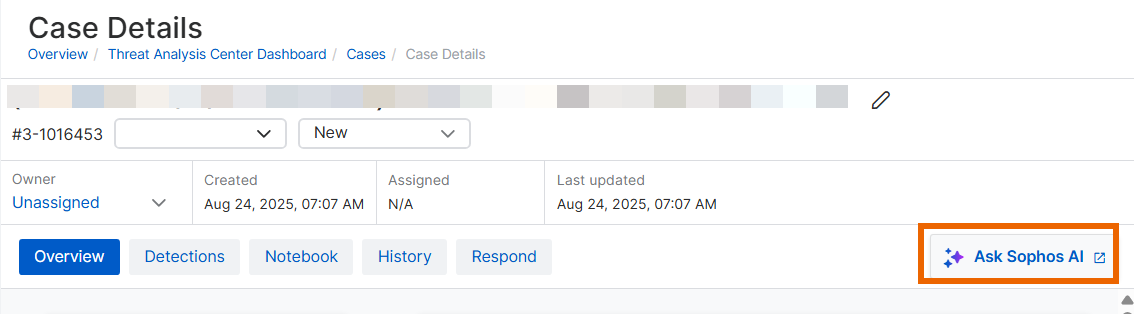

소포스 AI에 질문하기

페이지 오른쪽의 소포스 AI에 문의를 클릭하여 사건을 조사하려면 Sophos AI 어시스턴트를 사용하십시오. Server Protection 설치에 대한 도움말은 AI 지원을(를) 참조하십시오.

참고

어떤 탭 페이지에 있던 상관없이 Ask Sophos AI 옵션이 사용 가능합니다.

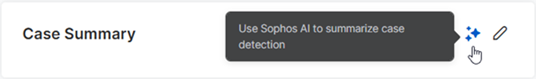

사례 요약

소포스 AI를 사용하여 케이스 요약을 생성할 수 있습니다.

-

사건 개요

Sophos AI가 사례를 분석하고 세부 내용을 요약합니다.

-

요약을 저장하려면 삽입을 클릭하십시오. 삭제하려면 "X"를 클릭하세요.

요약을 저장하면 편집 아이콘

을(를) 클릭하여 변경할 수 있습니다.

을(를) 클릭하여 변경할 수 있습니다.

대신, 사례를 수동으로 요약할 수도 있습니다. 편집 아이콘 ![]() 을(를) 클릭하고 요약을 입력하세요.

을(를) 클릭하고 요약을 입력하세요.

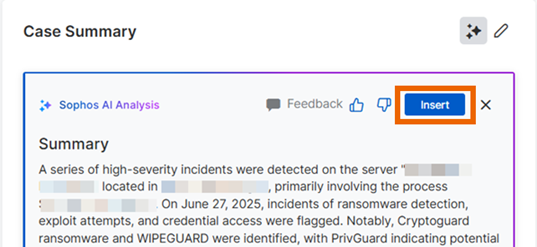

명령줄

Sophos AI를 사용하여 케이스를 생성한 위협이 실행한 명령줄을 분석할 수 있습니다.

명령줄

Sophos AI는 명령줄을 분석하여 위협의 의도와 가능한 영향을 발견합니다. 필요한 경우 코드를 해독하여 위협을 평가하는 데 필요한 노력을 최소화합니다.

영향을 받는 엔티티

영향을 받은 엔터티

컴퓨터 및 서버 페이지에서 장치 이름을 클릭하여 전체 세부 정보를 확인하십시오.

제한

수동으로 생성된 케이스의 경우 영향을 받는 엔티티가 표시되지 않을 수 있습니다. 초기 감지 세부 정보를 받지 못하기 때문입니다.

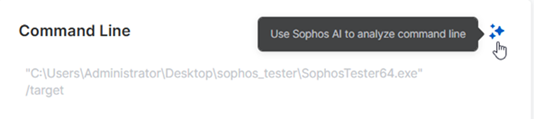

MITRE 전술

MITRE 전술은 감지된 모든 MITRE ATT&CK 전술과 기법을 나열합니다.

원하는 전술 옆에 있는 펼치기 화살표를 클릭하여 기법을 확인합니다.

MITRE 웹 사이트의 세부 정보로 이동하려면 예를 들어 자격 증명 액세스처럼 전술이나 기법 옆에 있는 링크를 클릭합니다.

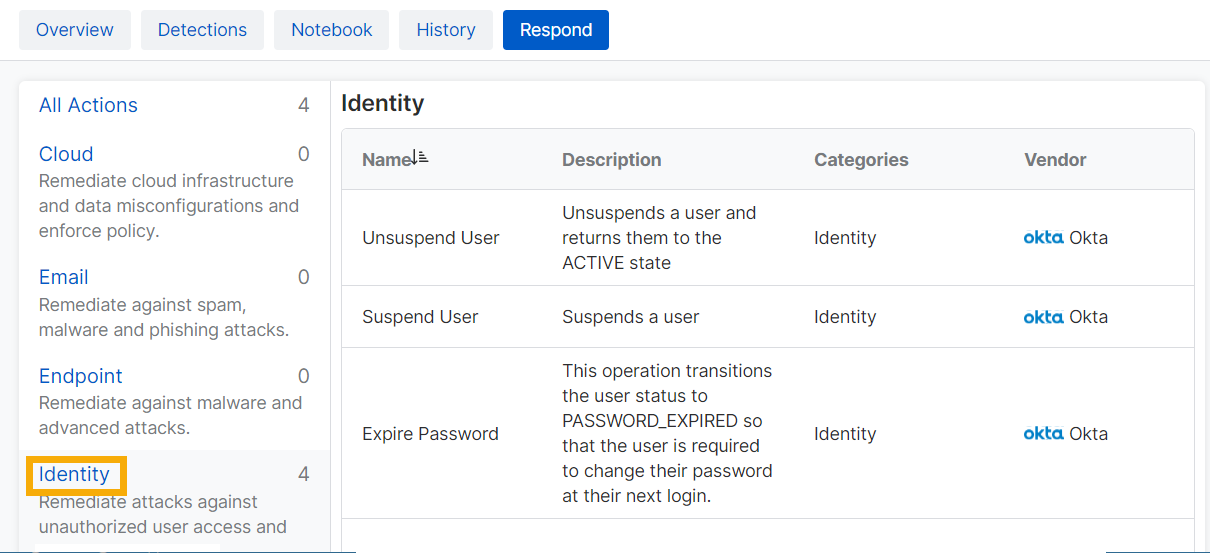

사례 대응

대응 작업 기능은 현재 대부분의 타사 제품 통합에서 사용할 수 없습니다.

타사 제품을 통해 감지된 문제를 해결할 수 있습니다.

이 기능을 사용하려면 사용할 타사 제품과 대응 조치 통합을 설정해야 합니다. 제품(으)로 이동하여 해당 제품을 클릭합니다.

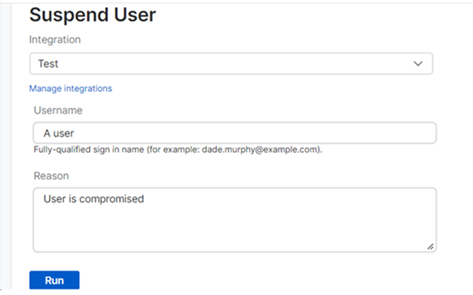

이 예시에서는 대응 조치를 사용하여 손상된 사용자를 일시 중단하는 방법을 보여 줍니다. 조치를 취하려면 다음과 같이 하십시오.