Cisco Meraki(로그 수집기)

이 기능을 사용하려면 "Firewall" 통합 라이선스 팩이 있어야 합니다.

참고

Cisco Meraki의 API 기반 통합도 사용할 수 있습니다. Cisco Meraki(API)을 참조하십시오.

Sophos Central에 Cisco Meraki를 통합하면 Sophos로 데이터를 전송하여 분석할 수 있습니다.

이 통합에서는 가상 컴퓨터(VM)에서 호스팅되는 로그 수집기를 사용합니다. 이들을 모두 어플라이언스라고 합니다. 어플라이언스는 타사 데이터를 수신하여 Sophos 데이터 레이크로 전송합니다.

참고

여러 개의 Cisco Meraki 방화벽을 동일한 어플라이언스에 추가할 수 있습니다.

이렇게 하려면 Sophos Central에서 Cisco Meraki 통합을 설정한 다음, 방화벽 하나를 로그를 전송하도록 구성합니다. 그런 다음 다른 Cisco Meraki 방화벽을 동일한 Sophos 어플라이언스로 로그를 전송하도록 구성합니다.

설정의 Sophos Central 부분은 반복할 필요가 없습니다.

주요 단계는 다음과 같습니다.

- 이 제품에 대한 통합을 구성합니다. 그러면 VM에서 사용할 이미지가 구성됩니다.

- VM에서 이미지를 다운로드하고 배포합니다. 이것이 어플라이언스가 됩니다.

- 어플라이언스로 데이터를 보내도록 Meraki를 구성합니다.

요구 사항

어플라이언스에는 시스템 및 네트워크 액세스 요구 사항이 있습니다. 이러한 요구 사항을 충족하는지 확인하려면 어플라이언스 요구 사항를 참조하십시오.

통합 구성

통합을 구성하려면 다음과 같이 하십시오.

- Sophos Central에서 위협 분석 센터 > 통합 > 마켓플레이스로 이동합니다.

-

Cisco Meraki를 클릭합니다.

Cisco Meraki 페이지가 열립니다. 여기에서 통합을 구성하고 이미 구성한 목록을 볼 수 있습니다.

-

데이터 수집(보안 경고)에서 구성 추가를 클릭합니다.

참고

이 통합이 처음 추가한 통합인 경우 내부 도메인 및 IP에 대한 세부 정보를 요청할 수 있습니다. 내 도메인 및 IP을 참조하십시오.

통합 설정 단계가 나타납니다.

VM 구성

통합 설정 단계에서 VM을 Meraki로부터 데이터를 수신하는 어플라이언스로 구성합니다. 기존 VM을 사용하거나 새 VM을 만들 수 있습니다.

VM을 구성하려면 다음과 같이 하십시오.

- 통합 이름과 설명을 입력합니다.

-

어플라이언스의 이름 및 설명을 입력합니다.

이미 Sophos 어플라이언스를 설정한 경우 목록에서 선택할 수 있습니다.

-

가상 플랫폼을 선택합니다. 현재 VMware ESXi 6.7 Update 3 이상 및 Microsoft Hyper-V 6.0.6001.18016(Windows Server 2016) 이상을 지원합니다.

-

인터넷 연결 네트워크 포트의 IP 설정을 지정합니다. 그러면 VM에 대한 관리 인터페이스가 설정됩니다.

-

IP 주소를 자동으로 할당하려면 DHCP를 선택합니다.

참고

DHCP를 선택하는 경우 IP 주소를 예약해야 합니다.

-

네트워크 설정을 지정하려면 수동을 선택합니다.

-

-

Syslog IP 버전을 선택하고 Syslog IP 주소를 입력합니다.

나중에 어플라이언스에 데이터를 보내도록 Meraki를 구성할 때 이 syslog IP 주소가 필요합니다.

-

프로토콜을 선택합니다.

어플라이언스에 데이터를 전송하도록 Meraki를 구성할 때 동일한 프로토콜을 사용해야 합니다.

-

저장을 클릭합니다.

통합이 만들어지고 목록에 나타납니다.

통합 세부 정보에 어플라이언스의 포트 번호가 표시됩니다. 포트 번호는 나중에 데이터를 전송하도록 Meraki를 구성할 때 필요합니다.

VM 이미지를 준비하는 데 몇 분 정도 걸릴 수 있습니다.

VM 배포

제한

ESXi를 사용하는 경우, OVA 파일은 Sophos Central로 확인되므로 한 번만 사용할 수 있습니다. 다른 VM을 배포해야 하는 경우 Sophos Central에서 OVA 파일을 다시 만들어야 합니다.

VM 이미지를 사용하여 VM을 배포합니다. 이렇게 하려면, 다음 과정을 수행하십시오.

- 통합 목록의 작업에서 해당 플랫폼에 대한 다운로드 작업(예: ESXi용 OVA 다운로드)을 클릭합니다.

- 이미지 다운로드가 완료되면 VM에 배포하십시오. 통합을 위해 VM 배포을 참조하십시오.

Cisco Meraki 구성

Meraki가 어플라이언스에 데이터를 전송하도록 구성하려면 다음과 같이 하십시오.

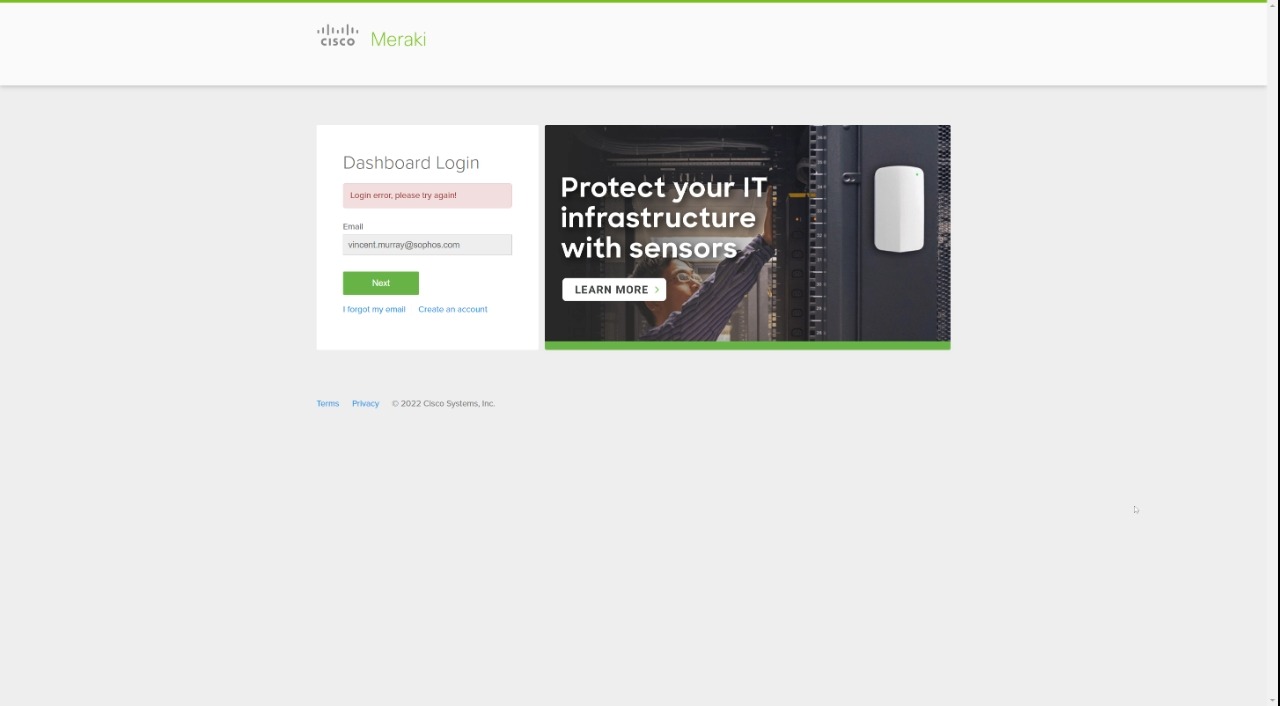

- Meraki 대시보드에 로그인합니다.

- 네트워크 전체 > 구성 > 일반을 클릭합니다.

- 보고까지 아래로 스크롤하고 syslog 서버 추가를 클릭합니다.

-

어플라이언스에 대한 다음 연결 세부 정보를 입력합니다.

- IP 주소. 이것은 Sophos Central에서 설정한 syslog IP 주소입니다.

-

포트 번호.

통합을 추가할 때 Sophos Central에 입력한 것과 동일한 설정을 입력해야 합니다.

-

다음 역할을 추가하여 어플라이언스로 전송되는 데이터를 구성합니다.

- 장치에서 실행 중인 서비스에 대한 이벤트 로그입니다. 예:

Security eventsAppliance event log. Flows. 소스 및 대상 정보와 포트 번호를 포함하는 트래픽 흐름 메시지입니다.IDS Alerts. 침입 감지 시스템의 경고입니다.

- 장치에서 실행 중인 서비스에 대한 이벤트 로그입니다. 예:

-

저장하지 않은 변경 내용이 있습니다에서 저장을 클릭합니다.

MX 보안 어플라이언스에서 흐름 역할이 활성화된 경우 로깅 열의 보안 어플라이언스 > 구성 > 방화벽 페이지에서 개별 방화벽 규칙에 대한 로깅을 켜거나 끌 수 있습니다.

추가 리소스

이 비디오에서는 통합 설정을 안내합니다.

Meraki 장치에서 syslog 서버를 구성하는 방법에 대한 자세한 내용은 Cisco 설명서를 참조하십시오. Syslog 서버 개요 및 구성을 참조하십시오.