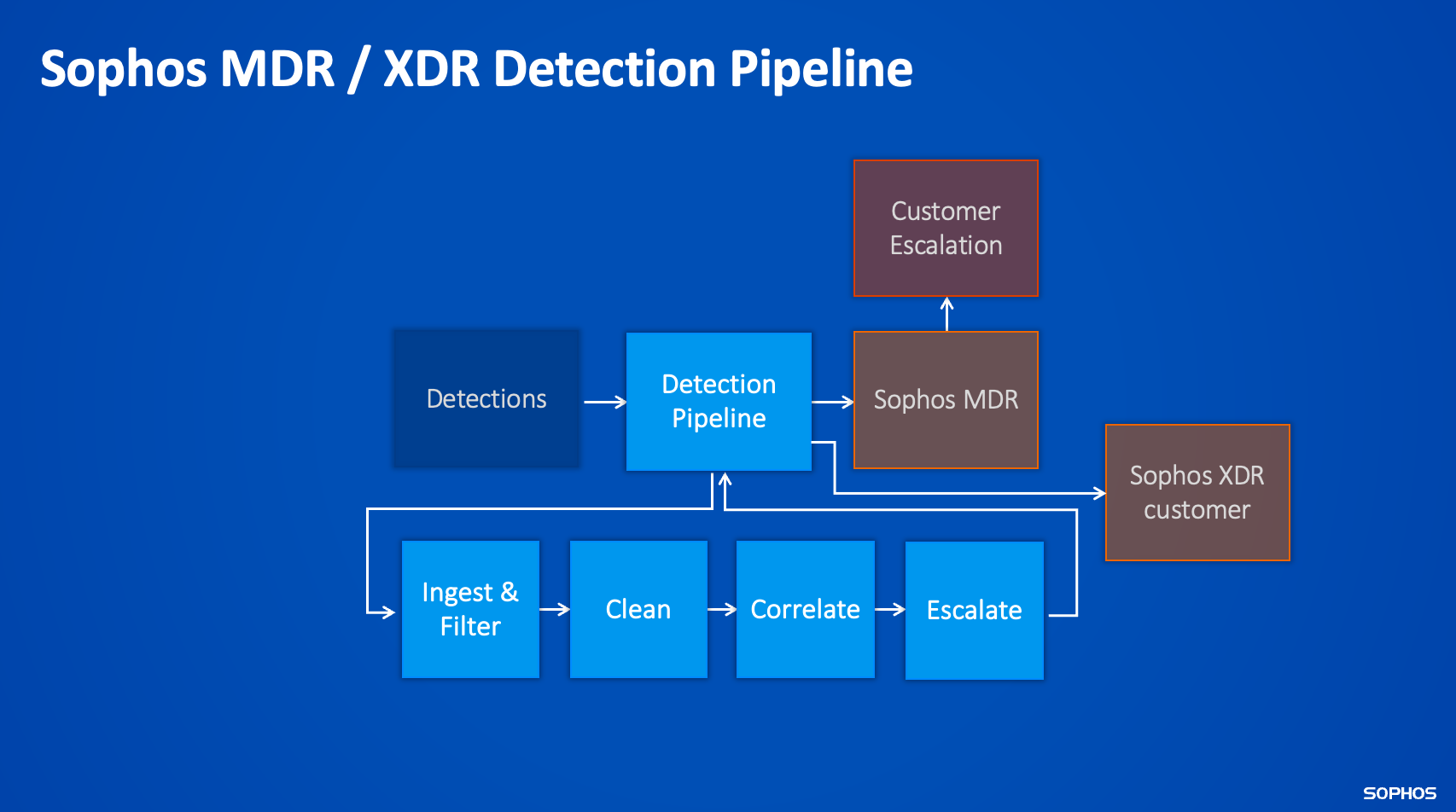

통합 감지 파이프라인

이 페이지에서는 Sophos 제품 통합이 감지를 수집, 필터링, 정리, 상관 관계 분석 및 에스컬레이션하는 방법을 설명합니다.

참고

수집 및 처리 중인 감지 수를 모니터링하는 방법을 알아보려면 원격 측정 여정를 참조하십시오.

1단계: 수집 및 필터링

원격 데이터를 수신하여 원치 않는 잡음 등을 제거합니다.

다음 방법 중 하나로 이 작업을 수행합니다.

- 온프레미스: 고객 네트워크의 로그 수집기는 경고를 Sophos Central에 전달합니다.

- 클라우드에서: API가 Sophos Central로 경고를 보냅니다.

참고

모든 사용자에 대한 서비스 연속성을 보호하기 위해 Sophos는 때때로 고객의 데이터 입력을 필터링하거나 샘플링합니다. 이는 수집 단계와 처리 단계에서 경고 볼륨 간의 일시적인 차이로 표시됩니다. 또한 데이터를 다시 대기열에 추가하여 고객에게 포괄적인 적용 범위를 제공하기 위해 다시 처리할 수 있습니다.

2단계: 정리

수집하는 데이터가 표준화되지 않았으므로 Sophos는 일관되고 정규화된 스키마로 처리하기 시작합니다.

3단계: 상관관계

이제 관련이 없어 보이는 원시 경고를 관련 경고 클러스터로 그룹화하기 시작합니다.

경고를 그룹화하려면 다음 기준을 사용합니다.

- 각 경고 클러스터가 관련 활동을 나타내는 것을 목표로 합니다.

- 당사는 MITRE ATT&CK 기법 및 유사한 IOC(침해 지표) 또는 엔터티를 기반으로 시간을 기준으로 경고를 그룹화합니다.

- MITRE 프레임워크를 사용하여 특정 위협 사용 사례에 따라 이벤트를 그룹화할 수 있습니다.

4단계: 에스컬레이션됨

이제 논리에서 추가 조사를 위해 분석가에게 에스컬레이션할 클러스터를 결정합니다.

필요한 경우 분석가가 조사하고 고객에게 조사에 대해 알립니다.

일반적으로 다음과 같은 정보를 제공합니다.

- 이벤트의 설명.

- 가장 심각한 위협을 나타내는 것으로 보이는 특정 경고 세부 정보.

- 위협에 처한 특정 인프라.

- 이벤트가 발생한 특정 시간.

- 위협의 심각도에 대한 판단(심각한 문제인지 긍정 오류인지 여부, 모든 경고의 조치 여부).

- 모든 완화 단계.