Usar o Microsoft Entra ID como um provedor de identidade

Você pode usar a sua instância do Microsoft Entra ID para verificar a identidade de seus administradores e usuários quando fizerem login nos produtos Sophos Central. Você precisa adicionar o Microsoft Entra ID como um provedor de identidade para fazer isso.

Se você quiser usar o Microsoft Entra ID como um provedor de identidade, localize o ID de locatário da sua instância do Microsoft Entra ID. Precisamos dele para verificar seus usuários e administradores.

Requisitos

Você deve verificar um domínio primeiro. Consulte Verificar um domínio federado.

Você precisa ser um Super Admin.

Alerta

Se você quiser usar o início de sessão federado como a sua opção de login, certifique-se de que todos os seus administradores e usuários estejam atribuídos a um domínio e tenham um provedor de identidade.

Você deve fazer o seguinte antes de adicionar o Microsoft Entra ID como um provedor de identidade:

- Verificar se possui uma conta do Microsoft Entra ID na Microsoft. O Microsoft Entra ID é o serviço de gerenciamento de identidade e acesso em nuvem da Microsoft.

- Obter consentimento e autorização de seu administrador do Microsoft Entra ID para usar o Microsoft Entra ID da sua organização com o Sophos Central.

- Assegurar-se de que possui uma conta Sophos Central que corresponda à sua conta do Microsoft Entra ID (os e-mails devem corresponder).

Configurar o Microsoft Entra ID no portal do Azure

Para configurar o Microsoft Entra ID no portal do Azure, você deve fazer o seguinte:

- Crie um aplicativo Azure.

- Configure a autenticação do aplicativo.

- Defina a configuração do token.

- Atribua as permissões de aplicativo.

Criar um aplicativo Azure

Para criar um aplicativo Azure, faça o seguinte:

- Faça login no seu portal Azure.

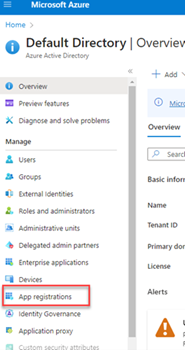

- Pesquise por

App registrations. -

No painel à esquerda, clique em Registros de aplicativo.

-

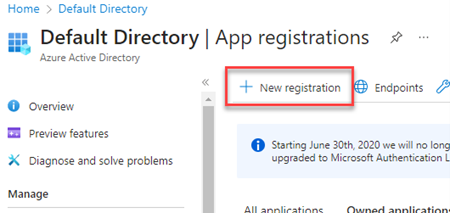

No painel direito, clique em Novo registro.

-

Insira um nome para o aplicativo.

-

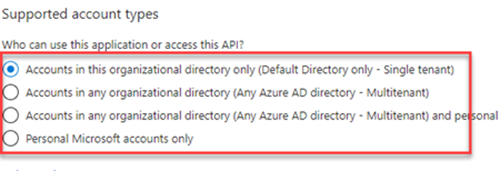

Em Supported account types, selecione Accounts in this organizational directory only (Default Directory only - Single tenant).

-

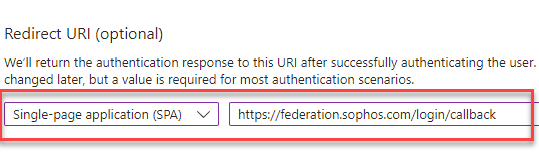

Em URI de redirecionamento (opcional), selecione Aplicativo de página única (SPA) e digite

https://federation.sophos.com/login/callback. -

Clique em Registrar.

Configurar a autenticação do aplicativo

Para configurar a autenticação do aplicativo, siga este procedimento:

- No aplicativo que você criou, clique em Authentication.

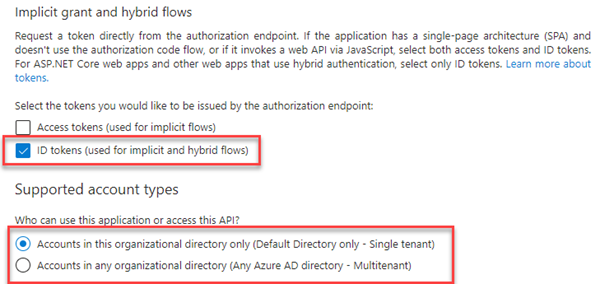

- Em Implicit grant and hybrid flows, selecione ID tokens (used for implicit and hybrid flows).

- Em Supported account types, selecione Accounts in this organizational directory only (Default Directory only - Single tenant).

-

Clique em Salvar.

Definir configuração do token

Para configurar um token, siga este procedimento:

- No aplicativo que você criou, clique em Token configuration.

- Em Optional claims, clique em Add optional claim.

-

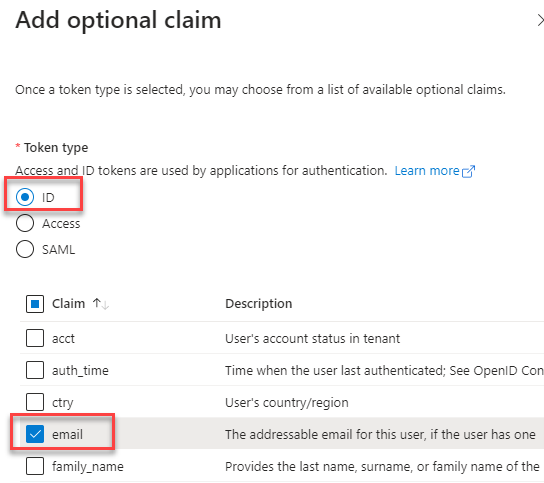

Em Token type, selecione ID e depois selecione email.

-

Clique em Adicionar.

-

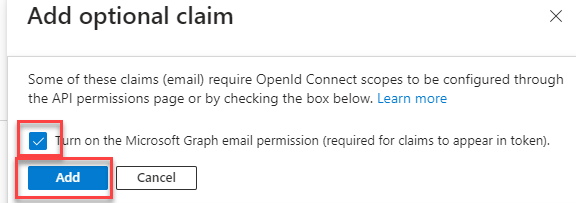

Na mensagem pop-up, clique em Turn on the Microsoft Graph email permission.

-

Clique em Adicionar.

Atribuir permissões de aplicativo

Para atribuir permissões de aplicativo, siga este procedimento:

- No aplicativo que você criou, clique em API permissions.

-

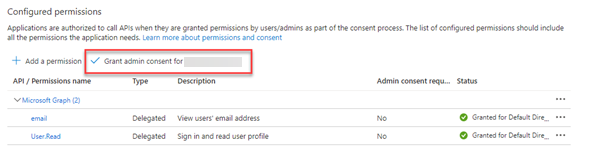

Em Configured permissions, clique em Grant admin consent for <conta>.

-

Clique em Sim.

Sincronização do Microsoft Entra ID

Um administrador do Microsoft Entra ID deve dar consentimento (permissão) para usar as credenciais armazenadas no locatário do Microsoft Entra ID da sua organização para iniciar uma sessão no Sophos Central.

Esse consentimento se aplica a todos os produtos Sophos Central.

Quando um administrador do Microsoft Entra ID dá o consentimento, isso significa que o locatário do Microsoft Entra ID confia no Sophos Central, e você pode adicionar o Microsoft Entra ID como seu provedor de identidade.

Para obter ajuda sobre como dar consentimento no Microsoft Entra ID, consulte Experiência de consentimento para aplicativos no Microsoft Entra ID.

Localizar seu ID de locatário

Você precisa saber qual o ID de locatário antes de adicionar o Microsoft Entra ID como um provedor de identidade.

Para encontrar o ID de locatário, siga este procedimento:

- No menu do portal do Microsoft Azure, selecione Microsoft Entra ID. A página Visão geral é exibida.

-

Na seção Informações básicas, encontre seu ID de locatário. Esse é o ID do seu domínio de locatário.

Você precisará inseri-lo ao configurar o Microsoft Entra ID como um provedor de identidade.

Para adicionar o Microsoft Entra ID como provedor de identidade, consulte os seguintes tópicos:

- Se o endereço de e-mail e o UPN dos usuários forem iguais, consulte Adicionar o provedor de identidade (Entra ID/Open IDC/ADFS).

- Se o endereço de e-mail e o UPN dos usuários forem diferentes, consulte Configurar o Microsoft Entra ID para permitir que os usuários façam login usando o UPN.

Configurar o Microsoft Entra ID como um provedor de identidade no Sophos Central

Você pode usar o Microsoft Entra ID como um provedor de identidade.

Para isso, siga este procedimento:

-

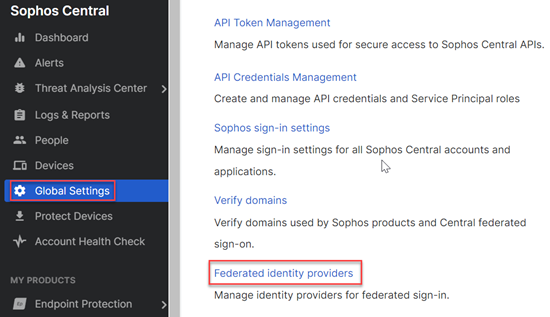

No Sophos Central, vá para Configurações globais > Provedores de identidade federados.

-

Clique em Adicionar provedor de identidade.

- Insira um Nome e uma Descrição.

- Clique em Tipo e escolha OpenID Connect.

- Clique em Fornecedor e escolha Microsoft Entra ID.

- Ignore a Etapa A: Configurar OpenID Connect, porque você já configurou o Microsoft Entra ID no portal do Azure.

-

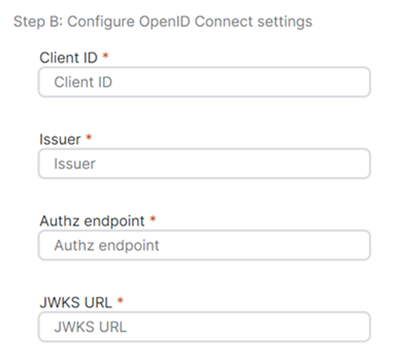

Na Etapa B: Configurar os parâmetros de OpenID Connect, faça o seguinte:

-

Em ID do cliente, digite o ID do cliente do aplicativo que você criou no Azure.

Para localizá-lo, siga este procedimento:

- No portal do Azure, vá para Registros de aplicativo.

- Selecione o aplicativo que você criou.

- Copie o ID em ID do Cliente do aplicativo e cole-o em ID do cliente no Sophos Central.

-

Em Emissor, digite a seguinte URL:

https://login.microsoftonline.com/<tenantId>/v2.0Substitua

<tenantId>pelo ID do locatário de sua instância do Azure.Para localizá-lo, siga este procedimento:

- No portal do Azure, vá para Registros de aplicativo.

- Selecione o aplicativo que você criou.

- Copie o ID em ID do diretório (locatário) e substitua

<tenantId>por ele na URL.

-

Em Endpoint autorizado, digite a seguinte URL:

https://login.microsoftonline.com/<tenantId>/oauth2/v2.0/authorizeSubstitua

<tenantId>pelo ID do locatário que você copiou na etapa b. -

Em URL de JWKS, digite a seguinte URL:

https://login.microsoftonline.com/<tenantId>/discovery/v2.0/keysSubstitua

<tenantId>pelo ID do locatário que você copiou na etapa b.

-

-

Clique em Selecionar um domínio e escolha o seu domínio.

Você pode adicionar mais de um domínio. Você só pode associar um usuário a um domínio.

-

Selecione se deseja ativar a Imposição de MFA pelo IdP. Selecione uma das seguintes opções:

- Imposição de MFA pelo IdP

- Sem imposição de MFA pelo IdP

-

Clique em Salvar.

Agora você pode adicionar o Microsoft Entra ID como um provedor de identidade. Consulte Adicionar o provedor de identidade (Entra ID/Open IDC/ADFS).

Configurar o Microsoft Entra ID para permitir que os usuários façam login usando o UPN

Você pode configurar o Microsoft Entra ID para permitir que os usuários façam login usando o UPN (nome principal do usuário) se ele for diferente de seus endereços de e-mail.

Para fazer login usando seu UPN, faça o seguinte:

-

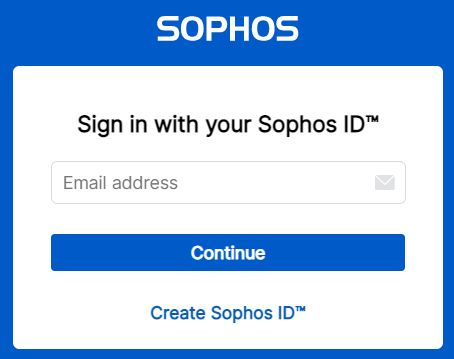

Os usuários e administradores fazem login no Sophos Central com seu endereço de e-mail associado.

-

A tela que eles veem depende de suas seleções em Configurações de início de sessão do Sophos.

-

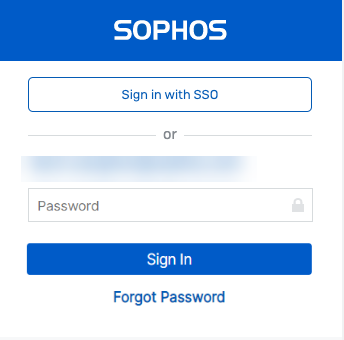

Se você selecionou Credenciais do Sophos Central Admin ou federadas em Meus Produtos > Configurações Gerais > Configurações de início de sessão do Sophos, os usuários e administradores poderão fazer login com qualquer uma das opções.

Para fazer login usando o UPN, eles devem fazer o seguinte:

-

Clicar em Conecte-se com o SSO.

Eles verão a página de login do Microsoft Azure.

-

Inserir o UPN e a senha.

-

-

Se você tiver escolhido Apenas credenciais federadas em Meus produtos > Configurações gerais > Configurações de início de sessão do Sophos, eles verão a página de login do Microsoft Azure, onde poderão inserir o UPN e a senha.

-