Cisco Meraki (Coletor de log)

Você deve ter o pacote de licença de integrações "Firewall" para usar esse recurso.

Nota

Uma integração baseada em API do Cisco Meraki também está disponível. Consulte Cisco Meraki (API).

Você pode integrar o Cisco Meraki ao Sophos Central para o envio de dados à Sophos para análise.

Essa integração usa um coletor de log hospedado em uma máquina virtual (VM). Juntos, eles são chamados de dispositivo. O dispositivo recebe dados de terceiros e os envia ao Sophos Data Lake.

Nota

Você pode adicionar vários firewalls Cisco Meraki ao mesmo dispositivo.

Para isso, configure a sua integração do Cisco Meraki no Sophos Central e depois configure um firewall para enviar logs para ele. Em seguida, configure seus outros firewalls Cisco Meraki para enviar logs para o mesmo dispositivo da Sophos.

Você não precisa repetir a parte Sophos Central da configuração.

As etapas principais são as seguintes:

- Configure uma integração para este produto. Isso configura uma imagem para ser usada em uma VM.

- Baixe e implante a imagem na sua VM. Isso se torna o seu dispositivo.

- Configure o Meraki para enviar dados ao dispositivo.

Requisitos

Os dispositivos têm requisitos de acesso ao sistema e à rede. Para verificar se você os atende, consulte Requisitos do dispositivo.

Configurar uma integração

Para configurar uma integração, siga este procedimento:

- Em Sophos Central, vá para Centro de Análise de Ameaças > Integrações > Marketplace.

-

Clique em Cisco Meraki.

A página Cisco Meraki é aberta. Você pode configurar integrações aqui e ver uma lista daquelas que você já configurou.

-

Em Ingestão de dados (Alertas de segurança), clique em Adicionar configuração.

Nota

Se esta for a primeira integração que você adiciona, solicitaremos detalhes sobre seus domínios internos e IPs. Consulte Meus domínios e IPs.

Etapas de configuração de integração aparece.

Configurar a VM

Em Etapas de configuração de integração, você configura a sua VM como um dispositivo para receber dados do Meraki. Você pode usar uma VM existente ou criar uma nova.

Para configurar a VM, faça o seguinte:

- Insira um nome de integração e uma descrição.

-

Insira um nome e uma descrição para o dispositivo.

Se você já tiver configurado um dispositivo da Sophos, poderá escolhê-lo em uma lista.

-

Selecione a plataforma virtual. Atualmente, oferecemos suporte a VMware ESXi 6.7 Update 3 ou posterior e Microsoft Hyper-V 6.0.6001.18016 (Windows Server 2016) ou posterior.

-

Especifique as configurações de IP das Portas de rede voltadas à Internet. Isso configura a interface de gerenciamento da VM.

-

Selecione DHCP para atribuir o endereço IP automaticamente.

Nota

Se você selecionar DHCP, deverá reservar o endereço IP.

-

Selecione Manual para especificar as configurações de rede.

-

-

Selecione a Versão de IP do syslog e insira o endereço IP de syslog.

Você precisará desse endereço IP de syslog mais tarde, ao configurar o Meraki para enviar dados ao seu dispositivo.

-

Selecione um Protocolo.

Você deve usar o mesmo protocolo ao configurar o Meraki para enviar dados ao seu dispositivo.

-

Clique em Salvar.

Nós criamos a integração e ela aparece na sua lista.

Nos detalhes de integração, você pode ver o número da porta do dispositivo. Você precisará dele mais tarde, ao configurar a Meraki para enviar dados.

Pode levar alguns minutos para que a imagem da VM fique pronta.

Implantar a VM

Restrição

Se estiver usando o ESXi, o arquivo OVA é verificado com o Sophos Central, portanto, ele só pode ser usado uma vez. Se for necessário implementar outra VM, você deve criar um arquivo OVA novamente no Sophos Central.

Use a imagem da VM para implantar a VM. Para isso, siga este procedimento:

- Na lista de integrações, em Ações, clique na ação de download para a sua plataforma, por exemplo, Baixar OVA para ESXi.

- Quando o download da imagem for concluído, implante-a em sua VM. Consulte Implantar uma VM para integrações.

Configurar a Cisco Meraki

Para configurar a Meraki para enviar dados ao dispositivo, faça o seguinte.

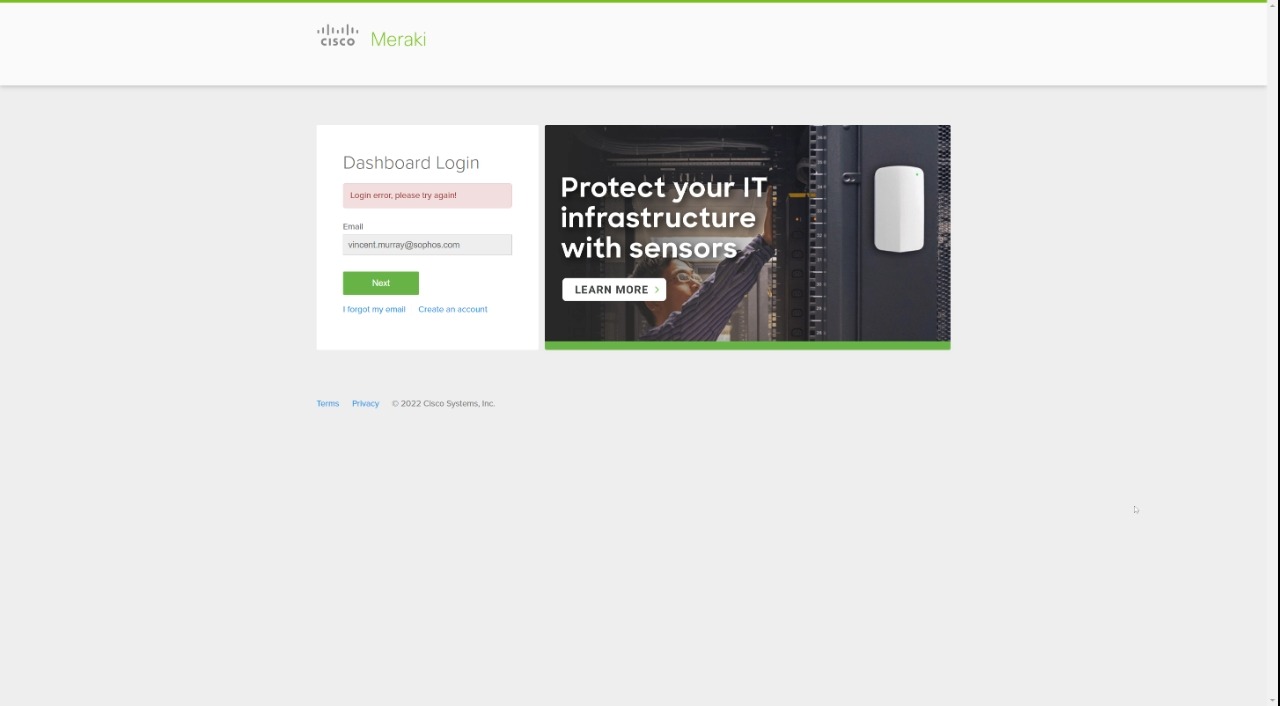

- Faça login no painel Meraki.

- Clique em Network-wide > Configure > General.

- Role para baixo até Reporting e clique em Add a syslog server.

-

Insira os seguintes detalhes de conexão do seu dispositivo:

- Endereço de IP. Este é o endereço IP do syslog que você definiu no Sophos Central.

-

Número de porta.

Você deve inserir as mesmas configurações inseridas no Sophos Central quando adicionou a integração.

-

Adicione as seguintes funções para configurar os dados enviados ao seu dispositivo:

- Logs de eventos dos serviços em execução em seus dispositivos. Por exemplo

Security events,Appliance event log. Flows. Mensagens de fluxo de tráfego que incluem informações de origem e de destino e números de porta.IDS Alerts. Alertas do sistema de detecção de invasão.

- Logs de eventos dos serviços em execução em seus dispositivos. Por exemplo

-

Em You have unsaved changes, clique em Save.

Se a função Flows estiver ativada em um dispositivo de segurança MX, o registro em log de regras de firewalls individuais pode ser ativado ou desativado na página Security appliance > Configure > Firewall, na coluna Logging.

Mais recursos

Este vídeo o direciona pela configuração de integração.

Para obter mais informações sobre a configuração de servidores syslog em dispositivos Meraki, consulte a documentação da Cisco. Consulte Syslog Server Overview and Configuration.