Configurações

Você pode ver e alterar suas configurações do Zero Trust Network Access (ZTNA).

Vá para ZTNA > Configurações.

Suporte da Sophos para instância de gateway

Você pode dar ao suporte da Sophos um token para permitir o nosso acesso a uma instância de gateway para solucionar problemas. Aqui, você pode definir a hora em que os tokens expiram.

Para dar à Sophos o acesso a um gateway, você deve ir para Gateway > Detalhes do gateway e gerar um token de suporte.

Você deve clicar em Salvar depois que alterar a configuração.

Tempo mínimo antes que a integridade do dispositivo dispare uma regra

Você pode alterar o tempo antes que a integridade de segurança de um dispositivo dispare uma regra em uma política de acesso. Isso impede que o ZTNA aja com muita rapidez caso haja um problema temporário.

Você deve clicar em Salvar depois que alterar a configuração.

Tempo limite de inatividade do túnel do agente

Agora você pode definir um tempo limite de inatividade para o túnel entre o agente ZTNA e o gateway ZTNA. Se não houver atividade durante um determinado período de tempo, o túnel é automaticamente fechado.

Selecione uma destas opções:

- 5 minutos

- 15 minutos

- 30 minutos

- 1 hora

O valor padrão é 5 minutos.

Quando o tráfego é retomado, o túnel é restabelecido.

Domínios e certificados

Clique em Domínios e Certificados para gerar um certificado Let's Encrypt gratuito e adicionar os seus domínios. Veja Obter um certificado.

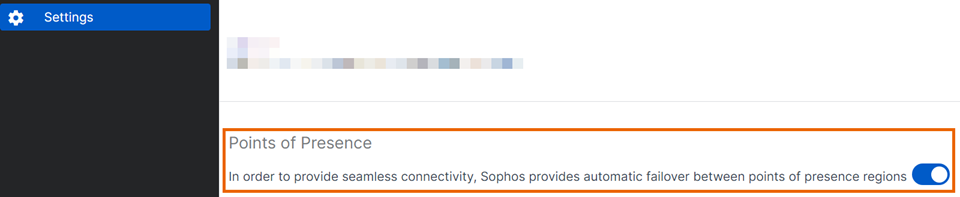

Pontos de presença

No ZTNA 2.1 e posterior, um ponto de presença secundário é instalado por padrão, o mais próximo do seu ponto de presença principal. Há failover automático entre os pontos de presença, para que os usuários possam acessar recursos sem interrupções.

Se você estiver usando o Sophos Firewall para o seu gateway da nuvem Sophos, deve estar no SFOS 20 MR2 ou posterior para usar esse recurso.

Se você quiser desativar o ponto de presença secundário, faça o seguinte:

- Faça login no Sophos Central.

- Vá para Meus produtos > ZTNA > Configurações.

- Em Pontos de presença, desative a opção de pontos de presença secundários.

- Volte para a parte superior da página e clique em Salvar.

Não intercepte o tráfego local

No momento, este recurso está disponível apenas para o agente Windows ZTNA. O suporte para o macOS estará disponível em breve.

Verifique se o seu Sophos Endpoint Agent está atualizado. Você deve ter o Sophos Core Agent 2025.2.1.709 ou posterior. Para verificar, consulte a guia Resumo nos detalhes do dispositivo. Veja View full device details.

Suponha que o agente ZTNA esteja conectado a um escritório ou rede confiável, e os recursos ZTNA configurados também estejam na mesma rede. Nesse caso, o tráfego é roteado através da interface WAN do gateway ZTNA ou do Sophos Cloud. Embora isso mantenha uma experiência de usuário e uma postura de segurança uniformes, o hairpinning pode introduzir latência, especialmente para aplicativos como o Common Internet File System (CIFS) e o Remote Desktop Protocol (RDP).

Se você quiser garantir que os recursos sejam acessados via LAN e não pelo gateway ZTNA, ative o recurso da seguinte forma:

- Faça login no Sophos Central.

- Vá para Meus produtos > ZTNA > Configurações.

-

Em Não intercepte o tráfego local, ative o recurso.

Nota

Se você ativar esse recurso, certifique-se de que os seus recursos estejam acessíveis através da LAN.

-

Adicione o endereço IP e FQDN da sua rede.

Isso permite que o agente ZTNA verifique a rede.

Você deve adicionar os mesmos detalhes ao seu servidor DNS local (interno). O FQDN não precisa fazer parte do seu domínio. Você pode usar um FQDN fictício se o servidor DNS interno resolver para o endereço IP correto. Quando a resolução DNS for bem-sucedida e o endereço IP resolvido corresponder ao endereço IP configurado no Sophos Central pelo administrador, o agente ZTNA confirma que ele está no local e não enviará tráfego desta rede para o gateway ZTNA.

Nota

Ao ativar o modo local, o agente ZTNA para de interceptar o tráfego e altera seu status para "Não Configurado". Ao conectar-se a uma rede diferente, o status reverte para "Configurado".

-

Volte para a parte superior da página e clique em Salvar.

O agente ZTNA verifica a rede sempre que a interface de rede no dispositivo de endpoint muda.

Pooling de conexão de recurso

O pooling de conexão para recursos com base em NTLM é ativado por padrão no gateway ZTNA. Desative essa opção se você tiver recursos sem agente que usam NTLM ou protocolos similares de autenticação.

Imposição de navegador protegido

Você só pode utilizar esta funcionalidade se tiver se cadastrado no Early Access Program.

Você pode impor o uso de Protected Browser para acesso sem agente a aplicativos e recursos. Para fazer isso, ative a Imposição de navegador protegido.