Managed Risk 憑證

受管理的風險身份驗證掃描可以識別內部網絡中未經身份驗證掃描可能忽略的漏洞。

此頁面告訴您如何建立和管理進行身分驗證掃描所需的憑證。

在开始之前

在添加認證資訊之前,請確保您已設定系統以允許驗證掃描。請使用以下各節中的連結,查看每個作業系統的詳細配置需求。

Windows

For Windows requirements, see Tenable: Credentialed Checks on Windows.

請遵循這些最佳實踐:

-

建立專用本機管理員帳戶以供掃描。請使用本機管理員群組中的帳戶進行掃描常規的Windows系統,而非域管理員。這限制了潛在的憑證曝露。

-

使用適當安全的管理員憑證,為域控制器創建專門的掃描。這可防止這些強大的憑證被用於其他地方。

有關加強與這些憑證相關的 Active Directory 政策設定的指導,請參閱額外的 Tenable 指南。

macOS

有關macOS需求,請查看 Tenable: Credentialed Checks on macOS.

Linux

有關 Linux 要求,請參閱 Tenable: Credentialed Checks on Linux.

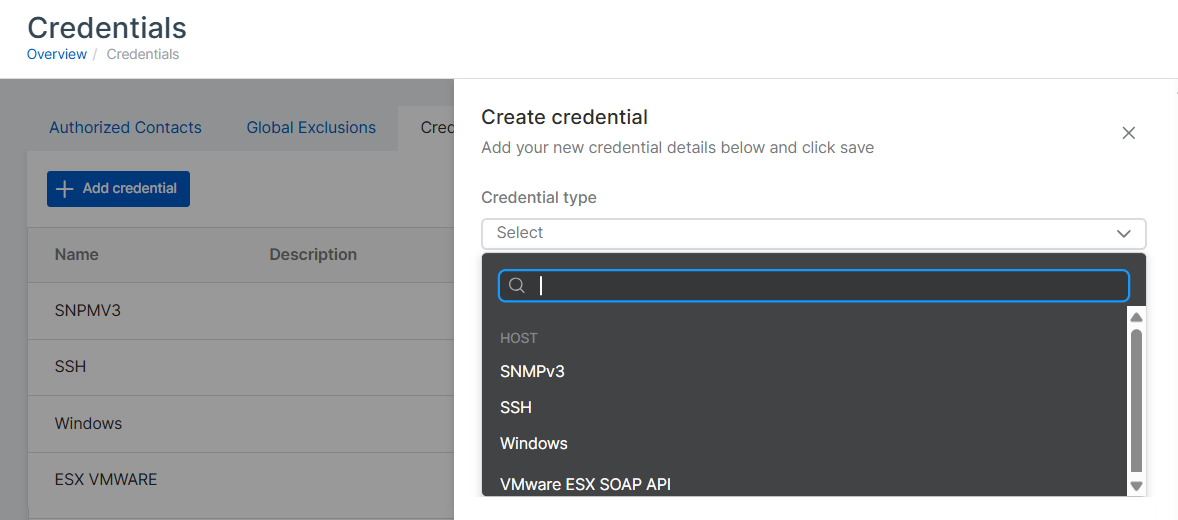

新增憑證

若要新增憑證,請依照以下步驟操作:

- 前往 Managed Risk > 設定。

-

選取 回應 索引標籤。

-

按一下 新增認證。

-

在建立憑證中,選擇適合您環境的憑證類型:

- SNMPv3:支援 SNMP 版本 3 的網路設備。

- SSH:針對UNIX/Linux/macOS系統。

- Windows:針對 Windows 網域或本機驗證。

- VMware ESX SOAP API:針對 VMware ESX/ESXi 主機。

注意

Managed Risk doesn't support Plaintext authentication.

-

依照以下步驟建立憑證。按一下您的憑證類型的標籤。

若要新增憑證,請依照以下步驟操作:

- In Credential type, select SNMPv3.

- 輸入認證名稱。

- 請新增描述以幫助識別此憑證。

- 輸入 SNMPv3 帳戶的 使用者名稱。

- 請指定Port號碼。預設值為 161。

- 在安全等級中,請選擇認證和隱私。此處使用身分驗證和加密,目前是唯一的選項。

- 選擇一個認證演算法:SHA-256、SHA-384或SHA-512。

- 輸入驗證密碼。

- 選取雜湊算法。AES-256,AES-256C

- 輸入相關密碼。

- 按一下儲存以儲存設定。

若要新增憑證,請依照以下步驟操作:

- Under Credential type, select Windows.

- 輸入認證名稱。

- (Optional) 將一個描述加入,以幫助識別此憑證。

-

選取驗證方法。

- Kerberos:Kerberos 認證適用於網域環境。

- NTLM Hash: 以 NTLM 為基礎的驗證

- 密碼:標準使用者名稱和密碼驗證

如需驗證,您需要進行以下操作:

- 輸入使用者名稱。

- 輸入密碼。

- 輸入 Domain。

- Enter the Key Distribution Center (KDC) address.

- Enter the KDC Port. 預設值為 88。

- 選擇KDC Transport協定:TCP 或 UDP.

- 輸入Realm。

如果您選擇了 NTLM 雜湊驗證,請執行以下步驟:

- 輸入使用者名稱。

- 輸入哈希值。

- 輸入 Domain。

如需驗證,您需要進行以下操作:

- 輸入使用者名稱。

- 輸入密碼。

- 輸入Domain(Optional)。

-

按一下儲存以儲存設定。

如果要變更目錄服務,請參閱 已刪除 Managed Risk 憑證。

為確保Windows掃描成功,請按照Tenable:中的配置步驟進行。在Windows上進行憑證檢查

- Under Credential type, select SSH.

- 輸入認證名稱。

- (Optional) 將一個描述加入,以幫助識別此憑證。

-

選取驗證方法。

- Kerberos:Kerberos 認證用於整合式環境

- 密碼:標準使用者名稱和密碼驗證

- 公開金鑰:使用 SSH 金鑰對進行身分驗證

如需驗證,您需要進行以下操作:

- 輸入使用者名稱。

- Enter the Key Distribution Center (KDC) address.

- Enter the KDC Port. 預設值為 88。

- 選擇KDC Transport協定:TCP 或 UDP.

- 輸入Realm。

如需驗證,您需要進行以下操作:

- 輸入使用者名稱。

- 輸入密碼。

- 若有需要,請選擇使用以提升權限的選項。

如果您選擇使用公鑰驗證,請依照以下步驟進行:

- 輸入使用者名稱。

-

For the Private key, click Add File to upload your private key file, or paste your private key directly.

注意

僅支援 RSA 和 DSA OpenSSH 金鑰。

-

Enter the Private key passphrase (if your key is protected with one).

-

在使用提升權限選擇適當的選項:

- 無事發生: 請勿使用特權提升。

- sudo: 請使用 sudo 進行權限提升。

- 輸入 sudo 使用者(升級權限的帳戶)。

- 輸入 sudo 密碼(如果需要)。

-

(Optional) 輸入 Targets 以優先考慮認證資訊:主機名稱、IP 或 CIDR 區塊(以逗號或空格分隔)。

- 按一下儲存以儲存設定。

有關SSH主機驗證配置,請參閱配置 Tenable Nessus 掃描以進行SSH主機驗證檢查。

- Under Credential type, select VMware ESX SOAP API

- 輸入認證名稱。

- (Optional) 將一個描述加入,以幫助識別此憑證。

-

在ESX SOAP API 認證方法 中,選擇使用者名稱和密碼。目前僅有此選項可供使用。

- 輸入具有管理權限的 VMware 帳戶的使用者名稱。

- 輸入來源的網域。

-

按一下儲存以儲存設定。

執行全面掃描需要帳戶對 VMware ESX/ESXi 主機具有管理訪問權限。此憑證類型是專門為掃描 VMware 虛擬化環境而設計。

編輯憑證

若要新增憑證,請依照以下步驟操作:

- 前往 Managed Risk > 設定。

- 選取 回應 索引標籤。

- 在清單中找到您想要編輯的憑據。

- 在操作欄中,點擊三個點

。

。 - 選取 編輯。

- 請修改憑證詳細資料。

- 按一下 更新

删除憑證

- 前往 Managed Risk > 設定。

- 選取 回應 索引標籤。

- 選取要從 清單中刪除的項目。

- 在操作欄中,點擊三個點

。

。 - 選取 删除。

- 在確認對話方塊中,點選確認以永久刪除憑證。

刪除認證資訊時,我們將從所有掃描配置中刪除其使用的位置。這可能會影響未來已配置使用它的掃描。

更新憑證清單

為了更新憑證清單,請點擊清單右上角的更新圖示![]() 。

。

排疑解難

如果您在Managed Risk憑證方面遇到問題,請執行以下操作:

- 確保防火牆規則允許從掃描工具的 IP 位址進行流量。

- 驗證遠端登錄服務是否在目標系統上運行。

有關案件的資訊,請參閱 已刪除 Managed Risk 憑證。