Generar detecciones (NDR)

Puede generar detecciones de prueba para comprobar que Sophos NDR está bien configurado y que funciona correctamente.

La prueba no es maliciosa. Activa una detección simulando un evento con características típicas de un ataque. El evento es un cliente que descarga un archivo desde un servidor con datos de dominio y certificado sospechosos.

Puede ejecutar la prueba desde Appliance Manager.

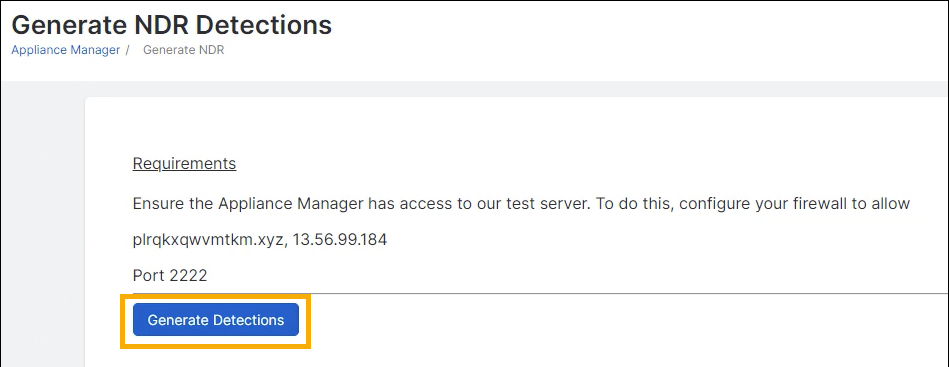

Requisitos

Asegúrese de que Appliance Manager puede acceder a nuestro servidor de pruebas. Configure su firewall para permitir el tráfico TCP a este dominio y dirección IP:

- Dominio:

plrqkxqwvmtkm.xyz - Dirección IP:

13.56.99.184 - Puerto:

2222

Asegúrese de incluir su tráfico de red en la configuración de reflejo de puertos actual. Para obtener ayuda, consulte las páginas de configuración de NDR en Integraciones de Sophos.

Generar una detección

Nota

Debe acceder a Appliance Manager desde un dispositivo en la misma red que Sophos NDR.

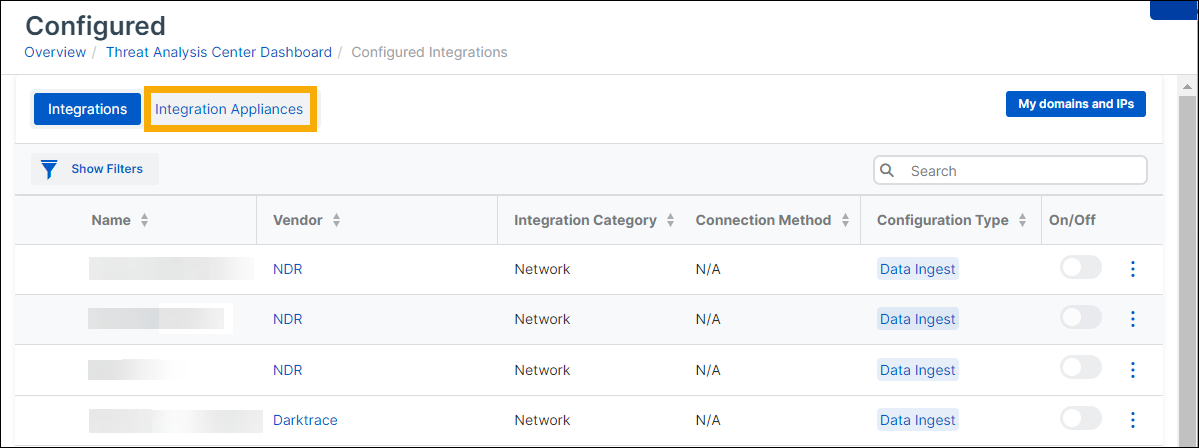

- En Sophos Central, vaya al Centro de análisis de amenazas > Integraciones > Configurado.

-

Vaya a la pestaña Dispositivos de integración.

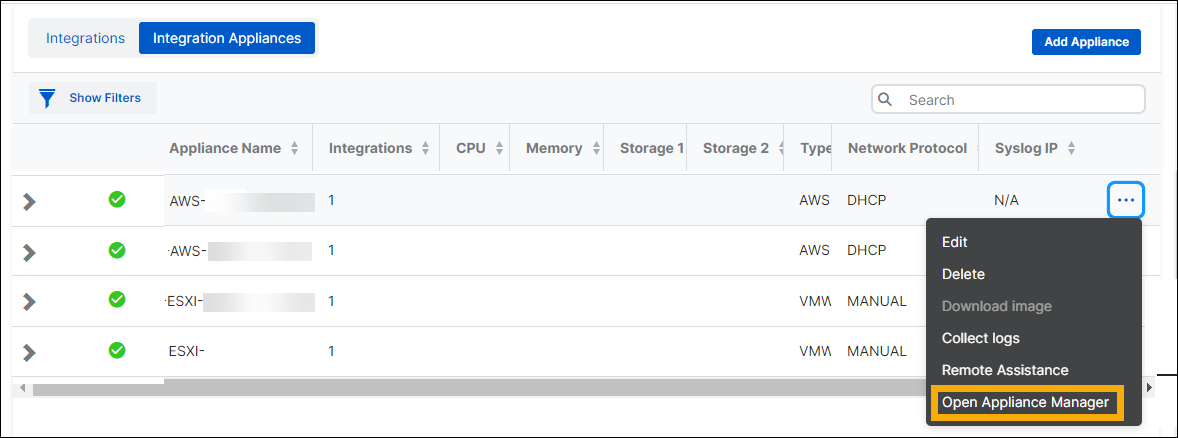

-

Busque el dispositivo. En la columna de la derecha, haga clic en los tres puntos y seleccione Abrir Appliance Manager.

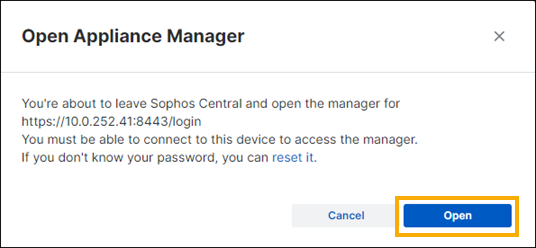

-

En el cuadro de diálogo de confirmación, haga clic en Abrir.

-

En la pantalla de inicio de sesión, introduzca el nombre de usuario

zadminy su contraseña.

-

En Appliance Manager, seleccione Generar detecciones.

-

En la página Generar detecciones NDR, haga clic en Generar detecciones.

-

Cuando vea un mensaje que confirma que se está generando una detección, haga clic en Aceptar y espere diez minutos.

- Vuelva a Sophos Central.

-

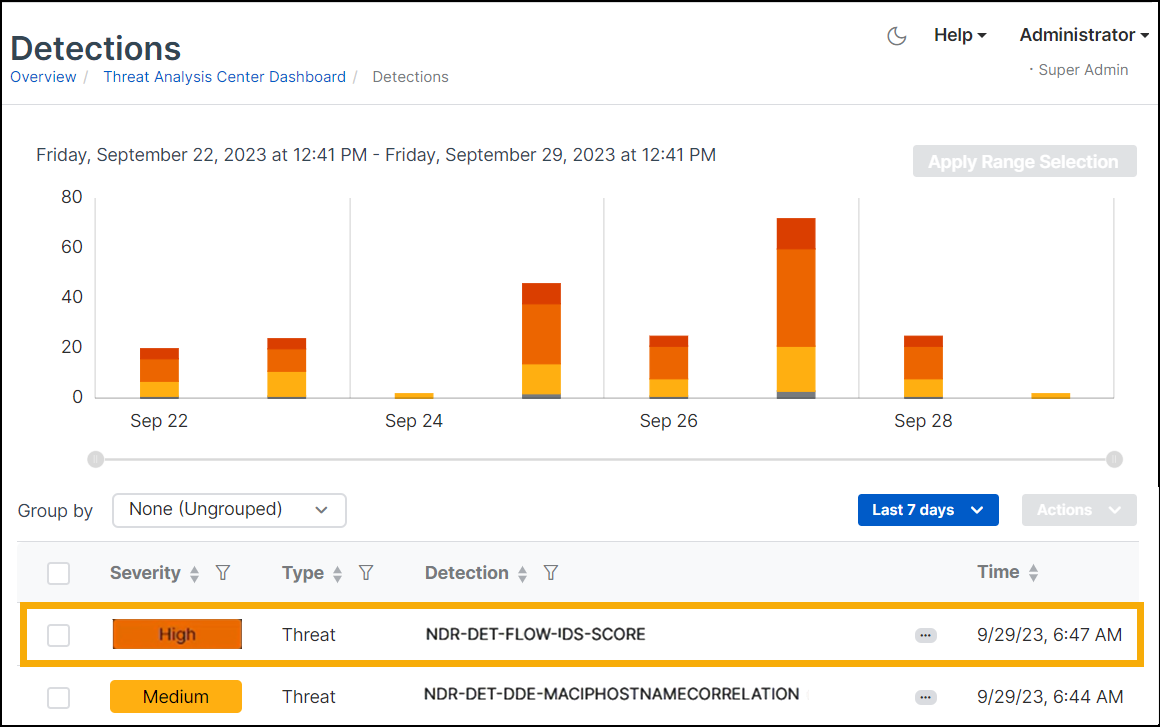

Vaya a Centro de análisis de amenazas > Detecciones.

-

En la página Detecciones, debería ver una detección reciente de alto riesgo llamada

NDR-DET-TEST-IDS-SCOREen la lista.

-

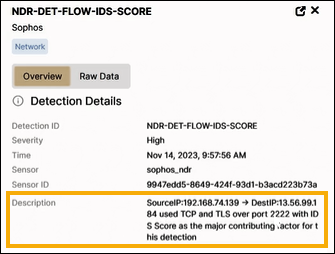

Haga clic en

NDR-DET-TEST-IDS-SCOREpara abrir los detalles.La Descripción muestra una IP de origen y destino que se comunica a través de TCP y TLS en el puerto 2222. También muestra IDS (sistema de detección de intrusiones) como el principal contribuyente a la detección. IDS es una lista de certificados bloqueados.

-

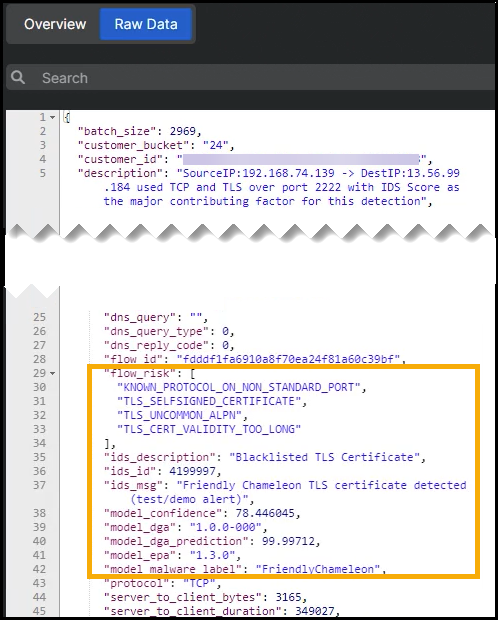

Haga clic en la pestaña Datos sin procesar. La sección

flow_riskmuestra los datos siguientes:- Protocolo conocido en un puerto no estándar

- Certificado autofirmado

- Negociación de protocolo de capa de aplicación (ALPN) inusual

- Certificado en lista de bloqueo

- Alta probabilidad de que el dominio del servidor sea generado por algoritmo (DGA)

- Indicaciones de una amenaza perteneciente a la familia Friendly Chameleon

Para saber cómo generar una detección NDR desde la interfaz de línea de comandos, consulte Generar detecciones NDR desde la interfaz de la línea de comandos.