Générer des détections (NDR)

Vous pouvez générer des tests de détection pour vérifier que Sophos NDR est correctement configuré et fonctionne bien.

Le test n’est pas malveillant. Il déclenche une détection en simulant un événement comportant les caractéristiques typiques d'une attaque. L’événement est un client qui télécharge un fichier à partir d’un serveur comportant des détails de domaine et de certificat suspects.

Vous pouvez exécuter le test à partir du Gestionnaire d’appliances.

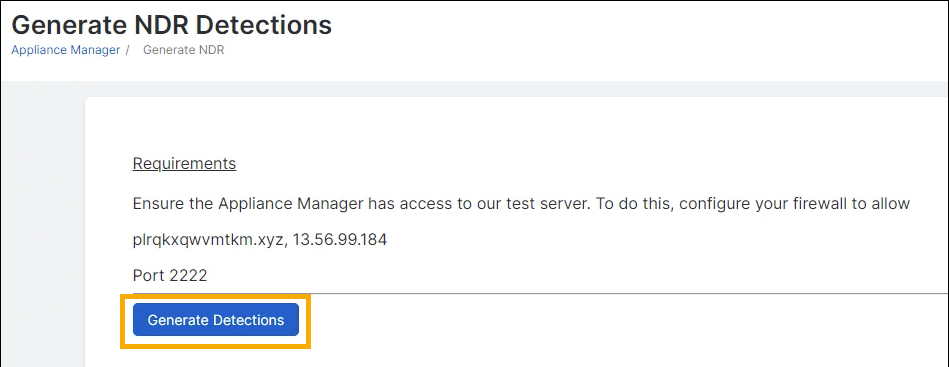

Conditions requises

Assurez-vous que le Gestionnaire d’appliances peut accéder à notre serveur de test. Configurez votre pare-feu pour autoriser le trafic TCP vers ce domaine et cette adresse IP :

- Domaine :

plrqkxqwvmtkm.xyz - Adresse IP :

13.56.99.184 - Port :

2222

Assurez-vous d'avoir inclus le trafic réseau dans la configuration actuelle de miroir de ports. Retrouvez plus d’aide dans les pages de configuration de NDR sur Intégrations Sophos.

Générer une détection

Remarque

Vous devez accéder au Gestionnaire d’appliances à partir d’un appareil se trouvant sur le même réseau que Sophos NDR.

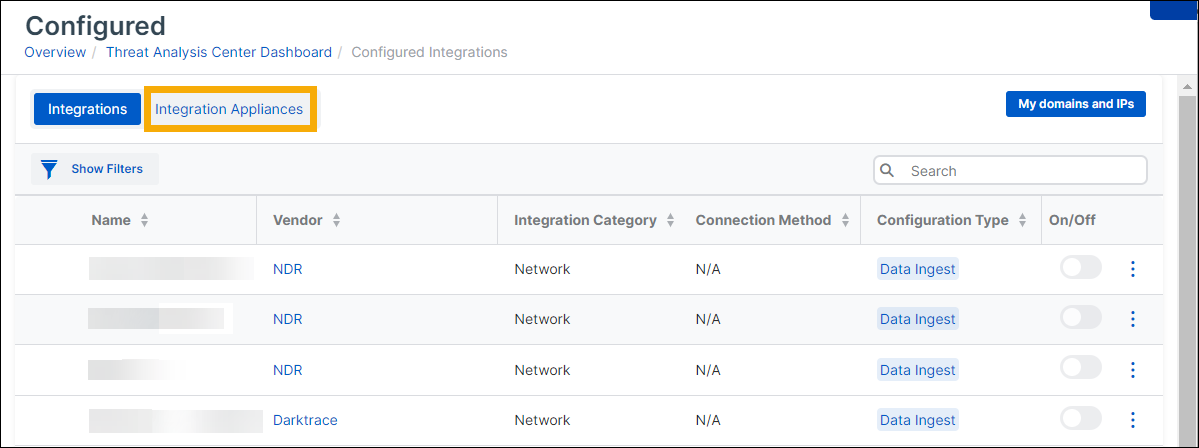

- Dans Sophos Central, allez dans Centre d’analyse des menaces > Intégrations > Configuré.

-

Allez dans l’onglet Appliances d’intégration.

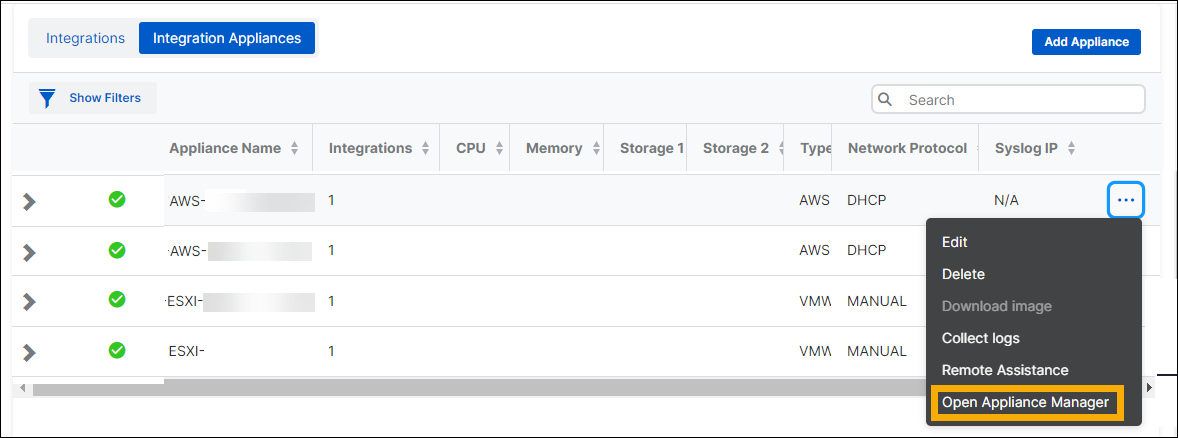

-

Recherchez l’appliance. Dans la colonne la plus à droite, cliquez sur le menu à trois points (ellipse) et sélectionnez Ouvrir le Gestionnaire d’appliances.

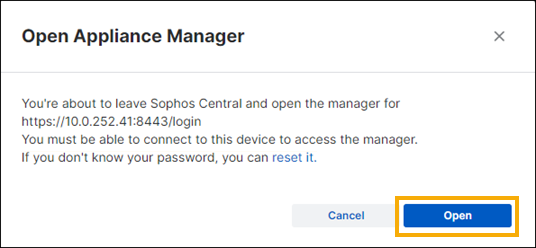

-

Dans la boîte de dialogue de confirmation, cliquez sur Ouvrir.

-

Sur l’écran de connexion, saisissez le nom d’utilisateur

zadminet votre mot de passe.

-

Dans le Gestionnaire d’appliances, sélectionnez Générer les détections.

-

Sur la page Générer les détections NDR, cliquez sur Générer les détections.

-

Lorsqu’un message confirmant qu’une détection est générée s’affiche, cliquez sur OK et patientez dix minutes.

- Retournez dans Sophos Central.

-

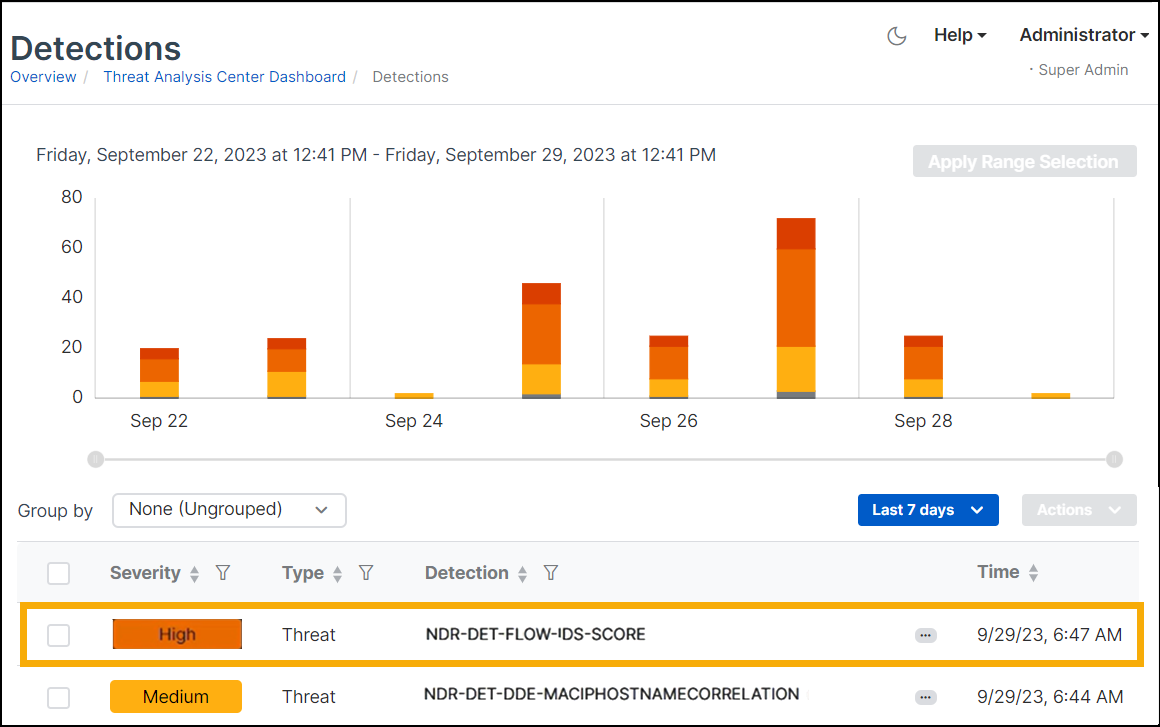

Allez dans Centre d’analyse des menaces > Détections.

-

Sur la page Détections, vous devriez voir une détection récente à haut risque nommée

NDR-DET-TEST-IDS-SCOREdans la liste.

-

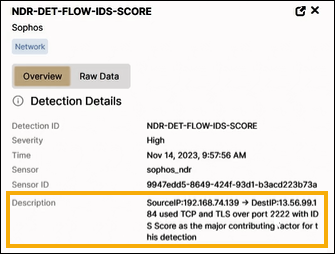

Cliquez sur

NDR-DET-TEST-IDS-SCOREpour ouvrir les détails le concernant.La Description indique une adresse IP source et une de destination communiquant via TCP et TLS sur le port 2222. Il montre également IDS (Intrusion Detection System) comme contributeur principal à la détection. IDS est une liste de certificats bloqués.

-

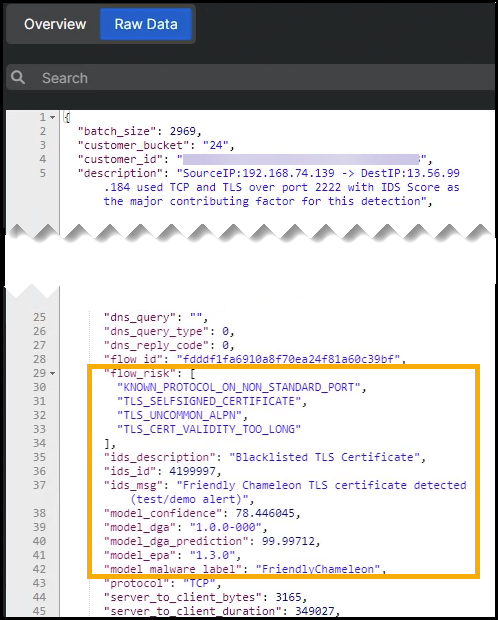

Cliquez sur l'onglet Données brutes. La section

flow_riskaffiche les informations suivantes :- Protocole connu sur un port non standard

- Certificat auto-signé

- Négociation de protocole de couche applicative peu commune (ALPN)

- Certificat répertorié en bloc

- Forte probabilité que le domaine du serveur soit généré par algorithme (DGA)

- Indications d'une menace appartenant à la famille Friendly Chameleon.

Retrouvez plus de renseignements sur la génération d’une détection NDR à partir de l’interface de ligne de commande sur Générer des détections NDR à partir de l'interface de ligne de commande.