検出の生成 (NDR)

テスト検出を生成して、Sophos NDR が正しく設定され、動作していることを確認できます。

テストは悪意のあるものではありません。攻撃に典型的な機能を持ったイベントをシミュレートすることで、検出を行います。このイベントは、クライアントが疑わしいドメインと証明書の詳細を持つサーバーからファイルをダウンロードするというものです。

テストは Appliance Manager から実行できます。

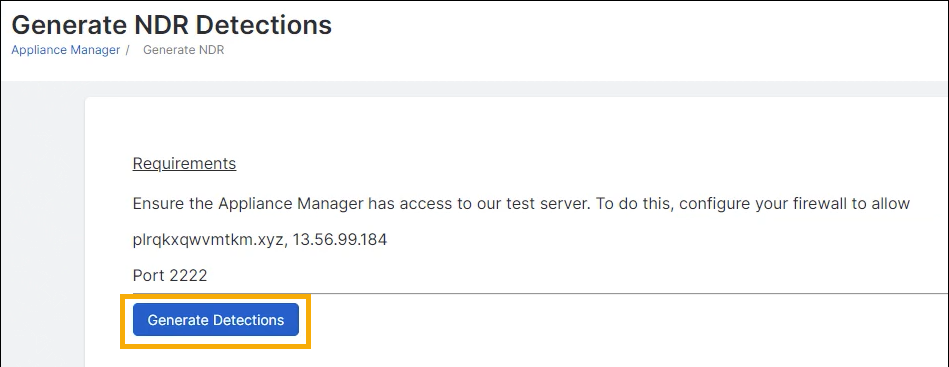

要件

Appliance Manager がテスト サーバーにアクセスできることを確認します。このドメインと IP アドレスへの TCP トラフィックを許可するようにファイアウォールを設定します。

- ドメイン:

plrqkxqwvmtkm.xyz - IP アドレス:

13.56.99.184 - ポート:

2222

現在のポートミラーリング設定にネットワークトラフィックが含まれていることを確認します。詳細については、 ソフォス統合の NDR セットアップページを参照してください。

検出の生成

注

Sophos NDR と同じネットワーク上のデバイスから Appliance Manager にアクセスする必要があります。

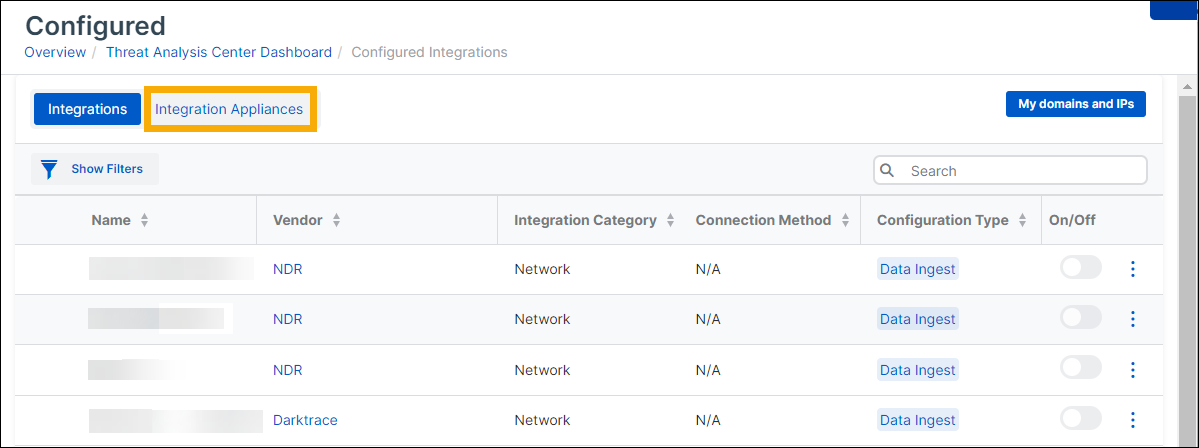

- Sophos Central で、「脅威解析センター > 統合 > 設定済み」に移動します。

-

「統合アプライアンス」タブを参照します。

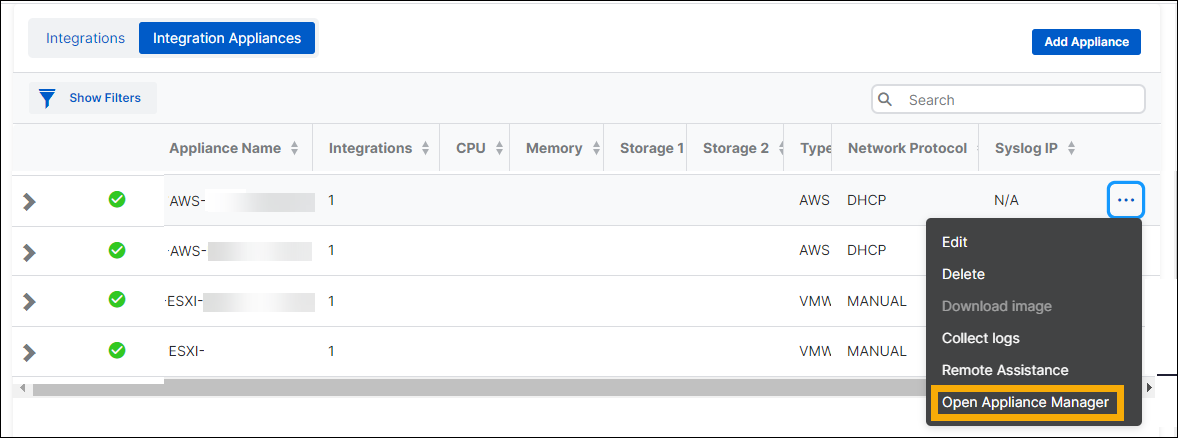

-

アプライアンスを見つけます。右端の列で、3つの点をクリックし、「Appliance Manager を開く」を選択します。

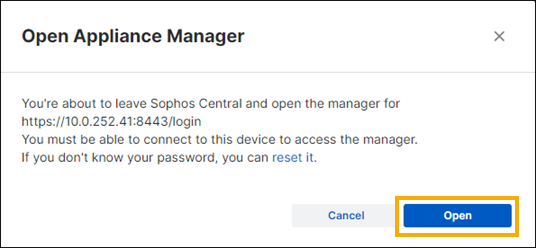

-

確認ダイアログボックスが表示されたら、「開く」をクリックします。

-

サインイン画面で、ユーザー名

zadminとパスワードを入力します。

-

Appliance Manager で、「Generate Detections」(検出の生成) を選択します。

-

「Generate NDR Detections」(NDR 検出の生成) ページで、「Generate Detections」(検出の生成) をクリックします。

-

検出が生成されていることを確認するメッセージが表示されたら、 「OK」をクリックし て 10分間待ちます。

- Sophos Central に戻ります。

-

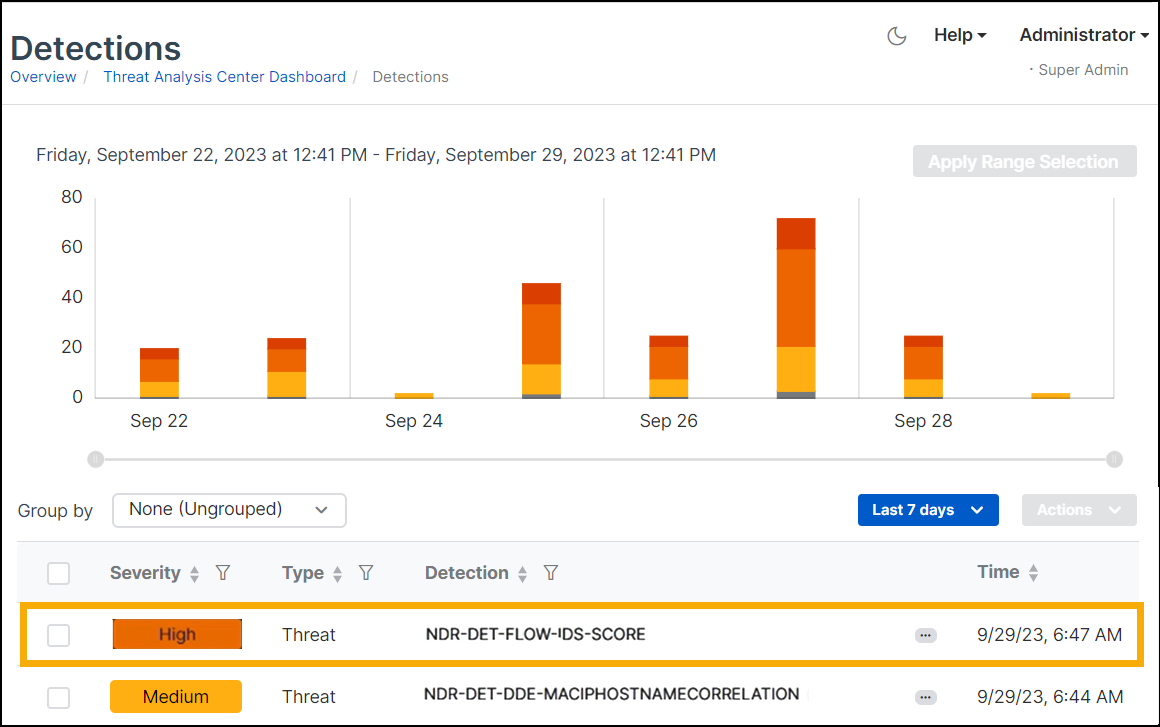

「脅威解析センタ- > 検出」に移動します。

-

「検出」ページ で、 リストに

NDR-DET-TEST-IDS-SCOREという名前の最近の高リスク検出が表示されます。

-

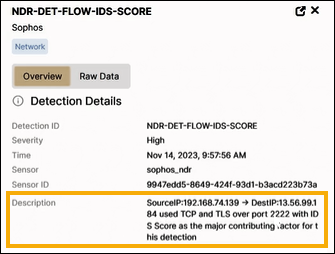

NDR-DET-TEST-IDS-SCOREをクリックして詳細を開きます。「説明」には、ポート 2222 で TCP および TLS を介して通信する送信元および宛先 IP が表示されます。また、IDS (Intrusion Detection System) が検出の主な原因として示されています。IDS は、ブロックされた証明書のリストです。

-

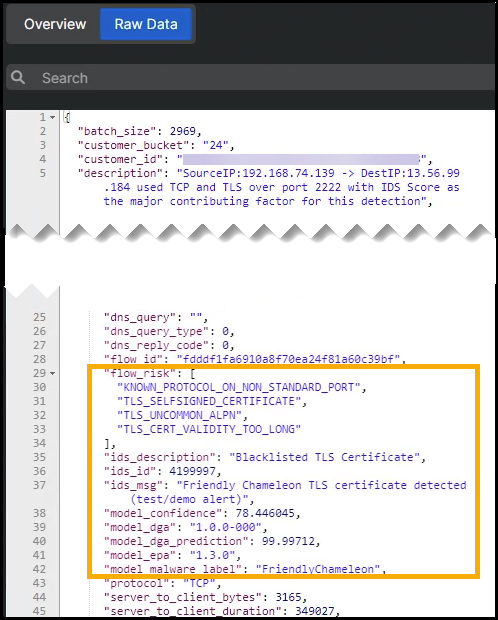

「生データ」タブをクリックします。

flow_riskのセクションには以下の情報が表示されます。- 非標準ポート上の既知のプロトコル

- 自己署名証明書

- 一般的でない ALPN (Application-Layer Protocol Negotiation)

- ブロックリスト済みの証明書

- サーバードメインがアルゴリズム (DGA) によって生成される可能性が高いこと

- 脅威が既知の一般的な脅威に属することを示す指標。

コマンドラインインターフェースから NDR 検出を生成する方法については、コマンドラインインターフェースから NDR 検出を生成するを参照してください。