감지 생성(NDR)

테스트 감지를 생성하여 Sophos NDR이 올바르게 설정되고 작동하는지 확인할 수 있습니다.

이 테스트는 악성이 아닙니다. 공격의 전형적인 특징으로 이벤트를 시뮬레이션하여 감지를 트리거합니다. 이벤트는 클라이언트가 의심스러운 도메인 및 인증서 세부 정보가 있는 서버에서 파일을 다운로드하는 것입니다.

어플라이언스 관리자에서 테스트를 실행할 수 있습니다.

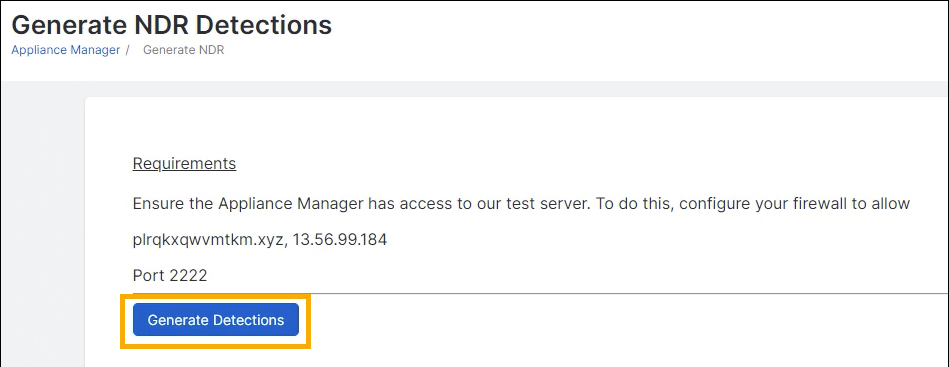

요구 사항

어플라이언스 관리자가 당사 테스트 서버에 액세스할 수 있는지 확인합니다. 이 도메인 및 IP 주소에 대한 TCP 트래픽을 허용하도록 방화벽을 구성합니다.

- 도메인:

plrqkxqwvmtkm.xyz - IP 주소:

13.56.99.184 - 포트:

2222

현재 포트 미러링 설정에 네트워크 트래픽이 포함되었는지 확인합니다. 도움이 필요한 경우 Sophos 통합의 NDR 설정 페이지를 참조하십시오.

감지 생성

참고

Sophos NDR과 동일한 네트워크에 있는 장치에서 어플라이언스 관리자에 액세스해야 합니다.

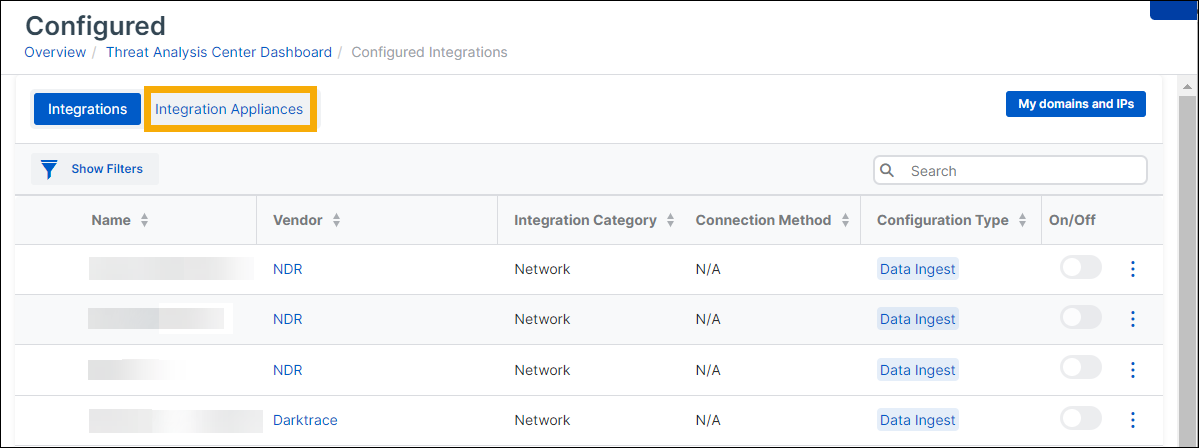

- Sophos Central에서 위협 분석 센터 > 통합 > 구성됨으로 이동합니다.

-

어플라이언스 통합 탭으로 이동합니다.

-

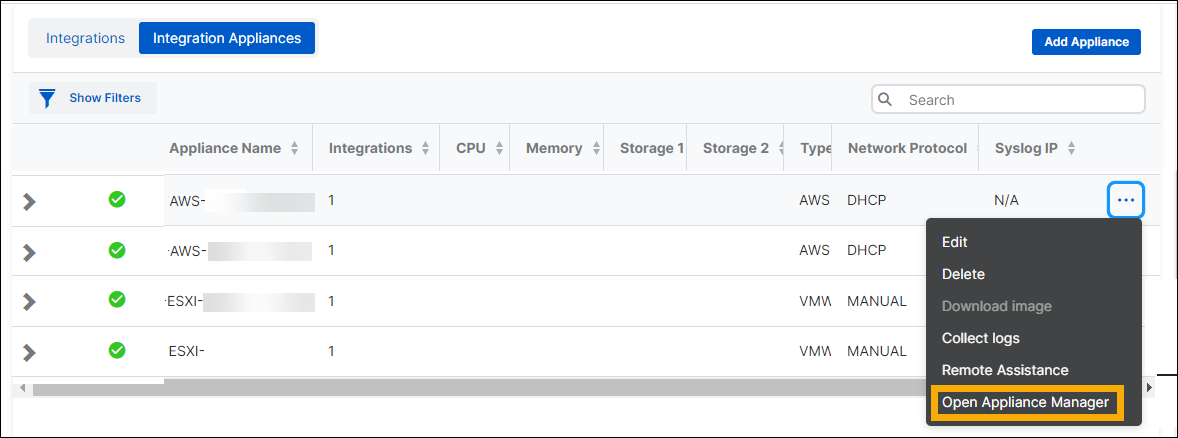

어플라이언스를 찾습니다. 맨 오른쪽 열에서 점 3개를 클릭하고 어플라이언스 관리자 열기를 선택합니다.

-

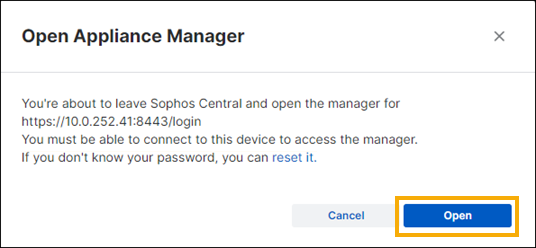

확인 대화 상자에서 열기를 클릭합니다.

-

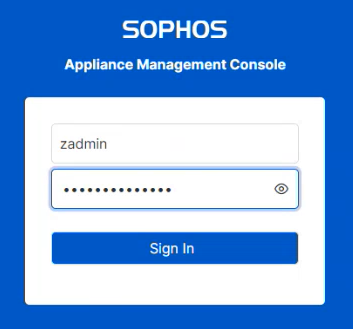

로그인 화면에서 사용자 이름

zadmin및 암호를 입력합니다.

-

어플라이언스 관리자에서 감지 생성을 선택합니다.

-

NDR 감지 생성 페이지에서 감지 생성을 클릭합니다.

-

감지가 생성되고 있음을 확인하는 메시지가 표시되면 확인을 클릭하고 10분 동안 기다립니다.

- Sophos Central로 돌아갑니다.

-

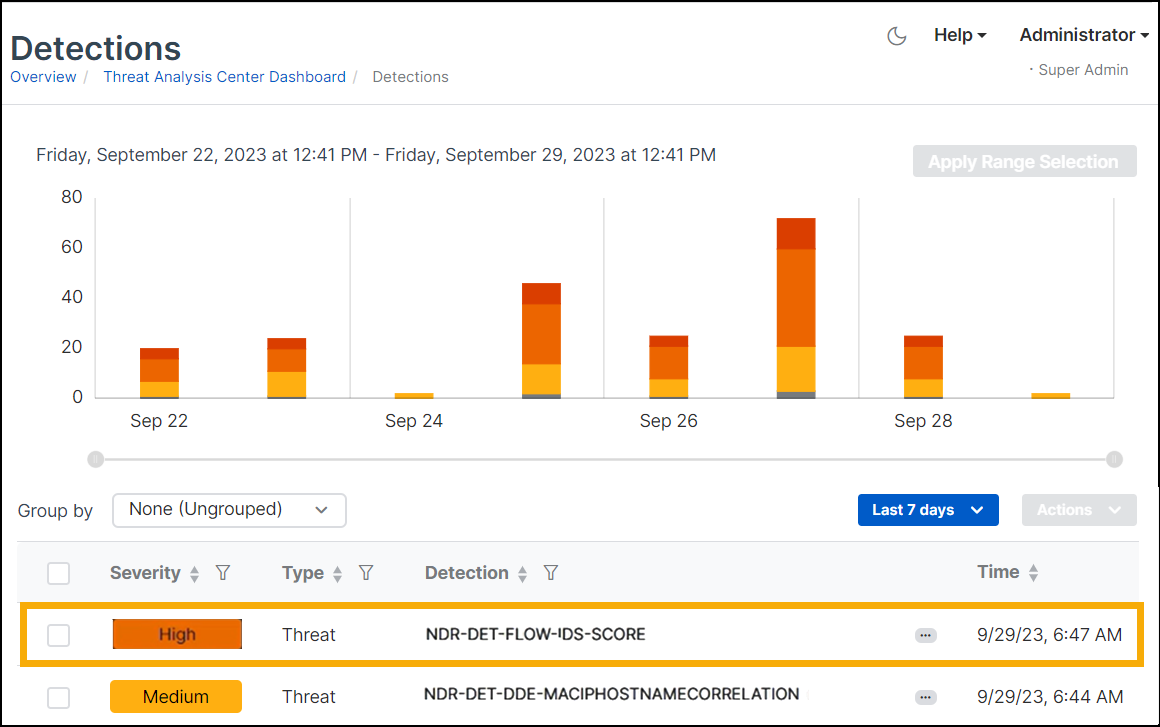

위협 분석 센터 > 감지로 이동합니다.

-

감지 페이지의 목록에

NDR-DET-TEST-IDS-SCORE이름이 지정된 최근 고위험 감지가 표시됩니다.

-

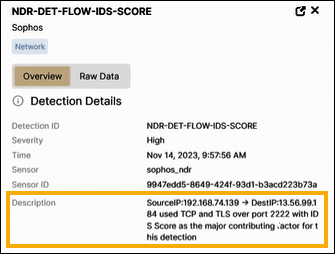

세부 정보를 열려면

NDR-DET-TEST-IDS-SCORE를 클릭합니다.설명에서 포트 2222의 TCP 및 TLS를 통해 통신하는 소스 및 대상 IP를 보여 줍니다. 또한 감지의 주요 원인으로 IDS(Intrusion Detection System)를 표시합니다. IDS는 차단된 인증서 목록입니다.

-

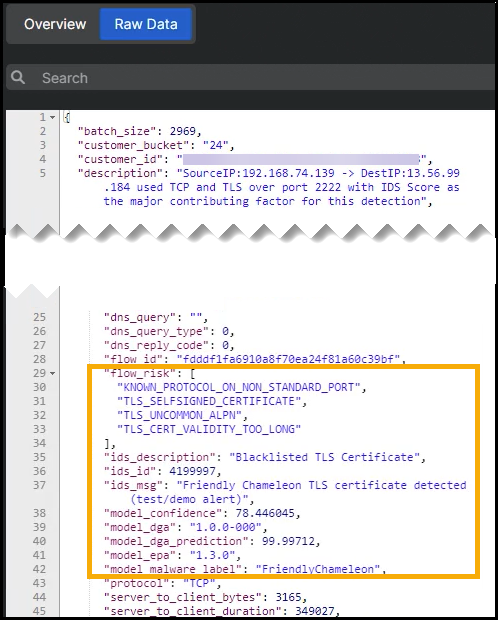

원시 데이터 탭을 클릭합니다.

flow_risk섹션에는 다음과 같은 세부 정보가 표시됩니다.- 비표준 포트의 알려진 프로토콜

- 자체 서명 인증서

- 일반적이지 않은 응용 프로그램 계층 프로토콜 협상(ALPN)

- 차단 목록에 추가된 인증서

- 알고리즘에 의해 서버 도메인이 생성될 가능성이 높음(DGA)

- Friendly Chameleon군에 속하는 위협의 징후.

명령줄 인터페이스에서 NDR 감지를 생성하는 방법에 대한 자세한 내용은 명령줄 인터페이스에서 NDR 감지 생성을 참조하십시오.