Gerar detecções (NDR)

Você pode gerar detecções de teste para verificar se o Sophos NDR está corretamente configurado e funcionando.

O teste não é malicioso. Ele dispara uma detecção simulando um evento com caraterísticas típicas de um ataque. O evento é um cliente que faz download de um arquivo de um servidor com detalhes de domínio e certificado suspeitos.

Você pode executar o teste a partir do Appliance Manager.

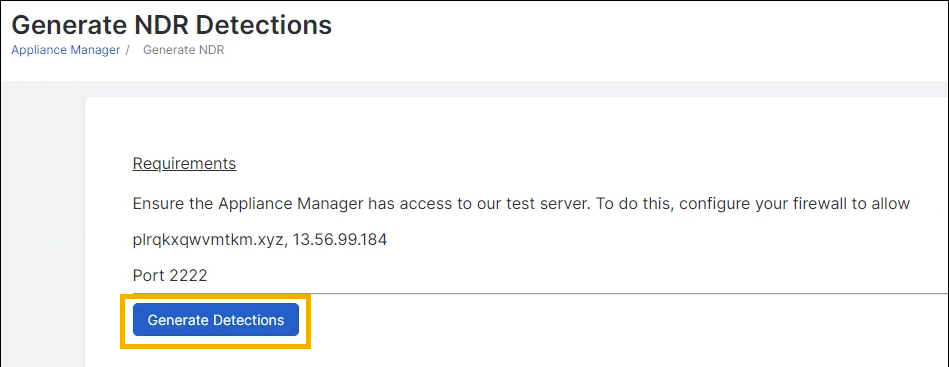

Requisitos

Certifique-se de que o Appliance Manager pode acessar nosso servidor de teste. Configure seu firewall para permitir o tráfego TCP para este domínio e endereço IP:

- Domínio:

plrqkxqwvmtkm.xyz - Endereço de IP:

13.56.99.184 - Porta:

2222

Certifique-se de que incluiu o seu tráfego de rede na configuração de espelhamento da porta atual. Para obter ajuda, consulte as páginas de configuração do NDR em Integrações da Sophos.

Gerar uma detecção

Nota

Você deve acessar o Appliance Manager em um dispositivo na mesma rede que o Sophos NDR.

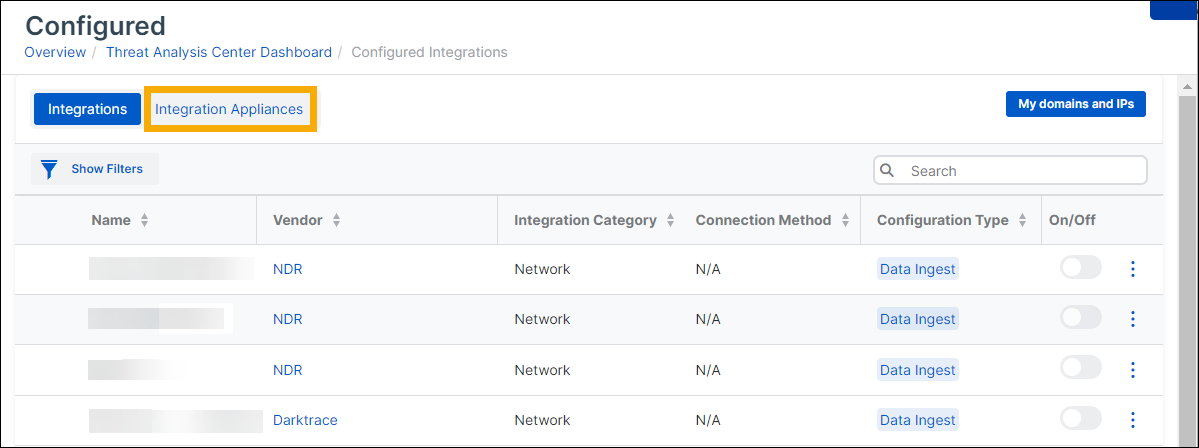

- No Sophos Central, vá para Centro de Análise de Ameaças > Integrações > Configuradas.

-

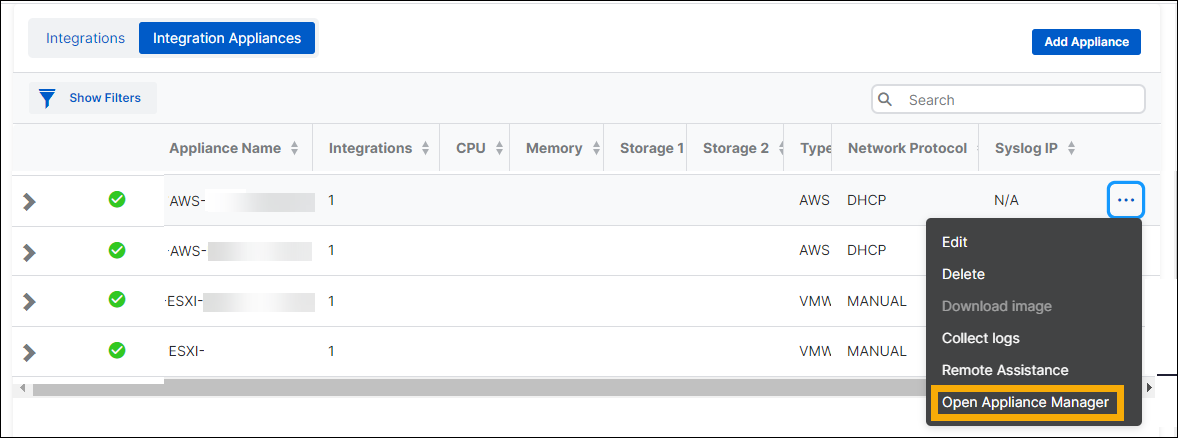

Vá para a guia Dispositivos de integração.

-

Localize o dispositivo. Na coluna mais à direita, clique nos três pontos e selecione Abrir Appliance Manager.

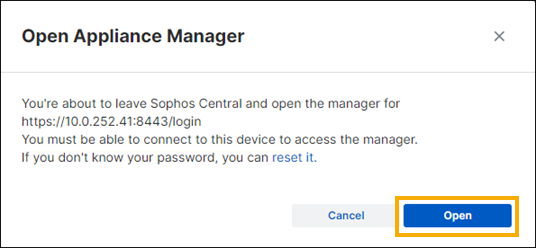

-

Na caixa de diálogo de confirmação, clique em Abrir.

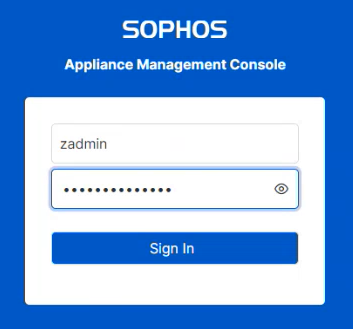

-

Na tela de início de sessão, insira o nome de usuário

zadmine a sua senha.

-

No Appliance Manager, selecione Gerar detecções.

-

Na página Gerar detecções NDR, clique em Gerar detecções.

-

Quando você vir uma mensagem confirmando que uma deteção está sendo gerada, clique em OK e aguarde dez minutos.

- Volte para o Sophos Central.

-

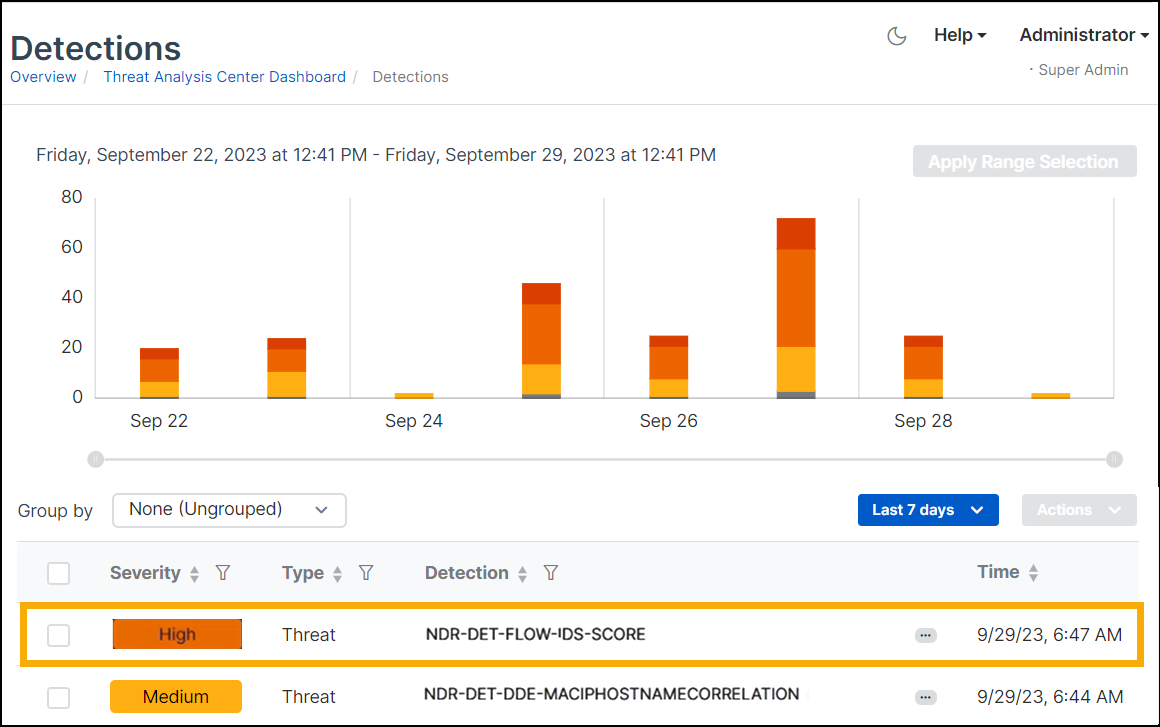

Vá para o Centro de Análise de Ameaças > Detecções.

-

Na página Detecções, você deve ver uma detecção recente de alto risco chamada

NDR-DET-TEST-IDS-SCOREna lista.

-

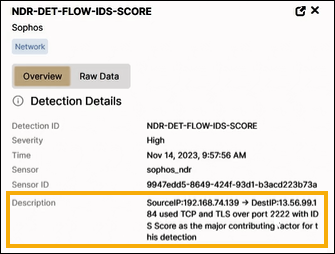

Clique em

NDR-DET-TEST-IDS-SCOREpara abrir os seus detalhes.A Descrição mostra um IP de origem e destino que se comunicam por TCP e TLS na porta 2222. Também mostra o IDS (Intrusion Detection System) como o principal contribuinte para a detecção. IDS é uma lista de certificados bloqueados.

-

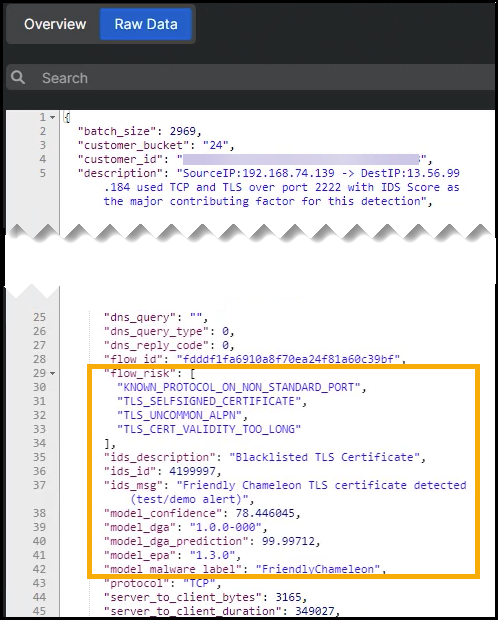

Clique na guia Dados brutos. A seção

flow_riskmostra os seguintes detalhes:- Protocolo conhecido em uma porta não padrão

- Certificado autoassinado

- ALPN (Application-Layer Protocol Negotiation) incomum

- Certificado na lista de bloqueio

- Alta probabilidade de que o domínio do servidor seja gerado por algoritmo (DGA)

- Indicações de uma ameaça pertencente à família Friendly Chameleon.

Para obter informações sobre como gerar uma detecção NDR a partir da interface de linha de comando, consulte Gerar detecções NDR a partir da interface de linha de comando.