Erkennungen

Auf der Seite Erkennungen werden Bedrohungen angezeigt, die auf dem Computer erkannt wurden.

Unter Umständen stehen Ihnen nicht alle hier beschriebenen Funktionen zur Verfügung. Das hängt von Ihrer Lizenz ab.

Im oberen Teil der Seite wird angezeigt, ob Erkennungen bearbeitet werden müssen.

Keine unerledigte Malware oder PUAs zeigt an, dass keine Erkennungen vorhanden sind oder dass alle Erkennungen bereinigt wurden.

Klicken Sie auf Scannen, um den Computer jetzt auf Bedrohungen zu überprüfen.

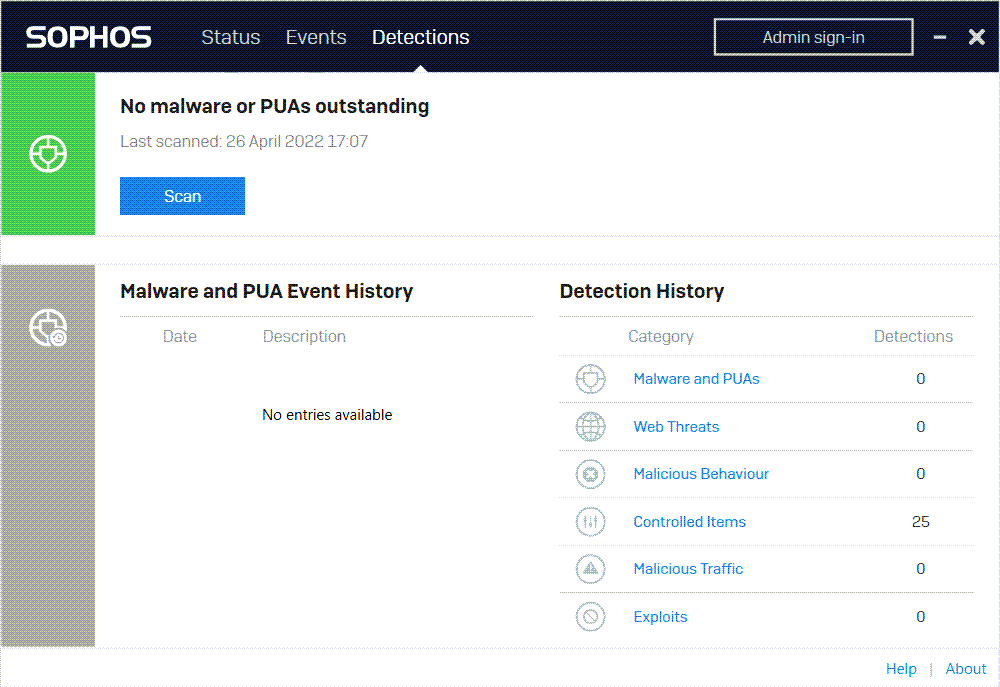

Erkennungsverlauf

Malware- und PUA-Ereignisverlauf zeigt Details zu Malware und PUAs.

Der Erkennungsverlauf zeigt Statistiken für jeden erkannten Bedrohungstyp an. Klicken Sie auf einen beliebigen Bedrohungs-Typ, um eine Liste der Erkennungs-Ereignisse des betreffenden Typs auf der Seite Ereignisse aufzurufen.

Erkennungstypen

In diesem Bereich finden Sie Details zu den Arten von Bedrohungen und unerwünschten Elementen.

| Erkennungstyp | Beschreibung |

|---|---|

| Malware und PUAs | Malware ist eine allgemeine Bezeichnung für schädliche Software. Dazu gehören Viren, Würmer, Trojaner und Spyware. Potenziell unerwünschte Anwendungen (PUAs) sind harmlose Programme, wie z. B. Dialer, Remote-Administrationstools und Hacking-Tools, die aber im Allgemeinen als nicht geeignet für den Einsatz im Unternehmen betrachtet werden. |

| Web-Bedrohungen | Web-Bedrohungen beinhalten schädliche Websites, nicht kategorisierte Websites und risikobehaftete Downloads. Einige Websites werden außerdem generell als ungeeignet für den Einsatz im Unternehmen betrachtet, wie zum Beispiel Pornoseiten oder soziale Medien. Diese können blockiert werden. |

| Schädliches Verhalten | Schädliches Verhalten bezeichnet erkanntes verdächtiges Verhalten von Software, die auf dem Computer oder Server ausgeführt wird. Dieser Erkennung-Typ gilt nur für Windows. |

| Ransomware | Ransomware ist erpresserische Software. Sie versperrt Ihnen den Zugriff auf Ihre eigenen Dateien – bis Sie ein Lösegeld bezahlen. |

| Gesteuerte Elemente | Diese Kategorie umfasst:

|

| Schädlicher Datenverkehr | Schädlicher Datenverkehr bezeichnet Datenverkehr zwischen Computern, der auf einen möglichen Versuch einer Übernahme der Kontrolle über den Computer oder Server hinweist (ein sogenannter Command-and-Control-Angriff). |

| Exploits | Zu Exploits, die Sophos verhindern kann, gehören Application Hijacking und Exploits, die Sicherheitslücken in Browsern, Browser-Plugins, Java-Anwendungen, Medienanwendungen und Microsoft Office-Anwendungen ausnutzen. Dieser Erkennung-Typ gilt nur für Windows. |