Einstellungen

Die Seite Einstellungen ist nur verfügbar, wenn Sie sich als Administrator angemeldet haben.

Unter Umständen stehen Ihnen nicht alle hier beschriebenen Funktionen zur Verfügung. Das hängt von Ihrer Lizenz ab.

Sie können die Sicherheitseinstellungen vorübergehend ändern.

Dies kann für die Fehlersuche und -behebung erforderlich sein. Sie können z. B. eine Funktion deaktivieren, um festzustellen, ob Probleme durch sie verursacht werden.

Einstellungen ändern

Um die Einstellungen vorübergehend zu ändern, gehen Sie wie folgt vor:

- Klicken Sie oben rechts auf der Seite auf Admin-Login.

- Geben Sie das Manipulationsschutz-Kennwort ein (das Sie von Ihrem Sophos Central-Administrator erhalten). In der Menuleiste befindet sich jetzt der Link Einstellungen.

- Rufen Sie die Seite Einstellungen auf.

-

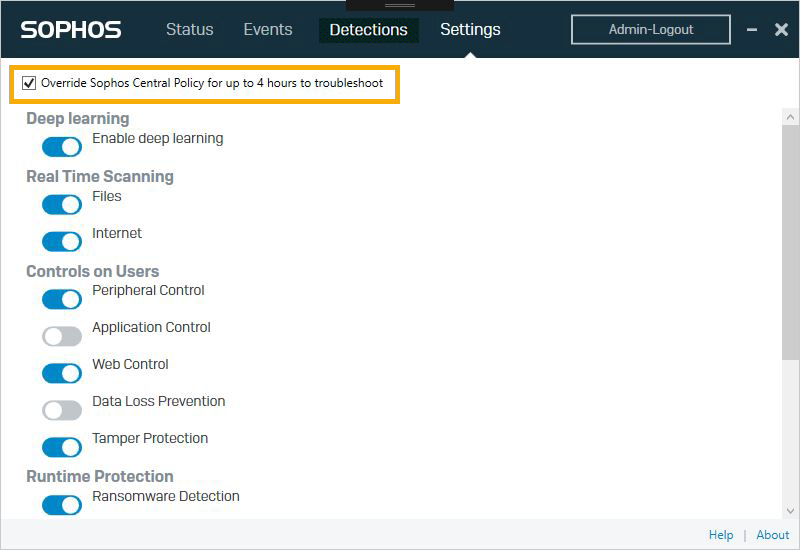

Setzen Sie ein Häkchen in das Feld Sophos Central-Richtlinie für bis zu 4 Stunden zur Problembehebung außer Kraft setzen.

Sie können jetzt Änderungen auf dieser Seite vornehmen. Die Änderungen setzen vorübergehend die Richtlinie außer Kraft, die Sie (oder ein anderer Administrator) über Sophos Central Admin angewendet haben.

Nach vier Stunden ändern sich die Einstellungen automatisch wieder in die zentral durchgesetzten Richtlinieneinstellungen.

Sie können die Einstellungen aber auch früher wieder zurückändern. Dies ist nicht mithilfe der Schieberegler für einzelne Funktionen möglich. Entfernen Sie stattdessen das Häkchen bei Sophos Central-Richtlinie für bis zu 4 Stunden zur Problembehebung außer Kraft setzen.

Einstellungen

Sie können die folgenden Funktionen ein- oder ausschalten.

Deep Learning

Diese Funktion ist nur für Windows verfügbar.

Deep Learning nutzt fortschrittliches maschinelles Lernen für die Erkennung von Bedrohungen. Dabei können ohne Rückgriff auf Signaturen Malware und potenziell unerwünschte Anwendungen erkannt werden.

Echtzeit-Scans

Beim Echtzeit-Scan werden Elemente gescannt, wenn Benutzer versuchen, auf sie zuzugreifen. Der Zugriff wird verhindert, wenn sie nicht sauber sind. Sie können folgende Optionen auswählen:

- Dateien: Hier werden lokale Dateien und (sofern in der Richtlinie ausgewählt) Netzwerkfreigaben gescannt.

- Internet: Hier werden Internetressourcen gescannt. Es können laufende Downloads gescannt werden, der Zugriff auf schädliche Websites kann blockiert werden und es können Websites mit niedriger Reputation erkannt werden.

Kontrolle über Benutzer

- Mit Peripheral Control können Sie den Zugriff auf Peripheriegeräte und Wechselmedien steuern.

- Mit Application Control lassen sich Anwendungen erkennen und sperren, die zwar kein Sicherheitsrisiko darstellen, die Sie jedoch für nicht geeignet für den Einsatz im Unternehmen betrachten.

- Web Control schützt vor risikobehafteten Downloads, steuert, welche Websites Benutzer besuchen dürfen, und verhindert Datenverlust.

- Mit Data Loss Prevention lässt sich die Übertragung von Dateien, die sensible Daten enthalten, überwachen und beschränken.

- Mit dem Manipulationsschutz können Sie Änderungen einschränken. Wenn diese Option aktiviert ist, benötigt ein lokaler Administrator das erforderliche Kennwort, um die Sicherheitseinstellungen zu ändern oder Sophos Endpoint zu deinstallieren.

Laufzeitschutz

Der Laufzeitschutz schützt vor Bedrohungen, indem verdächtiges oder schädliches Verhalten bzw. Datenverkehr erkannt wird.

- Ransomware-Erkennung: Schutz vor Malware, die den Zugriff auf Dateien unterbindet und für deren Freigabe Lösegeld fordert.

- Erkennung von schädlichem Verhalten: Hier werden Verhaltensweisen erkannt und blockiert, die als schädlich oder verdächtig bekannt sind.

Die folgenden Laufzeitschutzfunktionen sind nur für Windows verfügbar:

- Sicheres Surfen im Internet: Hiermit werden Browser vor Exploits durch Malware geschützt.

- Exploit-Abwehr: Schutz von Anwendungen, die besonders anfällig für Malware sind, wie z. B. Java-Anwendungen.

-

Schutz vor Netzwerkbedrohungen: Erkennung von Datenverkehr zwischen einem Endpoint-Computer und einem Server, der auf einen möglichen Versuch hinweist, die Kontrolle über den Endpoint-Computer zu übernehmen. Beinhaltet Packet Inspection, die die Netzwerkkommunikation scannt und Bedrohungen identifiziert und blockiert, bevor diese Schaden am Betriebssystem oder an Anwendungen anrichten können.

Hinweis

Wenn Sie den Schutz vor Netzwerkbedrohungen deaktivieren, werden auch die Funktionen zum Isolieren von Geräten oder zum Ablehnen von Netzwerkverbindungen deaktiviert.

Kontrolle über Computer

Diese Funktion ist nur für Windows verfügbar.

Sie können die Windows-Firewall (und andere registrierte Firewalls) auf dem Computer oder Server überwachen.