Détections

La page Détections affiche les menaces détectées sur l'ordinateur.

Il se peut que toutes les fonctions ne soient pas décrites. Ceci dépend de votre licence.

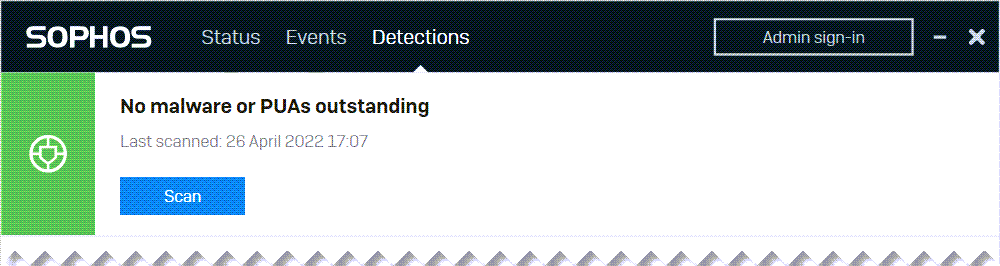

La partie supérieure de la page indique s’il y a des détections à traiter.

Aucun malware ou PUA en attente indique qu’il n’y a aucune détection ou que des éléments détectés ont été nettoyés.

Cliquez sur Contrôler pour contrôler toute présence de menaces sur l’ordinateur.

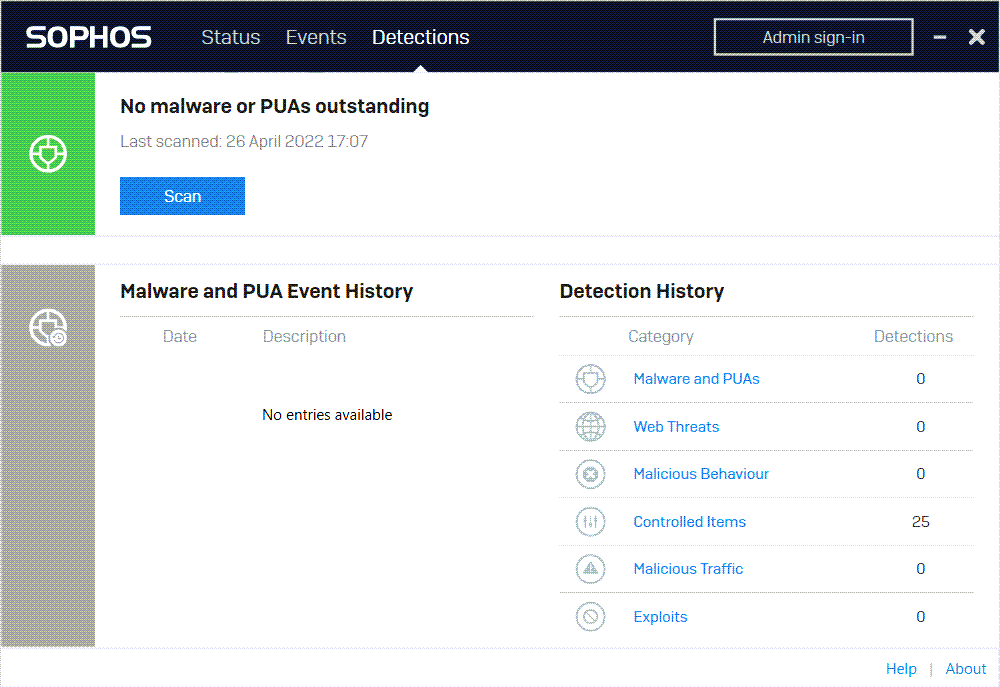

Historique de détection

L’Historique des malwares et PUA affiche les détails des malwares et PUA.

L’Historique de détection affiche des statistiques pour chaque type de menace détectée. Cliquez sur un type de menace pour voir une liste des événements de détection de ce type sur la page Événements.

Types de détection

Voici des détails sur les types de menaces et éléments indésirables.

| Type de détection | Description |

|---|---|

| Malwares et PUA | Malware est un terme générique utilisé pour désigner un logiciel malveillant. Il désigne les virus, les vers, les chevaux de Troie et les spywares. Les applications potentiellement indésirables (PUA) sont des programmes qui ne sont pas malveillants (composeurs, outils d’administration à distance et outils de piratage) mais dont l’utilisation sur des réseaux d’entreprise est généralement considérés comme inappropriée. |

| Menaces Web | Les menaces Web désignent les sites Web malveillants, les sites Web sans catégorie et les téléchargements dangereux. Certains sites Web sont également considérés comme inappropriés, par exemple, les sites Web pour adultes ou les réseaux sociaux. Il est possible de les bloquer. |

| Comportements malveillants | Les comportements malveillants sont des comportements suspects détectés dans le logiciel en cours d’exécution sur l’ordinateur ou le serveur. Ce type de détection est uniquement disponible sur Windows. |

| Ransomware | Un ransomware est un logiciel malveillant (ou crypto-virus) qui vous empêche d’accéder à vos fichiers tant que vous ne payez pas une rançon. |

| Éléments contrôlés | Cette catégorie inclut

|

| Trafic malveillant | Le trafic malveillant désigne le trafic entre les ordinateurs qui pourrait indiquer une tentative éventuelle de prise de contrôle du terminal (une attaque de « commande et de contrôle »). |

| Exploits | Les « Exploits » que Sophos peut empêcher sont le piratage des applications et les attaques exploitant les failles des navigateurs, des plugins de navigateurs, des applications Java, des applications multimédia et des applications Microsoft Office. Ce type de détection est uniquement disponible sur Windows. |